Manual de Malwarebytes Anti-Malware

En el mundo de las herramientas anti-malware pocas se han ganado una fama tan buena como las que ofrece Malwarebytes.

El nuevo Malwarebytes 4.X trae muchas mejoras, entre las cuales se encuentra un nuevo diseño de interfaz de usuario y presenta un nuevo motor de detección, más inteligente, más rápido y más ligero.

El nuevo motor de detección se llama Katana. Utiliza “métodos dinámicos patentados” para mejorar la detección de amenazas de hora cero. El nuevo motor viene con capacidades mejoradas de detección de anomalías (una forma perspicaz de inteligencia artificial), detección de comportamiento, anti-exploit, anti-ransomware, protección de sitios webs fraudulentos y otras tecnologías inteligentes para identificar rápidamente el malware sigiloso, incluso antes de que se lance en la naturaleza.

Con Malwarebytes 4.X podrás reemplazar tu antivirus tradicional, ya que además de protegerte contra programas no deseados, cuenta con herramientas para combatir los exploits y el ransomware, sin necesidad de instalar ninguna otra herramienta de terceros. Aunque si quieres mantener tu antivirus de siempre instalado, podrás hacerlo, pues son compatibles.

Antes de esta nueva versión de Malwarebytes, los usuarios tenían la opción de elegir entre Malwarebytes Anti-Malware, Malwarebytes Anti-Exploit, y Malwarebytes Anti-Ransomware. Es decir, si querías la protección de cada producto, tenías que instalar tres aplicaciones diferentes y ahora existen en una sola.

Índice:

- Descarga e Instalación.

- Tipo de Análisis.

- Análisis de amenazas.

- Análisis personalizado.

- Cuarentena.

- Informe de análisis.

Descarga e Instalación

Para su instalación debemos descargar el archivo MBSetup, el cual podemos descargar desde nuestra página principal:

Después de haberlo descargado tendremos este icono en el escritorio, haremos doble clic sobre él:

Si usas Windows Vista/7/8/8.1 o 10 presiona clic derecho y selecciona “Ejecutar como Administrador.”

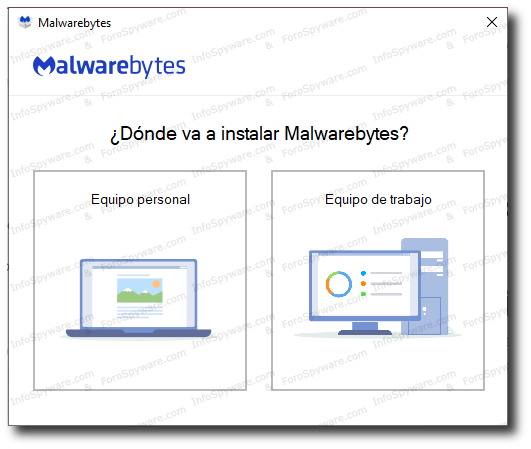

Veremos esta ventana, en la que deberemos elegir en donde se va a instalar Malwarebytes, en un “Equipo personal” o en un “Equipo de trabajo”:

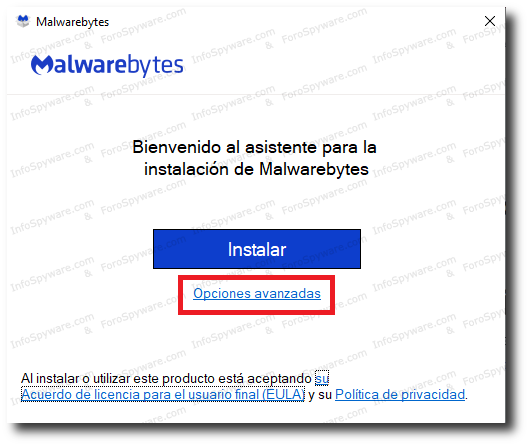

En la siguiente ventana podremos optar por “Instalar” u “Opciones Avanzadas”.

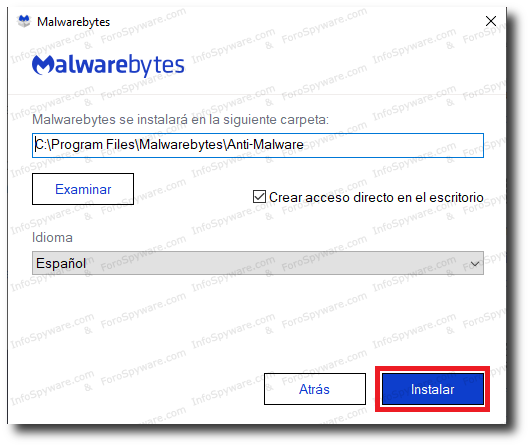

En “Opciones avanzadas” podemos elegir la carpeta en la que se instalará si no queremos la que viene por defecto y el idioma.

Presionamos “Instalar”.

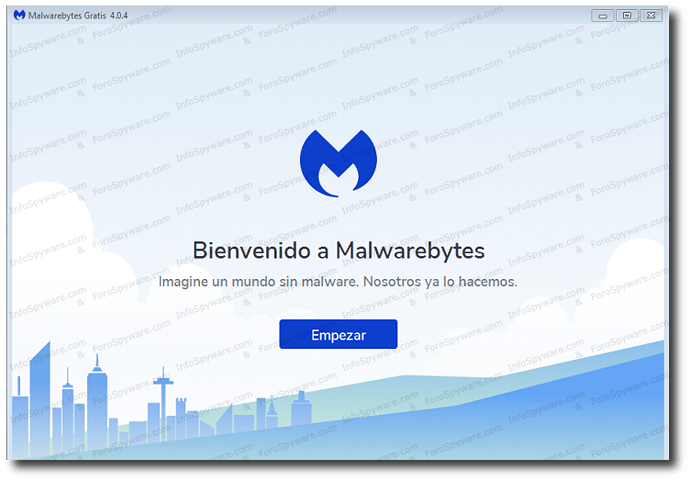

Una vez ha finalizado la instalación de Malwarebytes, nos darán la bienvenida, presionar “Empezar”:

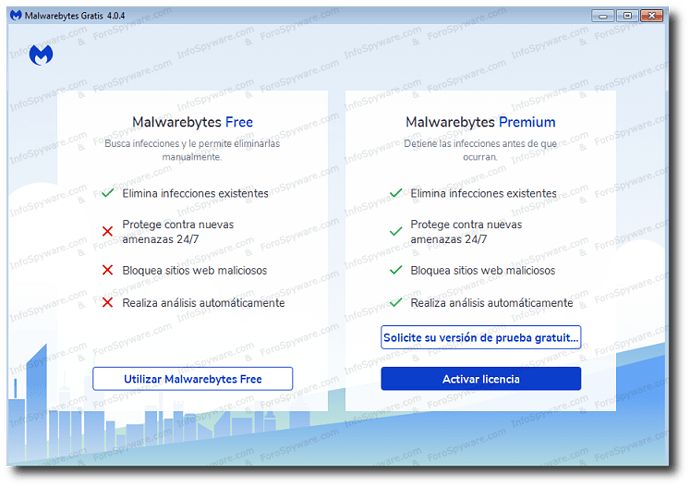

En la siguiente ventana tendremos dos opciones: “Utilizar Malwarebytes Free” o “Activar licencia”.

En el caso de no tener una licencia, clic en “Utilizar Malwarebytes Free”.

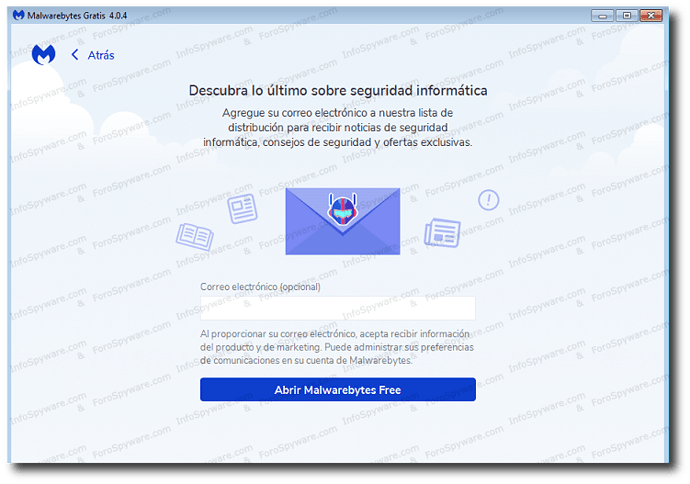

En esta ventana si deseamos recibir información podremos poner el correo electrónico, es opcional, clic en “Abrir Malwarebytes Free”.

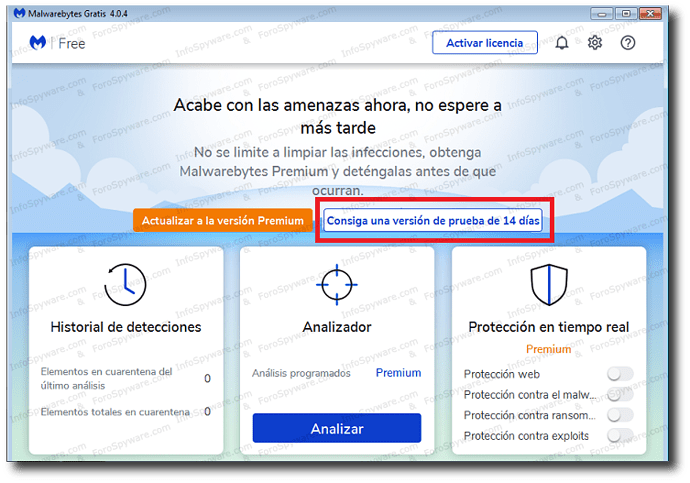

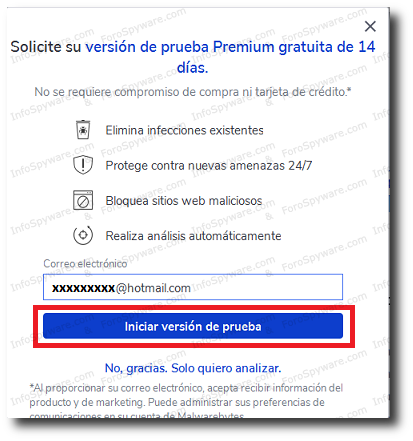

Si queremos obtener la versión de prueba Premium, clic en “Consiga una versión de prueba de 14 días”

Escribe el correo electrónico y clic en “Iniciar versión de prueba”

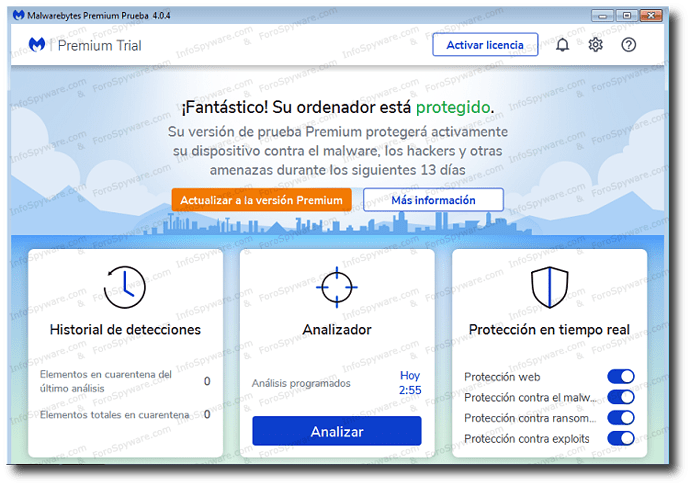

Ya podrás disfrutar de Malwarebytes con la protección en tiempo real.

Atención: Si decide utilizar la versión de prueba Premium y no desea comprar una suscripción Premium al final de la prueba, su programa Malwarebytes volverá al modo gratuito. Las funciones adicionales habilitadas por la versión de prueba dejarán de funcionar, perderá la protección en tiempo real. El resto de la funcionalidad permanece sin cambios.

Tipo de Análisis

Hay tres tipos de escaneo que se pueden ejecutar: Análisis de amenazas, Análisis personalizado y Análisis rápido

Análisis de amenazas

Este método de escaneo detecta una gran mayoría de las amenazas a las que se enfrenta su computadora. Áreas y métodos probados incluyen:

- Objetos de memoria: Memoria que ha sido asignada por procesos del sistema operativo, controladores y otras aplicaciones.

- Objetos de inicio: Archivos ejecutables y / o modificaciones que se iniciarán al iniciar el equipo.

- Objetos del Registro: Cambios de configuración que se pueden haber realizado en el registro de Windows.

- Objetos del sistema de archivos: Archivos almacenados en las unidades de disco locales de su computadora, que pueden contener programas maliciosos o fragmentos de código.

- Análisis Heurístico: Métodos de análisis que empleamos en los objetos antes mencionados, así como en otras áreas, que son instrumentales en la detección y protección contra amenazas, así como en la capacidad para asegurar que las amenazas no se puedan volver a montar.

El análisis de amenazas es el método de escaneo que recomendamos para las exploraciones diarias. Aunque no escaneará todos los archivos de su computadora, explorará las ubicaciones que más comúnmente son el punto de inicio de un ataque de malware.

Análisis personalizado

Se puede configurar las áreas que se van a escanear.

- Objetos de memoria: memoria que ha sido asignada por procesos del sistema operativo, controladores y otras aplicaciones. Es importante tener en cuenta que las amenazas detectadas durante las exploraciones siguen siendo consideradas amenazas si tienen un componente activo en la memoria. Como medida adicional de seguridad, los objetos de memoria deben ser escaneados.

- Objetos de inicio y registro: archivos ejecutables y / o modificaciones que se inician al iniciar el equipo, así como cambios de configuración basados en el registro que pueden alterar el comportamiento de inicio.

- Archivos: si se marca esta opción, los archivos de archivo (ZIP, 7Z, RAR, CAB y MSI) se escanearán hasta cuatro niveles de profundidad. Los archivos cifrados (protegidos con contraseña) no se pueden probar. Si no se selecciona, los archivos de archivo se ignorarán.

- Rootkits: son archivos almacenados en las unidades de disco locales de su computadora que son invisibles para el sistema operativo. Estos archivos también pueden influir en el comportamiento del sistema.

Programas / modificaciones potencialmente no deseados

Estos ajustes permiten al usuario elegir cómo se tratarán los Programas potencialmente no deseados (PUP) y las Modificaciones potencialmente no deseadas (PUM) si se detectan.

Carpetas para escanear

Esta configuración permite al usuario incluir o excluir directorios, subdirectorios y archivos individuales de las exploraciones. Utiliza un modelo de presentación tipo Explorador de Windows. Puede escanear los directorios principales por separado de los directorios secundarios basándose en selecciones individuales.

Análisis rápido

Esta opción de escaneo sólo está disponible para los usuarios de Malwarebytes Premium y Malwarebytes Premium Trial. Este método de escaneo está limitado a la detección de amenazas inmediatas. Áreas y métodos probados incluyen:

- Objetos de memoria: memoria que ha sido asignada por procesos del sistema operativo, controladores y otras aplicaciones.

- Objetos de inicio: archivos ejecutables y / o modificaciones que se iniciarán al iniciar el equipo.

Mientras que un Análisis rápido eliminará cualquier amenaza que se haya detectado, recomendamos que se realice una Análisis de amenazas si un análisis rápido ha detectado algo.

Análisis programado

Esta pestaña permite a los usuarios de las versiones Premium y Premium Trial agregar, editar y eliminar los análisis programados para ser ejecutados por Malwarebytes. Esta característica no está disponible para los usuarios de la versión gratuita.

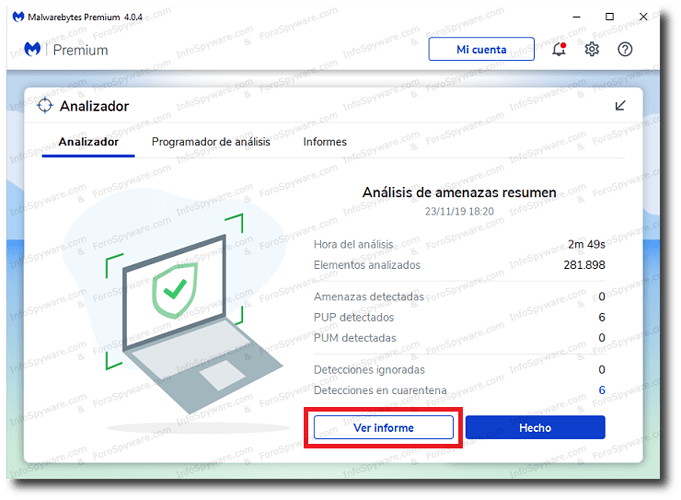

Análisis de Amenazas

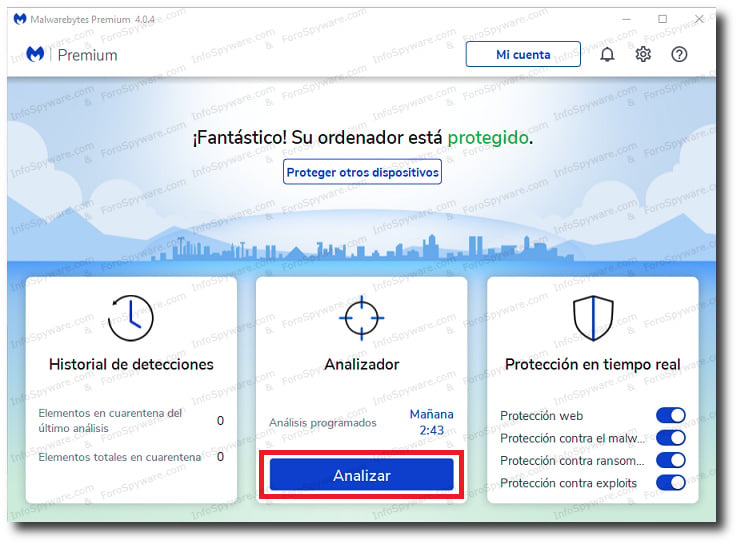

Para iniciar el análisis pulsaremos en Analizar.

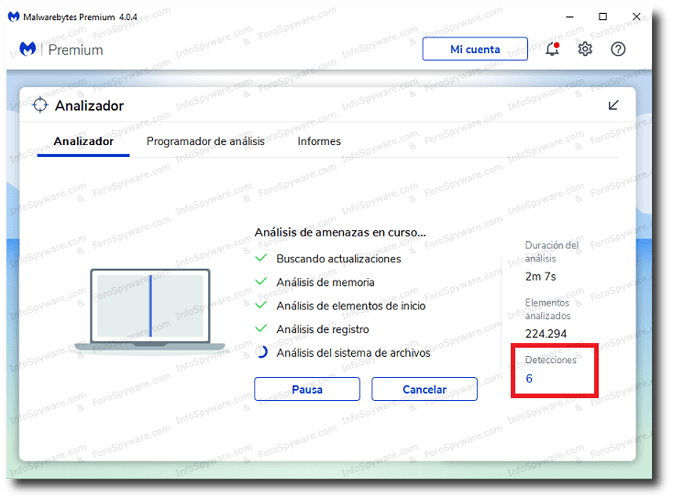

Inmediatamente veremos esta pantalla donde observaremos en el progreso de las distintas etapas que se irán produciendo consecutivamente, desde “Buscar Actualizaciones” hasta llegar al “Análisis del sistema de archivos”, y además podremos ir viendo los objetos infectados que se vayan encontrando.

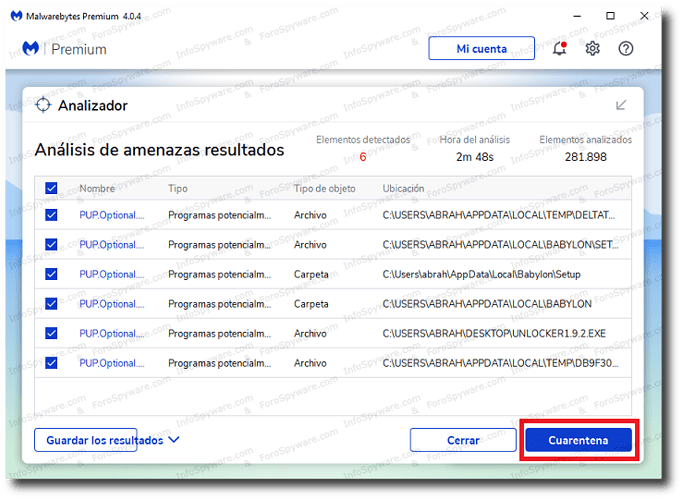

Al terminar el proceso de análisis veremos esta pantalla con los resultados del mismo, en ella pulsaremos en Cuarentena, primero evidentemente podemos verificar que es lo que nos ha detectado el análisis, revisando por si hubiera algo que NO quisiéramos eliminar.

Si no selecciona ninguna amenaza para moverse a la cuarentena, se le solicitará que haga clic en “Ignorar una vez”, “Ignorar siempre” o “Cancelar”. Ignorar una vez provocará que la amenaza vuelva a aparecer durante la siguiente ejecución de análisis. Ignorar siempre provoca que la amenaza se agregue a Exclusiones. Una amenaza que se ha añadido a las Exclusiones ya no será reportada como una amenaza a menos que haya razones para creer que ha sido manipulado. Debe proporcionar una disposición para cada amenaza que se muestra en esta pantalla. Las amenazas que se han trasladado a la cuarentena no pueden dañar su computadora. Se neutralizan como parte del proceso de cuarentena.

Una vez llevado a cabo la desinfección veremos esta pantalla final.

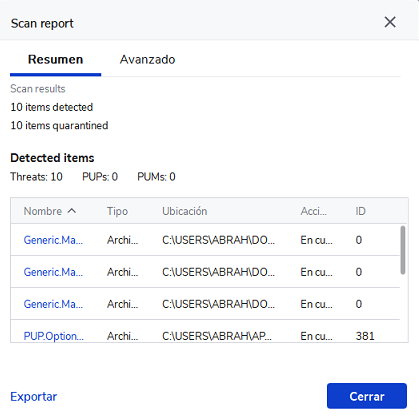

Al hacer clic en el botón Ver informe, se muestra el informe de escaneado que acaba de completar.

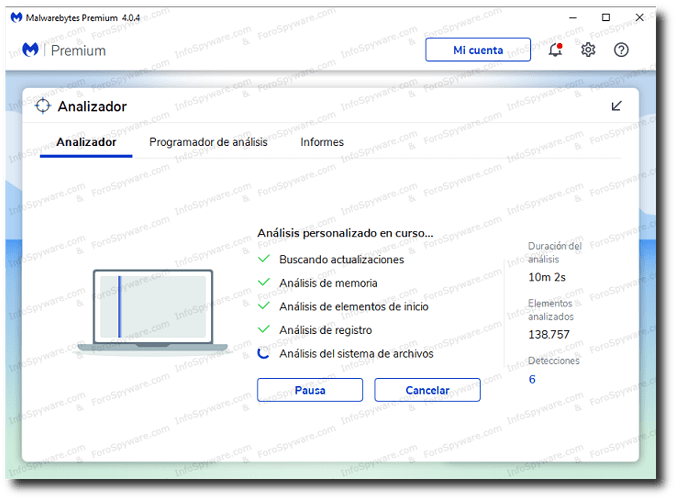

Análisis Personalizado

Con esta opción podemos seleccionar ficheros, discos, unidades Usb, memorias o dispositivos que queramos analizar.

Se recomienda usar esta opción cuando queramos buscar específicamente en algún lugar, disco o memoria usb de nuestro equipo.

Pulsaremos en cualquier parte en blanco del “Analizador”:

- Análisis Avanzado.

- Configurar el análisis.

- Dejaremos las opciones que están marcadas por defecto, y seleccionaremos TODAS las unidades de disco o usb que tenemos conectadas en nuestro equipo

- Por último clic en “Analizar”.

Inmediatamente veremos esta pantalla donde observaremos en el progreso de las distintas etapas que se irán produciendo consecutivamente, desde “Buscar Actualizaciones” hasta llegar al “Análisis del sistema de archivos”, y además podremos ir viendo los objetos infectados que se vayan encontrando.

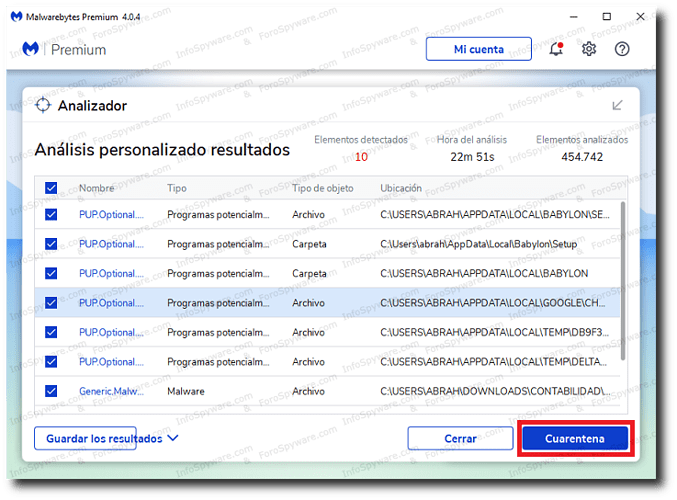

Al terminar el proceso de análisis veremos esta pantalla con los resultados del mismo, en ella pulsaremos en Cuarentena, primero evidentemente podemos verificar que es lo que nos ha detectado el análisis, revisando por si hubiera algo que NO quisiéramos eliminar.

Si no selecciona ninguna amenaza para moverse a la cuarentena, se le solicitará que haga clic en “Ignorar una vez”, “Ignorar siempre” o “Cancelar”. Ignorar una vez provocará que la amenaza vuelva a aparecer durante la siguiente ejecución de análisis. Ignorar siempre provoca que la amenaza se agregue a Exclusiones. Una amenaza que se ha añadido a las Exclusiones ya no será reportada como una amenaza a menos que haya razones para creer que ha sido manipulado. Debe proporcionar una disposición para cada amenaza que se muestra en esta pantalla. Las amenazas que se han trasladado a la cuarentena no pueden dañar su computadora. Se neutralizan como parte del proceso de cuarentena.

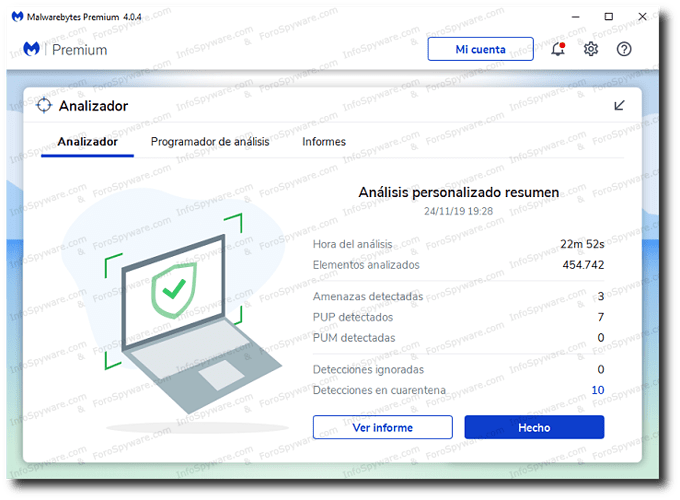

Una vez llevado a cabo la desinfección veremos esta pantalla final.

Al hacer clic en el botón Ver informe, se muestra el informe de escaneado que acaba de completar.

Cuarentena

Al ejecutar exploraciones (bajo demanda o como parte de la protección en tiempo real), algunos programas, archivos o claves del registro pueden haber sido clasificados como amenazas. En ese momento, se eliminaron de la ubicación del disco donde se almacenaron, se colocaron en cuarentena y se modificaron para que no pudieran representar una amenaza para su equipo. Puede haber elementos que entren en esta categoría, pero no son maliciosos.

Para recuperar cualquier archivo pulsaremos en:

- Cualquier parte en blanco del “Historial de detecciones”

- Marcamos/seleccionamos el/los archivos que queramos recuperar

- Restaurar

Tenga en cuenta que los elementos en cuarentena que no se eliminen o restauren seguirán visibles aquí hasta que se tomen las medidas necesarias.

Atención: Usar únicamente esta opción, si estamos totalmente seguros que lo que estamos restaurando es fiable y no es una infección.

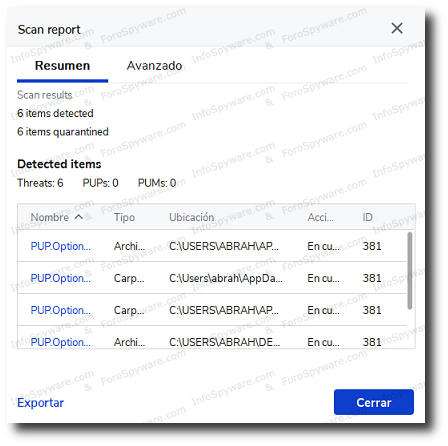

Informe de Análisis

Una vez terminado cualquier tipo de análisis, debemos buscar el informe que se ha generado siguiendo estos pasos.

Método 1: Pulsaremos en :

- Analizador

- Ver informe

- Exportar

- Copy to clipboard y lo pegaremos en el tema del Foro de InfoSpyware donde nos estén prestando ayuda:

Método 2: Pulsaremos en:

- Cualquier lugar en blanco de “Historial de detecciones”

- Historial

- Detección de análisis y clic en el “Ojo”.

- Exportar

- Copy to clipboard y lo pegaremos en el tema del Foro de InfoSpyware donde nos estén prestando ayuda:

Tenemos que tener en cuenta que el informe que debemos recuperar para poder pegarlo en el tema donde nos presten ayuda, debe ser un informe de TIPO “Detección de Análisis”, nunca el reporte de “Detección RTP”, a no ser que se le pida específicamente.

Es muy importante copiar el informe escribiendo las etiquetas: [code] al principio y [/code] al final del log, para que se vea así:

Malwarebytes

www.malwarebytes.com

-Detalles del registro-

Fecha del análisis: 24/11/19

Hora del análisis: 19:05

Archivo de registro: 0830b514-0ee5-11ea-be2b-a0481c03ae50.json

-Información del software-

Versión: 4.0.4.49

Versión de los componentes: 1.0.750

Versión del paquete de actualización: 1.0.15354

Licencia: Premium

-Información del sistema-

SO: Windows 10 (Build 17763.864)

CPU: x64

Sistema de archivos: NTFS

Usuario: DANIELA\Daniela

-Resumen del análisis-

Tipo de análisis: Análisis personalizado

Análisis iniciado por:: Manual

Resultado: Completado

Objetos analizados: 454742

Amenazas detectadas: 10

Amenazas en cuarentena: 10

Tiempo transcurrido: 22 min, 52 seg

-Opciones de análisis-

Memoria: Activado

Inicio: Activado

Sistema de archivos: Activado

Archivo: Activado

Rootkits: Desactivado

Heurística: Activado

PUP: Detectar

PUM: Detectar

-Detalles del análisis-

Proceso: 0

(No hay elementos maliciosos detectados)

Módulo: 0

(No hay elementos maliciosos detectados)

Clave del registro: 0

(No hay elementos maliciosos detectados)

Valor del registro: 0

(No hay elementos maliciosos detectados)

Datos del registro: 0

(No hay elementos maliciosos detectados)

Secuencia de datos: 0

(No hay elementos maliciosos detectados)

Carpeta: 2

PUP.Optional.Babylon, C:\Users\abrah\AppData\Local\Babylon\Setup, En cuarentena, 381, 339640, , , ,

PUP.Optional.Babylon, C:\USERS\ABRAH\APPDATA\LOCAL\BABYLON, En cuarentena, 381, 339640, 1.0.15354, , ame,

Archivo: 8

PUP.Optional.Babylon, C:\USERS\ABRAH\APPDATA\LOCAL\BABYLON\SETUP\SETUP2.ZPB, En cuarentena, 381, 339640, 1.0.15354, , ame,

PUP.Optional.Babylon, C:\USERS\ABRAH\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\DEFAULT\CACHE\F_000BDB, En cuarentena, 381, 677189, 1.0.15354, , ame,

PUP.Optional.Babylon, C:\USERS\ABRAH\APPDATA\LOCAL\TEMP\DB9F30A4-BAB0-7891-9586-70C7CC5C50E5\LATEST\BEXTERNAL.DLL, En cuarentena, 381, 8306, 1.0.15354, , ame,

PUP.Optional.Babylon, C:\USERS\ABRAH\APPDATA\LOCAL\TEMP\DELTATB.EXE, En cuarentena, 381, 76260, 1.0.15354, , ame,

Generic.Malware/Suspicious, C:\USERS\ABRAH\DOWNLOADS\CONTABILIDAD\NOMINAPLUS ELITE 2012 BV WCM\NOMINAPLUS ELITE 2012 BV WCM\TAOS\TAOS.EXE, En cuarentena, 0, 392686, 1.0.15354, , shuriken,

Generic.Malware/Suspicious, C:\USERS\ABRAH\DOWNLOADS\CONTABILIDAD\KEYGEN 6.0 (TAOS)\KEYGEN 6.0 (TAOS)\KEYGEN 6.0 (TAOS).EXE, En cuarentena, 0, 392686, 1.0.15354, , shuriken,

Generic.Malware/Suspicious, C:\USERS\ABRAH\DOWNLOADS\CONTABILIDAD\KEYGEN 6.0 (TAOS).RAR, En cuarentena, 0, 392686, 1.0.15354, , shuriken,

PUP.Optional.Babylon, C:\USERS\ABRAH\DESKTOP\UNLOCKER1.9.2.EXE, En cuarentena, 381, 677189, 1.0.15354, , ame,

Sector físico: 0

(No hay elementos maliciosos detectados)

WMI: 0

(No hay elementos maliciosos detectados)

(end)Atención: Si al pegar el informe en el tema del Foro donde nos prestan ayuda, recibimos un mensaje de que NO podemos hacerlo por exceso de caracteres, lo que debemos hacer es dividirlo en varios mensajes/respuestas.

Éste y otros artículos publicados en nuestra red, ForoSpyware.com & InfoSpyware.com, están bajo licencia Creative Commons.

Pueden reproducirse libremente siempre y cuando, se respete la licencia mencionando claramente con un enlace directo hacia este artículo como su fuente original.

Respetemos el trabajo de otros…