Hola, llevo una temporada sufriendo un problema con la conexión a internet de mi domicilio y la verdad, empiezo a volverme loco al respecto.

El problema es el siguiente: Desde finales de Marzo y sin factores como añadir nuevo hardware al sistema de por medio, cada cierto tiempo en momentos aleatorios, los DNS empiezan a fallar, comenzando por los servicios de Google (gmail, youtube y cualquier otro programa de la compañia) y poco a poco, dejando de conectar a cualquier pagina con lo que queda en un apagón total aunque se reporte que si hay internet. devolviendo los exploradores un error de NXDOMAIN y solo algunas veces.

Factores a tener en cuenta:

- El problema me pasa con todos los exploradores y apps móviles

- El problema me pasa en todos los equipos y dispositivos conectados (ya sea por Lan o por wifi), lo único que no se ve afectado es el Movistar+.

- El ruter según los técnicos funciona correctamente.

- El problema desaparece momentáneamente (por tiempo variable) si reinicio el ruter

- El problema es intermitente (pueden pasar días sin que pase o pasar a cada rato)

- Tengo una conexión de 600Mb por fibra

- Tengo DNS personalizados en el PC e IP fija, no afecta al problema (en el sentido de que no ayuda)

- He llegado a cambiar los DNS del ruter, tampoco afecta

- Mi equipo principal tiene Comodo ISS pro y Malwarebytes, pero da igual porque afecta en otros equipos con windows defender y en móviles.

He visto que están recomendando usar el FFS, lo destacable del reporte fue lo siguiente, he omitido los que salían vacíos (hecho habiendo ya fallos en algunas webs, como Youtube [no se ven las previews de los videos ni los avatares de los canales]) :

Connection Status:

==============

Localhost is accessible.

LAN connected.

Google IP is accessible.

Google.com is accessible.

Yahoo.com is accessible.

Windows Update:

============

wuauserv Service is not running. Checking service configuration:

The start type of wuauserv service is OK.

The ImagePath of wuauserv: "%systemroot%\system32\svchost.exe -k netsvcs -p".

The ServiceDll of wuauserv service is OK.

Windows Defender:

==============

WinDefend Service is not running. Checking service configuration:

The start type of WinDefend service is set to Demand. The default start type is Auto.

The ImagePath of WinDefend: ""C:\ProgramData\Microsoft\Windows Defender\platform\4.18.1908.7-0\MsMpEng.exe"".

Windows Defender Disabled Policy:

==========================

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender]

"DisableAntiSpyware"=DWORD:1

File Check:

========

C:\Windows\System32\nsisvc.dll => File is digitally signed

C:\Windows\System32\drivers\nsiproxy.sys => File is digitally signed

C:\Windows\System32\drivers\afd.sys => File is digitally signed

C:\Windows\System32\drivers\tdx.sys => File is digitally signed

C:\Windows\System32\Drivers\tcpip.sys => File is digitally signed

C:\Windows\System32\dnsrslvr.dll => File is digitally signed

C:\Windows\System32\dnsapi.dll => File is digitally signed

C:\Windows\SysWOW64\dnsapi.dll => File is digitally signed

C:\Windows\System32\mpssvc.dll => File is digitally signed

C:\Windows\System32\bfe.dll => File is digitally signed

C:\Windows\System32\drivers\mpsdrv.sys => File is digitally signed

C:\Windows\System32\SDRSVC.dll => File is digitally signed

C:\Windows\System32\vssvc.exe => File is digitally signed

C:\Windows\System32\wscsvc.dll => File is digitally signed

C:\Windows\System32\wbem\WMIsvc.dll => File is digitally signed

C:\Windows\System32\wuaueng.dll => File is digitally signed

C:\Windows\System32\qmgr.dll => File is digitally signed

C:\Windows\System32\es.dll => File is digitally signed

C:\Windows\System32\cryptsvc.dll => File is digitally signed

C:\Program Files\Windows Defender\MpSvc.dll => File is digitally signed

C:\Windows\System32\ipnathlp.dll => File is digitally signed

C:\Windows\System32\iphlpsvc.dll => File is digitally signed

C:\Windows\System32\svchost.exe => File is digitally signed

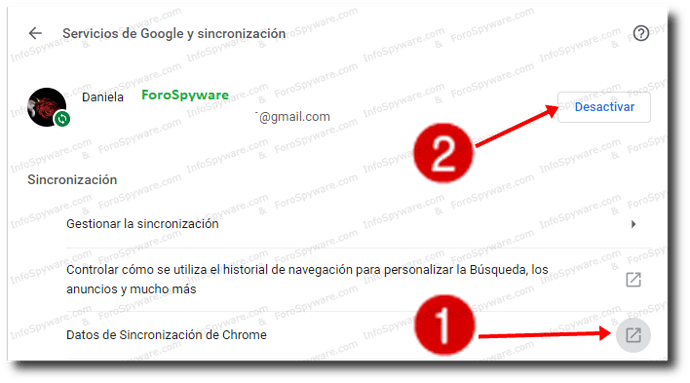

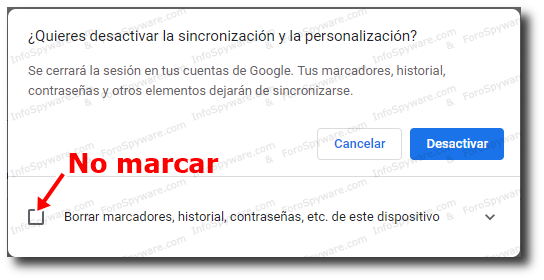

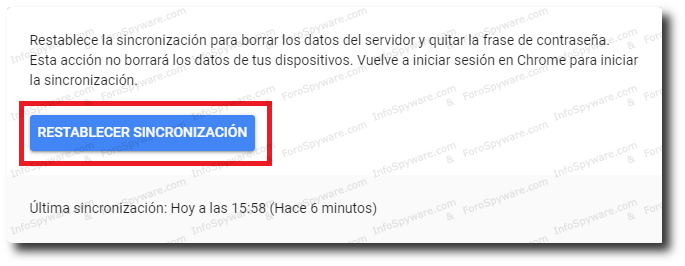

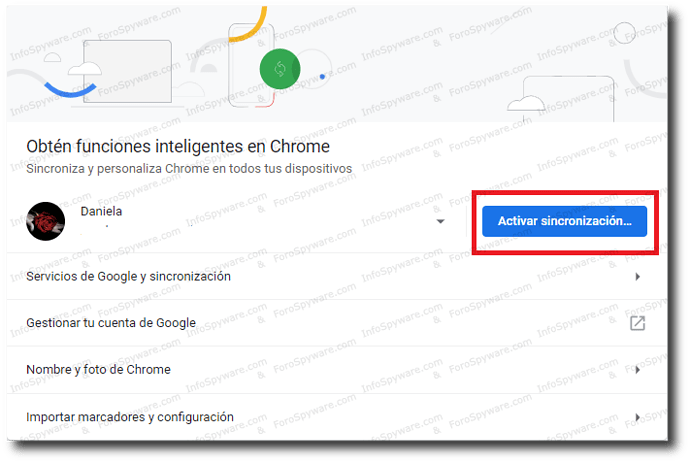

C:\Windows\System32\rpcss.dll => File is digitally signedEDIT: Otro factor, el Malwarebyte no para de devolverme estas detecciones en Google chrome, no se si afecta, pero por si acaso (he probado la solucion de reinstalar, borrar la sincronización y nada, no creo tener ninguna extension rara):

Carpeta: 1

PUP.Optional.Spigot, C:\USERS\<nombreUsuario>\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Profile 2\Sync Data\LevelDB, Sin acciones por parte del usuario, 152, 475078, , , ,

Archivo: 8

PUP.Optional.Spigot, C:\Users\<nombreUsuario>\AppData\Local\Google\Chrome\User Data\Profile 2\Sync Data\LevelDB\000004.log, Sin acciones por parte del usuario, 152, 475078, , , ,

PUP.Optional.Spigot, C:\Users\<nombreUsuario>\AppData\Local\Google\Chrome\User Data\Profile 2\Sync Data\LevelDB\000005.ldb, Sin acciones por parte del usuario, 152, 475078, , , ,

PUP.Optional.Spigot, C:\Users\<nombreUsuario>\AppData\Local\Google\Chrome\User Data\Profile 2\Sync Data\LevelDB\CURRENT, Sin acciones por parte del usuario, 152, 475078, , , ,

PUP.Optional.Spigot, C:\Users\<nombreUsuario>\AppData\Local\Google\Chrome\User Data\Profile 2\Sync Data\LevelDB\LOCK, Sin acciones por parte del usuario, 152, 475078, , , ,

PUP.Optional.Spigot, C:\Users\<nombreUsuario>\AppData\Local\Google\Chrome\User Data\Profile 2\Sync Data\LevelDB\LOG, Sin acciones por parte del usuario, 152, 475078, , , ,

PUP.Optional.Spigot, C:\Users\<nombreUsuario>\AppData\Local\Google\Chrome\User Data\Profile 2\Sync Data\LevelDB\LOG.old, Sin acciones por parte del usuario, 152, 475078, , , ,

PUP.Optional.Spigot, C:\Users\<nombreUsuario>\AppData\Local\Google\Chrome\User Data\Profile 2\Sync Data\LevelDB\MANIFEST-000001, Sin acciones por parte del usuario, 152, 475078, , , ,

PUP.Optional.Spigot, C:\USERS\<nombreUsuario>\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Profile 2\Secure Preferences, Sin acciones por parte del usuario, 152, 475078, 1.0.24004, , ame, Estoy abierto a sugerencias