Windows Defender, Centro de Seguridad de Windows Defender o bien como pasó a llamarse a partir de Windows 10 Build 1809, Seguridad de Windows, son todos nombres de lo que conocemos como el Antivirus de Microsoft.

No vamos a entrar aquí en el debate de si es bueno, seguro o suficiente, solamente mencionar que es el Antivirus que viene por defecto activado en Windows 10, y para aquellos que se mueven en un entorno doméstico y no saben como instalar un software de seguridad o simplemente quieren probarlo o deciden usarlo, al menos estarán protegidos.

Nos da algunas posibilidades de configuración y a ello iremos mas abajo:

Índice:

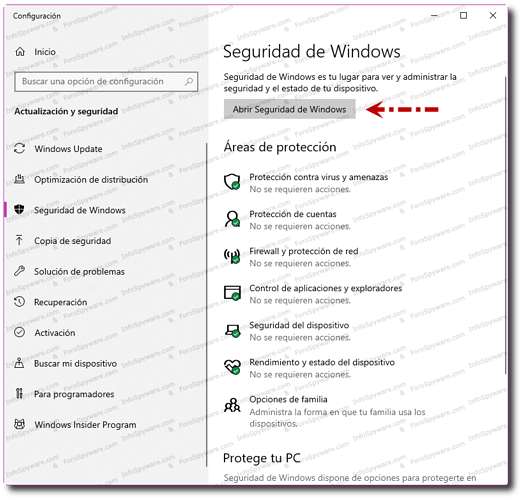

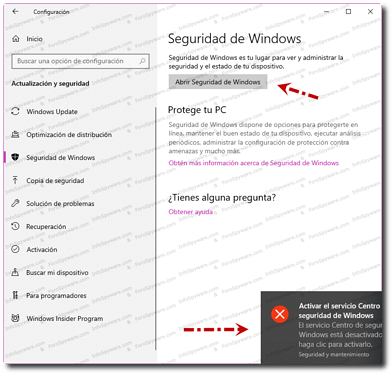

Para acceder a las opciones de configuración:

Botón de Inicio >>> Configuración >>> Actualización y Seguridad >>> Seguridad de Windows.

Presione en “Abrir Seguridad de Windows”.

O bien directamente presionando su ícono del lado derecho de la barra de tareas:

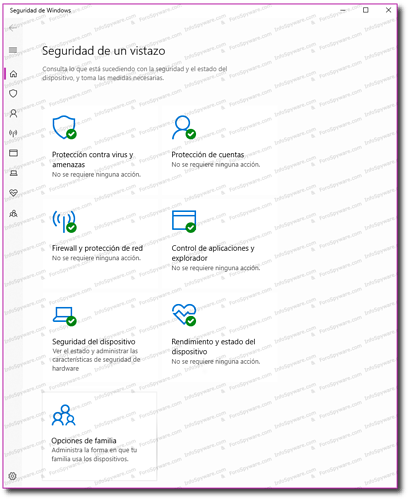

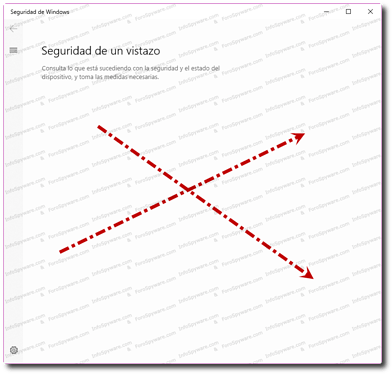

Verá la pantalla principal de “Seguridad de Windows”

Se divide en los siguientes apartados:

- Protección contra virus y amenazas.

- Protección de cuentas.

- Firewall y protección de red.

- Control de aplicaciones y explorador.

- Seguridad del dispositivo.

- Rendimiento y estado del dispositivo.

- Opciones de familia.

Pulsando sobre cada uno de ellos, podrá acceder a las diferentes opciones de configuración.

Los iconos de estado (tilde verde en la imagen) indican el nivel de seguridad:

- Verde significa que su dispositivo está lo suficientemente protegido y no hay ninguna acción recomendada.

- Amarillo significa que hay una recomendación de seguridad.

- Rojo advierte que algo necesita de su atención inmediata

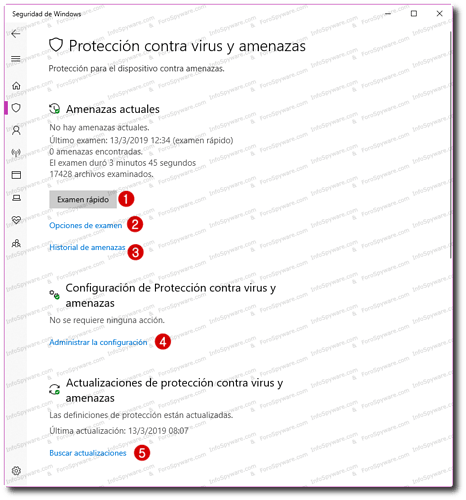

Protección Contra Virus y Amenazas.

Aquí podrá encontrar las opciones de configuración mas importantes.

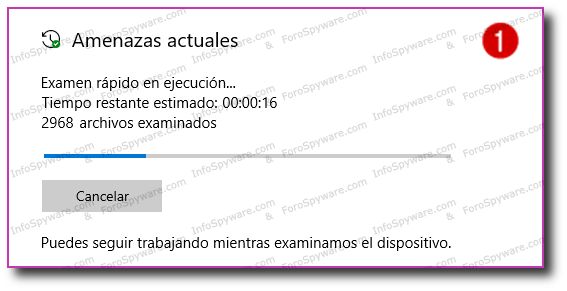

(1) Amenazas actuales.

El área Amenazas actuales le permite lo siguiente:

- Buscar amenazas potencialmente dañinas en su dispositivo.

- Ver todas las amenazas que hay actualmente en su equipo.

- Ver la última vez que se ejecutó un análisis en el dispositivo y cuántos archivos se analizaron.

- Ejecutar un tipo de análisis específico (en nuestro caso hemos seleccionado Examen Rápido.)

Presionando sobre el recuadro (1) Examen rápido, se ejecuta automáticamente el análisis.

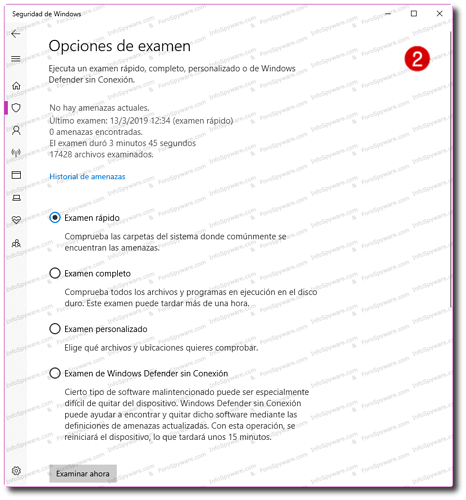

(2) Opciones de examen.

Aunque Seguridad de Windows esté activado y analice automáticamente su equipo, puede realizar análisis adicionales siempre que así lo requiera.

-

Examen rápido Seleccione esta opción para comprobar inmediatamente el dispositivo en busca de cualquier tipo de amenaza reciente.

-

Examen completo: Analiza todos los archivos o programas que se estén ejecutando actualmente en el equipo para asegurarse que no se esté desarrollando nada peligroso.

-

Examen personalizado . Analiza solamente los archivos y carpetas que elija, desde aquí podrá analizar también memorias USB, discos externos o pendrive

-

Examen de Windows Defender sin Conexión . Usa las últimas definiciones para analizar el equipo en busca de las amenazas más recientes. Ejecútelo sin estar conectado a Internet, especialmente cuando le preocupe que su dispositivo se haya visto expuesto a un virus o malware.

Seleccione el tipo de examen y presione en “Examinar ahora”.

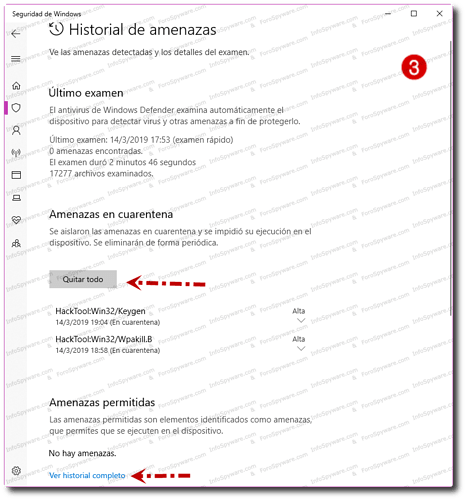

(3) Historial de amenazas.

Desde esta sección podrá ver los detalles del ultimo análisis realizado, ademas de:

- Ver las amenazas que se han puesto en cuarentena.

- Ver todo lo identificado como amenaza y que quiera permitir en su ordenador.

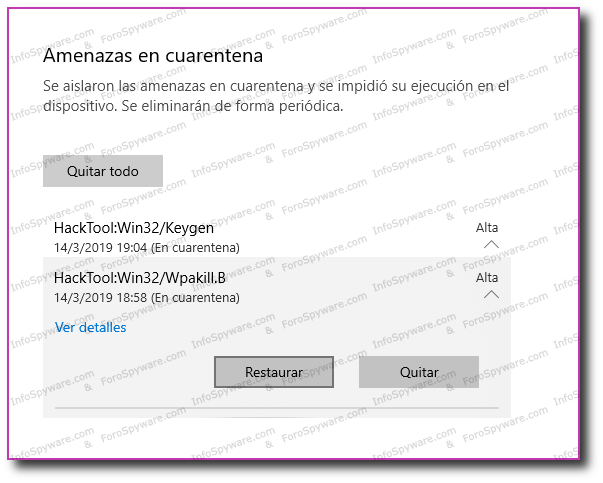

Amenazas en cuarentena:

- Para vaciar la cuarentena, solo presione en “Quitar todo”

- Si desea restaurar un archivo detectado, presione sobre el y seleccione Restaurar. Si no desea que nuevamente sea detectado como malicioso deberá incluirlo en las amenazas permitidas.

Amenazas permitidas:

- Para quitar de la cuarentena y colocar un archivo o carpeta en las exclusiones del antivirus presione en el enlace “Ver historial completo.”

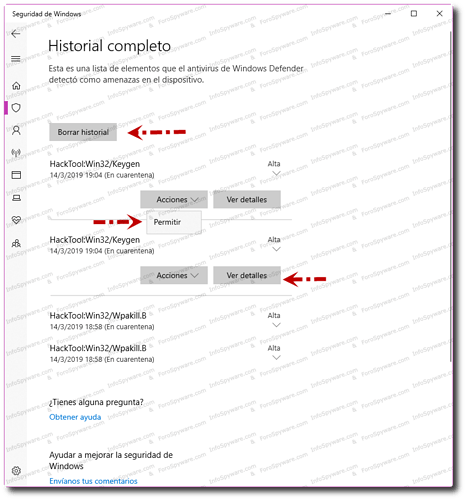

Se abrirá la próxima pantalla:

-

Presione con un clic sobre el archivo supuestamente malicioso que se encuentra en la cuarentena.

-

Pulse en el desplegable de “Acciones” y presione Permitir.

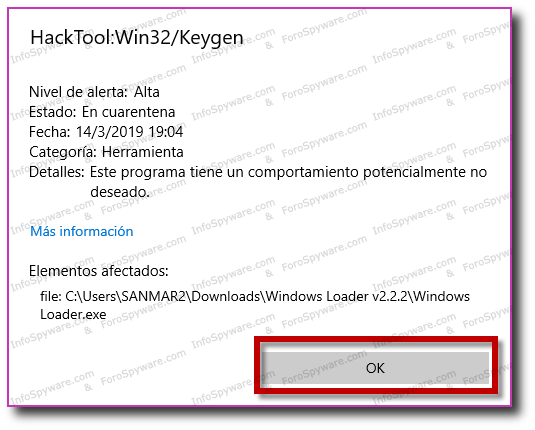

Si presiona en “Ver Detalles”:

Verá justamente todos los detalles de la detección:

Nota muy importante: Solo restaure archivos de la cuarentena o permita aplicaciones detectadas como maliciosas si esta absolutamente seguro que es un archivo limpio, recuerde que puede ayudarse a decidir subiendo el mismo a VirusTotal.

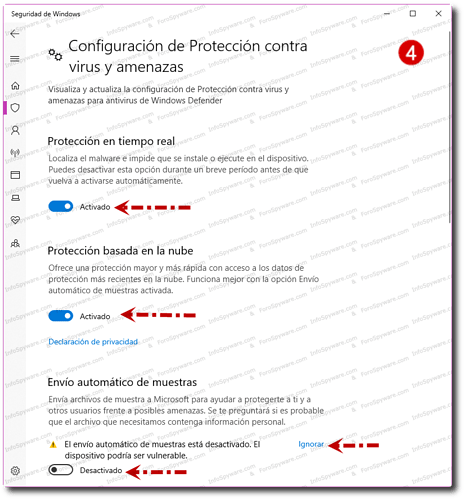

(4) Administrar la configuración.

Desde aquí puede visualizar y actualizar la configuración de Protección contra virus y amenazas de Windows Defender.

Podrá personalizar el nivel de protección, enviar archivos de muestra a Microsoft, excluir carpetas y archivos de confianza de los análisis repetidos o desactivar temporalmente la protección.

Protección en tiempo real: Activado

-

Busca malware e impide que se instale o ejecute en su dispositivo.

-

Puede desactivarla temporalmente; aunque la protección en tiempo real se activará automáticamente tras un breve período de tiempo para reanudar la protección del equipo.

-

Mientras la protección en tiempo real esté desactivada, no se analizarán en busca de amenazas los archivos que abra ni los que descargue.

Protección basada en la nube: Activado

-

Proporciona a su dispositivo acceso a las últimas definiciones de amenazas y a la detección de comportamiento de amenazas en la nube.

-

Esto da una protección mayor mediante muestras consultadas en la base de datos y ejecuta ficheros en cajas de arena muy útil para navegadores.

Envío automático de muestras: Desactivado

-

Si está conectado a la nube con protección proporcionada desde la misma, puede enviar archivos de muestra sospechosos a Microsoft para comprobarlos, por si tienen amenazas potenciales.

-

Microsoft le notificará si tiene que enviar archivos adicionales y le avisará si un archivo solicitado contiene información personal.

No es recomendable esta opción para no vulnerar su privacidad.

Al tener esta opción desactivada Windows Defender enviará una advertencia a las notificaciones.

Podrá evitarla presionando en “Ignorar”

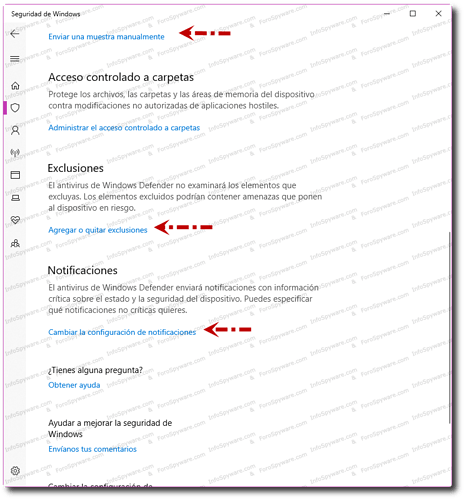

Enviar una muestra manualmente:

Para enviar una muestra manualmente pinchando en el enlace se abrirá la pagina de Microsoft:

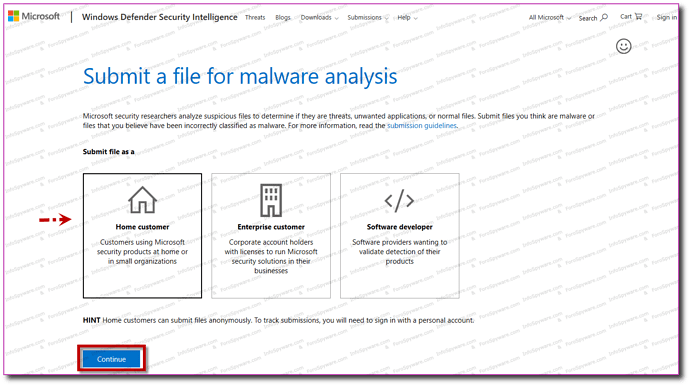

Los investigadores de seguridad de Microsoft analizan los archivos sospechosos para determinar si son amenazas, aplicaciones no deseadas o archivos normales. Envíe los archivos que cree que son malware o los que cree que se han clasificado incorrectamente como malware

- Presione ““Home Customer”” y luego en "“Continue.”

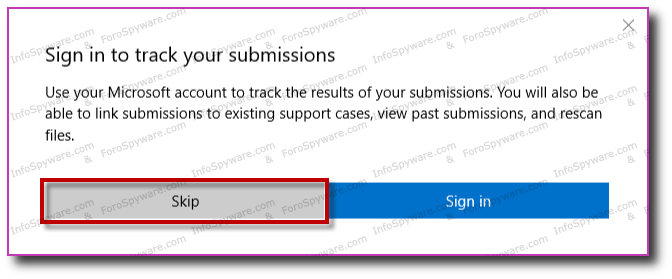

Nota: Los clientes Home pueden enviar archivos de forma anónima. Para realizar un seguimiento a los envíos deberá ingresar una cuenta personal.

En la siguiente pantalla se le advertirá:

Use su cuenta de Microsoft para rastrear los resultados de sus envíos. También podrá vincular envíos a casos de soporte existentes, ver envíos anteriores y volver a explorar archivos.

- Presione “Skip/Omitir” si desea hacerlo de forma anónima.

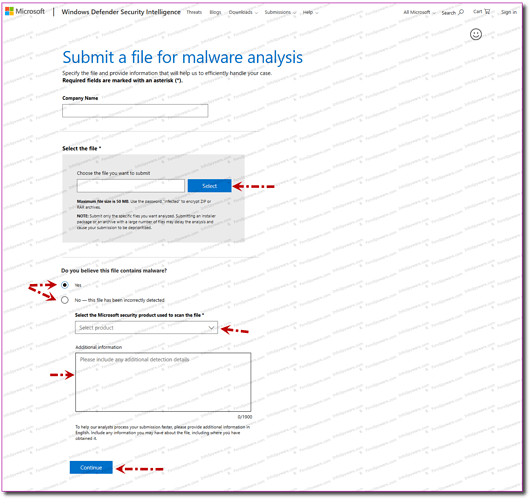

Continuando en la próxima ventana:

Los campos obligatorios a llenar están marcados con un asterisco (*).

- Seleccione el archivo presionando en “Select” se abrirá el árbol de carpetas, ubique el archivo que presume infectado y presione Abrir

- El tamaño máximo de archivo soportado es de 50 MB.

- Utilice la contraseña “infected” para cifrar los archivos ZIP o RAR

En Do you believe this file contains malware?/Crees que este archivo contiene malware?

- Presione Yes/Si o NO según el caso.

En Select the Microsoft security product used to scan the file / Seleccione el producto de seguridad de Microsoft utilizado para escanear el archivo:

- Pinche en el despegable y de las opciones elija la que corresponda con su antivirus de Microsoft y su Sistema Operativo.

- Luego presione en Continue y siga los pasos.

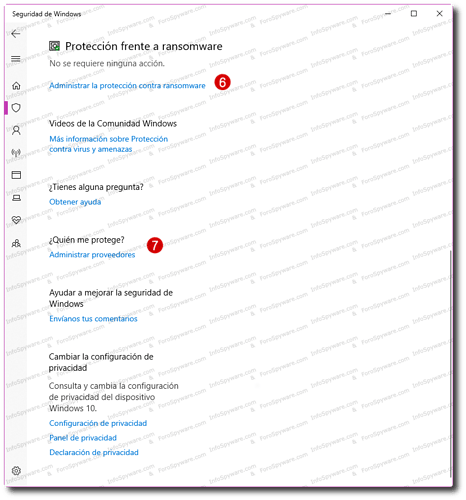

Acceso controlado a carpetas:

Ver >>> (6) Administrar la protección contra rasomware.

Exclusiones:

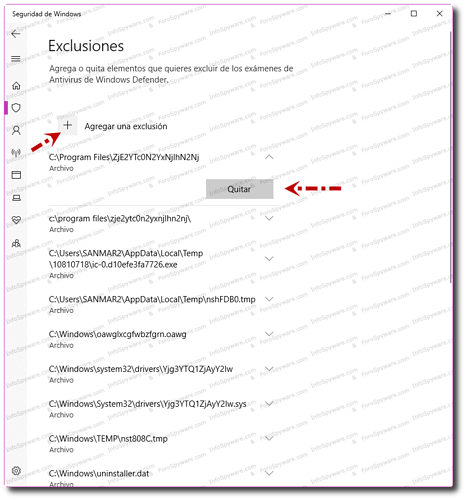

Agregar o quitar exclusiones:

Puede haber ocasiones en las que quiera excluir del análisis determinados archivos, carpetas específicos, como si se trataran de elementos de confianza para los que está seguro de que no es necesario dedicar tiempo a analizarlos.

Presione en el signo + para agregar una exclusión.

Para eliminar una exclusión de la lista, y que vuelva a ser analizada, solo selecciónela con un clic y presione en “Quitar.”

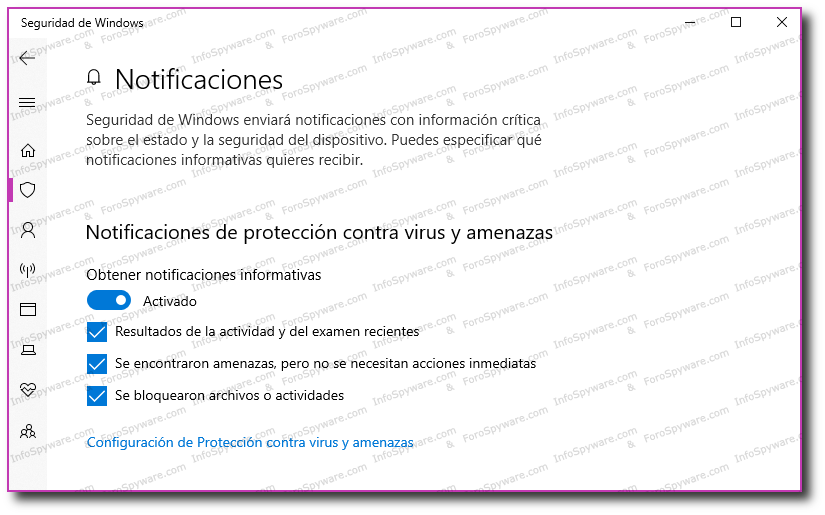

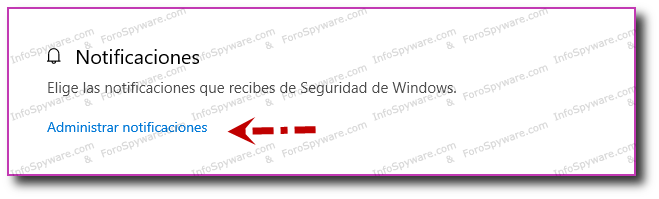

Notificaciones:

Cambiar la configuración de notificaciones:

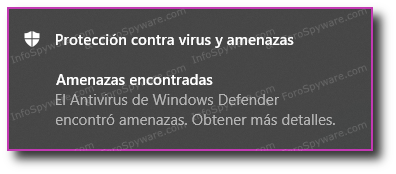

Las Notificaciones relacionadas a Windows Defender se verán en el Centro de Acciones de Windows 10 de la siguiente manera:

Pulse en Cambiar la configuración de notificaciones >>> Administrar Notificaciones

- Obtener notificaciones informativas: Activado.

Mantener las casillas tildadas de:

- Resultado de la actividad y del examen reciente.

- Se encontraron amenazas, pero no se necesitan acciones inmediatas.

- Se bloquearon archivos y actividades.

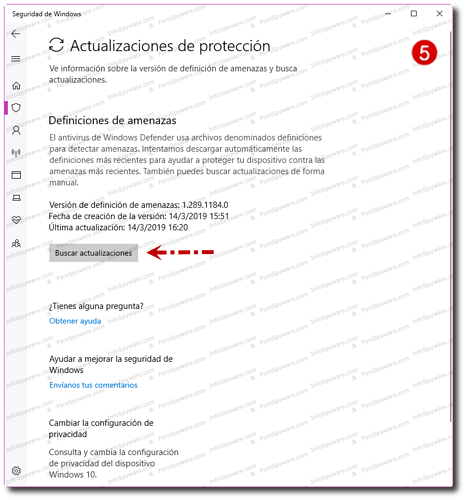

(5) Buscar actualizaciones.

Microsoft descarga automáticamente las últimas definiciones en su dispositivo, pero también puede comprobar manualmente si dispone de las definiciones más actuales.

- Presione en Buscar actualizaciones para obtener las definiciones más recientes.

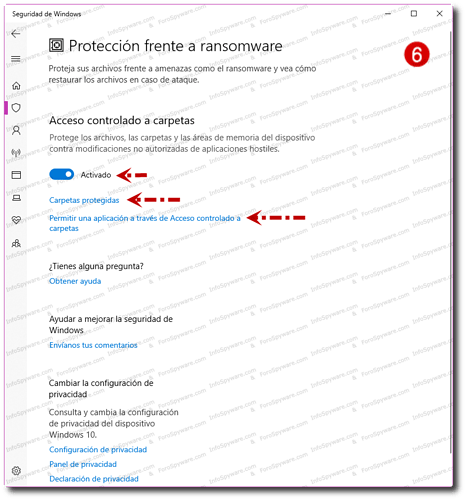

(6) Administrar la protección contra rasomware.

Podrá proteger sus archivos frente a amenazas como el Rasomware.

Use la configuración de “Acceso controlado a carpetas” para decidir en qué carpetas pueden realizar cambios las aplicaciones.

También puede agregar aplicaciones adicionales de su confianza para que puedan realizar cambios en esas carpetas.

Al activar “Acceso controlado a carpetas”, muchas de las carpetas que usa más a menudo quedarán protegidas de manera predeterminada.

Esto significa que las aplicaciones desconocidas o que no sean de confianza no podrán acceder al contenido de ninguna de estas carpetas.

Cuando agregue carpetas adicionales, quedarán también automáticamente protegidas.

- Verifique que el Acceso controlado a carpetas se encuentre Activado

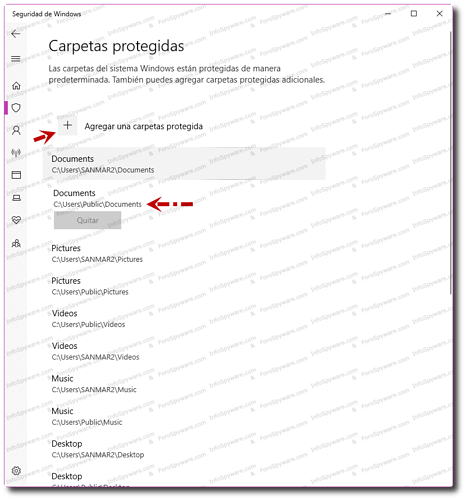

Carpetas Protegidas:

Por defecto las carpetas del Sistema de Windows están protegidas, podrá agregar carpetas adicionales:

Presionando en el signo + podrá añadir una carpeta para que sea protegida.

-

Se abrirá el árbol de carpetas >>> busque la que desee proteger y luego presione Abrir

-

Para eliminar una carpeta de esta protección, presione con un clic sobre la misma y luego pulse en Quitar.

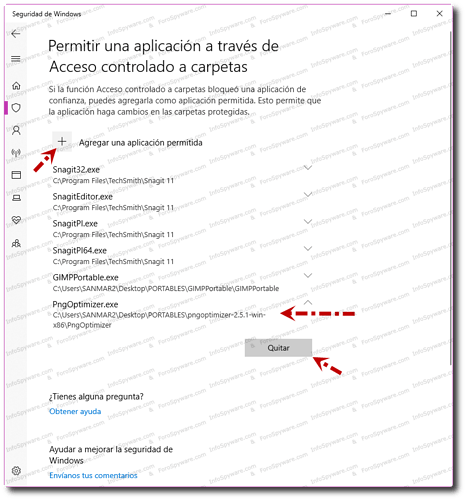

Permitir una aplicación a través de Acceso controlado a carpetas:

Si ve el mensaje Aplicación bloqueada de forma aleatoria cuando intenta usar una aplicación que le resulte familiar, simplemente puede desbloquearla.

Para ello:

Presione en el signo + se abrirá un desplegable:

- Aplicaciones bloqueadas recientemente

- Buscar en todas las aplicaciones

En ambos casos, seleccione el programa que intentó usar y que estaba bloqueado, por ejemplo en nuestro caso se bloquearon los programas para editar las imágenes de este Manual (Snagit, Gimp Portable etc), se abrirá el árbol de carpetas en la aplicación, seleccione el ejecutable de la misma, luego presione en Abrir

- Ya podrá utilizar normalmente su aplicación de confianza.

Nota

Si intenta guardar un archivo en una carpeta y la carpeta está bloqueada, la aplicación que esté usando no tendrá permitido guardar en esa ubicación. Si esto sucede, simplemente guarde el archivo en otra ubicación de su dispositivo. A continuación, use los pasos anteriores para desbloquear la aplicación, con lo que podrá guardar los archivos en la ubicación deseada.

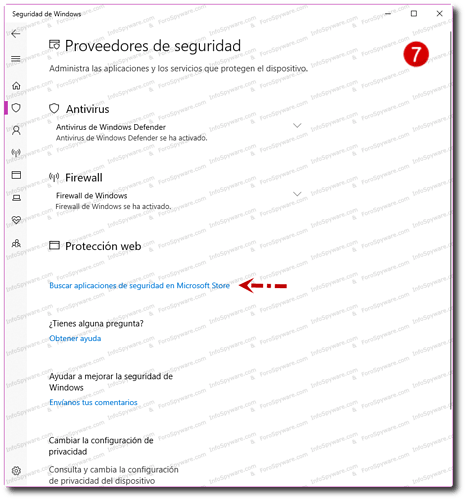

(7) Administrar proveedores.

Administra las aplicaciones y los servicios que protegen el dispositivo.

En la siguiente imagen nos mostrará (en nuestro caso) que tenemos el antivirus y el firewall de Windows Defender activado.

Puede que un su equipo tenga otro antivirus instalado, podrá ver una lista de todos los otros proveedores de seguridad (incluidos antivirus, firewall y protección web) que se ejecutan en el dispositivo.

Además desde aquí podrá abrir fácilmente las aplicaciones de los proveedores u obtener más información sobre cómo resolver los problemas notificados a través de Seguridad de Windows .

Esto también significa que podrá ver más vínculos a otras aplicaciones de seguridad dentro de Seguridad de Windows .

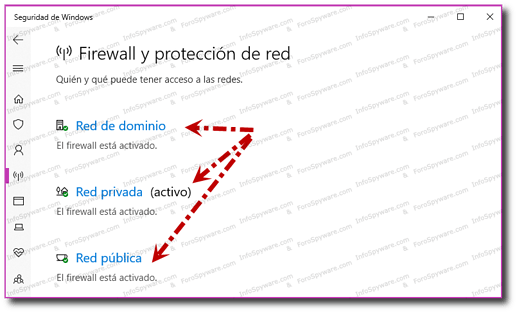

Si abre, por ejemplo, la sección Firewall y protección de red , verá las aplicaciones de firewall que se ejecutan en el dispositivo en cada tipo de firewall, que incluye redes de dominio, públicas y privadas.

Protección web:

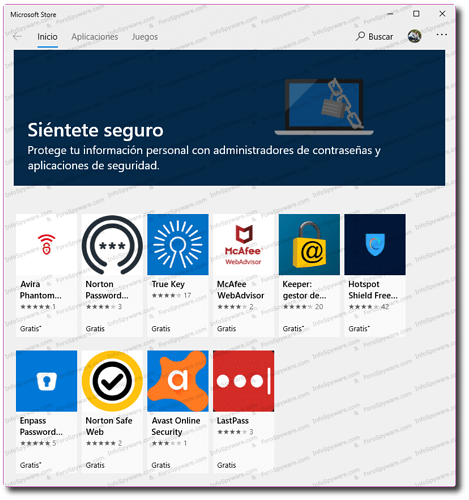

Como no tenemos instalada ninguna aplicación de seguridad para el navegador Edge, presionando en “Buscar aplicaciones de seguridad en Microsoft Store”

Se abrirá la pantalla de la tienda ofreciéndonos diferentes aplicaciones para la seguridad de nuestro navegador Edge

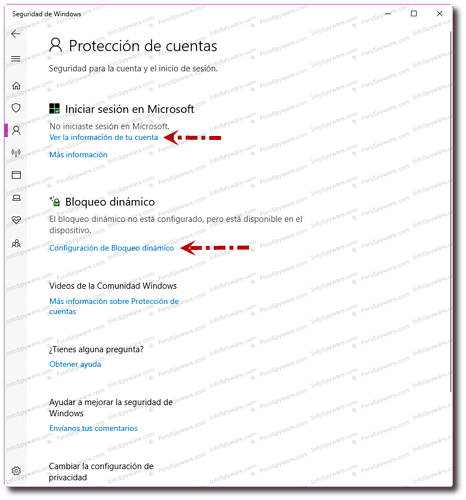

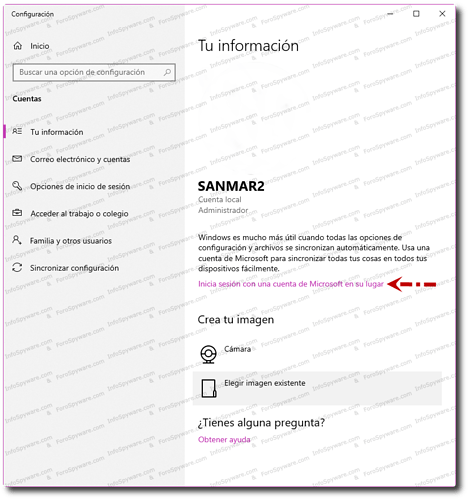

Protección de Cuentas.

Desde aquí podrá acceder a las opciones de inicio de sesión y de configuración de cuenta, incluido el Bloqueo dinámico.

Iniciar sesión en Microsoft:

En el caso de no activar Windows 10 con una cuenta Microsoft, sino con una cuenta personal, aquí lo notificará.

Presionando en “Ver la configuración de tu cuenta” en la siguiente pantalla te mostrará los datos de la misma.

Podrá cambiar de cuenta a una de Microsoft presionando en “Iniciar sesión con una cuenta Microsoft en su lugar”

Habilitando la pantalla de Inicio de sesión para loguearse con una cuenta Microsoft.

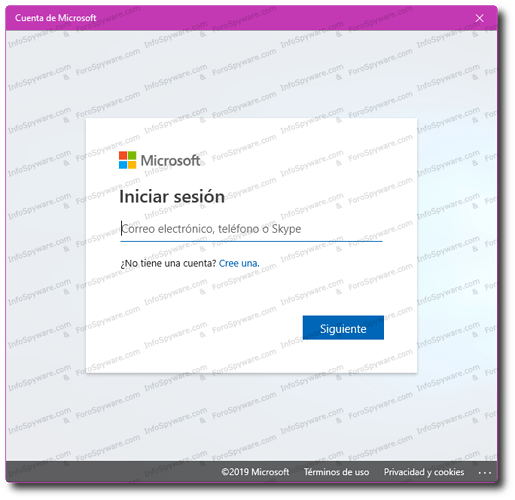

Bloqueo dinámico:

Presionando en “Configuración de bloqueo dinámico” se abrirá la próxima pantalla.

Si se olvida de bloquear su PC o tableta al irse, Windows Hello puede usar un teléfono que esté emparejado con su dispositivo para bloquearlo automáticamente poco tiempo después de que salga del alcance de Bluetooth.

Para configurarlo, debe usar Bluetooth para emparejar el teléfono con su PC, para ello tilde la casilla “Permitir que Windows bloquee automáticamente el dispositivo cuando este ausente” y luego presione en “Bluetooth y otros dispositivos”

Lleve el teléfono cuando se alejes del PC y este se bloqueará automáticamente un minuto después de que salga del alcance de Bluetooth. (Tener en cuenta que el alcance de Bluetooth varía según el dispositivo).

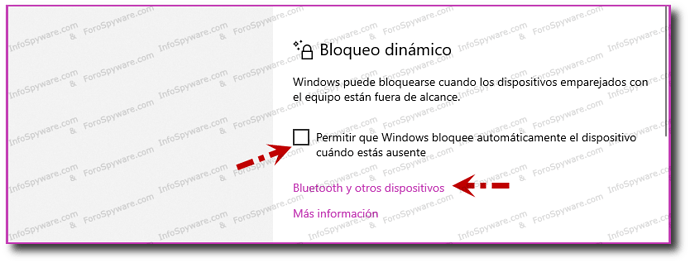

Firewall y Protección de Red.

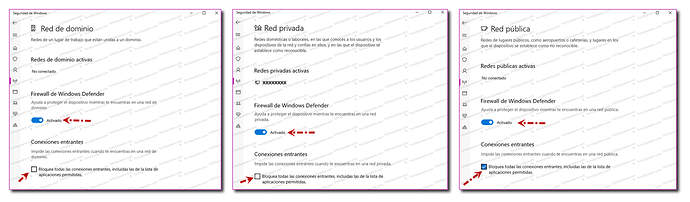

Firewall y protección de red en Seguridad de Windows le permite ver el estado del Firewall de Windows Defender y las redes a las que está conectado el equipo. Puede activar o desactivar el Firewall de Windows Defender y acceder a las opciones avanzadas del mismo para los siguientes tipos de red:

- Redes del dominio (trabajo)

- Redes privadas (reconocibles)

- Redes pública (no reconocibles)

Presionando sobre cada una de las redes:

Podrá:

- Observar cual es la red activa a la que esta conectado.

- Verificar que el firewall de Windows Defender este Activado.

- Bloquear todas las conexiones entrantes, incluidas las de las aplicaciones permitidas. Recomendado en las redes publicas. En cuanto a las redes de dominio y privadas deberá analizar sus necesidades.

En el Firewall de Windows las conexiones salientes están permitidas por defecto.

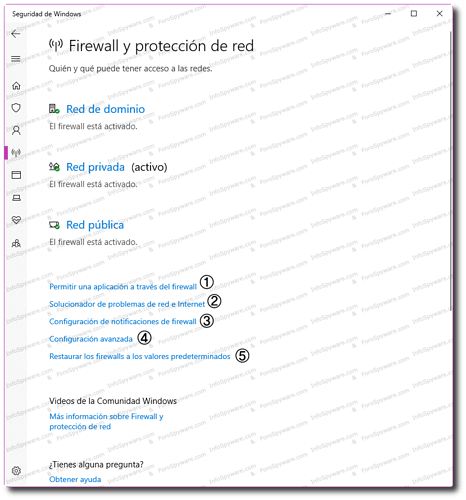

Además podrá ver lo siguientes apartados:

- Permitir una aplicación a través del firewall.

- Solucionador de problemas de red e internet.

- Configuración de notificaciones del firewall.

- Configuración avanzada.

- Restaurar el firewall a los valores predeterminados.

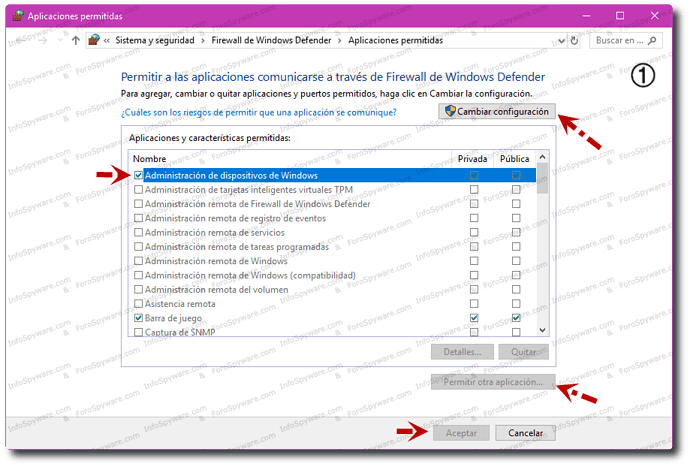

(1) Permitir una aplicación a través del firewall.

Se abrirá la ventana de:

Panel de Control >>> Sistema y Seguridad >>> Firewall de Windows Defender >>> Aplicaciones Permitidas.

- Presione en Cambiar la configuración.

- Seleccione con un tilde la aplicación a permitir y el tipo de red.

- Luego presione Aceptar.

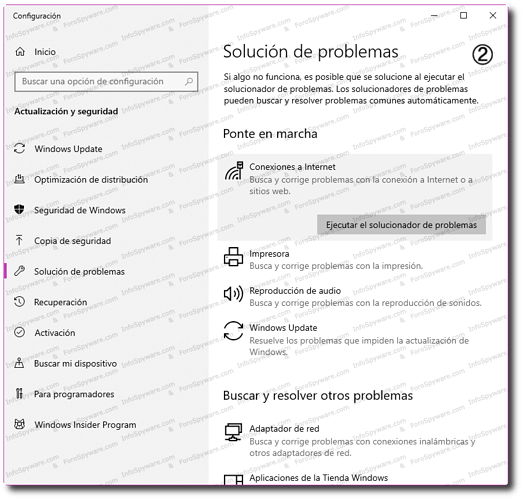

(2) Solucionador de problemas de red e internet.

En esta sección encontrará el Solucionador de problemas que también ha sido incorporado a Windows 10.

Podrá buscar y resolver algunos problemas de forma automática, entre ellos los problemas de Red e Internet.

Presione con un clic el solucionador que necesite y luego en “Ejecutar el solucionador de problemas”

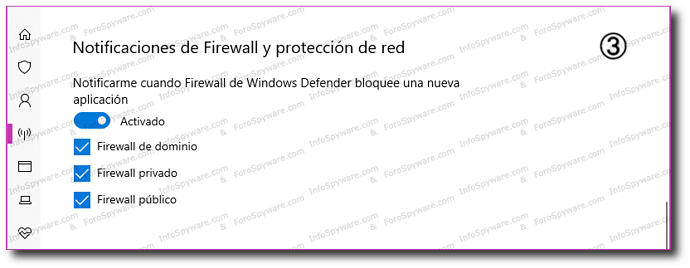

(3) Configuración de notificaciones del firewall.

Al entrar en el enlace, veremos la opción Administrar Notificaciones

En la pantalla que se abre en la sección “Notificaciones de Firewall y protección de red” en el apartado “Notificarme cuando el Firewall de Windows bloquee una nueva aplicación” verificar que se encuentre Activado.

Mantener las casillas tildadas de:

- Firewall de dominio.

- Firewall privado.

- Firewall público.

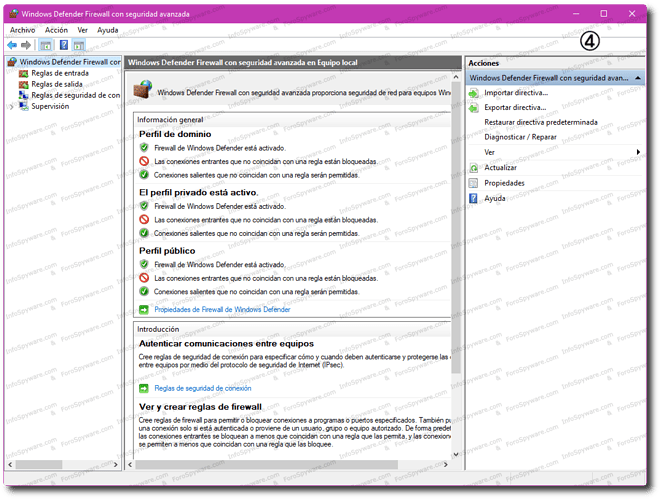

(4) Configuración avanzada.

Como ya mencionamos anteriormente, el principal problema del Firewall de Windows se encuentra en sus configuraciones, y es que por defecto el tráfico de las conexiones salientes en Windows está permitido , esto significa que cualquier programa de nuestro equipo puede acceder a Internet .

Microsoft no aplica esta configuración por defecto, ya que podría generar problemas en las instalaciones iniciales de los equipos, la usabilidad y complicaría la vida al usuario no avanzado.

Esto supone un riesgo, ya que cualquier software puede enviar información a Internet. Ya sea un troyano para conectarse a una botnet, como un fichero malicioso que actúa como servidor de correo para realizar spam desde de nuestro equipo.

Existen varias formas de acceder al Firewall, pero el método más rápido y sencillo de abrir la configuración del firewall es el siguiente:

- Presione las teclas Windows + R

- En la ventana que se abre escriba tal cual

wf.msc

- Luego presione Aceptar

Se abrirá la pantalla de Windows Defender Firewall con seguridad avanzada.

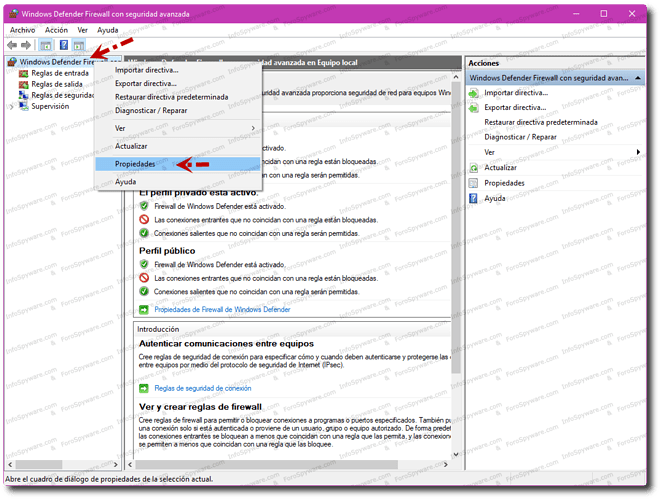

Configurar las conexiones salientes:

Advertencia al aplicar esta configuración: Deberá tener en cuenta que las conexiones de nuestro dispositivo hacia Internet deberán habilitarse manualmente y es posible que no se puedan usar ciertos programas, hasta no disponer todas las reglas de configuración aplicadas. Para algunos usuarios puede resultar difícil mantener esta configuración.

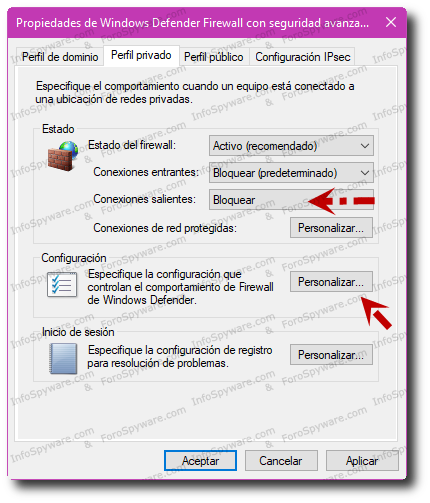

- En el menú principal del firewall, haga clic con el botón derecho sobre Windows Defender Firewall y seleccione propiedades.

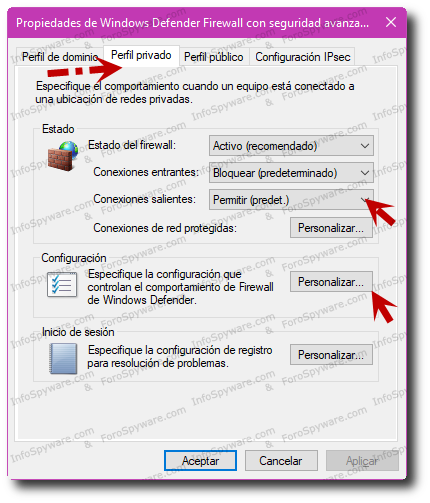

- Seleccione la pestaña Perfil privado y podrá observar que las conexiones salientes están permitidas de forma predeterminada.

- En conexiones salientes presione el desplegable y elija Bloquear.

- Esto bloqueará todas las conexiones salientes de su ordenador.

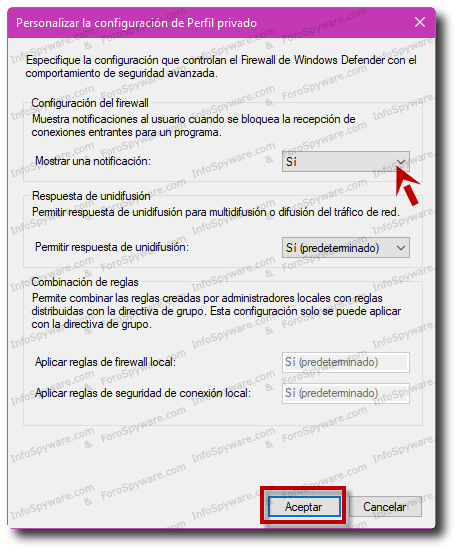

- En Configuración presione en Personalizar

- En la próxima pantalla que se abre revise que las conexiones entrantes envíen una notificación cuando se bloquean seleccionando Si, lo que facilitará las alertas en el sistema.

- Y para finalizar, presione Aceptar. Y luego Aplicar y Aceptar

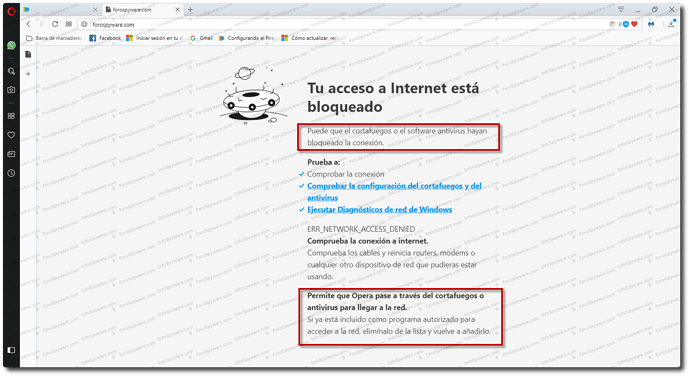

Una vez aplicado los cambios tendrá todas las conexiones salientes bloqueadas.

Si intenta utilizar el explorador de su preferencia, no podrá navegar y verá un mensaje similar a este:

Después de bloquear las conexiones salientes, deberá crear las reglas necesarias que permitan la salida de los programas que quiera que tengan acceso a conectarse a Internet.

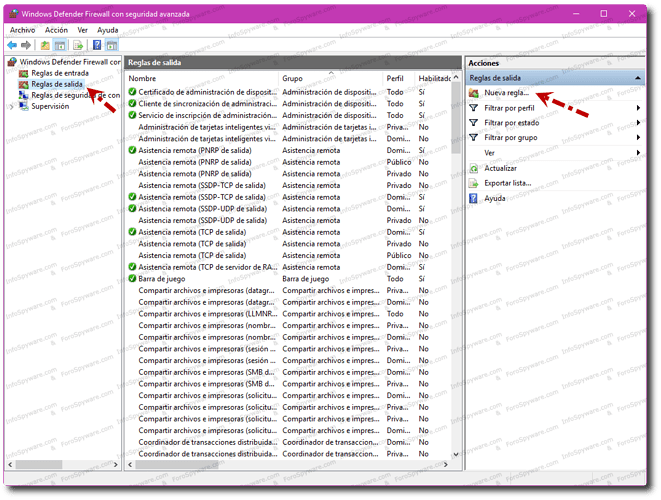

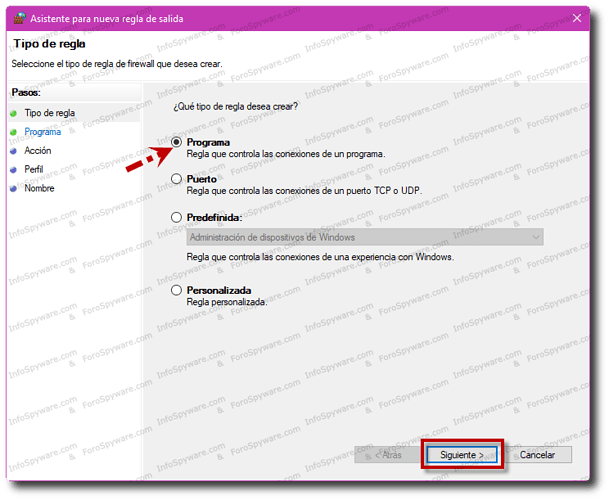

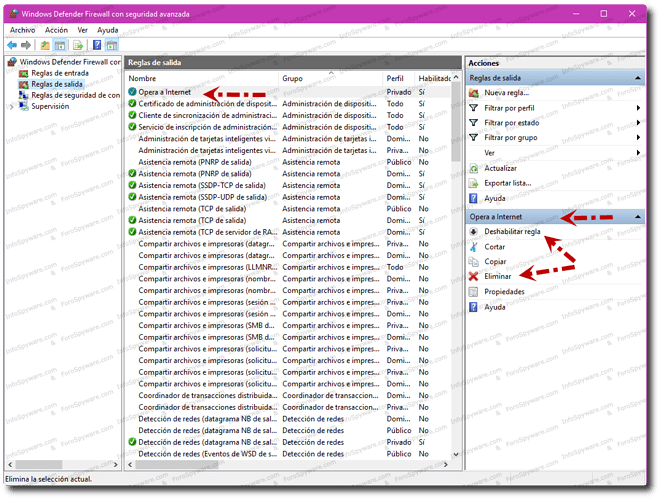

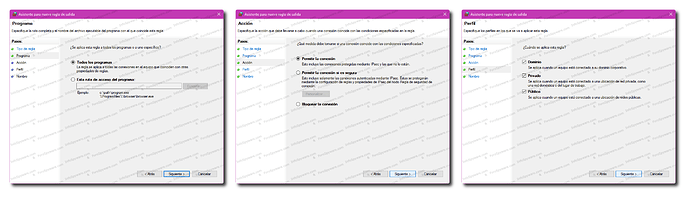

- En la configuración de firewall, presione en “Reglas de salida.”

- En la parte derecha de la pantalla seleccione Nueva Regla.

- En la nueva ventana que se abre seleccione Programa y pulse en Siguiente.

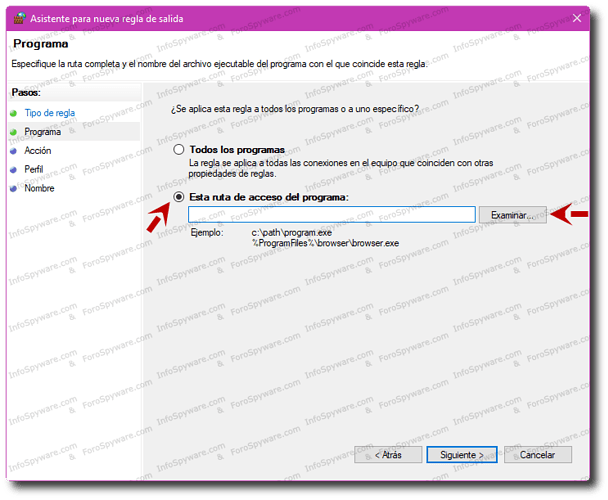

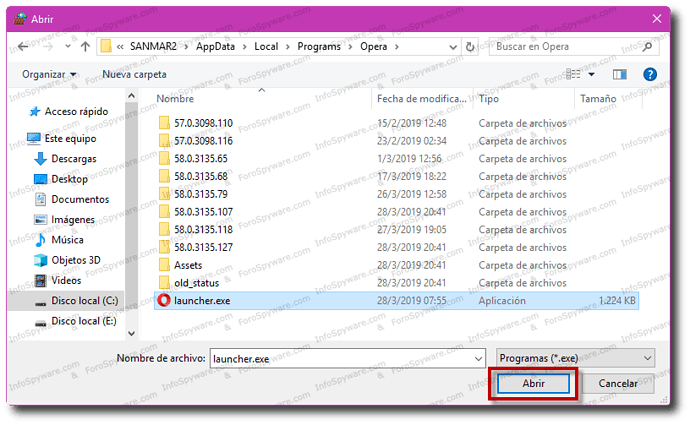

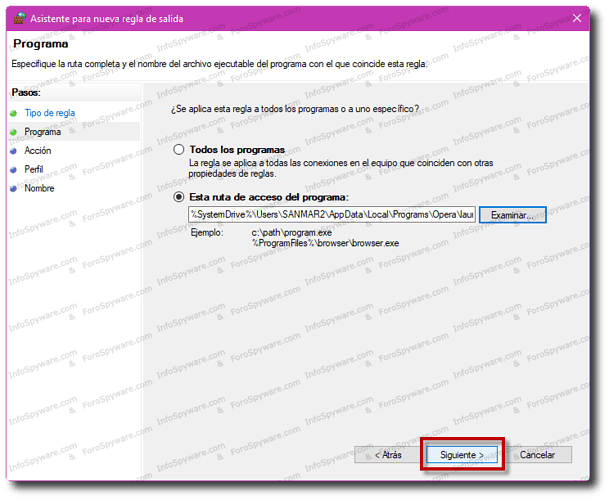

- En la siguiente ventana seleccione la opción “Esta ruta de acceso al programa.” Presione en Examinar

- Se abrirá el árbol de carpetas busque la ruta donde se encuentra instalado el navegador de su preferencia

- Deberá seleccionar el fichero ejecutable y pulsar en Abrir.

- Una vez ubicado el ejecutable deberá pulsar en Siguiente.

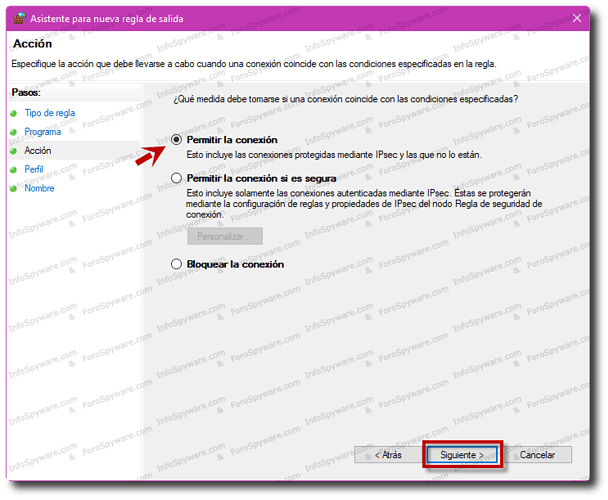

- Como por defecto aún tenemos todas la conexiones bloqueadas, seleccione Permitir la conexión y pulse en Siguiente.

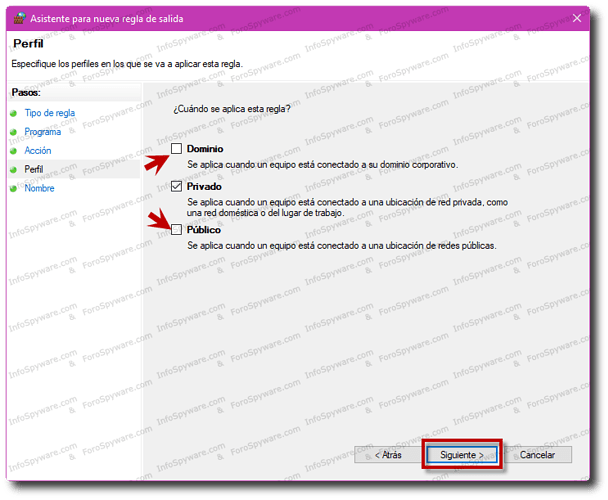

Llegado a este punto, deberá especificar a los perfiles a los que se aplicará esta regla.

- Opción recomendada tildar todos los perfiles presione en Siguiente.

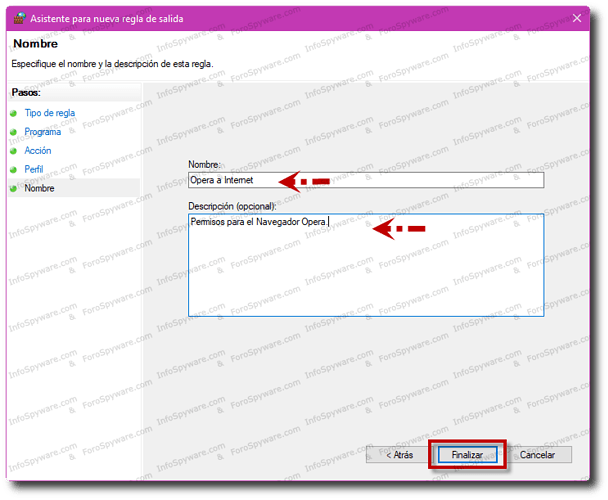

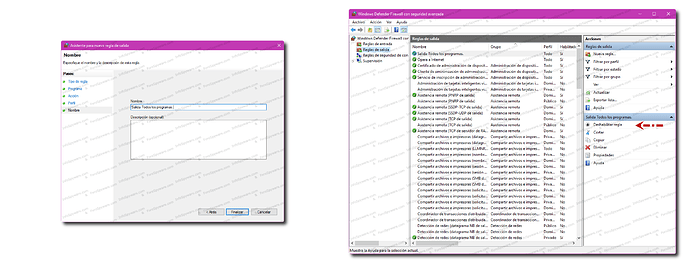

En el próximo paso deberá especificar el nombre y la descripción de la regla.

- Es conveniente que el nombre de la regla creada sea descriptivo.

- Presione Finalizar

Desde este momento ya dispone de navegación en su explorador web.

Para terminar de configurar el equipo deberá repetir estos pasos con todos los programas que desee que salgan a Internet.

Dado que este proceso es muy largo podría ser buena idea realizar una regla que permita la salida a todos los programas, y así poder habilitar o deshabilitar a su voluntad.

Siempre que tenga algún problema de conexión con algún software, podrá habilitar la regla de salida de todos los programas.

Por defecto como medida de seguridad, siempre dejar la regla deshabilitada.

Nota:

La ubicación de los ejecutable de los navegadores mas conocidos:

- C:\Program Files\Opera\launcher.exe

- C:\Program Files\Google\Chrome\Application\chrome.exe

- C:\Program Files\Mozilla Firefox\Firefox.exe

- C:\Program Files\Internet Explorer\iexplorer.exe

C:\Program Files puede variar a C:\Archivos de Programa según el idioma.

C:\Program Files puede variar a C:\Program Files (x86) según la arquitectura.

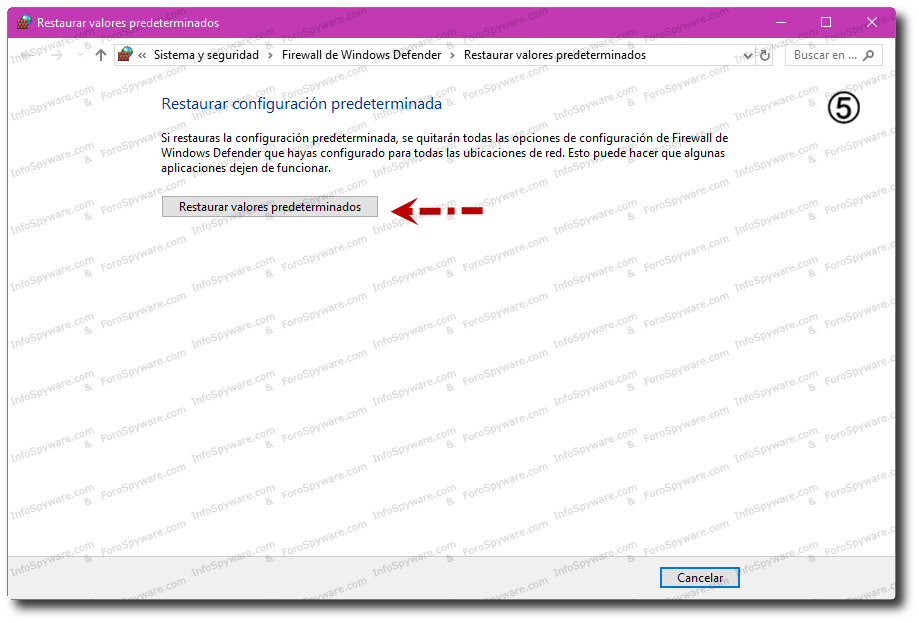

(5) Restaurar el firewall a los valores predeterminados.

Se abrirá la pantalla de:

Panel de Control >>> Sistema y Seguridad >>> Firewall de Windows Defender >>> Restaurar valores predeterminados.

Podrá restaurar el Firewall a los valores predeterminados.

Se borraran todas las configuraciones personalizadas que haya realizado para todas las ubicaciones de red.

Podrá observar el Firewall activado:

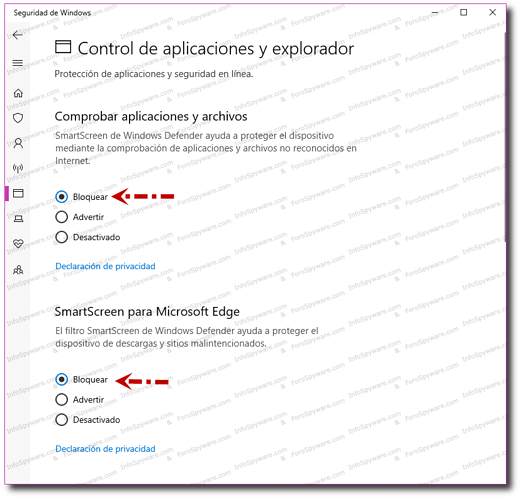

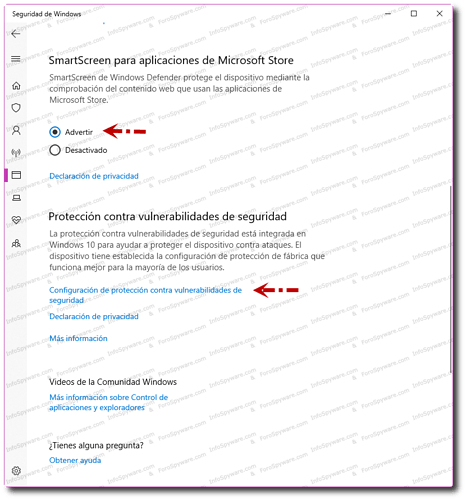

Control de Aplicaciones y Explorador.

Desde este sector la configuración del apartado Control de aplicaciones y explorador le permite:

- Bloquear aplicaciones, archivos, sitios malintencionados, descargas y contenido web no reconocidos.

- Configurar advertencias sobre aplicaciones, archivos, sitios malintencionados, descargas y contenido web no reconocidos.

- Desactivar por completo las advertencias y el bloqueo.

El Filtro SmartScreen:

- Cuando navega por Internet, analiza las páginas y determina si pueden ser sospechosas.

- SmartScreen utiliza una lista dinámica de los sitios de phishing y de software malintencionado, notificados para comprobar los sitios que visita.

- SmartScreen compara los archivos que descarga de Internet con una lista de software y programas malintencionados que no son de confianza.

Si en cualquiera de los métodos mencionados anteriormente es detectado, el sistema mostrará las advertencias correspondientes.

Microsoft dispone de una página web de test de pruebas para diagnosticar si tiene bien activado el Filtro Smartcreen.

Se recomienda la siguiente configuración:

- Comprobar aplicaciones y archivos: Bloquear

- SmartScreen para Microsoft Edge: Bloquear

- SmartScreen para aplicaciones de Microsoft Store: Advertir

Configuración de protección contra vulnerabilidades de seguridad:

La protección contra vulnerabilidades de seguridad esta integrada en Windows 10 para ayudar a proteger el equipo contra ataques.

Presionando en el enlace:

Podrá observar que el dispositivo viene con una configuración establecida de fabrica que según Microsoft funciona mejor para la mayoría de los usuarios y es capaz de protegernos de las vulnerabilidades y los exploits.

Sin embargo, siempre puede personalizar la configuración de su dispositivo y los programas que ejecuta.

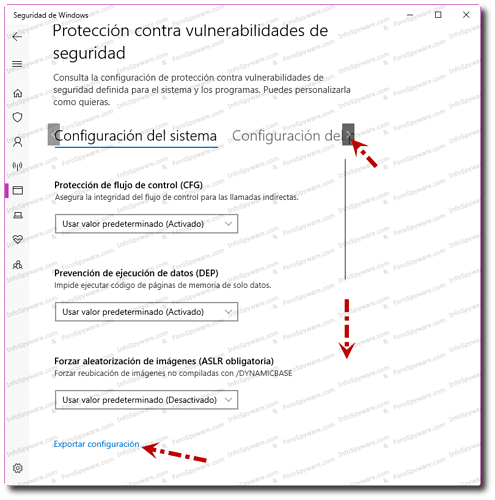

Configuración del Sistema:

Las principales capas de protección contra vulnerabilidades que nos ofrece Windows Defender son:

- Protección de flujo de control (CFG).

- Prevención de ejecución de datos (DEP).

- Forzar aleatorización de imágenes (ASLR obligatorio).

- Aleatorizar ubicaciones de memoria (ASLR ascendente).

- ASLR de alta entropía.

- Validar cadenas de excepciones. (SEHOP)

- Validar la integridad del montón.

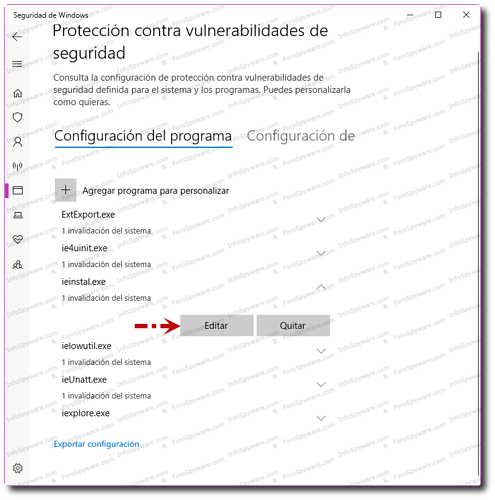

Configuración del programa:

Cambie de apartado desde las flechas para seleccionar “ Configuración del programa ” donde verá todas las aplicaciones ya protegidas por Windows Defender.

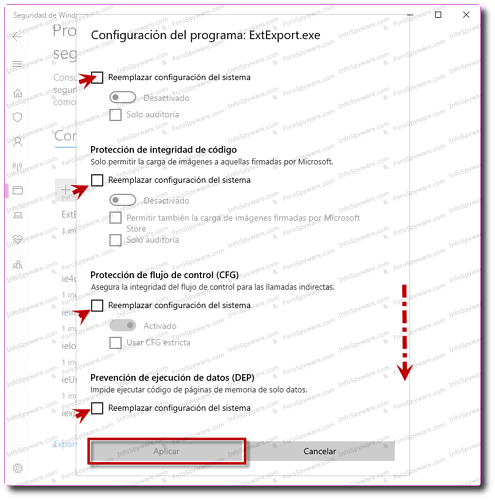

Presionando en cada ejecutable y luego en Editar

Podrá añadir o quitar las aplicaciones que desee, individualmente puede activar o desactivar los escudos que quiera aplicar a cada binario.

Cada escudo está especializado en una técnica común de ataque contra vulnerabilidades de manera que, una vez habilitados estos, un exploit no podría aprovecharse de ninguna vulnerabilidad, conocida o sin conocer, en dicha aplicación.

Al finalizar presione Aplicar

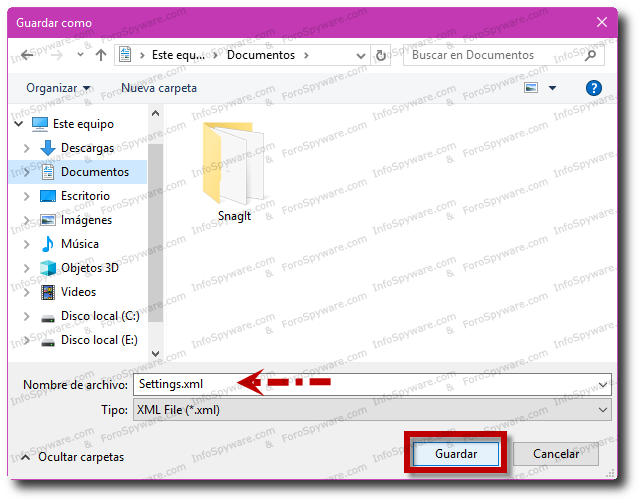

Si administra dispositivos y programas de una organización, puede usar la característica Exportar…* para compartir la configuración de “Protección contra vulnerabilidades personalizada” en todos los dispositivos de la organización, lo mismo si se tomo el tiempo de configurar todo esto ya que lleva su tiempo en su equipo domestico.

Para ello presione en el enlace “Exportar configuración”

Se abrirá el árbol de carpetas, seleccione donde desea exportar el archivo, colóquele un nombre acorde, asegúrese que la extensión sea .xml y luego presione Guardar.

Podrá aplicar esta configuración a otros equipos con Windows 10.

Seguridad del Dispositivo.

El Centro de seguridad de Windows Defender ofrece las siguientes opciones de seguridad integradas que ayudan a proteger su dispositivo contra ataques de software malintencionado.

Aislamiento del núcleo:

Aislamiento del núcleo aporta protección adicional contra malware y otros ataques al aislar los procesos del equipo del sistema operativo y del dispositivo.

Seleccione Detalles de Aislamiento del núcleo para habilitar, deshabilitar y cambiar la configuración de las funciones del aislamiento del núcleo.

Integridad de memoria.

Integridad de memoria es una función del aislamiento del núcleo.

Activando el ajuste Integridad de memoria , puede ayudar a evitar que el código malintencionado obtenga acceso a los procesos de alta seguridad en caso de ataque.

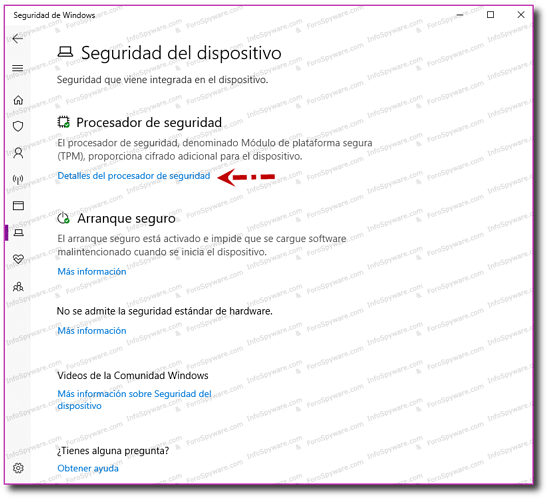

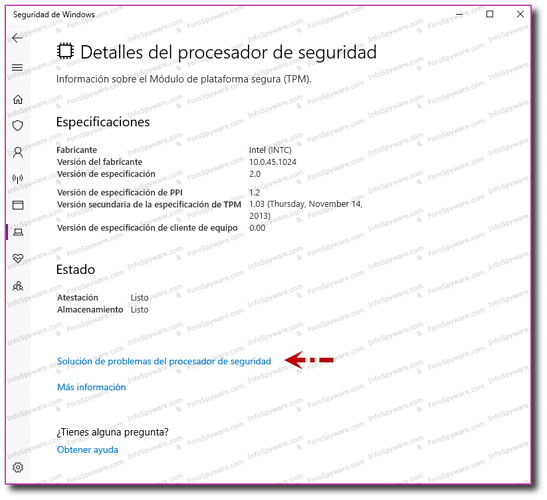

Procesador de seguridad:

El procesador de seguridad proporciona cifrado adicional para el dispositivo.

Detalles del procesador de seguridad.

Aquí encontrará información sobre los números del fabricante y la versión del procesador de seguridad, así como información sobre el estado del procesador de seguridad.

Presione en Solución de problemas del procesador de seguridad para obtener información adicional y opciones.

Solución de problemas del procesador de seguridad.

A continuación se detallan las opciones avanzadas de solución de problemas del procesador de seguridad.

Mensajes de error.

En este sector es donde verá los mensajes de error relevantes sobre el procesador de seguridad. Esta es una lista de los mensajes de error que pueden aparecer:

- Se necesita una actualización del firmware para el procesador de seguridad (TPM).

- El TPM está deshabilitado y requiere tu atención.

- El almacenamiento de TPM no está disponible. Borra el TPM.

- La atestación de estado de dispositivo no está disponible. Borra el TPM.

- La atestación de mantenimiento del dispositivo no es compatible con este dispositivo.

- El TPM no es compatible con el firmware y puede que no funcione correctamente.

- Falta el registro de arranque medido del TPM. Intenta reiniciar el dispositivo.

- Hay un problema con el TPM. Intenta reiniciar el dispositivo.

Si sigue teniendo problemas después de ocuparse de un mensaje de error, puede ponerse en contacto con el fabricante de su equipo para obtener asistencia.

Borrar TPM.

Seleccione “Borrar TPM” solo para restablecer el procesador de seguridad a la configuración predeterminada. Asegúrese de hacer una copia de seguridad de los datos antes de borrar el TPM.

Recopilar registros.

Seleccione “Recopilar registros” para reunir más información que pueda ayudarle a comprender los problemas con el procesador de seguridad.

Los registros se guardarán en una carpeta del escritorio.

Arranque seguro:

El arranque seguro impide que se cargue un tipo sofisticado y peligroso de malware, un rootkit , al iniciar el dispositivo.

Los rootkits utilizan los mismos permisos que el sistema operativo y se inician antes que el, lo que significa que pueden conseguir pasar completamente desapercibidos.

A menudo, los rootkits forman parte de un conjunto complejo de malware que pueden burlar los inicios de sesión locales, grabar las contraseñas y pulsaciones de teclas, transferir archivos privados y capturar datos de criptografía.

Puede que tenga que deshabilitar el arranque seguro para ejecutar algunas tarjetas gráficas de PC, hardware o sistemas operativos como Linux o versiones anteriores de Windows.

Para obtener más información, puede consultar:

Nivel de seguridad de hardware:

En la parte superior de la pantalla Seguridad del dispositivo, aparece uno de los siguientes mensajes, indicando el nivel de seguridad de su dispositivo.

El dispositivo satisface los requisitos de seguridad estándar de hardware:

Esto significa que el dispositivo admite integridad de memoria y aislamiento del núcleo, y además tiene:

- TPM 2.0 (también conocido como tu procesador de seguridad)

- Arranque seguro habilitado

- DEP

- UEFI MAT

El dispositivo satisface los requisitos de seguridad mejorada de hardware:

Esto significa que, además de cumplir todos los requisitos de seguridad estándar de hardware, el dispositivo también tiene activada la integridad de memoria.

El dispositivo supera los requisitos de seguridad mejorada de hardware:

Esto significa que, además de cumplir todos los requisitos de seguridad mejorada de hardware, el dispositivo también tiene activada la protección del System Management Mode (SMM).

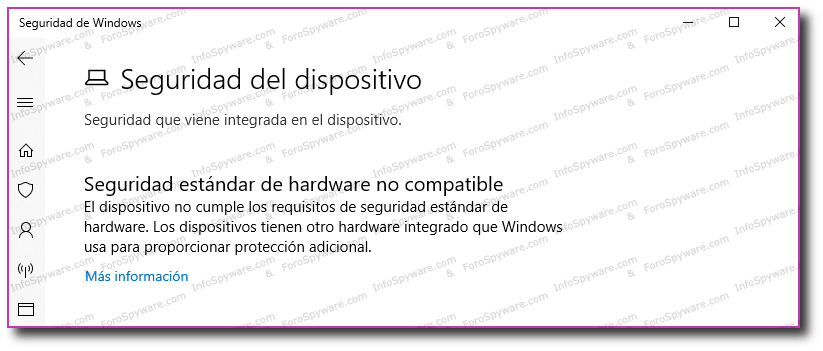

Seguridad de hardware estándar no admitida:

Esto significa que el dispositivo no cumple con al menos uno de los requisitos de seguridad estándar de hardware.

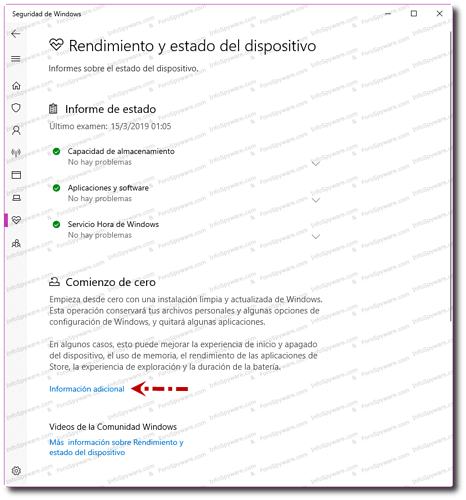

Rendimiento y estado del Dispositivo.

Para ayudar a proteger su dispositivo, Seguridad de Windows controla el dispositivo para problemas de seguridad y proporciona un informe de mantenimiento, que aparece en la parte superior de Rendimiento y estado del dispositivo.

El informe de mantenimiento le avisa de problemas comunes con el sistema y ofrece recomendaciones para resolverlos.

Lo que vea en este informe variará en función de su versión de Windows, dispositivo, permisos y los problemas que se encuentren.

Si cumple los requisitos del sistema, también verás la opción Comienzo de cero, que le ayudará a actualizar el dispositivo volviendo a instalar y actualizando Windows.

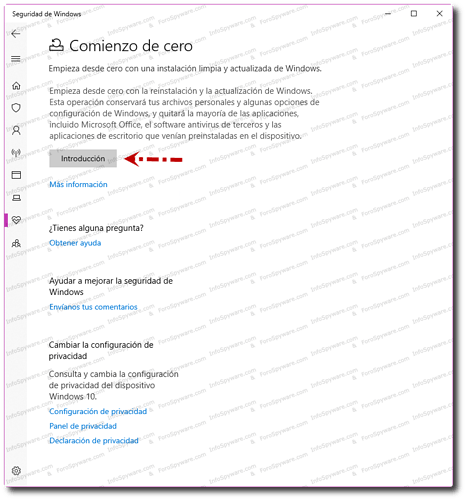

Comienzo de cero:

Puede ser útil si su dispositivo tiene problemas de rendimiento, si la memoria está llena o si tiene demasiadas aplicaciones sin utilizar.

Con Comienzo de cero, puede actualizar su equipo sin perder la configuración o sus archivos personales y fotos.

Comienzo de cero puede mejorar el proceso de encendido y apagado del dispositivo, el uso de memoria, la exploración, la duración de la batería y el rendimiento de las aplicaciones de Microsoft Store.

Cuando lo necesite presione en Introducción.

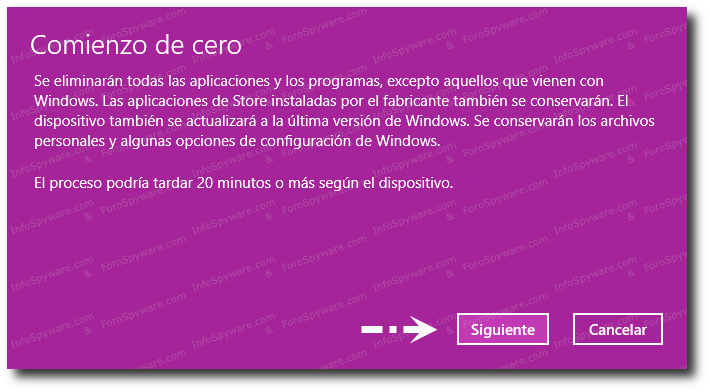

Se abrirá una notificación de advertencia, para reinstalar Windows presione en Siguiente

Advertencia

- Comienzo de cero quitará todas las aplicaciones y el software antivirus de terceros que no vienen de serie con Windows. Esto incluye aplicaciones de Microsoft, como Office, aplicaciones de escritorio que venían preinstaladas en el dispositivo y cualquier aplicación de escritorio de Windows, como las aplicaciones del fabricante del dispositivo, las aplicaciones de soporte y los controladores. Solo mantiene las aplicaciones de Microsoft Store que el fabricante ha instalado.

- No podrá recuperar las aplicaciones que se quiten. Tendrá que volver a instalarlas manualmente.

- Puede que pierda las licencias digitales, el contenido digital asociado a las aplicaciones u otros derechos digitales de las aplicaciones, que pueden afectar a la capacidad de usar las aplicaciones o el contenido relacionado con las aplicaciones que haya comprado.

Use Comienzo de cero para instalar una versión limpia de Windows 10.

- Compruebe que cumple los requisitos del sistema. Para obtener acceso a Comienzo de cero, el dispositivo debe estar ejecutando Windows 10 Home o Windows 10 Pro, y debe haber iniciado sesión como administrador.

- Recopile todos los medios de re-instalación (por ejemplo, CD), claves de productos, información de inicio de sesión o licencias, o cualquier otra cosa que necesite para reinstalar o reactivar las aplicaciones o el contenido relacionado con estas que quiera seguir usando.

- (Opcional) Realiza una copia de seguridad de sus archivos. Recomendamos tomar esta precaución, aunque Comienzo de cero mantenga los datos intactos.**

Cuando haya terminado “Comienzo de cero”, puede reinstalar las aplicaciones que quiera seguir usando. Para ver una lista de las aplicaciones que se quitaron, vaya a su escritorio y presione doble clic en el icono “Aplicaciones quitadas” que encontrará allí.

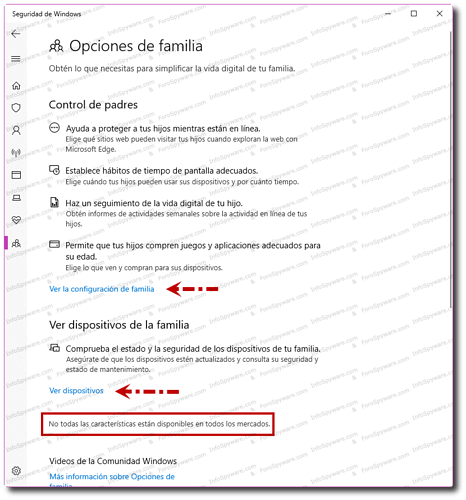

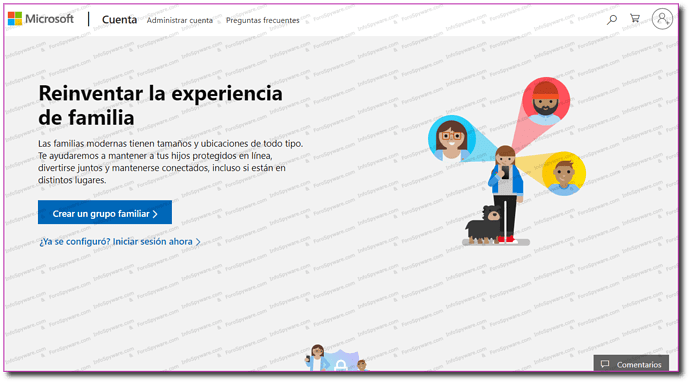

Opciones de Familia.

Las Opciones de familia de Seguridad de Windows proporcionan un acceso fácil a herramientas que sirven para administrar la vida digital de sus hijos. Use las Opciones de familia para mantener limpios los dispositivos de sus hijos y actualizados con la versión más reciente de Windows 10, así como para protegerlos cuando están en línea.

Para ajustar la configuración de familia o configurar una, seleccione la opción “Ver la configuración de familia” desde allí se abrirá el sitio web de familia en [size=2]account.microsoft.com[/size]. (Se le pedirá que inicie sesión con su cuenta Microsoft).

Podrá:

- Crear una familia o agregar miembros de su hogar a una existente.

- Dar dinero a sus hijos para comprar en Microsoft Store. También podrá ver cuánto gastan y en qué lo hacen.

- Comprobar la actividad en línea de sus hijos, incluso puede bloquear juegos, aplicaciones o sitios web inadecuados.

- Establecer límites de tiempo de pantalla para sus hijos mediante la programación de cuándo y cuánto tiempo pueden usar sus dispositivos.

Pinche en la opción “Ver dispositivos” para ver todos los dispositivos en los que su familia y ud. hayan iniciado sesión con una cuenta Microsoft y para ver el estado y la seguridad de todos ellos.

Tenga en cuenta que solo los adultos de la familia pueden ver todos los dispositivos.

Para los dispositivos propios (adultos), podrá obtener aplicaciones y soporte técnico.

Para cualquier dispositivo “Windows móvil”, como un teléfono, un portátil o una tableta, podrá usar la característica Encontrar mi dispositivo si lo pierdes. (Puede que también tenga que activar esta característica desde el dispositivo. Para mayor información, consulte:

Nota: No todas las características están disponibles en todos los países.

La página de familia de Microsoft.

Activar el Modo Sandbox de Windows Defender.

Con esta nueva función integrada de Windows podrá proteger su equipo de cualquier amenaza.

Podrá configurar Windows Defender para que se ejecute en un espacio separado del sistema, o en palabras de Microsoft: “En un entorno de ejecución de procesos restrictivo”, también conocido como caja de arena. Esto evitaría que los atacantes puedan controlar el sistema a través de Seguridad de Windows.

Solo tendrá que tener el Sistema Operativo actualizado a la ultima versión.

El Modo Sandbox en Windows Defender aislará los procesos del mismo del resto de procesos del Sistema Operativo con el fin de evitar que un ataque al motor de protección antimalware deje expuesto a todo el sistema, dándole al antivirus acceso limitado a parte de este que son clave, como el disco y la memoria.

Es probable que necesite más recursos al activar el Modo Sandbox ya que se requiere más capacidad de procesamiento para que el antivirus funcione en un entorno aislado, en lugar de adentro del sistema operativo en sí.

También es recomendable:

- Arquitectura de 64 bits.

- Mas de 4 gigas de memoria Ram.

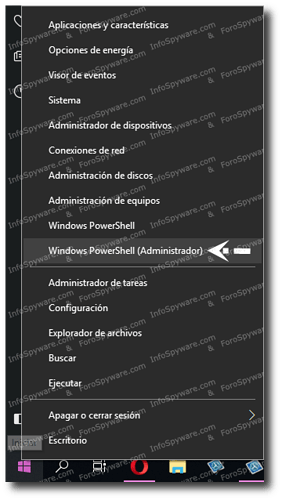

Para activar el Modo Sandbox ya que por defecto esta deshabilitado. realice lo siguiente:

Botón Derecho sobre el Botón de Inicio de Windows 10 >>> Windows PowerShell (Administrador)

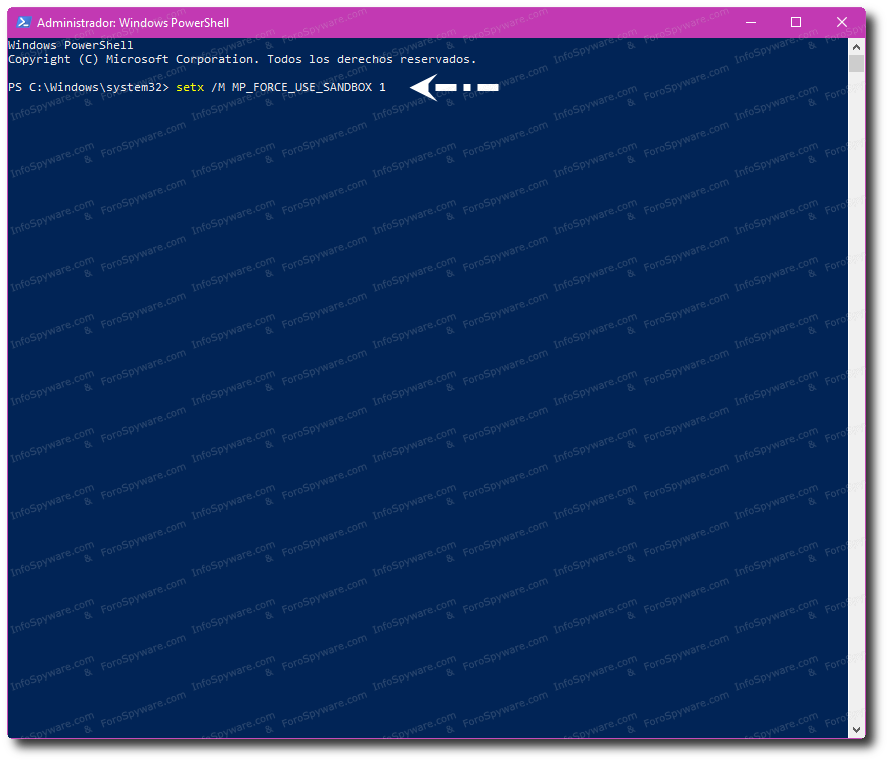

En la ventana que se abre escriba tal cual:

setx /M MP_FORCE_USE_SANDBOX 1

Presione Enter, si el comando se ejecutó correctamente verá el mensaje:

Correcto: se guardo el valor especificado.

Cierre la consola y reinicie el ordenador para que se apliquen los cambios.

-

Para comprobar que el Modo Sandbox se esta ejecutando solo tiene que abrir el Administrador de Tareas y buscar " MsMpEngCP.exe " en la lista de procesos.

-

Una vez que se haya habilitado el sandboxing, deberá ver el proceso MsMpEngCP.exe ejecutándose junto con el servicio antimalware MsMpEng.exe.

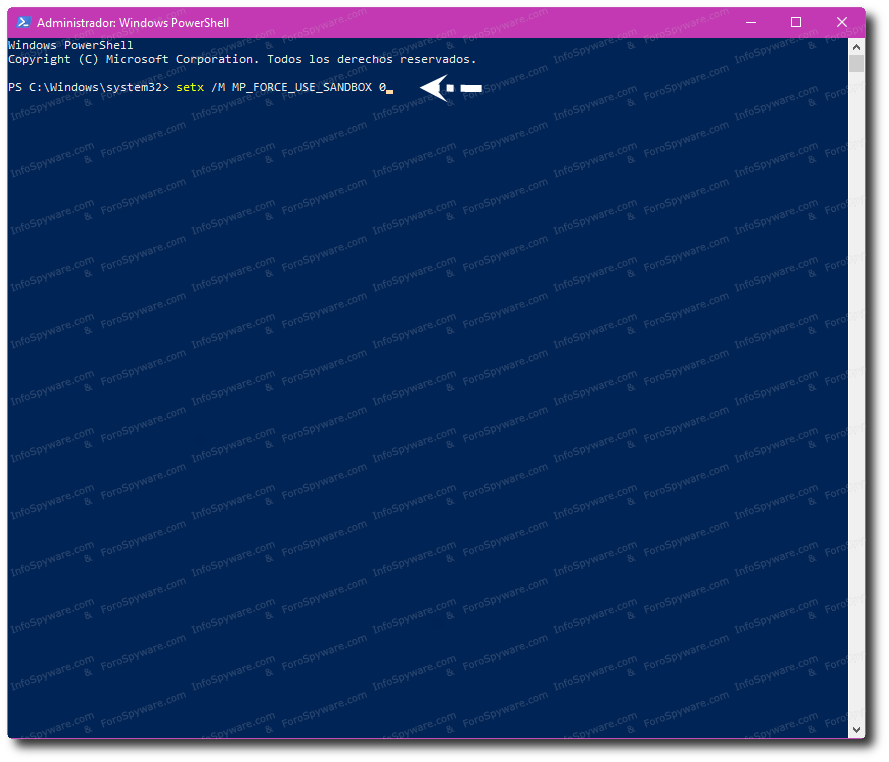

Para desactivar el Modo Sandbox, deberá acceder nuevamente a Windows PowerShell (Administrador) y ejecutar lo siguiente:

setx /M MP_FORCE_USE_SANDBOX 0

Cierre la consola y reinicie el ordenador para que se apliquen los cambios.

En la próxima actualización de Windows 10, el Modo Sandbox de Windows Defender estará integrado en las opciones del entorno gráfico del menú del antivirus sin que sea necesario ejecutar la consola de Windows PowerShell.

Otras configuraciones.

Analizar el sistema con “Seguridad de Windows” al arrancar el equipo.

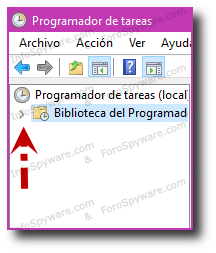

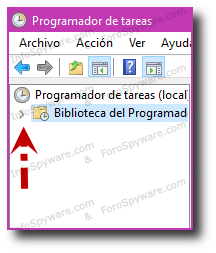

Para programar un análisis con Seguridad de windows al arrancar el equipo puede realizar lo siguiente:

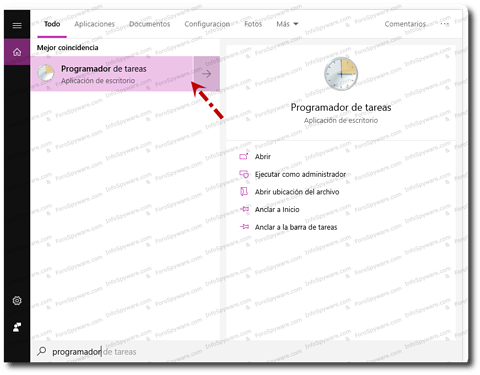

Botón de Inicio o Cortana >>> escriba “Programador de Tareas.”

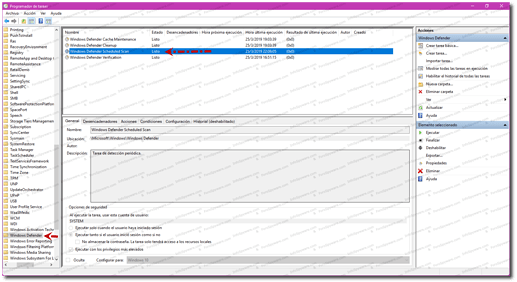

En la parte izquierda de la pantalla abra el desplegable “Biblioteca del Programador de Tareas”

Siguiendo la ruta por las carpetas >>> Microsoft >>> Windows >>> Windows Defender.

Le damos un clic a la carpeta Windows Defender.

En la zona central del Programador de Tareas presione doble clic sobre Windows Defender Scheduled Scan.

Se abrirá la siguiente pantalla, presione en la pestaña Desencadenadores, luego en Nuevo.

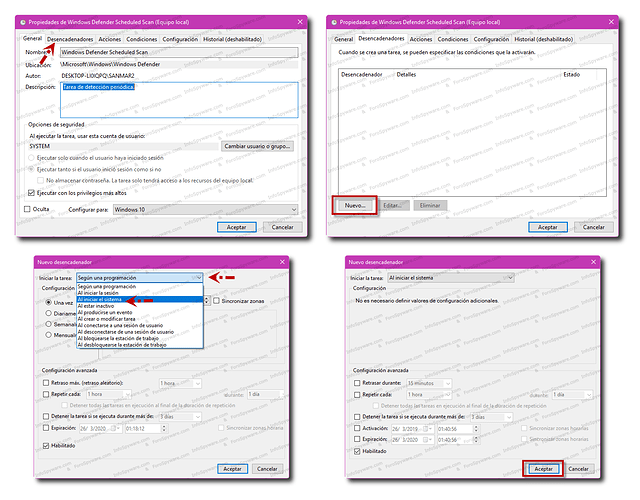

-

En Iniciar Tarea abra el desplegable y seleccione Al iniciar el sistema

-

Presione Aceptar en la parte inferior de la ventana.

En la Configuración avanzada hay opciones adicionales para el análisis programado como un retraso, repetir tareas, establecer la activación de la exploración o fechas de vencimiento aunque “No es necesario definir valores de configuración adicionales”

Programar los análisis.

Podrá elegir la frecuencia y en qué momento del día desea que Windows Defender analice el equipo en busca de amenazas de forma automática.

Tendrá la seguridad de que se está ejecutando con la periodicidad que ha elegido y sin tener que hacerlo de forma manual .

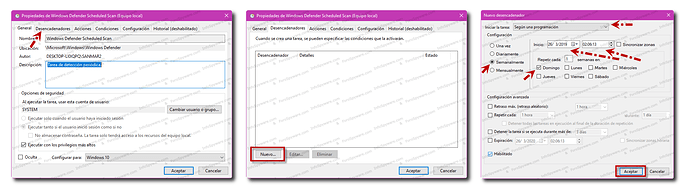

Para programar un análisis con Seguridad de Windows los pasos son similares a la configuración anterior:

Botón de Inicio o Cortana >>> escriba “Programador de Tareas.”

- En la parte izquierda de la pantalla abra el desplegable “Biblioteca del Programador de Tareas”

- Desplácese hacia abajo y seleccione la carpeta Windows Defender

- Presione con un clic la carpeta Windows Defender.

- En la zona central del Programador de Tareas presione doble clic sobre Windows Defender Scheduled Scan.

Se abrirá la siguiente pantalla, presione en la pestaña Desencadenadores, luego en Nuevo.

- En Iniciar Tarea verifique que este seleccionado “Según una programación.”

- Elija el Modo >>> por ejemplo Semanalmente.

- Elija Fecha y Hora de inicio, como así también el día de la semana en la que se llevara a cabo el análisis.

Podrá encontrar otras opciones más avanzadas de configuración en la parte inferior de la ventana.

Presione Aceptar en la parte inferior de la misma para que se apliquen los cambios.

Bloquear el Crapware con Windows Defender

El Crapware es una variedad de malware (aunque muchos no lo consideran así), que se instala junto a variedades de software sin nuestro consentimiento.

-

Son aplicaciones que se incluyen, por lo general cuando instalamos un programa. Esto en ocasiones viene de forma oculta y suelen ser pruebas gratuitas.

-

El problema es que puede afectar seriamente al buen funcionamiento de su equipo. Puede llegar a ralentizarlo, incluir adware, rastrear la navegación, etc.

-

Este tipo de software puede incluir barras de herramientas en el navegador, programas para meteorología, etc.

-

También son frecuentes las herramientas para optimizar nuestro equipo que afirman que nuestro ordenador va lento o es vulnerable.

Como Windows Defender de manera predeterminada, no trae activada esta opción vamos a configurarla.

Para ello:

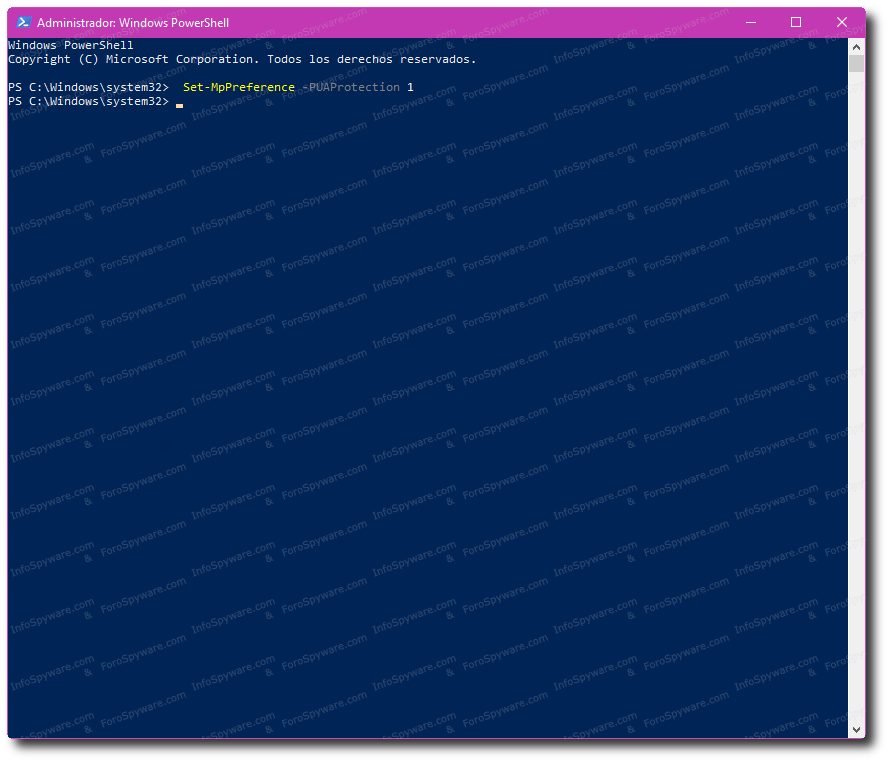

Botón Derecho sobre el Botón de Inicio de Windows 10 >>> Windows PowerShell (Administrador)

En la consola que se abre escriba tal cual:

Set-MpPreference -PUAProtection 1

Presione Enter

- El bloqueador de Crapware en Seguridad de Windows estará activado.

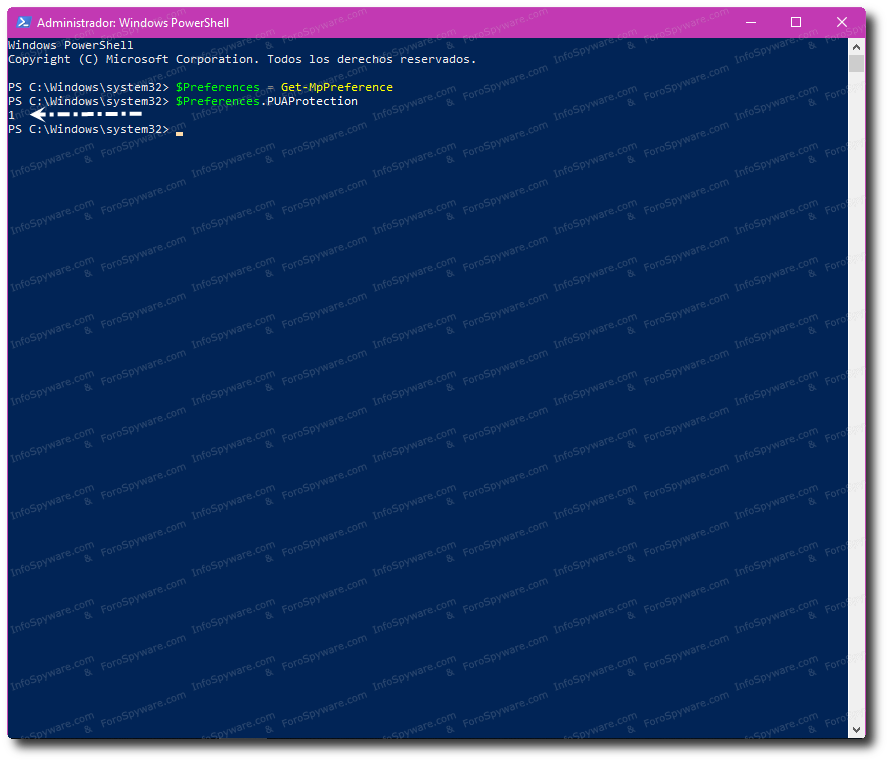

Para comprobar si el bloqueador de Crapware está activado hay que volver a acceder a Windows PowerShell (Administrador) y ejecutar dos comandos.

- Pegarlos por separado y pulsar Enter después de cada uno.

$Preferences = Get-MpPreference

$Preferences.PUAProtection

Si ve un “1” el bloqueador de Crapware de Windows Defender está activo.

Si ve un “0”, esto quiere decir que no está activa la protección.

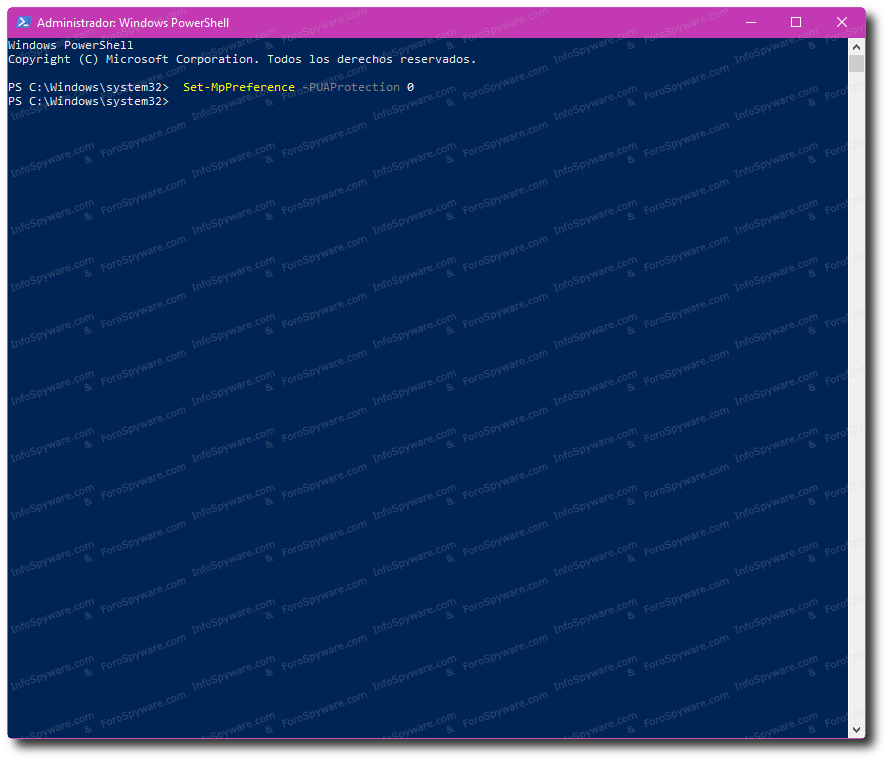

Si quiere revertir los cambios y volver a desactivarlo el comando será:

Set-MpPreference -PUAProtection 0

Incluir el examen de USB en el análisis completo programado.

Si bien en la sección:

Protección Contra Virus y Amenazas >>> Opciones de examen >>> Examen personalizado

Se mencionó que puede analizar memorias USB, discos externos o pendrive, si realiza el examen completo programado de su ordenador, este no analizará estos dispositivos.

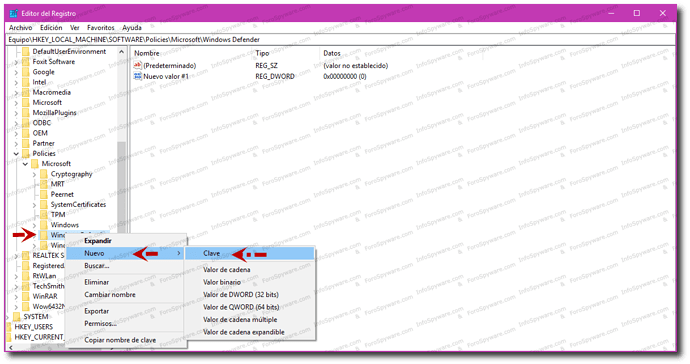

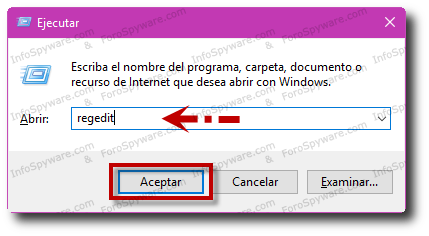

Para configurarlo hay que modificar unos valores del Registro:

-

Para ello presione las teclas Windows + R

-

En la ventana que se abre escriba regedit >>> presione Aceptar

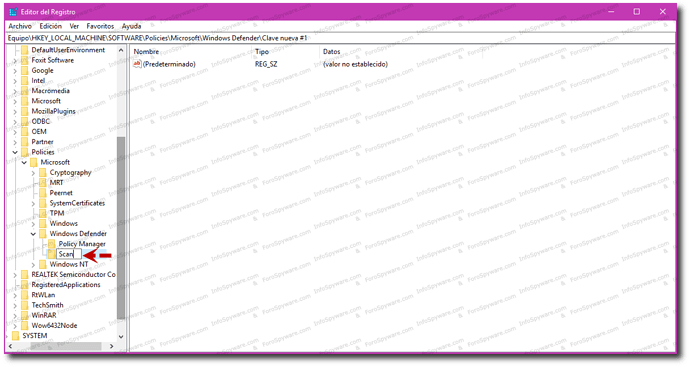

Navegue hasta la siguiente ruta:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender

- Seleccione con clic derecho la clave Windows Defender del lado izquierdo de la pantalla y elija la opción “Nuevo / Clave”

- A esta Nueva Clave le dará el nombre de Scan, luego presione Enter.

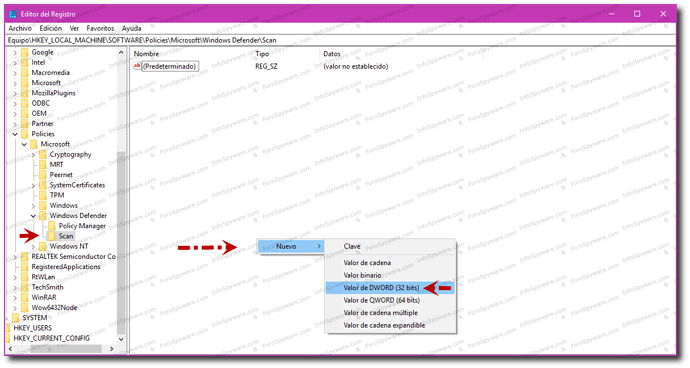

- Nos ubicamos sobre ella y en el panel de la derecha, presione clic con el botón derecho del ratón sobre una zona libre para seleccionar la opción Nuevo >>> Valor de DWORD (32 bits)

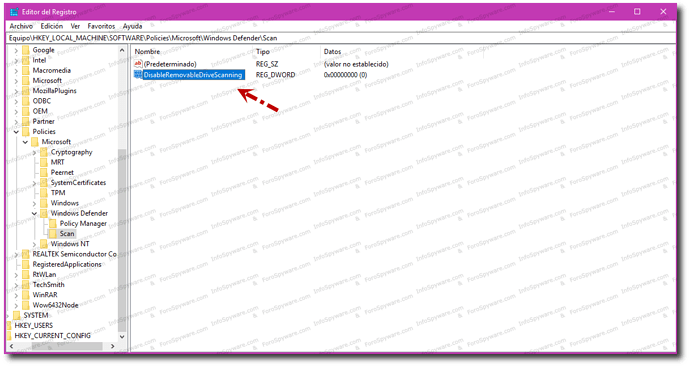

- A este nuevo valor le colocará el nombre DisableRemovableDriveScanning

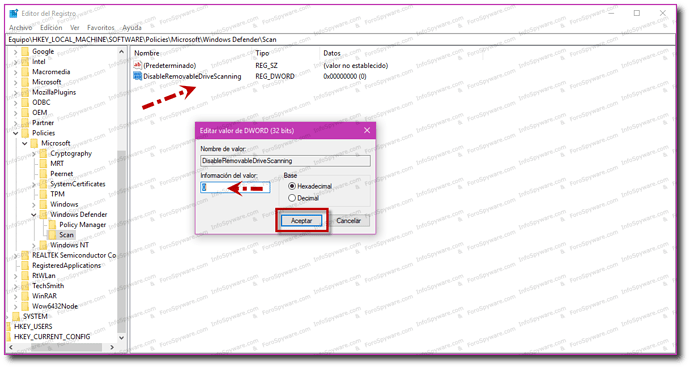

- Doble clic sobre dicho valor, en la ventana que se abre en el campo “Información del valor” verifique que sea 0.

- Presione Aceptar y cierre el Editor de Registro.

Ya podrá agregar sus memorias USB, pendrive o discos externos al proceso de examen de Windows Defender que configuró al Programar el análisis.

Deberá tener en cuenta que el análisis completo es un examen largo y que sumados sus dispositivos externos (dependiendo del tamaño de estos) puede ser mas largo aún.

Desactivar Windows Defender.

Como ya mencionamos mas arriba en Windows 10 se puede desactivar la protección en tiempo real del antivirus de Seguridad de Windows, pero sólo será de forma temporal y este se reactivará automáticamente de nuevo pasado un tiempo.

Además como sabemos, el uso de un antivirus de terceros deshabilitará el Antivirus de Windows Defender, sin embargo, la aplicación de seguridad de Windows se seguirá ejecutando, verá su icono en la barra de tareas y mostrará información acerca de otras características como SmartScreen de Windows Defender y Firewall de Windows Defender.

Pero por si alguna razón Ud. necesita desactivarlo ya sea porque no desee tener un antivirus instalado, o realiza pruebas con Malwares, o desea probar una marca poco conocida de AV podrá activar o desactivar fácilmente Seguridad de Windows en Windows 10 de forma sencilla utilizando las utilidades .reg adjuntas en este mensaje.

Los archivos .reg que puede descargar a continuación modificarán el valor DWORD en las claves de registro:

Servicio del Centro de Seguridad de Windows Defender:

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ SecurityHealthService

Servicio de centro de seguridad:

HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Services \ wscsvc

Iniciar DWORD

2 = Habilitar 4 = Deshabilitar

Para desactivar el antivirus de Seguridad de Windows realice lo siguiente:

- Descargue el archivo Desactivar_Seguridad de Windows.zip (al final del post) en su escritorio, lo descomprime.

- Dentro de este, ejecute el archivo: Desactivar_Windows_Defender.reg.

- Ejecútelo haciendo doble clic, dígale que SI a la primera ventana y autorice el UAC .

- Nuevamente le preguntara si quiere continuar, SI y luego aceptar para incluir las claves del registro.

- Reiniciar el equipo para que se apliquen los cambios.

- Intente ejecutar Windows Defender, mostrará una advertencia informando que esta desactivado.

En caso de querer volver a activarlo, siga los mismos pasos, pero esta vez ejecutando Activar_Windows_Defender.reg.

Desactivar_Seguridad_de_Windows.zip (1,1 KB)

Nota Importante: Los siguientes pasos no deshabilitan el Firewall de Windows.

Fuente: Microsoft.

Éste y otros artículos publicados en nuestra red, [color=#679107]ForoSpyware.com[/color][color=#679107] & InfoSpyware.com[/color], están bajo licencia Creative Commons.

Pueden reproducirse libremente siempre y cuando, se respete la licencia mencionando claramente con un enlace directo hacia este artículo como su fuente original.

Respetemos el trabajo de otros…