buenas y gracias de antemano, vengo a buscar “ayuda” pues mi office se ha estado comportando extraño, de primera, los iconos cambiaron, oensaria que es una actualizacion, pero lo que pasa es que es pirata, y que se “actualize” es algo anormal, aparte he estato teniendo problemas con word, va muuy lento y aveces se demora 5 min en abrir un archivo, no considero que sea un problema muy cerio, pero he tenido algunos mas graves anteriormente y quisiera prevenir, y me mosquea el ehecho de que una version pirata se actualize, gracias por su atencion.

Yo he tenido problemas parecidos con word , que cambien los iconos no lo habia visto , pero el que este lento puede ser por varios motivos , tienes muchos temporales(borralos) o te estas quedando sin espacio en C o donde tengas instalado office , pasa el ccleaner o derechamente en inicio -ejecutar pon %temp% enter y te manda a los temporales borra todo lo que puedas.

muy bien, lo hare y te comentare si se soluciono

bale, parece que se soluciono xdxdd, perdon por molestar por un problema tan estupido, gracias opor tu ayuda .

Hola y permiso.

@Santiago_Penaranda con que el Office que tengas instalado sea ‘pirata’ era de esperarse que en algun momento el equipo se volviera lento o que ocurra cosas sin tu consentimiento… ya 5 minutos en abrir un archivo es muy sospechoso… por lo que te recomendaria analizar el equipo en busca de virus y realizar una limpieza del sistema para mejorar el rendimiento, si lo deseas, puedo ayudarte con los pasos.

Saludos

claro, me gustaria asegurarme. siempre y cuando no se elimine ningun archivo que considere importante, o sea parte esencial de alguno de mmis muchos juegos crakeados lastimosamente.

Se te va detectar cualquier programa/archivo crackeado, luego te eliges cual eliminarlo o no.

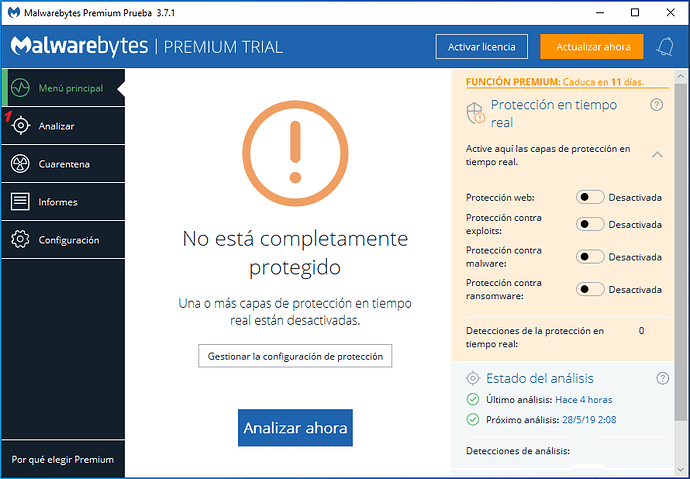

1) Descarga y/o actualiza y ejecuta Malwarebytes’ Anti-Malware.

- Para instalar las ultimas definiciones ( actualizaciones ) de virus realiza click en el boton azul “ actual ” de la ventana principal

.

. - Para instalar las ultimas actualizaciones del programa y corregir otros errores ve a

y click en >>

y click en >>

Si tienes mas duda tienes el Manual Malwarebytes , para que sepas usarlo y configurarlo.

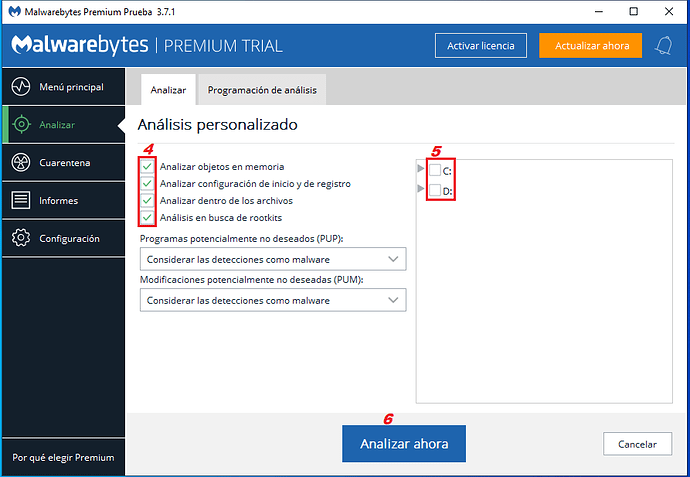

- Realiza un Análisis Personalizado, haciendo click en la sección “ Analizar ” y seguidamente haciendo click “ Analisis personalizado ” en y luego click en “ Configurar análisis ”, marcando Todas las casillas incluida la de rootkits y unidades que se muestran.

- Pulsar en “Eliminar Seleccionados” para enviarlo a la cuarentena y Reinicias el sistema.

- Para acceder posteriormente al informe del análisis : Informes >> Registro de análisis >> Pulsar en >> Exportar >> Copiar al Portapapeles, y lo pegas en tu respuesta

2) Descarga Adwcleaner en el escritorio.

- Desactiva tu antivirus

Como deshabilitar temporalmente un antivirus y cualquier programa de seguridad.

Como deshabilitar temporalmente un antivirus y cualquier programa de seguridad. - Ejecuta Adwcleaner.exe (Si usas Windows Vista/7 u 8 presiona clic derecho y selecciona “Ejecutar como Administrador.”)

- Pulsar en el botón Analizar Ahora, y espera a que se realice el proceso, inmediatamente pulsa sobre el botón Iniciar Reparacion.

- Espera a que se complete y sigue las instrucciones, si te pidiera Reiniciar el sistema Aceptas.

- Si no encuentra nada, pulsamos “Omitir Reparación”

- El log lo encontramos en la pestaña “Informes”, volviendo a abrir el programa, si es necesario o en"C:\AdwCleaner\Logs\AdwCleaner[C0].txt"

Puedes mirar su manual >> Manual de Adwcleaner

3) Descarga Ccleaner . Aqui tienes manual para que sepas configurar y usarlo.

Instalalo y ejecútalo. En la pestaña limpiador dejas como esta configurada predeterminadamente, haces clic en analizar esperas que termine > clic en ejecutar limpiador. Clic en la pestaña Registro > clic en buscar problemas esperas que termine > clic en Reparar Seleccionadas y haces una copia de seguridad.

Pega los reportes de Malwarebytes, AdwCleaner y comentas como va el problema.

NOTA IMPORTANTE

Por Favor, mientras estemos desinfectando tu maquina o terminando de hacerlo :

- No realices pasos/acciones que NOSOTROS no te hayamos indicado

- No descargues NADA de Internet y/o conectes dispositivos externos a tu equipo.

- No instales NADA(programas/software/complementos/extensiones del navegador…)

- No ejecutes otros programas de seguridad (Antivirus, Antimalware, ANTINADA…)

- No realices por tu cuenta otros procedimientos.

- Usa tu equipo EXCLUSIVAMENTE para desinfectarlo siguiendo nuestras indicaciones.

Muy Importante

Muy Importante  Coloca el reporte pedido por el usuario que lo asiste como se muestra en la siguiente imagen:

Coloca el reporte pedido por el usuario que lo asiste como se muestra en la siguiente imagen:

Saludos

perdon por la tardanza, tuve algo de problemas, pegare todos los informes que me dan el ADW

# -------------------------------

# Malwarebytes AdwCleaner 7.3.0.0

# -------------------------------

# Build: 04-04-2019

# Database: 2019-05-27.1 (Cloud)

# Support: https://www.malwarebytes.com/support

#

# -------------------------------

# Mode: Scan

# -------------------------------

# Start: 05-27-2019

# Duration: 00:00:14

# OS: Windows 7 Enterprise

# Scanned: 27501

# Detected: 6

***** [ Services ] *****

No malicious services found.

***** [ Folders ] *****

PUP.Optional.AdvancedSystemCare C:\ProgramData\IObit\Advanced SystemCare

PUP.Optional.AdvancedSystemCare C:\Users\santiago\AppData\Roaming\IObit\Advanced SystemCare

PUP.Optional.DriverBooster C:\Program Files (x86)\IOBIT\Driver Booster

PUP.Optional.DriverBooster C:\ProgramData\IOBIT\Driver Booster

PUP.Optional.DriverBooster C:\Users\santiago\AppData\Roaming\IOBIT\Driver Booster

***** [ Files ] *****

No malicious files found.

***** [ DLL ] *****

No malicious DLLs found.

***** [ WMI ] *****

No malicious WMI found.

***** [ Shortcuts ] *****

No malicious shortcuts found.

***** [ Tasks ] *****

No malicious tasks found.

***** [ Registry ] *****

PUP.Optional.DriverBooster HKLM\Software\Wow6432Node\IObit\Driver Booster

***** [ Chromium (and derivatives) ] *****

No malicious Chromium entries found.

***** [ Chromium URLs ] *****

No malicious Chromium URLs found.

***** [ Firefox (and derivatives) ] *****

No malicious Firefox entries found.

***** [ Firefox URLs ] *****

No malicious Firefox URLs found.

########## EOF - C:\AdwCleaner\Logs\AdwCleaner[S00].txt ##########aqui va el otro

# -------------------------------

# Malwarebytes AdwCleaner 7.3.0.0

# -------------------------------

# Build: 04-04-2019

# Database: 2019-05-27.1 (Cloud)

# Support: https://www.malwarebytes.com/support

#

# -------------------------------

# Mode: Clean

# -------------------------------

# Start: 05-27-2019

# Duration: 00:00:02

# OS: Windows 7 Enterprise

# Cleaned: 6

# Failed: 0

***** [ Services ] *****

No malicious services cleaned.

***** [ Folders ] *****

Deleted C:\Program Files (x86)\IOBIT\Driver Booster

Deleted C:\ProgramData\IOBIT\Driver Booster

Deleted C:\ProgramData\IObit\Advanced SystemCare

Deleted C:\Users\santiago\AppData\Roaming\IOBIT\Driver Booster

Deleted C:\Users\santiago\AppData\Roaming\IObit\Advanced SystemCare

***** [ Files ] *****

No malicious files cleaned.

***** [ DLL ] *****

No malicious DLLs cleaned.

***** [ WMI ] *****

No malicious WMI cleaned.

***** [ Shortcuts ] *****

No malicious shortcuts cleaned.

***** [ Tasks ] *****

No malicious tasks cleaned.

***** [ Registry ] *****

Deleted HKLM\Software\Wow6432Node\IObit\Driver Booster

***** [ Chromium (and derivatives) ] *****

No malicious Chromium entries cleaned.

***** [ Chromium URLs ] *****

No malicious Chromium URLs cleaned.

***** [ Firefox (and derivatives) ] *****

No malicious Firefox entries cleaned.

***** [ Firefox URLs ] *****

No malicious Firefox URLs cleaned.

*************************

[+] Delete Tracing Keys

[+] Reset Winsock

*************************

AdwCleaner[S00].txt - [1669 octets] - [27/05/2019 11:35:42]

########## EOF - C:\AdwCleaner\Logs\AdwCleaner[C00].txt ##########no puedo enviar el de malware bytes por una razon algo curioza, resulta que a la hora de instalarlo me bota un pantallaso azul, asi que no he podido instalarlo xd

Hola dinos si te da algun codigo de error, o saca una foto con algn movil y subela a una respuesta

no volvio a salir el pantallaso azul, ya pude instalarlo y hacer el analisis,solo demoro como 5 min, y tengo 1.3TB de espacio, que raro.

Malwarebytes

www.malwarebytes.com

-Detalles del registro-

Fecha del análisis: 27/5/19

Hora del análisis: 12:25

Archivo de registro: 6dee14ca-80a4-11e9-934b-003067bdf35a.json

-Información del software-

Versión: 3.7.1.2839

Versión de los componentes: 1.0.538

Versión del paquete de actualización: 1.0.10792

Licencia: Gratis

-Información del sistema-

SO: Windows 7 Service Pack 1

CPU: x64

Sistema de archivos: NTFS

Usuario: santiago-PC\santiago

-Resumen del análisis-

Tipo de análisis: Análisis de amenazas

Análisis iniciado por:: Manual

Resultado: Completado

Objetos analizados: 241542

Amenazas detectadas: 2

Amenazas en cuarentena: 1

Tiempo transcurrido: 6 min, 42 seg

-Opciones de análisis-

Memoria: Activado

Inicio: Activado

Sistema de archivos: Activado

Archivo: Activado

Rootkits: Desactivado

Heurística: Activado

PUP: Detectar

PUM: Detectar

-Detalles del análisis-

Proceso: 0

(No hay elementos maliciosos detectados)

Módulo: 0

(No hay elementos maliciosos detectados)

Clave del registro: 0

(No hay elementos maliciosos detectados)

Valor del registro: 0

(No hay elementos maliciosos detectados)

Datos del registro: 0

(No hay elementos maliciosos detectados)

Secuencia de datos: 0

(No hay elementos maliciosos detectados)

Carpeta: 0

(No hay elementos maliciosos detectados)

Archivo: 2

RiskWare.GameHack, C:\PROGRAM FILES (X86)\AUDIOSURF 2\STEAM_API.DLL, Sin acciones por parte del usuario, [7584], [305544],1.0.10792

PUP.Optional.GameHack, C:\PROGRAM FILES (X86)\CHEAT ENGINE 6.7\STANDALONEPHASE1.DAT, En cuarentena, [8006], [393793],1.0.10792

Sector físico: 0

(No hay elementos maliciosos detectados)

WMI: 0

(No hay elementos maliciosos detectados)

(end)Vas a reiniciar en Modo Seguro para analizar el equipo, para esto sigue las siguientes instrucciones de las herramientas como se enumeran mas abajo.

1.

- Teclea Windows+R.

- Escribe msconfig en el recuadro que se muestra y clickea en Aceptar.

- Click en la pestaña Arranque.

- Marca la casilla Arranque aprueba de errores.

- Click en Aplicar y Aceptar.

- Click en el boton inicio de Windows >> Reiniciar.

2. Sigue los pasos para analizar tu equipo con Malwarebytes como se indican en las fotos.

-

Marca todas las casillas de las amenazas detectadas.

-

Click en el boton Cuarentena seleccionada

-

Click en el apartado Informes busca el informe fijandote en la fecha y hora y pegalo en tu siguiente respuesta.

Nota: Como tu disco es de 1TB Va a tardar un tiempo en terminar el analisis, por lo que lo recomendado es realizar en algun momento donde no utilices el equipo.

hola, aqui esta el reporte

Malwarebytes

www.malwarebytes.com

-Detalles del registro-

Fecha del análisis: 27/5/19

Hora del análisis: 13:29

Archivo de registro: 4e4e64f5-80ad-11e9-9f24-000000000000.json

-Información del software-

Versión: 3.7.1.2839

Versión de los componentes: 1.0.538

Versión del paquete de actualización: 1.0.10792

Licencia: Gratis

-Información del sistema-

SO: Windows 7 Service Pack 1

CPU: x64

Sistema de archivos: NTFS

Usuario: santiago-PC\santiago

-Resumen del análisis-

Tipo de análisis: Análisis personalizado

Análisis iniciado por:: Manual

Resultado: Cancelado

Objetos analizados: 227675

Amenazas detectadas: 3

Amenazas en cuarentena: 1

Tiempo transcurrido: 2 hr, 38 min, 22 seg

-Opciones de análisis-

Memoria: Activado

Inicio: Activado

Sistema de archivos: Activado

Archivo: Activado

Rootkits: Activado

Heurística: Activado

PUP: Detectar

PUM: Detectar

-Detalles del análisis-

Proceso: 0

(No hay elementos maliciosos detectados)

Módulo: 0

(No hay elementos maliciosos detectados)

Clave del registro: 0

(No hay elementos maliciosos detectados)

Valor del registro: 0

(No hay elementos maliciosos detectados)

Datos del registro: 0

(No hay elementos maliciosos detectados)

Secuencia de datos: 0

(No hay elementos maliciosos detectados)

Carpeta: 0

(No hay elementos maliciosos detectados)

Archivo: 3

HackTool.GameHack, C:\PROGRAM FILES\STROGINO CS PORTAL\LEFT 4 DEAD 2\ULTIMATENAMECHANGER.EXE, Sin acciones por parte del usuario, [7924], [356818],1.0.10792

RiskWare.GameHack, C:\PROGRAM FILES (X86)\CAPCOM\DMC - DEVIL MAY CRY\BINARIES\WIN32\STEAM_API.DLL, Sin acciones por parte del usuario, [7584], [305544],1.0.10792

PUP.Optional.iObitDriverBooster, C:\SYSTEM VOLUME INFORMATION\SYSTEMRESTORE\FRSTAGING\USERS\SANTIAGO\DOWNLOADS\IOBIT.DRIVER.BOOSTER.PRO.6.0.2.596\IOBIT.DRIVER.BOOSTER.PRO.6.0.2.596_SOFT98.IR.EXE, En cuarentena, [5295], [651970],1.0.10792

Sector físico: 0

(No hay elementos maliciosos detectados)

WMI: 0

(No hay elementos maliciosos detectados)

(end)los resultados no revelan nada importante, a mi parecer claro, lo unico que detecto fue de un par de juegos y no creo que hagan daño alguno.

Ahora realiza un escaneo con ESET Online Scanner y HitmanPRO, envia todo a cuarentena lo que detecta cada uno y me comentaras como sigue el pc o si los sintomas que presentas inicialmente desaparecieron o si siguen y tambien me pegas sus reportes. Saludos.

el escan de eset se demora muchooo, tendre que dejar el pc encendido toda la noche xd

Si no tienes nada que hacer durante la noche, deja que escanee. Seguramente que por la mañana ya seguro termina el analisis.

eso espero, es exagerado el tiempo que parece que va a demorar, van dos horas y no va ni el 15% ;-;

al fin termino, aqui va el informe de eset.

Archivos explorados: 490086

Archivos infectados: 16

Amenazas eliminadas: 16

Tiempo total de exploración 02:54:45

Estado de la exploración: Finalizado

C:\AdwCleaner\Quarantine\v1\20190527.113618\4\Driver Booster\6.0.2\DriverBooster.exe#A2FF8DCDB8B57CDC una variante de Win32/IObit.V aplicación potencialmente no deseada desinfectado por eliminación

C:\Archivos de programa\Strogino CS Portal\Left 4 Dead 2\L4D2SP 2.5.exe una variante de Win32/RiskWare.GameHack.AL aplicación desinfectado por eliminación

C:\Archivos de programa\Strogino CS Portal\Left 4 Dead 2\Left_4_Dead_2.exe una variante de Win32/GameHack.B aplicación potencialmente no segura desinfectado por eliminación

C:\Archivos de programa\Strogino CS Portal\Left 4 Dead 2\UltimateNameChanger.exe una variante de Win32/GameTool.D aplicación potencialmente no segura desinfectado por eliminación

C:\Documents and Settings\santiago\Desktop\crack\Cr4k (programasyutilidades)\Cr4ck\Crack\amtlib.dll Win32/HackTool.Crack.EM aplicación potencialmente no segura desinfectado por eliminación

C:\Documents and Settings\santiago\Desktop\juegos\dark_souls_prepare_to_die_steam_trainer_7\Dark Souls Prepare to Die Steam Trainer +7 MrAntiFun.EXE una variante de Win32/HackTool.CheatEngine.AF aplicación potencialmente no segura desinfectado por eliminación

C:\Documents and Settings\santiago\Desktop\Skullgirls\Skullgirls\steam_api.dll una variante de Win32/HackTool.Crack.CM aplicación potencialmente no segura desinfectado por eliminación

C:\Documents and Settings\santiago\Desktop\trabajos\Smith Micro Moho Pro 12\Keygen.exe una variante de Win32/Keygen.TN aplicación potencialmente no segura desinfectado por eliminación

C:\Program Files (x86)\Age of Empires II HD\steam_api.dll una variante de Win32/HackTool.Crack.BQ aplicación potencialmente no segura desinfectado por eliminación

C:\Program Files (x86)\Audiosurf 2\steam_api.dll una variante de Win32/HackTool.Crack.EN aplicación potencialmente no segura desinfectado por eliminación

C:\Program Files (x86)\Capcom\DmC - Devil May Cry\Binaries\Win32\steam_api.dll una variante de Win32/HackTool.Crack.CS aplicación potencialmente no segura desinfectado por eliminación

G:\AofE2HDEsp\AOEHD\Crack\Crack\steam_api.dll una variante de Win32/HackTool.Crack.BQ aplicación potencialmente no segura desinfectado por eliminación

G:\Call of Juarez - Gunslinger\steam_api.dll una variante de Win32/HackTool.Crack.BQ aplicación potencialmente no segura desinfectado por eliminación

G:\Descargas\Call Of Duty 4 Modern Warfare [Spanish]WwW.GamesTorrents.CoM\rzr-cod4.exe Win32/Keygen.DK aplicación potencialmente no segura desinfectado por eliminación

G:\Outlast\Binaries\Win32\steam_api.dll una variante de Win32/HackTool.Crack.BL aplicación potencialmente no segura desinfectado por eliminación

G:\Outlast\Binaries\Win64\steam_api64.dll una variante de Win64/HackTool.Crack.F aplicación potencialmente no segura desinfectado por eliminacióncomento que los sintomas han desaparecido casi por completo, los archivos ya no demoran tanto y noto el pc siertamente mas rapido.

y aqui esta el reporte de hitman

HitmanPro 3.8.14.304

www.hitmanpro.com

Computer name . . . . : SANTIAGO-PC

Windows . . . . . . . : 6.1.1.7601.X64/2

User name . . . . . . : santiago-PC\santiago

UAC . . . . . . . . . : Enabled

License . . . . . . . : Free

Scan date . . . . . . : 2019-05-27 21:34:25

Scan mode . . . . . . : Normal

Scan duration . . . . : 6m 18s

Disk access mode . . : Direct disk access (SRB)

Cloud . . . . . . . . : Internet

Reboot . . . . . . . : No

Threats . . . . . . . : 1

Traces . . . . . . . : 108

Objects scanned . . . : 1.612.585

Files scanned . . . . : 1.937

Remnants scanned . . : 562.871 files / 1.047.777 keys

Malware _____________________________________________________________________

C:\Program Files (x86)\Activision\Call of Duty 2\cod2sp_s.exe

Size . . . . . . . : 1.753.088 bytes

Age . . . . . . . : 78.2 days (2019-03-10 16:42:26)

Entropy . . . . . : 6.7

SHA-256 . . . . . : E569B0098E29B4BC81B8BCEC0B98C8AA81114763EB6879595F5DFA395B350E49

> HitmanPro . . . . : Troj/Agent-AGBP

Fuzzy . . . . . . : 98.0

References

HKU\S-1-5-21-1066829708-2042649287-4230230453-1000\Software\Classes\Local Settings\Software\Microsoft\Windows\Shell\MuiCache\C:\Program Files (x86)\Activision\Call of Duty 2\cod2sp_s.exe

Suspicious files ____________________________________________________________

C:\Users\santiago\AppData\Roaming\uTorrent\uTorrent.exe

Size . . . . . . . : 1.996.008 bytes

Age . . . . . . . : 100.3 days (2019-02-16 13:39:51)

Entropy . . . . . : 8.0

SHA-256 . . . . . : 66C6FCE626A40C758F6AAF2282474A38E95327BDD09F0D95B55100C6E6F167E9

Product . . . . . : µTorrent

Publisher . . . . : BitTorrent Inc.

Description . . . : µTorrent

Version . . . . . : 3.5.5.45231

Copyright . . . . : ©2019 BitTorrent, Inc. All Rights Reserved.

RSA Key Size . . . : 2048

Desktop . . . . . : Default

Parent Name . . . : C:\Windows\Explorer.EXE

LanguageID . . . . : 1033

Authenticode . . . : Valid

Running processes : 3588

Fuzzy . . . . . . : 28.0

The file is completely hidden from view and most antivirus products. It may belong to a rootkit.

Entropy (or randomness) indicates the program is encrypted, compressed or obfuscated. This is not typical for most programs.

This program is actively listening for inbound network connections.

Uses the Windows Registry to run each time the user logs on.

Program starts automatically without user intervention.

The file is in use by one or more active processes.

Program has a human-computer interface (GUI). This is typical for most programs.

Program is code signed with a valid Authenticode certificate.

Startup

HKU\S-1-5-21-1066829708-2042649287-4230230453-1000\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\uTorrent

References

HKU\S-1-5-21-1066829708-2042649287-4230230453-1000\Software\Classes\Local Settings\Software\Microsoft\Windows\Shell\MuiCache\C:\Users\santiago\AppData\Roaming\uTorrent\uTorrent.exe

Network Ports

0.0.0.0:11873

127.0.0.1:41487

192.168.1.67:11873 181.45.79.162:31082

192.168.1.67:11873 186.178.21.32:4503

192.168.1.67:11873 200.121.151.60:54866

Cookies _____________________________________________________________________

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:254a.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:360yield.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:a1.adform.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:acuityplatform.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:adaptv.advertising.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:addthis.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:adfarm1.adition.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:adform.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:adgrx.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:adhigh.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:adingo.jp

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:adnxs.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:adobe.demdex.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:ads.avocet.io

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:ads.linkedin.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:ads.playground.xyz

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:ads.pubmatic.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:ads.stickyadstv.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:ads.yieldmo.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:adsby.bidtheatre.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:adsrvr.org

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:adsymptotic.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:advertising.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:agkn.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:appnexus-partners.tremorhub.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:atdmt.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:bidr.io

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:bidswitch.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:bizrate.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:bluekai.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:bs.serving-sys.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:c.appier.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:casalemedia.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:connexity.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:contextweb.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:creative-serving.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:crwdcntrl.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:ctnsnet.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:demdex.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:dlx.addthis.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:dotomi.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:doubleclick.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:dpm.demdex.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:erne.co

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:eus.rubiconproject.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:everesttech.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:eyereturn.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:eyeviewads.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:flashtalking.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:go.sonobi.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:googleadservices.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:gssprt.jp

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:gwallet.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:image6.pubmatic.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:imrworldwide.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:ipredictive.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:krxd.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:lijit.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:linksynergy.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:mathtag.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:ml314.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:mookie1.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:mxptint.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:openx.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:outbrain.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:owneriq.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:pagefair.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:pixel-eu.rubiconproject.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:pixel-us-east.rubiconproject.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:pixel.rubiconproject.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:postrelease.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:prg.smartadserver.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:pswec.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:pubmatic.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:rfihub.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:rlcdn.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:rubiconproject.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:rundsp.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:scorecardresearch.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:serving-sys.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:simpli.fi

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:sitescout.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:skimresources.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:smartadserver.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:sxp.smartclip.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:taboola-supply-partners.tremorhub.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:taboola.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:tapad.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:tidaltv.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:trc.taboola.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:tremorhub.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:tribalfusion.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:turn.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:w55c.net

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:www.googleadservices.com

C:\Users\santiago\AppData\Local\Google\Chrome\User Data\Default\Cookies:www8.smartadserver.com

Hola has eliminado lo detectado por HitmanPRO?

Saludos.

si, si los he eliminado gracias por ayudarme con un problema tan estupido xdxdd