Buenas noches.

Les cuento que desde hace varios días me estoy peleando con este dichoso malware.

Leí los hilos similares, me baje varias de las aplicaciones que recomiendan, pero no hay caso, así que, finalmente opto por molestarlos a ver si me pueden dar una mano.

Antes que nada les cuento lo que ya hice y les paso los reportes:

-

EsetOnLine: Resultados ESET ONLINE SCANER.txt (46,8 KB)

-

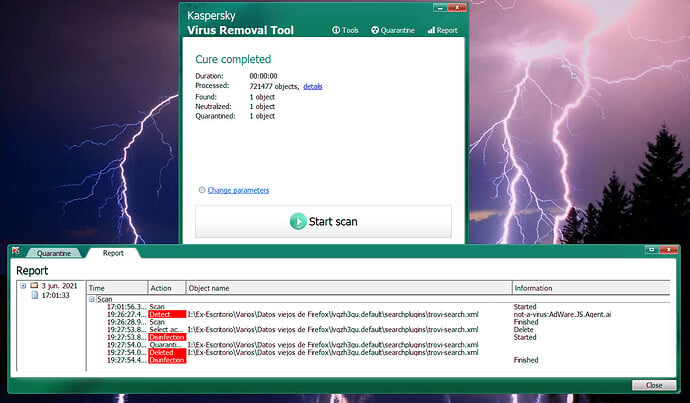

Kaspersky:

-

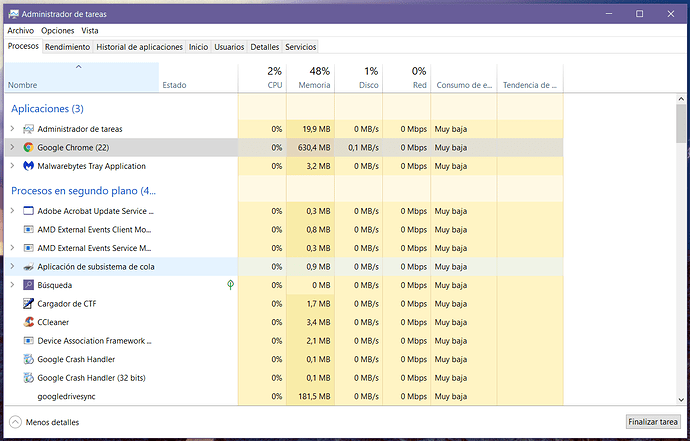

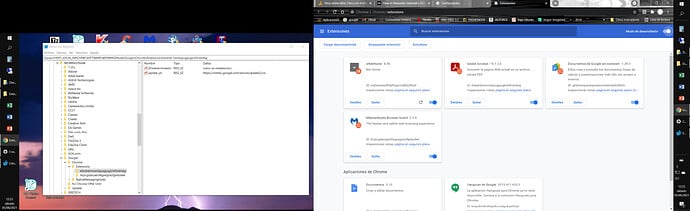

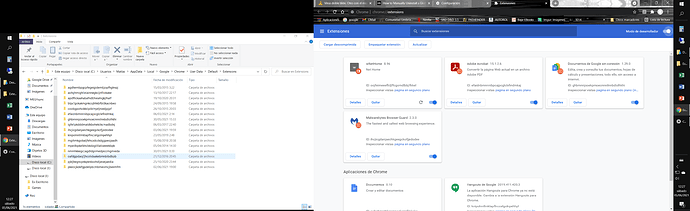

CCleaner: Importante: Pese a que corro el aplicativo sin ninguna ventana de crome abierta, al correr el programa me pide en primer lugar cerrarlo y luego, cuando no puede, me pide forzar el cierre. Estuve viendo en el administrador de tareas e, incluso cuando se supone que Crome no está abierto veo que hay varias instancias del crome en funcionamiento. Por ejemplo en este momento, que escribo este post y solo tengo esta única ventana de crome abierta, para el sistema hay 22 instancias (adjunto imagen):

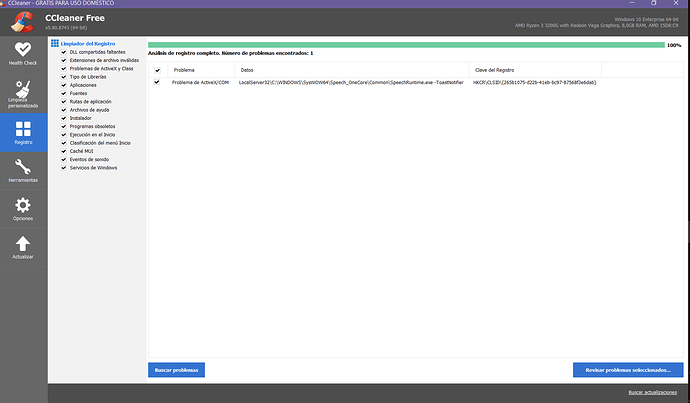

Otra curiosidad cuando corro el aplicativo es que no me resuelve uno de los problemas (ver imagen):

Lo encuentra, le doy solucionar y pareciera que lo resuelve, pero si vuelvo a buscar problemas, ese en particular sigue apareciendo-

Malwarebytes: Resultados Malwarebytes.txt (3,4 KB) Tardó casi 26 hs en ejecutarse. Supongo que el malware no ayudó

-

AdwCleanner: Resultados AdwCleanner.txt (2,1 KB)

-

UsbFix_2020: UsbFix_Report.txt (8,1 KB)

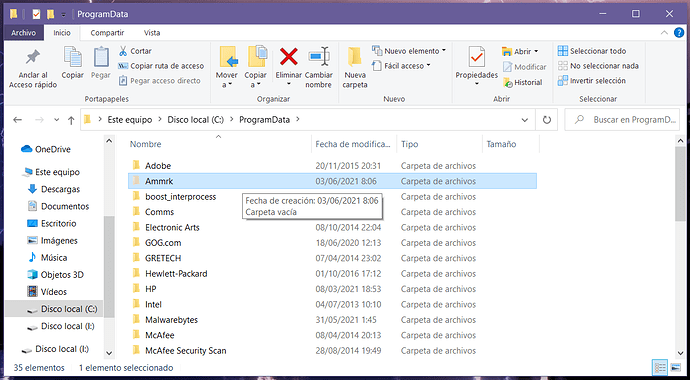

Si bien al correr el Malwarebytes pareciera que se corrige, aproximadamente a los 20 minutos / media hora vuelvo a tener el malware activoa. Por lo que veo en los reportes el problema está (por lo menos en parte) en la carpeta C:\Programdata\Ammrk (adjunto imagen)

Probé también borrar esa carpeta manualmente (justo antes de apagar el equipo) y cuando lo vuelvo a prender no está, pero al rato vuelve a aparecer. Aparentemente esa carpeta está relacionada con una extensión de Crome (tiene sentido por la cantidad de instancias que se me están ejecutando permanentemente) llamada wNetHome. Intenté eliminarla, deshabilitarla y cambiarle los parámetros (y apagar el equipo después de cada intento, pero no hay caso, la extensión vuelve a instalarse, la carpeta a crearse y el doble acento a “molestar” (Se que no solo molesta, sino que está intentando robarme passwords, por lo que estoy tratando de no usar este equipo, pero prefiero intentar solucionar el problema, si se puede, antes de formatear el disco)

Bueno, explicado el problema quedo a la espera para ver si me pueden ayudar de alguna manera (y agradezco de antemano lo que puedan hacer).

Saludos.