Buenas tardes, Hace tiempo que no pasaba por el foro, incluso he tenido que registrarme otra vez, supongo que se borró mi antigua cuenta. Bueno, el caso es que en mi empresa han llegado unos correos sopechosos y un empleado ha habierto un word raro que nos llegaba de un cliente con asuntos y cosas raras, muchisimos emails del mismo cliente, a las horas nuestros clientes y contactos nos estaban avisando de muchos correos con nuestro nombre, el caso que leyendo algo por ahí se supone que es un troyano bastante complicado y me gustaria saber los pasos a seguir, de momento he seguido la guia que siempre se aconseja aquí, Malwarebytes, RKill, Eset online y CCleaner, pero no se si tengo que hacer algo mas, ya que por lo que heleido es bastante chungo el troyano, gracias de antemano, pongo reportes:

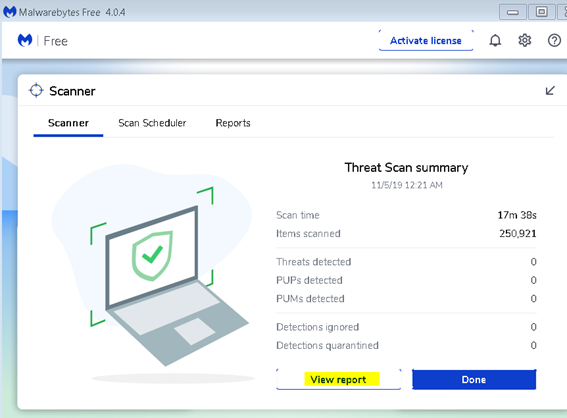

Malwarebytes:

-Detalles del registro-

Fecha del análisis: 7/11/19

Hora del análisis: 9:24

Archivo de registro: f6f33156-0137-11ea-a21a-309c23af88aa.json

-Información del software-

Versión: 3.6.1.2711

Versión de los componentes: 1.0.519

Versión del paquete de actualización: 1.0.13213

Licencia: Prueba

-Información del sistema-

SO: Windows 10 (Build 14393.0)

CPU: x64

Sistema de archivos: NTFS

Usuario: SERVER\usuario

-Resumen del análisis-

Tipo de análisis: Análisis de amenazas

Análisis iniciado por:: Manual

Resultado: Completado

Objetos analizados: 330194

Amenazas detectadas: 32

Amenazas en cuarentena: 32

Tiempo transcurrido: 2 min, 58 seg

-Opciones de análisis-

Memoria: Activado

Inicio: Activado

Sistema de archivos: Activado

Archivo: Activado

Rootkits: Desactivado

Heurística: Activado

PUP: Detectar

PUM: Detectar

-Detalles del análisis-

Proceso: 0

(No hay elementos maliciosos detectados)

Módulo: 0

(No hay elementos maliciosos detectados)

Clave del registro: 4

PUP.Optional.DriverToolkit, HKU\S-1-5-21-3334218468-19141859-3183647998-1001\SOFTWARE\DriverToolkit, En cuarentena, [1063], [512874],1.0.13213

Trojan.TrickBot, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TREE\System cache service, En cuarentena, [3915], [758648],1.0.13213

Trojan.TrickBot, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TASKS\{BCDAF93D-D117-448F-B7E1-5404BA2167A8}, En cuarentena, [3915], [758648],1.0.13213

Trojan.TrickBot, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\BOOT\{BCDAF93D-D117-448F-B7E1-5404BA2167A8}, En cuarentena, [3915], [758648],1.0.13213

Valor del registro: 0

(No hay elementos maliciosos detectados)

Datos del registro: 0

(No hay elementos maliciosos detectados)

Secuencia de datos: 0

(No hay elementos maliciosos detectados)

Carpeta: 8

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\de, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\en, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\es, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\fr, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\USERS\USUARIO\APPDATA\LOCAL\TEMP\7zS08BB8397, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.DriverToolkit, C:\Program Files (x86)\DriverToolkit\Download, En cuarentena, [1063], [512876],1.0.13213

PUP.Optional.DriverToolkit, C:\Program Files (x86)\DriverToolkit\Backup, En cuarentena, [1063], [512876],1.0.13213

PUP.Optional.DriverToolkit, C:\PROGRAM FILES (X86)\DRIVERTOOLKIT, En cuarentena, [1063], [512876],1.0.13213

Archivo: 20

PUP.Optional.BundleInstaller.Generic, C:\USERS\USUARIO\APPDATA\LOCAL\TEMP\7zS08BB8397\BundleConfig.xml, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\de\DevLib.resources.dll, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\en\DevLib.resources.dll, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\es\DevLib.resources.dll, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\fr\DevLib.resources.dll, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\2018.06.12_16.02.22.648818_installer_pid=7224.txt, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\DevLib.dll, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\GenericSetup.exe, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\GenericSetup.exe.config, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\installer.exe, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\Microsoft.Win32.TaskScheduler.dll, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\OfferInstaller.exe, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\OfferInstaller.exe.config, En cuarentena, [5995], [635578],1.0.13213

PUP.Optional.BundleInstaller.Generic, C:\Users\Usuario\AppData\Local\Temp\7zS08BB8397\WizardPages.dll, En cuarentena, [5995], [635578],1.0.13213

Trojan.TrickBot, C:\WINDOWS\SYSTEM32\TASKS\System cache service, En cuarentena, [3915], [758648],1.0.13213

Trojan.TrickBot, C:\USERS\USUARIO\APPDATA\ROAMING\CASHCORE\تحأكشن.EXE, En cuarentena, [3915], [758648],1.0.13213

Trojan.TrickBot, C:\PROGRAMDATA\تحأكشن.EXE, En cuarentena, [3915], [758648],1.0.13213

Trojan.TrickBot, C:\PROGRAMDATA\KDQGF.EXE, En cuarentena, [3915], [758648],1.0.13213

PUP.Optional.DriverToolkit, C:\USERS\USUARIO\DOWNLOADS\DRIVERTOOLKITINSTALLER(1).EXE, En cuarentena, [1063], [512879],1.0.13213

PUP.Optional.DriverToolkit, C:\USERS\USUARIO\DOWNLOADS\DRIVERTOOLKITINSTALLER.EXE, En cuarentena, [1063], [512879],1.0.13213

Sector físico: 0

(No hay elementos maliciosos detectados)

WMI: 0

(No hay elementos maliciosos detectados)

(end) Desactiva temporalmente el Antivirus >>

Desactiva temporalmente el Antivirus >>  Una vez descargadas, desconectas tu equipo de Internet(apaga el router)

Una vez descargadas, desconectas tu equipo de Internet(apaga el router)  Muy Importante ,… y Cierras también cualquier otro programa que tengas abierto.

Muy Importante ,… y Cierras también cualquier otro programa que tengas abierto. Ejecutas las herramientas de una en una y en el orden indicado :

Ejecutas las herramientas de una en una y en el orden indicado : Poner los informes en tu próxima respuesta de :

Poner los informes en tu próxima respuesta de :