Hola, seguridad de windows detectó un malware con la consecuente corrección incompleta en estado “grave”. Es el siguiente: Trojan:MSIL/AgentTesla.FO!MTB ubicado en users/ downolads Me gustaría saber cómo quitarlo. Utilicé el malewarebytes, y tengo el informe del Hihack this pero no lo entiendo. Si quieren subo el reporte del Hihack this. Gracias de antemano.

Hola @Emilio1 y bienvenido al foro.

Te dejo algunos temas de interés y utilidad:

Respecto a los reportes, me gustaría nos compartieras el de Malwarebytes. Para obtener el reporte de malwarebytes te dejo su el siguiente extracto de su guía: Malwarebytes | Informe analisis

Saludos

Buenas @Emilio1, bienvenido al foroinfospyware, voy a intentar ayudarte, para ello necesito que me comentes unas cuestiones para poder brindarte una ayuda personalizada.

- Sistema Operativo instalado en tu ordenador.

- Todos los Sistemas de Seguridad que tienes instalados en tu ordenador.

- Tipo de Disco Duro que tienes instalado en tu ordenador, si es un Disco Duro HDD o tienes un Disco Duro SSD.

- Te descargaste algún programa de alguna página poco fiable. En caso afirmativo - cuales.

A la espera de tu respuesta.

1- Windows 10 Pro 2- Seguridad de Windows. 3- Disco sólido Gygabites 500 gb 4- Me descargué un ebook en una página confiable. Pero en antivirus me bloqueó el archivo y yo lo descargué igual.

[code]

Malwarebytes

-Detalles del registro- Fecha del análisis: 7/6/21 Hora del análisis: 8:50 Archivo de registro: 82b7ad5a-c786-11eb-84f8-408d5c0c4131.json

-Información del software- Versión: 4.4.0.117 Versión de los componentes: 1.0.1318 Versión del paquete de actualización: 1.0.41415 Licencia: Prueba

-Información del sistema- SO: Windows 10 (Build 19041.985) CPU: x64 Sistema de archivos: NTFS Usuario: DESKTOP-FC4O9GH\Emilio

-Resumen del análisis- Tipo de análisis: Análisis personalizado Análisis iniciado por:: Manual Resultado: Completado Objetos analizados: 517303 Amenazas detectadas: 10 Amenazas en cuarentena: 0 Tiempo transcurrido: 2 hr, 11 min, 0 seg

-Opciones de análisis- Memoria: Activado Inicio: Activado Sistema de archivos: Activado Archivo: Activado Rootkits: Activado Heurística: Activado PUP: Detectar PUM: Detectar

-Detalles del análisis- Proceso: 0 (No hay elementos maliciosos detectados)

Módulo: 0 (No hay elementos maliciosos detectados)

Clave del registro: 0 (No hay elementos maliciosos detectados)

Valor del registro: 0 (No hay elementos maliciosos detectados)

Datos del registro: 0 (No hay elementos maliciosos detectados)

Secuencia de datos: 0 (No hay elementos maliciosos detectados)

Carpeta: 2 HackTool.KMSpico, C:\Program Files\KMSpico, Sin acciones por parte del usuario, 7240, 921550, 1.0.41415, , ame, , , HackTool.KMSpico, C:\ProgramData\Microsoft\Windows\Start Menu\Programs\KMSpico, Sin acciones por parte del usuario, 7240, 921555, 1.0.41415, , ame, , ,

Archivo: 8 HackTool.FilePatch, C:\PROGRAM FILES\SONY\VEGAS PRO 13.0\VEGAS.PRO.13.0.(64-BIT)-PATCH.EXE, Sin acciones por parte del usuario, 7691, 281135, 1.0.41415, F2A4ABC5545F69FA6FC0D048, dds, 01279215, B932EC254B999D192FE4CE8E1C0C365F, E4B70283AC7BF50BC038F501FF19343C111BF1246B3E5E75744A736745ED22A5 AutoKMS.HackTool.Patcher.DDS, F:\ACTIVADORES\2-KMSAUTO.LITE.PORTABLE.V1.2.1.DC.03.08.15-RATIBORUS\KMSAUTO.EXE, Sin acciones por parte del usuario, 1000002, 0, 1.0.41415, 8F50CA513553EE006BA444C0, dds, 01279215, 0D0FA22B54659FA29D7A1A19BB69C099, 8CFCC1201395520FB93DFE318056D69DC0CDD75C12AA0B27C6CB5420FF4A7F06 Generic.Trojan.Stealer.DDS, F:\ACTIVADORES\1-KMSPICO.V10.1.7.FINAL-HELDIGARD\KMSPICO_SETUP.EXE, Sin acciones por parte del usuario, 1000002, 0, 1.0.41415, F9A7DE89430C22BFF1CEF5B2, dds, 01279215, A89C072C83A54CB5AA2C570F3D910A56, 2CFB9406AC9553C350A333F573A56226419F74747D7A6BDDE24CBD81B1D7BE4A Malware.AI.4032652024, D:\DESCARGAS\MIROSLAV PHILHARMONIK VSTI DXI RTAS V1.1 (WITH DVD 1 & DVD 2)\03) RUN PHILHARMONIK & USE THIS KEYGEN\KEYGEN.EXE, Sin acciones por parte del usuario, 1000000, 0, 1.0.41415, 75835A56BB6DBDDCF05D62F8, dds, 01279215, CBD0545B47A4FA1D6C0AFC1173E2C3D8, 45F57A0FD9E84845BB1E0E7F95BD863843EBC01771A50C8E55148A7A53807632 Adware.InstallMonster, D:\DESCARGAS\ADOBE PHOTOSHOP CC 2016 FINAL CRACK WITH 32 038 64 BIT.RAR, Sin acciones por parte del usuario, 607, 420515, 1.0.41415, 6DDCDA5F864834491EAA7E7E, dds, 01279215, 9F9D897465FF238865D5A33CFF9683DB, 161C51D6EA774B5FD7C9114387BE642F089614C9B09063C366C244DB523628CC HackTool.FilePatch, D:\DESCARGAS\REVO-MASTERTUTOSPC.RAR, Sin acciones por parte del usuario, 7691, 281135, 1.0.41415, 0ABEFAF3FB3158CAF53240CE, dds, 01279215, 4D1B0775CBCD8927489171EAAD49CA7B, 082A27462051292377C8BC1C7D69908C26743807E337B93F70950621595D2BB2 HackTool.FilePatch, D:\DESCARGAS\FL.11.X.RAR, Sin acciones por parte del usuario, 7691, 281135, 1.0.41415, , ame, , 39980926DD5CEB5CD6F23B30D9745E38, 75FB14FEB822D72CCC50471386096F41E5BF64423C84A8E65F51F138DA954456 HackTool.FilePatch, D:\PROGRAMAS AUDIO\VEGAS PRO\VEGAS.PRO.13.0.(64-BIT)-PATCH.EXE, Sin acciones por parte del usuario, 7691, 281135, 1.0.41415, F2A4ABC5545F69FA6FC0D048, dds, 01279215, B932EC254B999D192FE4CE8E1C0C365F, E4B70283AC7BF50BC038F501FF19343C111BF1246B3E5E75744A736745ED22A5

Sector físico: 0 (No hay elementos maliciosos detectados)

WMI: 0 (No hay elementos maliciosos detectados)

(end)

[/code]

Pasos a Seguir Para Cuando se le Solicite el Envío de Dicho “Informe” Acorde a los Diferentes Programas Que Se Le Van A Solicitar:

Etiqueta [Code]:

Minúscula o Mayúscula para la etiqueta “Code” es indistinto.

Si tiene otro reporte, puede continuar pegándolo como lo hizo anteriormente.

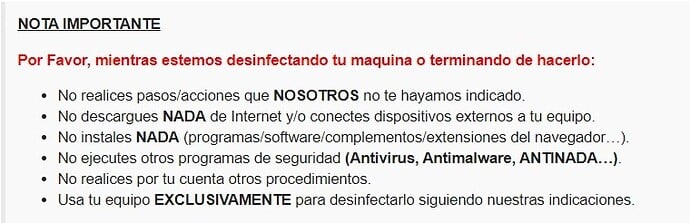

PASO 1: “Descarga e Instala” los siguientes programas en el “Escritorio” de tu Ordenador y sigue el “Manual de Uso” que dejo aquí "Al Pie de la Letra," "En el Orden Establecido": (“Es decir, primeramente pasa el primer programa y cuando haya acabado de analizar por completo pasas el segundo programa y así con el resto de programas”)

PASO 1: “Descarga e Instala” los siguientes programas en el "Escritorio" de tu Ordenador.

PASO 2: "Manual de Uso" de los programas que vamos a utilizar en el PASO 1:

Aclarado estos puntos procederá a la realización de dichos pasos:

Url descarga: “MalwareByte AntimalwareBytes” (Este programa ya lo tienes instalado en tu ordenador por lo tanto no lo tienes que descargar de nuevo, sólo tienes que seguir el "Manual de Uso" al pie de la letra y en el orden establecido que se refleja aquí).

Url descarga: "Eset Online Scaner":https://www.infospyware.com/eset-online-scanner/

Url descarga: "Dr.Web CureIt!": https://www.infospyware.com/antivirus-gratis/drweb/

PASO 2: "Manual de Uso" de los programas que vamos a utilizar en el PASO 1:

"Manual de Uso": “MalwareByte AntimalwareBytes” y sigue los pasos por el orden establecido:

- Ejecútalo como administrador y esperas que termine

- Se abrirá el programa, Click sobre donde pone: “Analizador”.

- Click donde pone: “Análisis avanzados”.

- Click en donde sale: “Configurar el análisis”

-. “Tildar” (“Habilitar”) las siguientes pestañas:

-. Donde pone: Programas potencialmente no deseados: (PUP)

![]()

-. Donde pone: Modificaciones potencialmente no deseadas (PUM):

![]()

- En la parte “DERECHA” marcar “TODAS” las opciones que te salgan:

-. C:

-. D… y “Marcar” “(Tildar)” todas las opciones que te salgan a ti, incluidas “TODAS” las "Unidades Extraibles" y “TODAS” las "Unidades Externas" que se reflejen en dichas unidades.

-

Click en la pestaña que pone: “Analizar”

-

Empezará el Análisis en busca de infecciones dejar que analice por completo y no interrumpir el programa hasta que finalice.

-

Una vez finalizado el Análisis, si encuentra amenazas, "HABILITAR" (“TILDAR”) "TODAS" las pestañas que salen y click en la pestaña que pone: “Cuarentena.”

-

Si te pide “Reiniciar el ordenador para poder eliminar las amenazas (Infecciones) encontradas”, "Reinicias".

-. Una vez reiniciado abrir de nuevo el programa y hacer clic en el botón "Ver informe" , se muestra el informe de escaneado que acaba de completar, “Copiar” y “Pegar” dicho informe y “mándame dicho informe.”

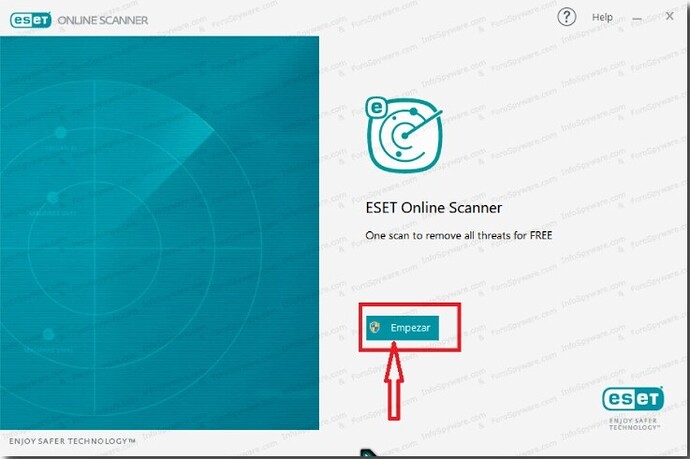

“Manual de Uso”: “Eset Online Scaner” y sigue los pasos por el orden establecido:

- Ejecútalo como "Administrador" y esperas que termine.

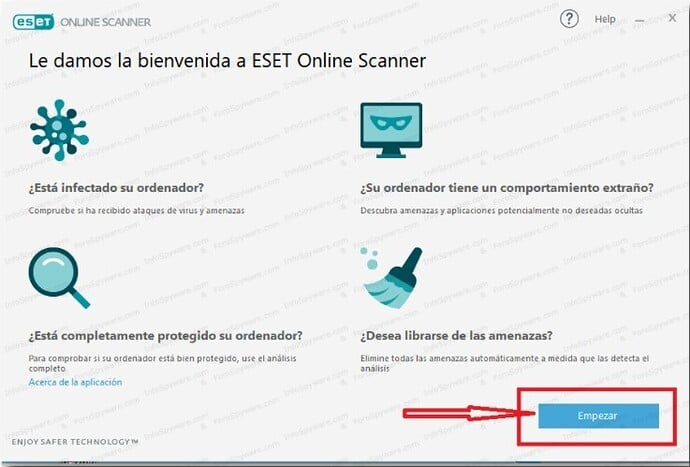

Se abrirá la primera pantalla:

Pulsamos en el botón Empezar

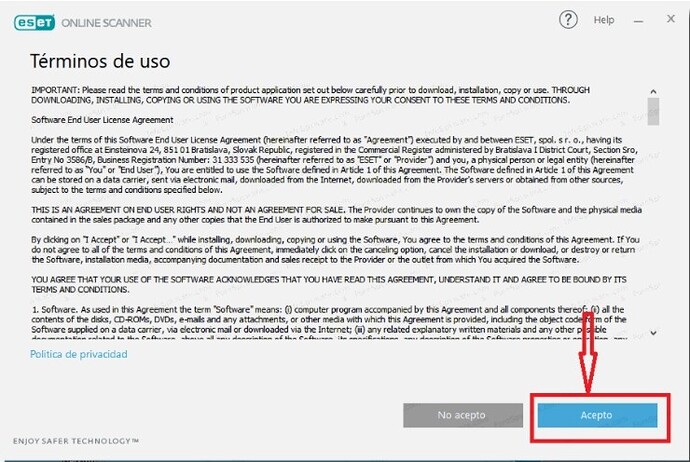

A continuación se abrirá la ventana relacionada a los Términos de Uso.

Presionamos el botón Aceptar.

Se abrirá la siguiente ventana:

Pulsamos el botón Empezar.

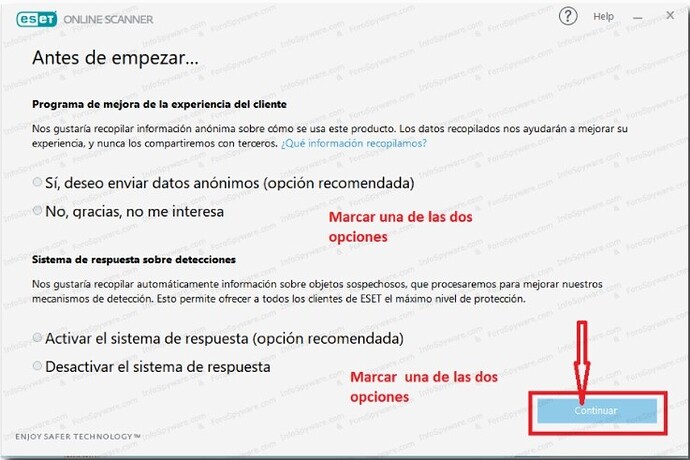

En la siguiente pantalla que se muestra:

Marcamos en cada apartado una de las dos opciones y pulsamos el botón Continuar.

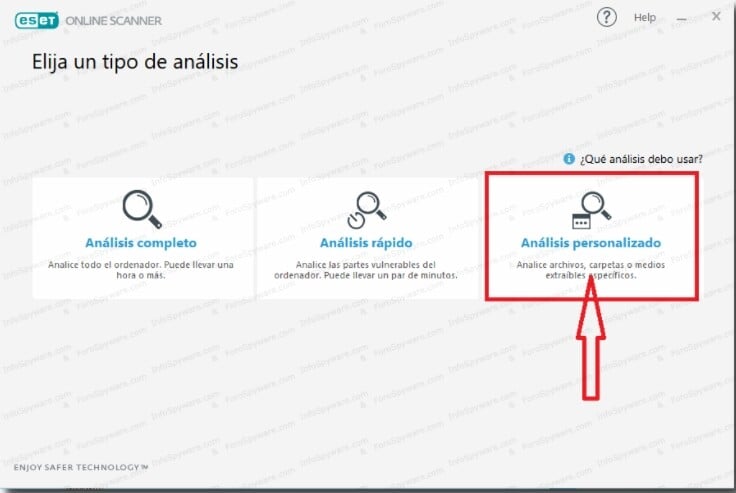

Se abrirá la ventana para elegir un tipo de análisis:

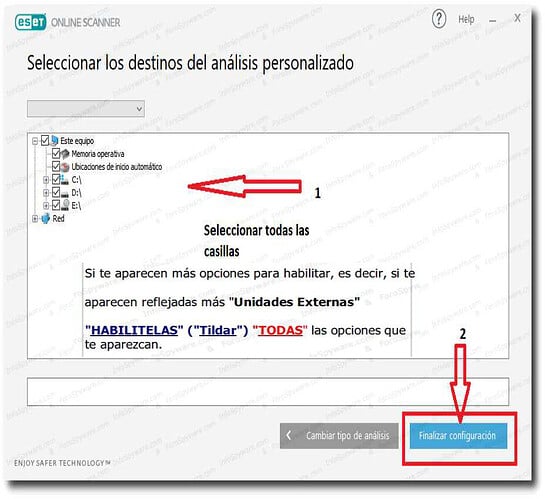

Pulsamos el botón de Análisis Personalizado y veremos la siguiente ventana:

1- Marcamos "Todas" las casillas como en la imagen.

2- Pulsamos en el botón Finalizar Configuración.

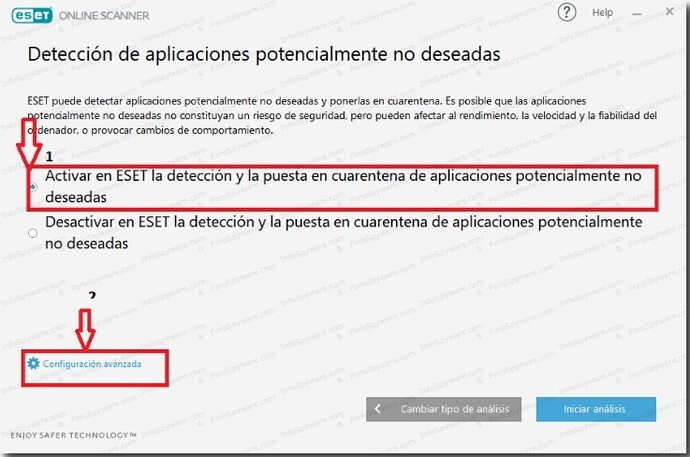

En la próxima pantalla:

1 - Marcamos la opción de la imagen.

2- Pulsamos en Configuración avanzada.

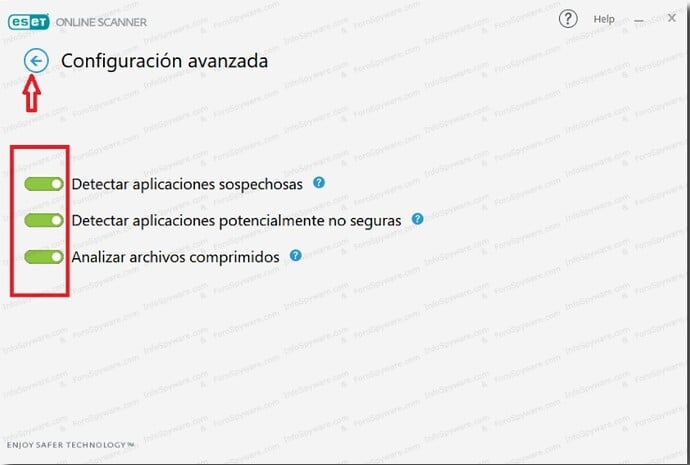

En la próxima ventana:

Activamos todas las opciones como en la imagen y pulsamos sobre la flecha de retroceso para volver a la pantalla anterior.

Ahora pulsamos el botón Iniciar Análisis

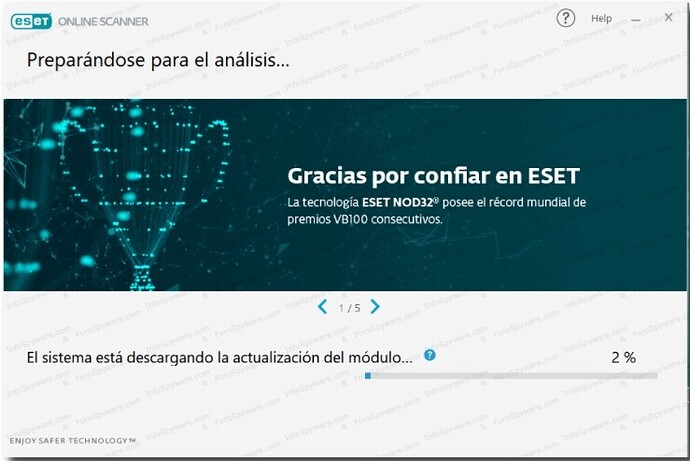

Empezará a descargar la Base de Datos como se ve en la pantalla siguiente:

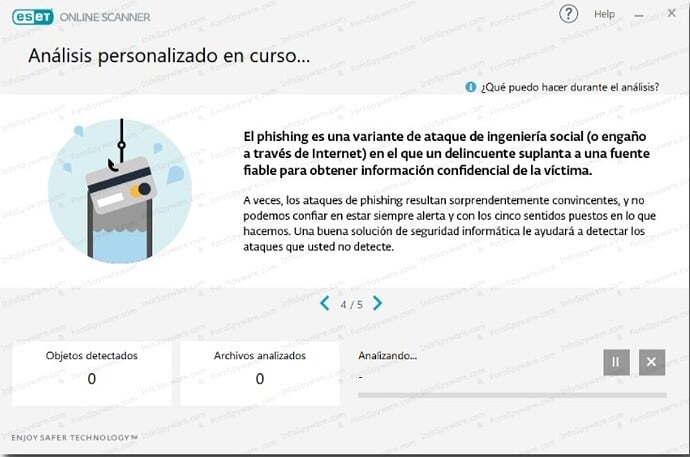

Luego podremos ver el análisis en curso tal como lo muestra la siguiente ventana:

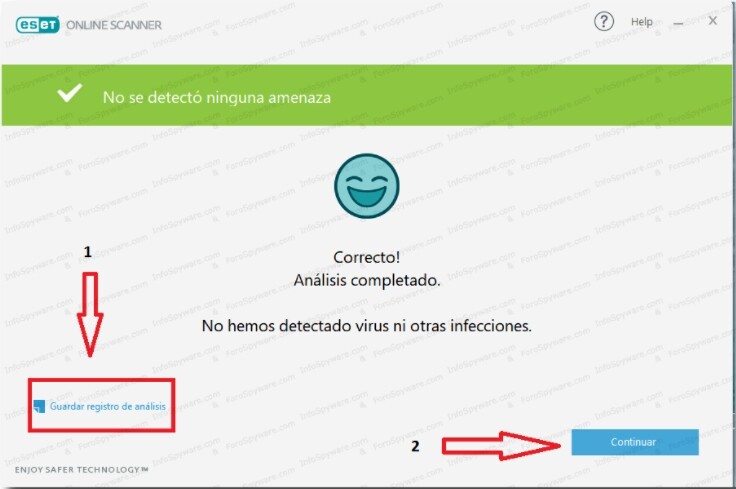

Cuando finalice el análisis, si NO encuentra amenazas, veremos la siguiente pantalla:

1- Pulsamos en Guardar Registro de Análisis, para guardar una copia del resultado y pegarlo en el Foro.

2- Pulsamos en Continuar

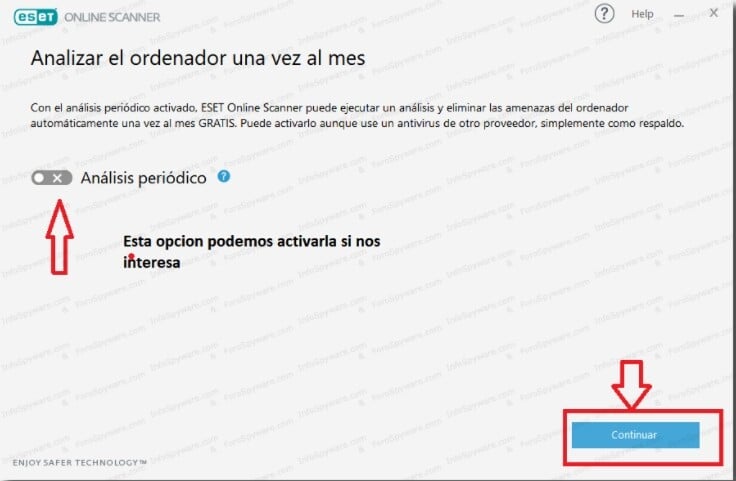

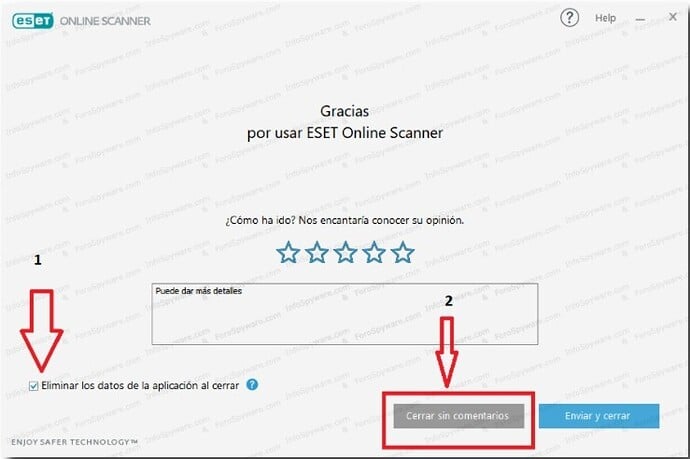

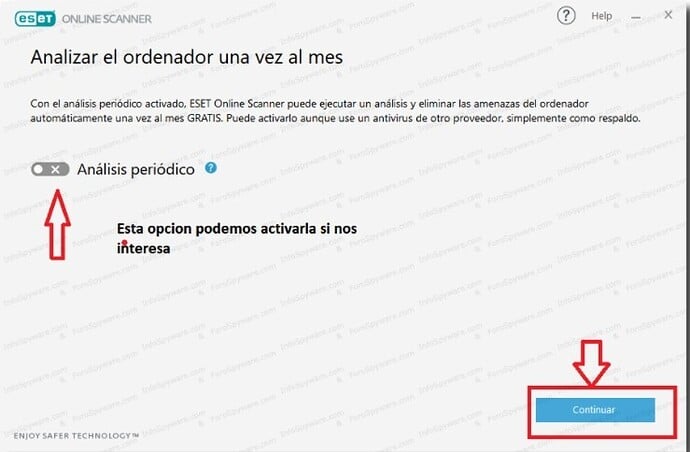

Veremos la siguiente imagen:

Podremos elegir que automáticamente, una vez al mes (Análisis Periódico) haga un Análisis Rápido.

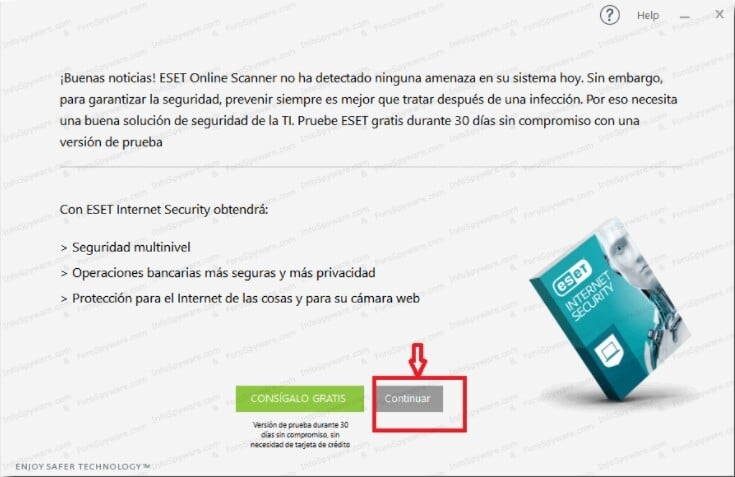

Pulsamos el botón Continuar y veremos la siguiente pantalla:

Pulsamos el botón Continuar y veremos lo siguiente:

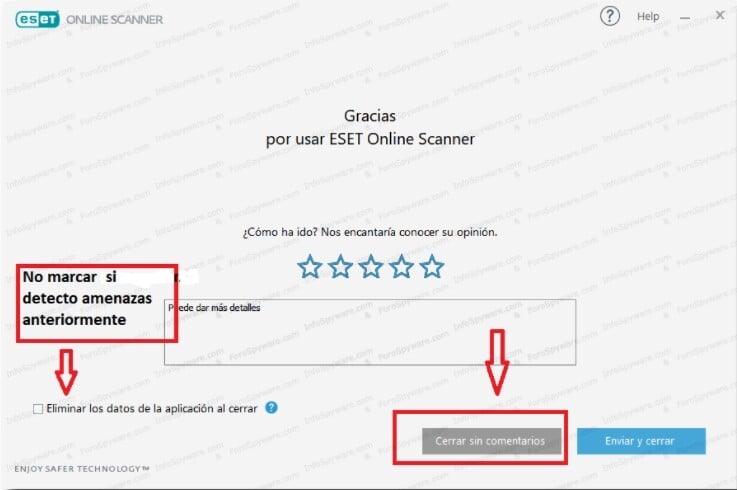

1- Marcamos Eliminar Datos de la Aplicación al cerrar.

![]()

![]() [Muy Importante] “Nunca” marcar esa opción si "Detecto Amenazas".

[Muy Importante] “Nunca” marcar esa opción si "Detecto Amenazas".

2- Pulsamos Cerrar Sin Comentarios.

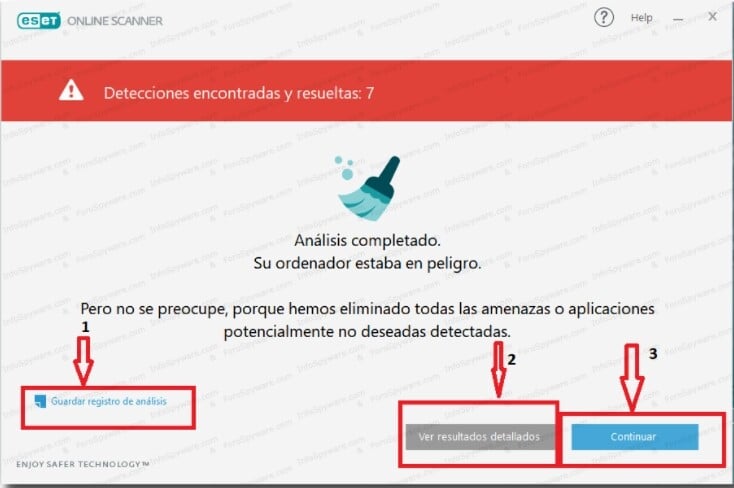

Al finalizar el análisis, “Si” encuentra amenazas, veremos una pantalla similar a la siguiente:

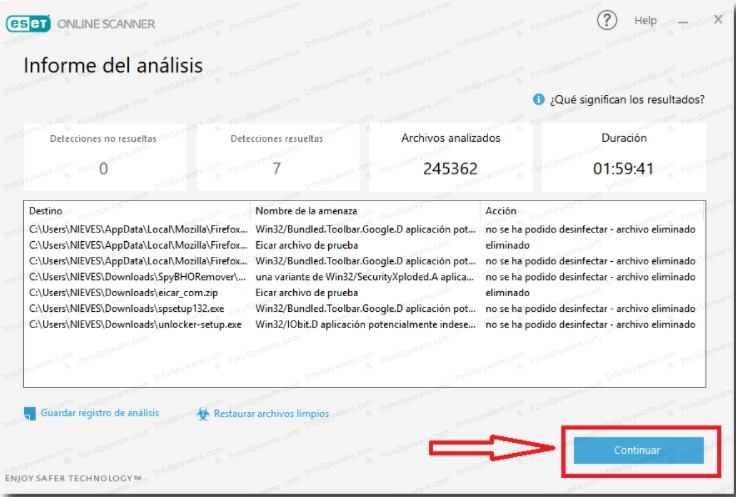

1- Pulsamos en Guardar registro de Análisis , para pegarlo en el Foro posteriormente

2- Pulsamos en Ver Resultados Detallados y veremos una imagen similar a la siguiente:

Pulsamos en Continuar y se abrirá la siguiente ventana:

Pulsamos en Continuar y veremos la próxima pantalla:

Pulsamos en Cerrar sin Comentarios.

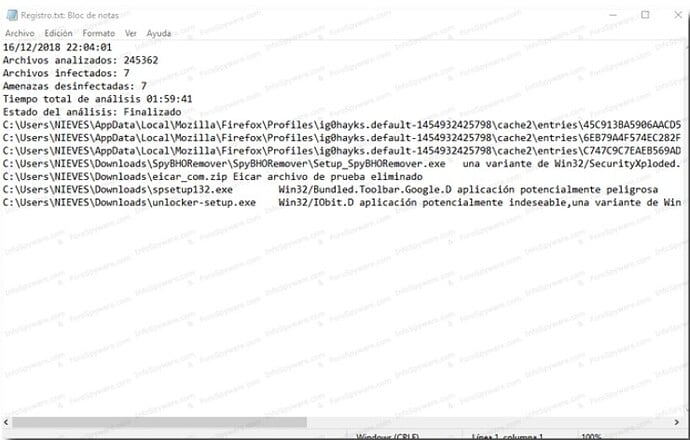

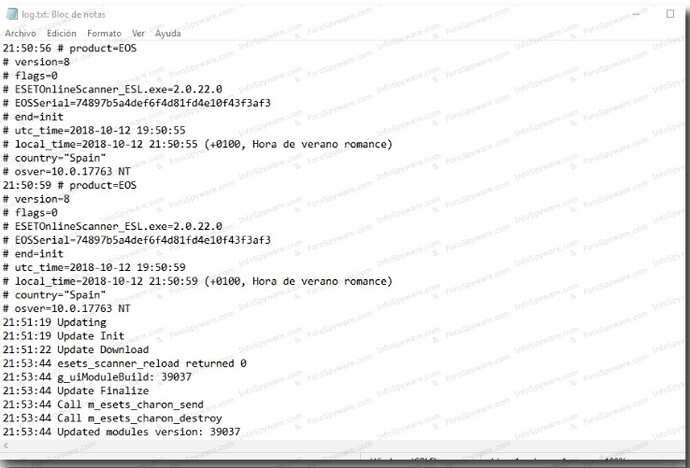

Para acceder al informe , deberá buscar el mismo guardado con anterioridad según el manual, el cual será similar al siguiente:

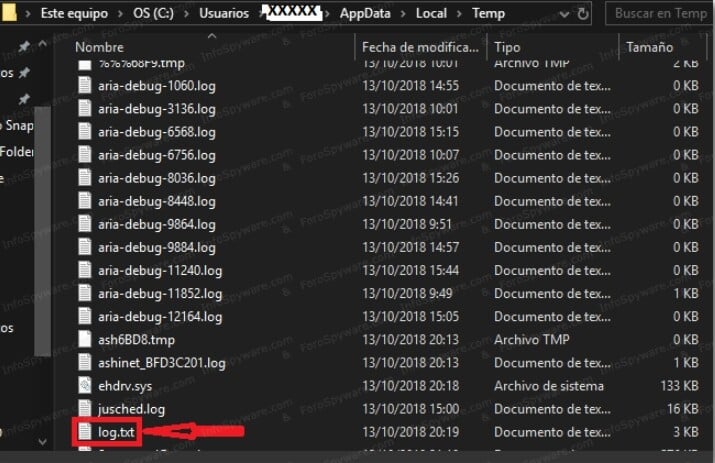

Una copia del log, también puede ser localizada en la siguiente ubicación tal como se muestra en la imagen:

Este Equipo\Disco C\Usuarios\ Tu Nombre de Usuario\AppData\Local\Temp\ Log.txt

Para poder ver esa ubicación, debe Mostrar archivos ocultos

Abriremos el log, que sera similar a este:

Lo copiaremos y pegaremos entero en el foro en que hayamos solicitado ayuda.

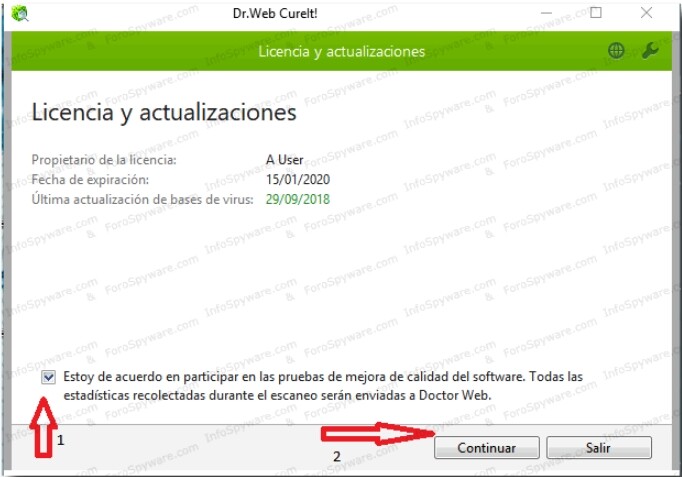

"Manual de Uso": “Dr.Web Cureit!” y sigue los pasos por el orden establecido:

- Ejecútalo como Administrador y esperas que termine.

Ahora veremos la siguiente pantalla:

1- Marcamos la opción de participar en las estadísticas

2- Pulsamos en Continuar

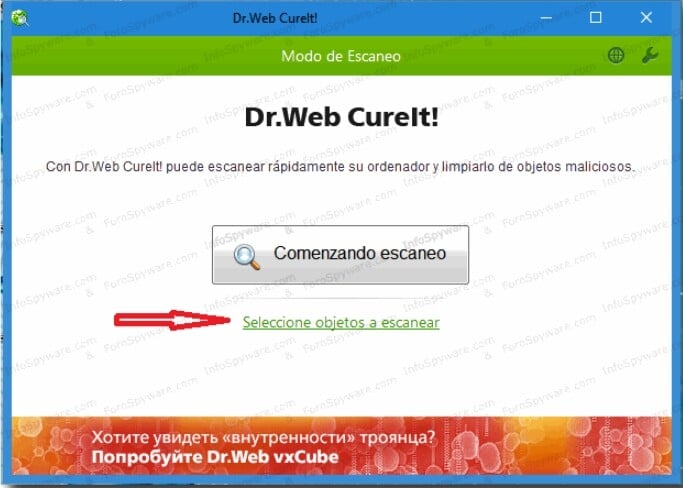

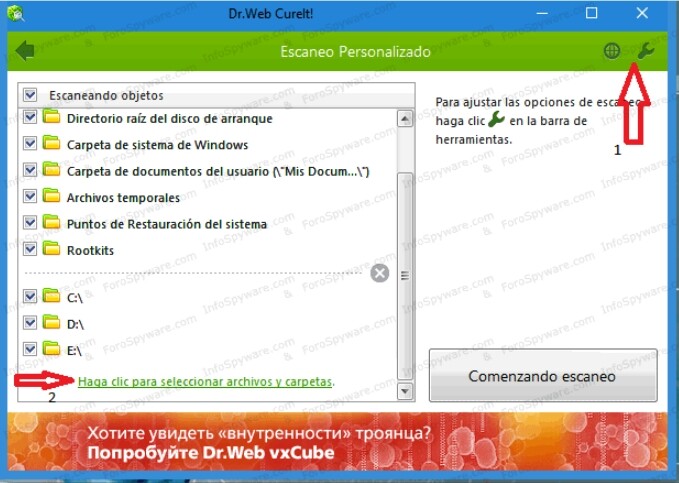

Ahora veremos la siguiente imagen y vamos a personalizar el tipo de Análisis:

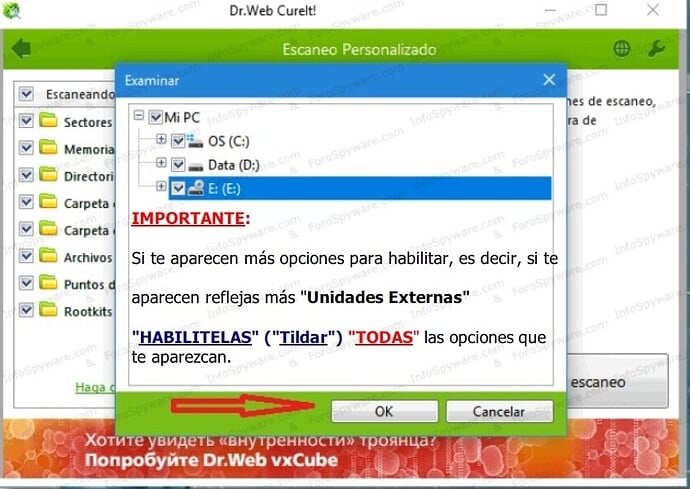

Pulsamos en Selección objetos a escanear y veremos la siguiente pantalla donde seleccionaremos todas las casillas como en la imagen:

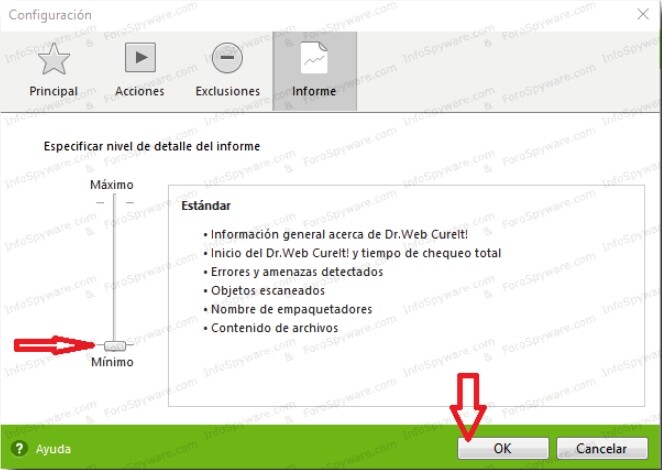

1 - Pulsamos en símbolo de la llave Inglesa  y de las opciones elegirá Configuración:

y de las opciones elegirá Configuración:

En la ventana ira a Informe y pondrá el nivel en mínimo y deberá dar en OK para guardar los cambios.

2 - A continuación pulsamos en “Haga clic para seleccionar archivos y carpetas”

Veremos la siguiente imagen:

Seleccionamos todas las unidades que tengamos, incluidas las extraibles y pulsamos en OK

Volveremos a la imagen anterior y pulsamos en Comenzar Escaneo

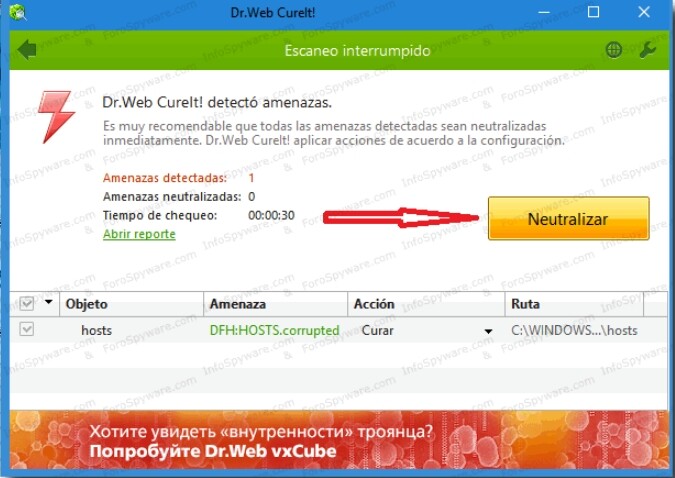

Una vez finalizado, si encuentra Amenazas, veremos una imagen similar a esta:

Pulsamos en Neutralizar

Una vez finalizada la desinfección, reiniciamos el pc.

Cuando haya realizado todos los procedimientos por completo me mandas dichos “Informes”.

Detalles del registro- Fecha del análisis: 7/6/21 Hora del análisis: 8:50 Archivo de registro: 82b7ad5a-c786-11eb-84f8-408d5c0c4131.json

-Información del software- Versión: 4.4.0.117 Versión de los componentes: 1.0.1318 Versión del paquete de actualización: 1.0.41415 Licencia: Prueba

-Información del sistema- SO: Windows 10 (Build 19041.985) CPU: x64 Sistema de archivos: NTFS Usuario: DESKTOP-FC4O9GH\Emilio

-Resumen del análisis- Tipo de análisis: Análisis personalizado Análisis iniciado por:: Manual Resultado: Completado Objetos analizados: 517303 Amenazas detectadas: 10 Amenazas en cuarentena: 0 Tiempo transcurrido: 2 hr, 11 min, 0 seg

-Opciones de análisis- Memoria: Activado Inicio: Activado Sistema de archivos: Activado Archivo: Activado Rootkits: Activado Heurística: Activado PUP: Detectar PUM: Detectar

-Detalles del análisis- Proceso: 0 (No hay elementos maliciosos detectados)

Módulo: 0 (No hay elementos maliciosos detectados)

Clave del registro: 0 (No hay elementos maliciosos detectados)

Valor del registro: 0 (No hay elementos maliciosos detectados)

Datos del registro: 0 (No hay elementos maliciosos detectados)

Secuencia de datos: 0 (No hay elementos maliciosos detectados)

Carpeta: 2 HackTool.KMSpico, C:\Program Files\KMSpico, Sin acciones por parte del usuario, 7240, 921550, 1.0.41415, , ame, , , HackTool.KMSpico, C:\ProgramData\Microsoft\Windows\Start Menu\Programs\KMSpico, Sin acciones por parte del usuario, 7240, 921555, 1.0.41415, , ame, , ,

Archivo: 8 HackTool.FilePatch, C:\PROGRAM FILES\SONY\VEGAS PRO 13.0\VEGAS.PRO.13.0.(64-BIT)-PATCH.EXE, Sin acciones por parte del usuario, 7691, 281135, 1.0.41415, F2A4ABC5545F69FA6FC0D048, dds, 01279215, B932EC254B999D192FE4CE8E1C0C365F, E4B70283AC7BF50BC038F501FF19343C111BF1246B3E5E75744A736745ED22A5 AutoKMS.HackTool.Patcher.DDS, F:\ACTIVADORES\2-KMSAUTO.LITE.PORTABLE.V1.2.1.DC.03.08.15-RATIBORUS\KMSAUTO.EXE, Sin acciones por parte del usuario, 1000002, 0, 1.0.41415, 8F50CA513553EE006BA444C0, dds, 01279215, 0D0FA22B54659FA29D7A1A19BB69C099, 8CFCC1201395520FB93DFE318056D69DC0CDD75C12AA0B27C6CB5420FF4A7F06 Generic.Trojan.Stealer.DDS, F:\ACTIVADORES\1-KMSPICO.V10.1.7.FINAL-HELDIGARD\KMSPICO_SETUP.EXE, Sin acciones por parte del usuario, 1000002, 0, 1.0.41415, F9A7DE89430C22BFF1CEF5B2, dds, 01279215, A89C072C83A54CB5AA2C570F3D910A56, 2CFB9406AC9553C350A333F573A56226419F74747D7A6BDDE24CBD81B1D7BE4A Malware.AI.4032652024, D:\DESCARGAS\MIROSLAV PHILHARMONIK VSTI DXI RTAS V1.1 (WITH DVD 1 & DVD 2)\03) RUN PHILHARMONIK & USE THIS KEYGEN\KEYGEN.EXE, Sin acciones por parte del usuario, 1000000, 0, 1.0.41415, 75835A56BB6DBDDCF05D62F8, dds, 01279215, CBD0545B47A4FA1D6C0AFC1173E2C3D8, 45F57A0FD9E84845BB1E0E7F95BD863843EBC01771A50C8E55148A7A53807632 Adware.InstallMonster, D:\DESCARGAS\ADOBE PHOTOSHOP CC 2016 FINAL CRACK WITH 32 038 64 BIT.RAR, Sin acciones por parte del usuario, 607, 420515, 1.0.41415, 6DDCDA5F864834491EAA7E7E, dds, 01279215, 9F9D897465FF238865D5A33CFF9683DB, 161C51D6EA774B5FD7C9114387BE642F089614C9B09063C366C244DB523628CC HackTool.FilePatch, D:\DESCARGAS\REVO-MASTERTUTOSPC.RAR, Sin acciones por parte del usuario, 7691, 281135, 1.0.41415, 0ABEFAF3FB3158CAF53240CE, dds, 01279215, 4D1B0775CBCD8927489171EAAD49CA7B, 082A27462051292377C8BC1C7D69908C26743807E337B93F70950621595D2BB2 HackTool.FilePatch, D:\DESCARGAS\FL.11.X.RAR, Sin acciones por parte del usuario, 7691, 281135, 1.0.41415, , ame, , 39980926DD5CEB5CD6F23B30D9745E38, 75FB14FEB822D72CCC50471386096F41E5BF64423C84A8E65F51F138DA954456 HackTool.FilePatch, D:\PROGRAMAS AUDIO\VEGAS PRO\VEGAS.PRO.13.0.(64-BIT)-PATCH.EXE, Sin acciones por parte del usuario, 7691, 281135, 1.0.41415, F2A4ABC5545F69FA6FC0D048, dds, 01279215, B932EC254B999D192FE4CE8E1C0C365F, E4B70283AC7BF50BC038F501FF19343C111BF1246B3E5E75744A736745ED22A5

Sector físico: 0 (No hay elementos maliciosos detectados)

WMI: 0 (No hay elementos maliciosos detectados)

(end) [/code]

Elimina las amenazas que encuentre si realmente quieres desinfectar tu ordenador y tanto valores tu vida digital. Pone lo siguiente: “Amenazas detectadas: 10” “Amenazas en cuarentena: 0”

Mal! Mal! Mal! Te lo puse muy claro en las instrucciones a seguir! Pásale de nuevo el programa que le acabas de pasar siguiendo su Manual de Uso como lo has estado haciendo correctamente y cuando termine de analizar por completo le das a: “CUARENTENA”

Pero esas 10 amenazas son cracks de programas que utilizo. Y los tengo desde hace mucho tiempo. Uno de esos es la herramienta de validación del windows pro.

Ves donde pone:

8CFCC1201395520FB93DFE318056D69DC0CDD75C12AA0B27C6CB5420FF4A7F06 “Generic.Trojan.Stealer.DDS” (eso es un “troyano”, es una infección y una amenza que tienes en tu ordenador así como otras que se reflejan en el “Informe” que me acabas de Mandar), F:\ACTIVADORES\1-KMSPICO.V10.1.7.FINAL-HELDIGARD\KMSPICO_SETUP.EXE, "Sin acciones por parte del usuario",

Generic.Trojan.Malicious.DDS

Biografía corta

Generic.Trojan.Malicious.DDS es el nombre de detección de Malwarebytes para los troyanos detectados por el motor Katana de Malwarebytes.

Los nombres de detección son producidos por los productos comerciales Malwarebytes 4 y Malwarebytes. Estas detecciones de malware genérico se deben a nuestro nuevo sistema de firma automatizado llamado BytesTotal y específicamente al motor DDS que se basa en la tecnología Machine Learning con aprendizaje 100% autónomo que no requiere ninguna interacción humana para identificar correctamente el malware. Estas técnicas son parte del motor Katana de Malwarebytes y fueron desarrolladas para la detección masiva automatizada de una amplia gama de malware y adware.

LEE ESTO:

Los troyanos pueden ser varios tipos de malware que ocultan sus verdaderas intenciones y luego explotan los sistemas una vez que están dentro. Los métodos de infección más comunes para los troyanos incluyen:

- Descargar aplicaciones crackeadas o keygen

- Descargar programas gratuitos desconocidos (juegos, protectores de pantalla y aplicaciones simples relacionadas con el entretenimiento)

- Abrir archivos adjuntos y macros infectados

- Abrir una imagen u otro tipo de archivo que sea en realidad un ejecutable con una extensión modificada : visitar sitios web que se han visto comprometidos o configurados para infectar a los usuarios. Esto también puede ser el resultado de contenido de terceros, como publicidad maliciosa.

A si es que vuelve a pasar de nuevo el mismo programa que le acabas de pasar y "ELIMINAS" “TODAS” las Amenazas e Infecciones que se reflejan y sigue su "Manual De Uso" como lo has estado siguiendo correctamente pero "ELIMINAS" todo lo que encuentre poniéndolo todo en: "CUARENTENA"

Si realmente quieres desinfectar tu equipo de "Malware y/o Infecciones y Amenazas" debes de seguir las indicaciones.

Cuando le hayas pasado dicho programa nuevamente siguiendo su: "Manual de Uso" como lo has estado realizando correctamente me mandas de nuevo dicho "INFORME"

Qué puede ocurrir al descargar software crackeado

Hay muchas variedades de amenazas, como virus, troyanos, keyloggers… Todos estos tipos pueden afectar a nuestra privacidad y seguridad de una u otra forma y también hacer que los sistemas no funcionen correctamente.

El hecho de instalar software crackeado en un equipo no solo afecta a ese dispositivo en concreto, sino que también podría perjudicar a otros que hay conectados en la misma red. Podría ser la puerta de entrada de piratas informáticos.

Podría ocurrir que ese programa que estamos instalando instalase otro tipo de software adicional. Esta otra aplicación podría estar recopilando datos personales, contener adware o afectarnos de formas muy diferentes. Es por tanto otro de los riesgos de agregar software de este tipo en nuestros sistemas. Podría tratarse, por ejemplo, de una extensión que se agregue al navegador sin que nos demos cuenta de ello.

Por supuesto no hay que olvidarse de los problemas legales. Estamos hablando de descargar software pirateado. Podríamos tener problemas legales ya sea a título personal o a nivel de empresa. Es otro de los riesgos de descargar programas crackeados. Debemos ser conscientes siempre de esta cuestión, sin importar si se trata de un sistema operativo o cualquier programa para móvil u ordenador.

En definitiva, descargar software crackeado o pirateado puede suponer un riesgo para nuestra seguridad. Hay que tener presente todo lo que hemos mencionado. Es algo que debemos aplicar siempre, sin importar si estamos utilizando dispositivos móviles, equipos de escritorio, se trata de un ordenador personal o empresarial.

Software sin Licencia. Riesgos Legales.

Además de lo anteriormente expresado, y teniendo en consideración la protección que el derecho concede al software como Propiedad Intelectual, su utilización sin licencia también implica riesgos legales, en particular los siguientes:

2.- Consecuencias penales, contempladas en el art 270.1 CP por la comisión de un delito que atenta contra la propiedad intelectual, con pena de prisión de seis meses a cuatro años y multa de doce a veinticuatro meses, cuando se obtenga un beneficio económico directo o indirecto y en perjuicio de tercero explotando una obra sin la autorización de sus titulares o cesionarios.

Teniendo en cuenta que, a raíz de las últimas reformas, se contempla la responsabilidad penal de las personas jurídicas con pena de multa según del beneficio obtenido, y así se regula en el art 288 CP. Tal responsabilidad afecta además a los que ostenten cargos directivos en la empresa que infrinja estos preceptos.

Quiere que sigamos con el proceso de desinfección de su ordenador o damos el tema por finalizado.

A la espera de su respuesta.