Hola, siento la gran demora, no recibi una notificacion sobre que usted habia respondido en mi foro y acabo de revisarlo para prevenir, en unos minutos le enviare los resultados haciendo lo que dijo y contarle un poco sobre que ha pasado ultimamente.

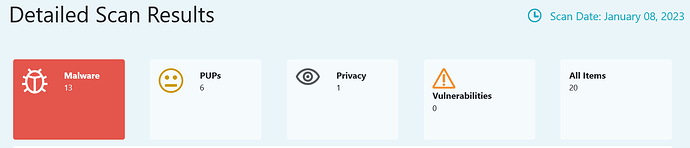

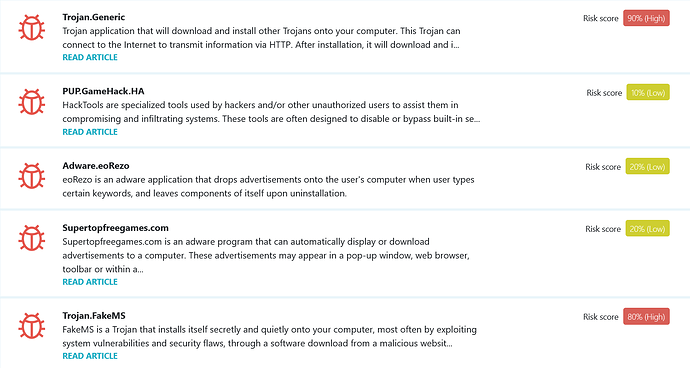

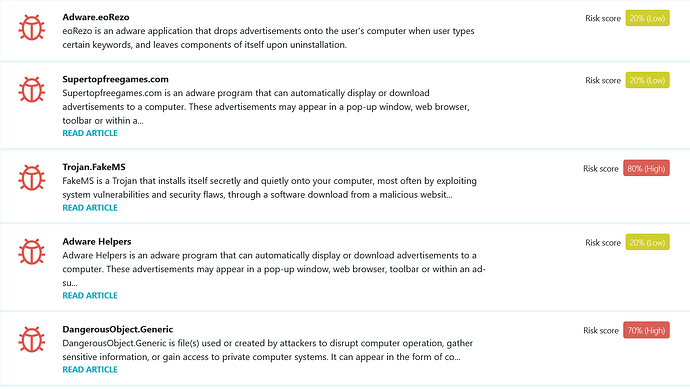

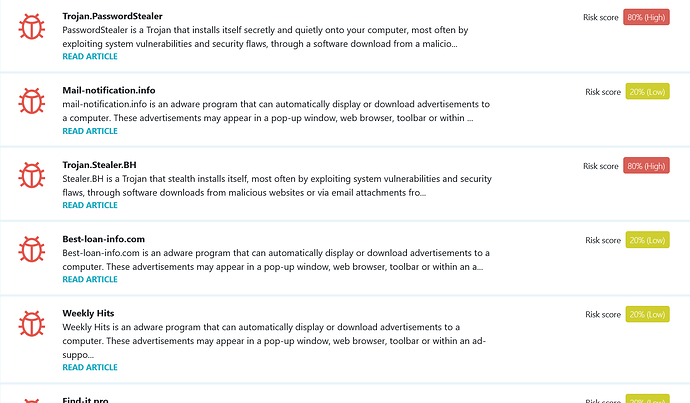

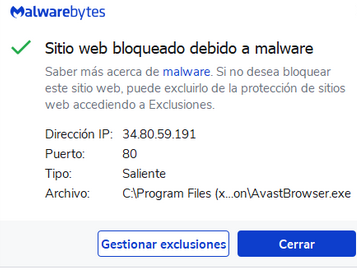

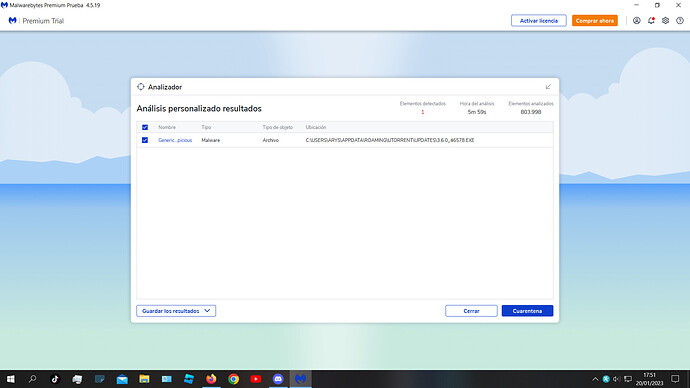

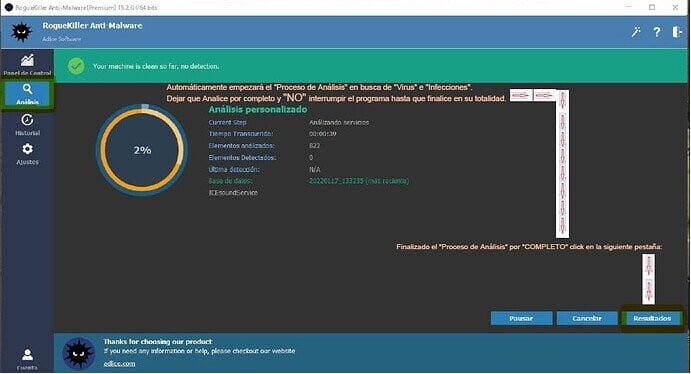

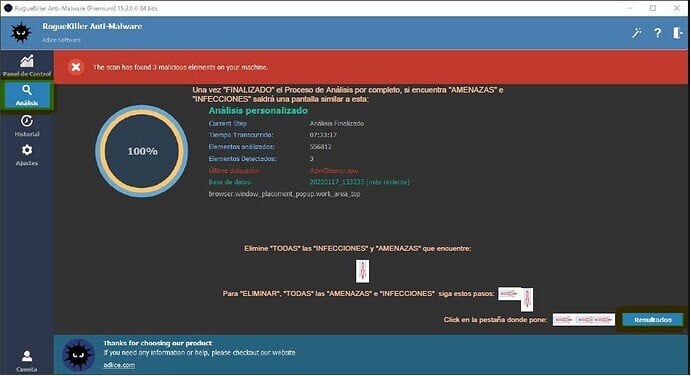

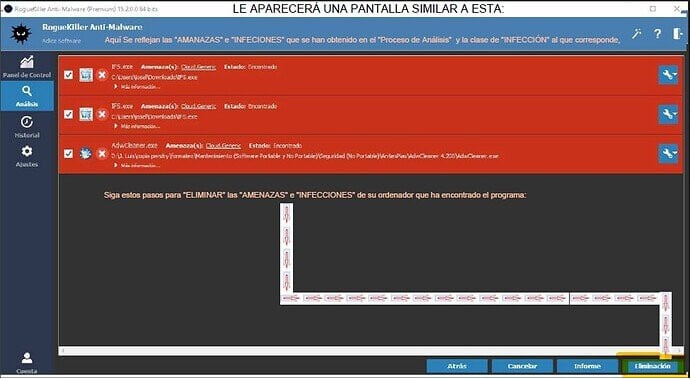

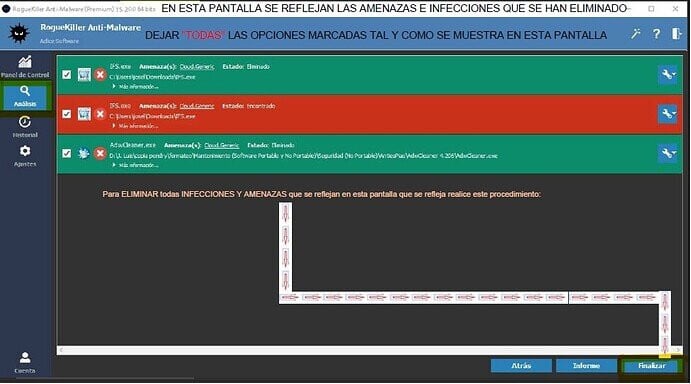

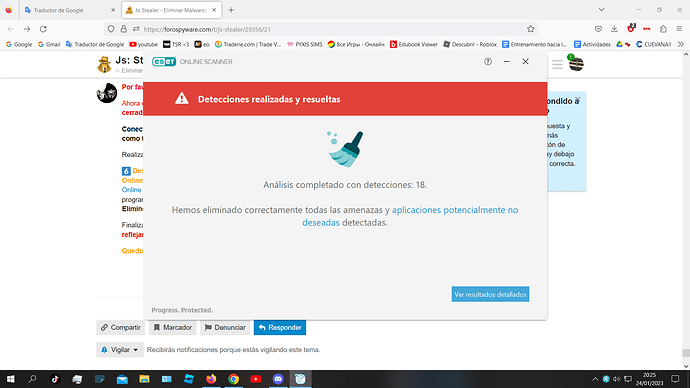

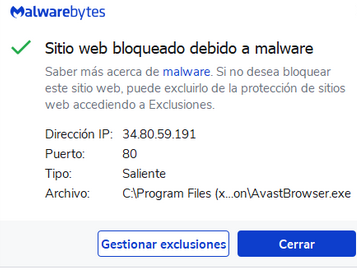

Lo tengo, bueno. Basicamente estos dias me han seguido saliendo estos avisos en segundo plano sobre que se ha detectado un malware, pero a veces el aviso cambia diciendo troyano en ves de malware, dejare unas fotos sobre el resultado del analisis y los avisos, ya puse en cuarentena los malwares detectados.

Malwarebytes

www.malwarebytes.com

-Detalles del registro-

Fecha del análisis: 19/1/23

Hora del análisis: 17:59

Archivo de registro: a0e4a9b6-981a-11ed-bb4a-b0227aea5bff.json

-Información del software-

Versión: 4.5.19.229

Versión de los componentes: 1.0.1860

Versión del paquete de actualización: 1.0.64781

Licencia: Prueba

-Información del sistema-

SO: Windows 10 (Build 19045.2486)

CPU: x64

Sistema de archivos: NTFS

Usuario: DESKTOP-QQM27P2\ARYS

-Resumen del análisis-

Tipo de análisis: Análisis personalizado

Análisis iniciado por:: Manual

Resultado: Completado

Objetos analizados: 801463

Amenazas detectadas: 16

Amenazas en cuarentena: 0

Tiempo transcurrido: 8 min, 30 seg

-Opciones de análisis-

Memoria: Activado

Inicio: Activado

Sistema de archivos: Activado

Archivo: Activado

Rootkits: Desactivado

Heurística: Activado

PUP: Detectar

PUM: Detectar

-Detalles del análisis-

Proceso: 0

(No hay elementos maliciosos detectados)

Módulo: 0

(No hay elementos maliciosos detectados)

Clave del registro: 1

Hijack.AutoConfigURL.PrxySvrRST, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\NLASVC\PARAMETERS\INTERNET\MANUALPROXIES, Sin acciones por parte del usuario, 3545, -1, 0.0.0, , action, , ,

Valor del registro: 3

Hijack.AutoConfigURL.PrxySvrRST, HKU\S-1-5-21-2436168966-2389053057-940198585-1001\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\INTERNET SETTINGS|AUTOCONFIGURL, Sin acciones por parte del usuario, 3545, 1090681, 1.0.64781, , ame, , ,

Hijack.AutoConfigURL.PrxySvrRST, HKU\S-1-5-21-2436168966-2389053057-940198585-1001\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\INTERNET SETTINGS|AUTOCONFIGURL, Sin acciones por parte del usuario, 3545, -1, 0.0.0, , action, , ,

Hijack.AutoConfigURL.PrxySvrRST, HKU\S-1-5-21-2436168966-2389053057-940198585-1001\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\INTERNET SETTINGS|PROXYENABLE, Sin acciones por parte del usuario, 3545, -1, 0.0.0, , action, , ,

Datos del registro: 0

(No hay elementos maliciosos detectados)

Secuencia de datos: 0

(No hay elementos maliciosos detectados)

Carpeta: 0

(No hay elementos maliciosos detectados)

Archivo: 12

Malware.AI.2649098038, C:\USERS\ARYS\APPDATA\LOCAL\TEMP\RAR$EXA14820.37418\TGX V4 - V1.7.5\BIN\ZEUS.EXE, Sin acciones por parte del usuario, 1000000, -1645869258, 1.0.64781, F210FB5853E6C5B09DE60736, dds, 02130664, 0E748258BDFF15E851A83BD6F8F0344F, C12319D8EB3D4B085601C0FE3AD5CA7B51766898CFE1FD62E9D11FD0E4BF8DC4

Malware.AI.2688402086, C:\USERS\ARYS\APPDATA\LOCAL\TEMP\RAR$DRA14820.7729\TGX V4 - V1.7.5\TGX.EXE, Sin acciones por parte del usuario, 1000000, -1606565210, 1.0.64781, F0D6D157617E7E66A03DC2A6, dds, 02130664, DB5874CFA13E3B65EF68284A3E0697A0, DAC60879BC66986B21F72059AC383996FB20CB56941753239090253656DBF2FC

Trojan.MalPack.VMP, C:\USERS\ARYS\APPDATA\LOCAL\TEMP\RAR$EXA14820.47430\TGX V4 - V1.7.5\ZEUSINJECTOR.EXE, Sin acciones por parte del usuario, 6704, 1034756, 1.0.64781, E3CBBB0A6CBD9C52F3721574, dds, 02130664, 7537A48F4AC4F47D3F278B192F3865BF, 4B7E45F6868D863EDB845B2DB0A897DA4517C98E9628E0734CBF957B2F36DB89

RiskWare.DllInjector, C:\USERS\ARYS\APPDATA\LOCAL\TEMP\RAR$DRA14820.7729\TGX V4 - V1.7.5\WEAREDEVS_API.DLL, Sin acciones por parte del usuario, 6725, 874287, 1.0.64781, F25F28AC54AA1897E51981FA, dds, 02130664, F263EFB1B579CC33A0F1024C2A18D03B, F2732F9E3A87D874A3108F8FF0BE200BCAB9D07FE77B02AAACD94DA1EFCB3963

Malware.AI.2688402086, C:\USERS\ARYS\APPDATA\LOCAL\TEMP\RAR$EXA14820.37418\TGX V4 - V1.7.5\TGX.EXE, Sin acciones por parte del usuario, 1000000, -1606565210, 1.0.64781, F0D6D157617E7E66A03DC2A6, dds, 02130664, DB5874CFA13E3B65EF68284A3E0697A0, DAC60879BC66986B21F72059AC383996FB20CB56941753239090253656DBF2FC

Trojan.MalPack.VMP, C:\USERS\ARYS\APPDATA\LOCAL\TEMP\RAR$DRA14820.7729\TGX V4 - V1.7.5\ZEUSINJECTOR.EXE, Sin acciones por parte del usuario, 6704, 1034756, 1.0.64781, E3CBBB0A6CBD9C52F3721574, dds, 02130664, 7537A48F4AC4F47D3F278B192F3865BF, 4B7E45F6868D863EDB845B2DB0A897DA4517C98E9628E0734CBF957B2F36DB89

RiskWare.DllInjector, C:\USERS\ARYS\APPDATA\LOCAL\TEMP\RAR$EXA14820.37418\TGX V4 - V1.7.5\WEAREDEVS_API.DLL, Sin acciones por parte del usuario, 6725, 874287, 1.0.64781, F25F28AC54AA1897E51981FA, dds, 02130664, F263EFB1B579CC33A0F1024C2A18D03B, F2732F9E3A87D874A3108F8FF0BE200BCAB9D07FE77B02AAACD94DA1EFCB3963

Malware.AI.2688402086, C:\USERS\ARYS\APPDATA\LOCAL\TEMP\RAR$EXA14820.47430\TGX V4 - V1.7.5\TGX.EXE, Sin acciones por parte del usuario, 1000000, -1606565210, 1.0.64781, F0D6D157617E7E66A03DC2A6, dds, 02130664, DB5874CFA13E3B65EF68284A3E0697A0, DAC60879BC66986B21F72059AC383996FB20CB56941753239090253656DBF2FC

Malware.AI.2649098038, C:\USERS\ARYS\APPDATA\LOCAL\TEMP\RAR$DRA14820.7729\TGX V4 - V1.7.5\BIN\ZEUS.EXE, Sin acciones por parte del usuario, 1000000, -1645869258, 1.0.64781, F210FB5853E6C5B09DE60736, dds, 02130664, 0E748258BDFF15E851A83BD6F8F0344F, C12319D8EB3D4B085601C0FE3AD5CA7B51766898CFE1FD62E9D11FD0E4BF8DC4

Trojan.MalPack.VMP, C:\USERS\ARYS\APPDATA\LOCAL\TEMP\RAR$EXA14820.37418\TGX V4 - V1.7.5\ZEUSINJECTOR.EXE, Sin acciones por parte del usuario, 6704, 1034756, 1.0.64781, E3CBBB0A6CBD9C52F3721574, dds, 02130664, 7537A48F4AC4F47D3F278B192F3865BF, 4B7E45F6868D863EDB845B2DB0A897DA4517C98E9628E0734CBF957B2F36DB89

RiskWare.DllInjector, C:\USERS\ARYS\APPDATA\LOCAL\TEMP\RAR$EXA14820.47430\TGX V4 - V1.7.5\WEAREDEVS_API.DLL, Sin acciones por parte del usuario, 6725, 874287, 1.0.64781, F25F28AC54AA1897E51981FA, dds, 02130664, F263EFB1B579CC33A0F1024C2A18D03B, F2732F9E3A87D874A3108F8FF0BE200BCAB9D07FE77B02AAACD94DA1EFCB3963

Malware.AI.2649098038, C:\USERS\ARYS\APPDATA\LOCAL\TEMP\RAR$EXA14820.47430\TGX V4 - V1.7.5\BIN\ZEUS.EXE, Sin acciones por parte del usuario, 1000000, -1645869258, 1.0.64781, F210FB5853E6C5B09DE60736, dds, 02130664, 0E748258BDFF15E851A83BD6F8F0344F, C12319D8EB3D4B085601C0FE3AD5CA7B51766898CFE1FD62E9D11FD0E4BF8DC4

Sector físico: 0

(No hay elementos maliciosos detectados)

WMI: 0

(No hay elementos maliciosos detectados)