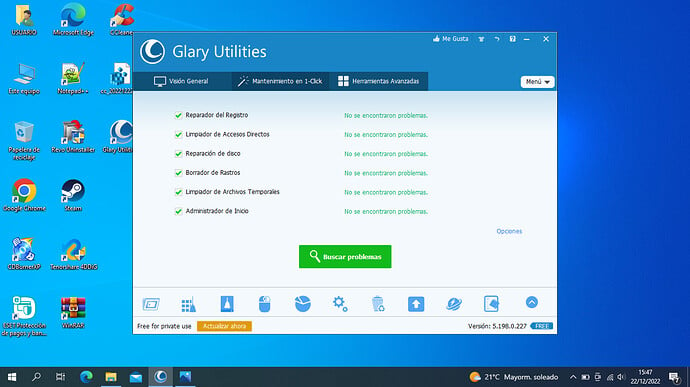

Buenas tardes chicloi, Realizado todo lo indicado, adjunto captura El disco sigue anormalmente lleno,

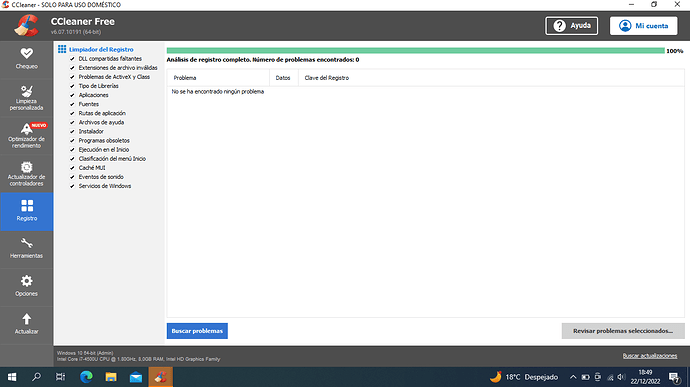

Buenas @solonegras, me falta que me envíe usted la Captura de Pantalla con los resultados del: Cclener que le he indicado un poco más arriba en las indicaciones que le he dejado.

Quedo a la espera de su respuesta!

Buenas @solonegras, vamos a realizar otro procedimiento para comprobar que no se trate de ninguna infección que tenga usted en su ordenador que le esté robando el espacio en el Disco Duro de su ordenador para que usted pueda recuperar dicho espacio de almacenamiento en el Disco Duro de su ordenador.

Ahora, realice usted los siguientes pasos que le indico a continuación:

IMPORTANTE:

![]() PASALE CADA PROGRAMA POR SEPARADO Y HASTA QUE NO ACABE EL PRIMER PROGRAMA DE ANALIZAR POR COMPLETO, SIGUIENDO LAS INDICACIONES DADAS Y SU MANUAL QUE LE DEJO JUNTO AL PROGRAMA, NO LE PASES EL SIGUIENTE Y ASÍ CON EL RESTO DE PROGRAMA.

PASALE CADA PROGRAMA POR SEPARADO Y HASTA QUE NO ACABE EL PRIMER PROGRAMA DE ANALIZAR POR COMPLETO, SIGUIENDO LAS INDICACIONES DADAS Y SU MANUAL QUE LE DEJO JUNTO AL PROGRAMA, NO LE PASES EL SIGUIENTE Y ASÍ CON EL RESTO DE PROGRAMA.

![]() QUE SU ORDENADOR NO SE PONGA EN ESTADO DE SUSPENSIÓN DURANTE TODO EL PROCESO DE ANALISIS QUE SE LE VAN A REALIZAR CON LOS DIFERENTES PROGRAMAS QUE SE LE INDIQUEN EN ESTE FORO, ES DECIR, QUE SU ORDENADOR NO SE APAGUE LA PANTALLA YA QUE PODRÍA INTERFERIR EN EL PROCESO DE ANALISIS Y NO ELIMINARSE CORRECTAMENTE LAS INFECCIONES Y VIRUS QUE ENCUENTRE.

QUE SU ORDENADOR NO SE PONGA EN ESTADO DE SUSPENSIÓN DURANTE TODO EL PROCESO DE ANALISIS QUE SE LE VAN A REALIZAR CON LOS DIFERENTES PROGRAMAS QUE SE LE INDIQUEN EN ESTE FORO, ES DECIR, QUE SU ORDENADOR NO SE APAGUE LA PANTALLA YA QUE PODRÍA INTERFERIR EN EL PROCESO DE ANALISIS Y NO ELIMINARSE CORRECTAMENTE LAS INFECCIONES Y VIRUS QUE ENCUENTRE.

![]() SI ALGÚN PROGRAMA DE LOS QUE SE LE DIGA EN ESTE FORO YA LOS TUVIERA INSTALADO EN SU ORDENADOR, NO HACE FALTA QUE LO INSTALE DE NUEVO, SIMPLEMENTE SIGA SU MANUAL QUE SE LE DEJA JUNTO AL PROGRAMA.

SI ALGÚN PROGRAMA DE LOS QUE SE LE DIGA EN ESTE FORO YA LOS TUVIERA INSTALADO EN SU ORDENADOR, NO HACE FALTA QUE LO INSTALE DE NUEVO, SIMPLEMENTE SIGA SU MANUAL QUE SE LE DEJA JUNTO AL PROGRAMA.

![]() SI ALGÚN PROGRAMA DE LOS QUE SE LE INDIQUEN EN ESTE FORO LE PIDE REINIICAR! PROCEDES! PERO SÓLO SI SE LO SOLICITA EL DICHO PROGRAMA.

SI ALGÚN PROGRAMA DE LOS QUE SE LE INDIQUEN EN ESTE FORO LE PIDE REINIICAR! PROCEDES! PERO SÓLO SI SE LO SOLICITA EL DICHO PROGRAMA.

Una vez aclarado todo esto, realice usted lo siguiente:

![]() EN BUSCA / ELIMINACIÓN DE MALWARE

EN BUSCA / ELIMINACIÓN DE MALWARE

(Mantén conectados todos tus dispositivos externos que tengas como: USBs, discos duros externos, etc)

Por favor, descarga todo el software de los enlaces que pongo/de sus respectivos manuales.

Ahora ejecutarás una serie de herramientas respetando el orden los pasos con todos los programas cerrados incluidos los navegadores.

Conectas todos tus dispositivos externos (todos los discos duros externos que tengas, así como todas las USB que tengas y discos duros externos si también tienes.

Realiza los pasos que te pongo a continuación, sin cambiar el orden y síguelos al pie de la letra:

![]() Descarga, Instala, y ejecuta: Malwarebytes. Aquí le dejo la Url de Descarga del: MalwareBytes, para que sepas cómo descargarlo y poder instalarlo correctamente: Click aquí: MalwareBytes. Aquí le dejo su Manual del: MalwareBytes, para que sepas cómo utilizar el programa y configurarlo correctamente: Click aquí: Manual del Malwarebytes y seguidamente realice usted los siguientes pasos que le indico a continuación:

Descarga, Instala, y ejecuta: Malwarebytes. Aquí le dejo la Url de Descarga del: MalwareBytes, para que sepas cómo descargarlo y poder instalarlo correctamente: Click aquí: MalwareBytes. Aquí le dejo su Manual del: MalwareBytes, para que sepas cómo utilizar el programa y configurarlo correctamente: Click aquí: Manual del Malwarebytes y seguidamente realice usted los siguientes pasos que le indico a continuación:

- Realizas un Análisis PERSONALIZADO, marcando Todas las casillas de la Derecha y de la Izquierda, actualizando si te lo pide. Es decir: conectas todos tus dispositivos externos (todos los discos duros externos que tengas, así como todas las USB que tengas, incluida la que me has dicho anteriormente y marcas todas las unidades de disco disponibles y las siguientes casillas:

-

Analizar objetos en memoria

-

Analizar configuracion de inicio y registro

-

Analizar dentro de los archivos

-

NO activar la opción que pone:

-

(Si dicha opción está activada muy probablemente se produzca una lentitud en el Proceso de Análisis que tarde muchas horas en realizar el Análisis Personalizado del MalwareBytes. (Pues esta puede hacer que el programa se cuelgue y no finalice el análisis o hacer que este tarde muchísimo.)

-

Finalizado el Proceso de Análisis por completo, si encuentra Amenazas Pulsar en Cuarentena para enviar las infecciones a la cuarentena y si el programa te pide que reinicies, procedes! pero SÓLO si te lo solicita dicho programa.)

-

Para acceder posteriormente al Informe del análisis te diriges a: Informes >> Registro de análisis >> pulsas en Exportar >> Copiar al Portapapeles y pones el Informe en tu próxima respuesta.

![]() Para poder enviarme usted el Informe y/o Reporte correctamente que le solicito realice usted los siguientes pasos que le indico a continuación:

Para poder enviarme usted el Informe y/o Reporte correctamente que le solicito realice usted los siguientes pasos que le indico a continuación:

Url: ¿Como Pegar Reportes en el Foro?

Quedo a la espera de su respuesta!

^^^^ Malwarebytes

-Detalles del registro- Fecha del análisis: 23/12/22 Hora del análisis: 9:05 Archivo de registro: 90e16172-8298-11ed-b9e3-10c37b671c58.json

-Información del software- Versión: 4.5.19.229 Versión de los componentes: 1.0.1860 Versión del paquete de actualización: 1.0.63743 Licencia: Prueba

-Información del sistema- SO: Windows 10 (Build 19044.2364) CPU: x64 Sistema de archivos: NTFS Usuario: DESKTOP-F95F1E8\USUARIO

-Resumen del análisis- Tipo de análisis: Análisis de amenazas Análisis iniciado por:: Manual Resultado: Completado Objetos analizados: 270967 Amenazas detectadas: 44 Amenazas en cuarentena: 44 Tiempo transcurrido: 3 min, 0 seg

-Opciones de análisis- Memoria: Activado Inicio: Activado Sistema de archivos: Activado Archivo: Activado Rootkits: Desactivado Heurística: Activado PUP: Detectar PUM: Detectar

-Detalles del análisis- Proceso: 1 HackTool.KMSpico, C:\PROGRAM FILES\KMSPICO\SERVICE_KMS.EXE, En cuarentena, 6567, 921564, , , , , 8D0C31D282CC9194791EA850041C6C45, 2B533757086499E224D5717F94A0F4C33E705398A7610219D82B9D3BC8763378

Módulo: 1 HackTool.KMSpico, C:\PROGRAM FILES\KMSPICO\SERVICE_KMS.EXE, En cuarentena, 6567, 921564, , , , , 8D0C31D282CC9194791EA850041C6C45, 2B533757086499E224D5717F94A0F4C33E705398A7610219D82B9D3BC8763378

Clave del registro: 4 HackTool.KMSpico, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\Service KMSELDI, Se eliminará al reiniciar, 6567, 921564, 1.0.63743, , ame, , , HackTool.KMS, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TREE\AutoPico Daily Restart, Se eliminará al reiniciar, 1276, 769804, , , , , , HackTool.KMS, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TASKS{F5D06F0C-CC1A-4648-AFAD-3C1C375475F1}, Se eliminará al reiniciar, 1276, 769804, , , , , , HackTool.KMS, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\PLAIN{F5D06F0C-CC1A-4648-AFAD-3C1C375475F1}, Se eliminará al reiniciar, 1276, 769804, , , , , ,

Valor del registro: 0 (No hay elementos maliciosos detectados)

Datos del registro: 0 (No hay elementos maliciosos detectados)

Secuencia de datos: 0 (No hay elementos maliciosos detectados)

Carpeta: 13 HackTool.KMSpico, C:\PROGRAM FILES\KMSPICO, Se eliminará al reiniciar, 6567, 921550, 1.0.63743, , ame, , , HackTool.KMSpico, C:\PROGRAMDATA\MICROSOFT\WINDOWS\START MENU\PROGRAMS\KMSPICO, Se eliminará al reiniciar, 6567, 921555, 1.0.63743, , ame, , , Adware.Elex.ShrtCln, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Se eliminará al reiniciar, 261, 454742, , , , , , PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Se eliminará al reiniciar, 156, 454832, , , , , , PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Se eliminará al reiniciar, 156, 454832, , , , , , PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Se eliminará al reiniciar, 156, 454832, , , , , , PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Se eliminará al reiniciar, 156, 454832, , , , , , PUP.Optional.IbbCo.PN, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Se eliminará al reiniciar, 187, 786306, , , , , , PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Se eliminará al reiniciar, 156, 454832, , , , , , PUP.Optional.ASK, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Se eliminará al reiniciar, 242, 454827, , , , , , PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Se eliminará al reiniciar, 156, 454832, , , , , , Adware.Elex.ShrtCln, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Se eliminará al reiniciar, 261, 454742, , , , , , PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Se eliminará al reiniciar, 156, 454832, , , , , ,

Archivo: 25 HackTool.KMSpico, C:\PROGRAM FILES\KMSPICO\SERVICE_KMS.EXE, Se eliminará al reiniciar, 6567, 921564, , , , , 8D0C31D282CC9194791EA850041C6C45, 2B533757086499E224D5717F94A0F4C33E705398A7610219D82B9D3BC8763378 HackTool.KMSpico, C:\PROGRAM FILES\KMSPICO\SERVICE_KMS.EXE, Se eliminará al reiniciar, 6567, 921550, 1.0.63743, , ame, , 8D0C31D282CC9194791EA850041C6C45, 2B533757086499E224D5717F94A0F4C33E705398A7610219D82B9D3BC8763378 HackTool.KMS, C:\WINDOWS\SYSTEM32\TASKS\AutoPico Daily Restart, Se eliminará al reiniciar, 1276, 769804, , , , , ABF14F205AA14974B1480F227BDFB057, E403060B786D8F49E3D806B1FCCEC696AE7A8C597CFC32C8629833808127ACFB HackTool.KMS, C:\PROGRAM FILES\KMSPICO\AUTOPICO.EXE, Se eliminará al reiniciar, 1276, 769804, 1.0.63743, , ame, , CFE1C391464C446099A5EB33276F6D57, 4A714D98CE40F5F3577C306A66CB4A6B1FF3FD01047C7F4581F8558F0BCDF5FA Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000005.ldb, Se eliminará al reiniciar, 261, 454742, , , , , DEF42F31B011D176DDAF5AD6930F1155, 96E03F6683F97E9BEA95D014716FCDF2C8C6049ABEBFAA8AA3C275DC2C70C01F Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000233.ldb, Se eliminará al reiniciar, 261, 454742, , , , , 41AA135320CA54E300AA90C276309621, 2EC62A1C8357DB9D969FE8F6118D3FBECFA4683CF8878E9C9DFF5D7804E2458D Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000236.ldb, Se eliminará al reiniciar, 261, 454742, , , , , C33E9E9FAF6B10E4E0C36940F89FF690, B802051B773B8ED6CB0E3500E00CB98E2B6CFB8D526A8792DB2289D795834473 Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000238.log, Se eliminará al reiniciar, 261, 454742, , , , , 48E244860FEE9CC35CDDF6B82F9BAF7F, 085AA7F5FFC842805480D22DBE831409F6DA1FE5C027D77BEE58D04122A589C7 Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000239.ldb, Se eliminará al reiniciar, 261, 454742, , , , , 25532262C696C9D0941E4E34F4635EF0, C5E5F1757AC34DD080BD8C774D7355CC2FF0E5A763C1972194BC89A41187C42A Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\CURRENT, Se eliminará al reiniciar, 261, 454742, , , , , 46295CAC801E5D4857D09837238A6394, 0F1BAD70C7BD1E0A69562853EC529355462FCD0423263A3D39D6D0D70B780443 Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\LOCK, Se eliminará al reiniciar, 261, 454742, , , , , , Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\LOG, Se eliminará al reiniciar, 261, 454742, , , , , 4A2A0CF39E3D8E23551B304D569811EF, 8F0D798166286B3F2EBDCD32CE907D1C1F11B20EEE7CBDC3BEA3A4DC7B58B7F4 Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\LOG.old, Se eliminará al reiniciar, 261, 454742, , , , , B464629C3037CCAEBB09CF11D7AB4890, 7603FF6462BADB0F19DC2D5411D5076C7B16AE616682D557B5125B19E032569C Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\MANIFEST-000001, Se eliminará al reiniciar, 261, 454742, , , , , 23B883E65CCE4E214CDD7BAD051706E4, B1E89461F27D31635F06B10CC988F2EF368B1342AB0F264224D3B5A8D2B1709C Adware.Elex.ShrtCln, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 261, 454742, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.IbbCo.PN, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 187, 786306, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.ASK, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 242, 454827, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Secure Preferences, Sustituido, 156, 454832, 1.0.63743, , ame, , 5C84A862CF2FD1C9D71A62717BF2D39D, C794D09CCCAB2525CD99C291214D88B5152E2B642B44F8880DF99098B2D2469A Adware.Elex.ShrtCln, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 261, 454742, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82

Sector físico: 0 (No hay elementos maliciosos detectados)

WMI: 0 (No hay elementos maliciosos detectados)

(end)

Buenas @solonegras, me ha mandado usted mal el Informe y/o Reporte. Mándeme de nuevo usted el Informe y/o Reporte de nuevo correctamente de la siguiente manera que le indico, siguiendo usted los siguientes pasos que le indico a continuación:

![]() Para poder enviarme usted el Informe y/o Reporte correctamente que le solicito realice usted los siguientes pasos que le indico a continuación:

Para poder enviarme usted el Informe y/o Reporte correctamente que le solicito realice usted los siguientes pasos que le indico a continuación:

Quedo a la espera de su respuesta!

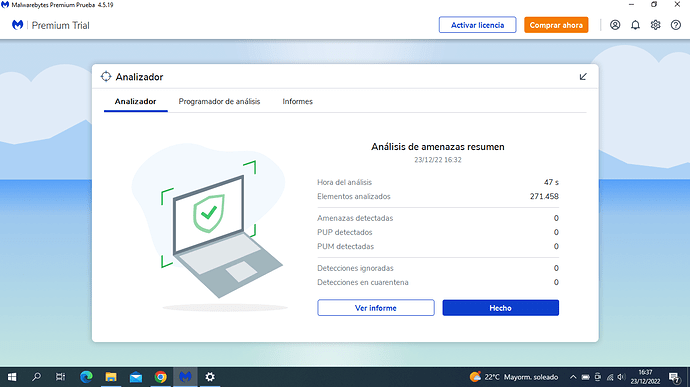

El equipo sigue mal. Malwarebytes

-Detalles del registro- Fecha del análisis: 23/12/22 Hora del análisis: 16:28 Archivo de registro: 6fe4872c-82d6-11ed-91e5-10c37b671c58.json

-Información del software- Versión: 4.5.19.229 Versión de los componentes: 1.0.1860 Versión del paquete de actualización: 1.0.63743 Licencia: Prueba

-Información del sistema- SO: Windows 10 (Build 19044.2364) CPU: x64 Sistema de archivos: NTFS Usuario: DESKTOP-F95F1E8\USUARIO

-Resumen del análisis- Tipo de análisis: Análisis de amenazas Análisis iniciado por:: Manual Resultado: Completado Objetos analizados: 271468 Amenazas detectadas: 0 Amenazas en cuarentena: 0 Tiempo transcurrido: 0 min, 54 seg

-Opciones de análisis- Memoria: Activado Inicio: Activado Sistema de archivos: Activado Archivo: Activado Rootkits: Desactivado Heurística: Activado PUP: Detectar PUM: Detectar

-Detalles del análisis- Proceso: 0 (No hay elementos maliciosos detectados)

Módulo: 0 (No hay elementos maliciosos detectados)

Clave del registro: 0 (No hay elementos maliciosos detectados)

Valor del registro: 0 (No hay elementos maliciosos detectados)

Datos del registro: 0 (No hay elementos maliciosos detectados)

Secuencia de datos: 0 (No hay elementos maliciosos detectados)

Carpeta: 0 (No hay elementos maliciosos detectados)

Archivo: 0 (No hay elementos maliciosos detectados)

Sector físico: 0 (No hay elementos maliciosos detectados)

WMI: 0 (No hay elementos maliciosos detectados)

(end) El unico informe que encuetro ahora es el que te acabo de enviar, y me parece que no es el que me pides. Eseinforme sale de la pantalla que te mando como captura

Buenas @solonegras, yo no le he solicitado a usted que me mande una Captura de Pantalla lo que le he solicitado a usted es que debe de mandarme usted el Informe y/o Reporte de la siguiente forma si realmente desea usted que sigamos con la reparación de su ordenador:

Mándeme usted el Informe y/o Reporte de la siguiente manera que le indico, siguiendo usted los siguientes pasos que le indico a continuación:

![]() Para poder enviarme usted el Informe y/o Reporte correctamente que le solicito a usted realice usted los siguientes pasos que le indico a continuación:

Para poder enviarme usted el Informe y/o Reporte correctamente que le solicito a usted realice usted los siguientes pasos que le indico a continuación:

Quedo a la espera de su respuesta!

Hi, Por supusto que deseo seguir con la reparacion. Lo que he tratdo de decirle en mi respuesta anterior es que no he sido capaz de encontar otro informe que el que le he enviado en la primeraparte de la contestacion. La captura solo trataba de explicarle como he generado el informe, que yo intuia que no era el solicitado. Ahora buscando, creo que he encontrado el informe que adjunto: Malwarebytes

-Detalles del registro- Fecha del análisis: 23/12/22 Hora del análisis: 9:05 Archivo de registro: 90e16172-8298-11ed-b9e3-10c37b671c58.json

-Información del software- Versión: 4.5.19.229 Versión de los componentes: 1.0.1860 Versión del paquete de actualización: 1.0.63743 Licencia: Prueba

-Información del sistema- SO: Windows 10 (Build 19044.2364) CPU: x64 Sistema de archivos: NTFS Usuario: DESKTOP-F95F1E8\USUARIO

-Resumen del análisis- Tipo de análisis: Análisis de amenazas Análisis iniciado por:: Manual Resultado: Completado Objetos analizados: 270967 Amenazas detectadas: 44 Amenazas en cuarentena: 33 Tiempo transcurrido: 3 min, 0 seg

-Opciones de análisis- Memoria: Activado Inicio: Activado Sistema de archivos: Activado Archivo: Activado Rootkits: Desactivado Heurística: Activado PUP: Detectar PUM: Detectar

-Detalles del análisis- Proceso: 1 HackTool.KMSpico, C:\PROGRAM FILES\KMSPICO\SERVICE_KMS.EXE, En cuarentena, 6567, 921564, , , , , 8D0C31D282CC9194791EA850041C6C45, 2B533757086499E224D5717F94A0F4C33E705398A7610219D82B9D3BC8763378

Módulo: 1 HackTool.KMSpico, C:\PROGRAM FILES\KMSPICO\SERVICE_KMS.EXE, En cuarentena, 6567, 921564, , , , , 8D0C31D282CC9194791EA850041C6C45, 2B533757086499E224D5717F94A0F4C33E705398A7610219D82B9D3BC8763378

Clave del registro: 4 HackTool.KMSpico, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\Service KMSELDI, En cuarentena, 6567, 921564, 1.0.63743, , ame, , , HackTool.KMS, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TREE\AutoPico Daily Restart, En cuarentena, 1276, 769804, , , , , , HackTool.KMS, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TASKS{F5D06F0C-CC1A-4648-AFAD-3C1C375475F1}, En cuarentena, 1276, 769804, , , , , , HackTool.KMS, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\PLAIN{F5D06F0C-CC1A-4648-AFAD-3C1C375475F1}, En cuarentena, 1276, 769804, , , , , ,

Valor del registro: 0 (No hay elementos maliciosos detectados)

Datos del registro: 0 (No hay elementos maliciosos detectados)

Secuencia de datos: 0 (No hay elementos maliciosos detectados)

Carpeta: 13 HackTool.KMSpico, C:\PROGRAM FILES\KMSPICO, En cuarentena, 6567, 921550, 1.0.63743, , ame, , , HackTool.KMSpico, C:\PROGRAMDATA\MICROSOFT\WINDOWS\START MENU\PROGRAMS\KMSPICO, En cuarentena, 6567, 921555, 1.0.63743, , ame, , , Adware.Elex.ShrtCln, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 261, 454742, , , , , , PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 156, 454832, , , , , , PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 156, 454832, , , , , , PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 156, 454832, , , , , , PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 156, 454832, , , , , , PUP.Optional.IbbCo.PN, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 187, 786306, , , , , , PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 156, 454832, , , , , , PUP.Optional.ASK, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 242, 454827, , , , , , PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 156, 454832, , , , , , Adware.Elex.ShrtCln, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 261, 454742, , , , , , PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 156, 454832, , , , , ,

Archivo: 25 HackTool.KMSpico, C:\PROGRAM FILES\KMSPICO\SERVICE_KMS.EXE, En cuarentena, 6567, 921564, , , , , 8D0C31D282CC9194791EA850041C6C45, 2B533757086499E224D5717F94A0F4C33E705398A7610219D82B9D3BC8763378 HackTool.KMSpico, C:\PROGRAM FILES\KMSPICO\SERVICE_KMS.EXE, En cuarentena, 6567, 921550, 1.0.63743, , ame, , 8D0C31D282CC9194791EA850041C6C45, 2B533757086499E224D5717F94A0F4C33E705398A7610219D82B9D3BC8763378 HackTool.KMS, C:\WINDOWS\SYSTEM32\TASKS\AutoPico Daily Restart, En cuarentena, 1276, 769804, , , , , ABF14F205AA14974B1480F227BDFB057, E403060B786D8F49E3D806B1FCCEC696AE7A8C597CFC32C8629833808127ACFB HackTool.KMS, C:\PROGRAM FILES\KMSPICO\AUTOPICO.EXE, En cuarentena, 1276, 769804, 1.0.63743, , ame, , CFE1C391464C446099A5EB33276F6D57, 4A714D98CE40F5F3577C306A66CB4A6B1FF3FD01047C7F4581F8558F0BCDF5FA Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000005.ldb, En cuarentena, 261, 454742, , , , , DEF42F31B011D176DDAF5AD6930F1155, 96E03F6683F97E9BEA95D014716FCDF2C8C6049ABEBFAA8AA3C275DC2C70C01F Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000233.ldb, En cuarentena, 261, 454742, , , , , 41AA135320CA54E300AA90C276309621, 2EC62A1C8357DB9D969FE8F6118D3FBECFA4683CF8878E9C9DFF5D7804E2458D Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000236.ldb, En cuarentena, 261, 454742, , , , , C33E9E9FAF6B10E4E0C36940F89FF690, B802051B773B8ED6CB0E3500E00CB98E2B6CFB8D526A8792DB2289D795834473 Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000238.log, En cuarentena, 261, 454742, , , , , 48E244860FEE9CC35CDDF6B82F9BAF7F, 085AA7F5FFC842805480D22DBE831409F6DA1FE5C027D77BEE58D04122A589C7 Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000239.ldb, En cuarentena, 261, 454742, , , , , 25532262C696C9D0941E4E34F4635EF0, C5E5F1757AC34DD080BD8C774D7355CC2FF0E5A763C1972194BC89A41187C42A Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\CURRENT, En cuarentena, 261, 454742, , , , , 46295CAC801E5D4857D09837238A6394, 0F1BAD70C7BD1E0A69562853EC529355462FCD0423263A3D39D6D0D70B780443 Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\LOCK, En cuarentena, 261, 454742, , , , , , Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\LOG, En cuarentena, 261, 454742, , , , , 4A2A0CF39E3D8E23551B304D569811EF, 8F0D798166286B3F2EBDCD32CE907D1C1F11B20EEE7CBDC3BEA3A4DC7B58B7F4 Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\LOG.old, En cuarentena, 261, 454742, , , , , B464629C3037CCAEBB09CF11D7AB4890, 7603FF6462BADB0F19DC2D5411D5076C7B16AE616682D557B5125B19E032569C Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\MANIFEST-000001, En cuarentena, 261, 454742, , , , , 23B883E65CCE4E214CDD7BAD051706E4, B1E89461F27D31635F06B10CC988F2EF368B1342AB0F264224D3B5A8D2B1709C Adware.Elex.ShrtCln, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 261, 454742, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.IbbCo.PN, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 187, 786306, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.ASK, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 242, 454827, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Secure Preferences, Sustituido, 156, 454832, 1.0.63743, , ame, , 5C84A862CF2FD1C9D71A62717BF2D39D, C794D09CCCAB2525CD99C291214D88B5152E2B642B44F8880DF99098B2D2469A Adware.Elex.ShrtCln, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 261, 454742, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82 PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82

Sector físico: 0 (No hay elementos maliciosos detectados)

WMI: 0 (No hay elementos maliciosos detectados)

(end) Mis conocimientos informaticos son bastante limitados, si en algun momento usted se siente molesto porque no sigo sus intrucciones, piense que es que no se mas. No obstante si ustad considera qu no colaboro, sientase libre de poner punto final. Yo la agradezco todas las molestias que se ha tomado, y le pido disculpas,

Buenas @solonegras aunque sus conocimientos sean limitados como usted comenta en este foro, le indico a usted nuevamente cómo me debe de enviar el Informe y/o Reportes que le solicito de los programas que le solicite de los diferentes programas que le vaya indicando que me debe de pasar a este foro.

Siga estas instrucciones que le indico a continuación para poder pasarme el Informe y/o Reporte que yo le solicito: Siga usted los siguientes pasos que le indico a continuación:

En donde usted escribe en esta foro, le aparecerá la siguiente pantalla que se muestra a continuación:

Seguidamente arrastre el Informe en dicha pantalla y se reflejará el dicho informe completo en la pantalla que le he indicado, seguidamente debe de seleccionar todo el Informe completo de arriba hacia abajo en donde usted me escribe en este foro y cuando haya seleccionado usted todo el Informe completo un click en la pestaña siguiente que se refleja a continuación: ![]() y seguidamente le da un click a la pestaña que pone:

y seguidamente le da un click a la pestaña que pone: ![]()

y me manda el Informe que le solicito.

Pruebe a mandarme de nuevo usted el Informe que me acaba de mandar usted del programa que le acaba de pasar usted en el proceso de análisis: MalwareBytes tal como le he indicado a usted.

Quedo a la espera de su respuesta!

Buenos dias, Tengo la sigiente dificultad para seguir sus instrucciones al pie de la letra. Una vez situado en la pantalla donde tengo que arrastrar el informe, el informe lo tengo abierto en otra pantalla independiente y desconozco como “ARRASTRAR”. ese informe. ¿puede aclarlo por favor? En la parte inferior del informe tengo las opciones activas de CERRAR Y EXPORTAR. En EXPORTAR hay dos opciones COPIAR PORTAPAPELES y EXPORTAR COMO TXT, pero en ninguna me sale la opcion ARRASTRAR.

Buenas @solonegras, con respecto a lo que usted comenta en las dos opciones que le salen a usted COPIAR PORTAPAPELES, seguidamente se va a la pantalla donde me responde a mi, a la pantalla donde usted me escribe a mi y le da usted botón secundario (Click Derecho) con el ratón y de toda la lista que le aparece a usted un click en donde pone: Pegar y automáticamente verá usted que le aparece el Informe y seguidamente seleccione usted todo el Informe y le da usted a la opción que pone: ![]() y seguidamente le pulsa usted al botón que pone:

y seguidamente le pulsa usted al botón que pone: ![]() y automáticamente se enviará el Informe que yo le he solicitado a este foro.

y automáticamente se enviará el Informe que yo le he solicitado a este foro.

Si tiene usted alguna otra duda o pregunta al respecto me lo comunica.

Realícelo usted de la forma en que le he indicado y me manda el Informe que le solicito de la forma en que le he indicado.

Quedo a la espera de su respuesta!

Hi,

Malwarebytes

www.malwarebytes.com

-Detalles del registro-

Fecha del análisis: 23/12/22

Hora del análisis: 9:05

Archivo de registro: 90e16172-8298-11ed-b9e3-10c37b671c58.json

-Información del software-

Versión: 4.5.19.229

Versión de los componentes: 1.0.1860

Versión del paquete de actualización: 1.0.63743

Licencia: Prueba

-Información del sistema-

SO: Windows 10 (Build 19044.2364)

CPU: x64

Sistema de archivos: NTFS

Usuario: DESKTOP-F95F1E8\USUARIO

-Resumen del análisis-

Tipo de análisis: Análisis de amenazas

Análisis iniciado por:: Manual

Resultado: Completado

Objetos analizados: 270967

Amenazas detectadas: 44

Amenazas en cuarentena: 33

Tiempo transcurrido: 3 min, 0 seg

-Opciones de análisis-

Memoria: Activado

Inicio: Activado

Sistema de archivos: Activado

Archivo: Activado

Rootkits: Desactivado

Heurística: Activado

PUP: Detectar

PUM: Detectar

-Detalles del análisis-

Proceso: 1

HackTool.KMSpico, C:\PROGRAM FILES\KMSPICO\SERVICE_KMS.EXE, En cuarentena, 6567, 921564, , , , , 8D0C31D282CC9194791EA850041C6C45, 2B533757086499E224D5717F94A0F4C33E705398A7610219D82B9D3BC8763378

Módulo: 1

HackTool.KMSpico, C:\PROGRAM FILES\KMSPICO\SERVICE_KMS.EXE, En cuarentena, 6567, 921564, , , , , 8D0C31D282CC9194791EA850041C6C45, 2B533757086499E224D5717F94A0F4C33E705398A7610219D82B9D3BC8763378

Clave del registro: 4

HackTool.KMSpico, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\Service KMSELDI, En cuarentena, 6567, 921564, 1.0.63743, , ame, , ,

HackTool.KMS, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TREE\AutoPico Daily Restart, En cuarentena, 1276, 769804, , , , , ,

HackTool.KMS, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TASKS\{F5D06F0C-CC1A-4648-AFAD-3C1C375475F1}, En cuarentena, 1276, 769804, , , , , ,

HackTool.KMS, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\PLAIN\{F5D06F0C-CC1A-4648-AFAD-3C1C375475F1}, En cuarentena, 1276, 769804, , , , , ,

Valor del registro: 0

(No hay elementos maliciosos detectados)

Datos del registro: 0

(No hay elementos maliciosos detectados)

Secuencia de datos: 0

(No hay elementos maliciosos detectados)

Carpeta: 13

HackTool.KMSpico, C:\PROGRAM FILES\KMSPICO, En cuarentena, 6567, 921550, 1.0.63743, , ame, , ,

HackTool.KMSpico, C:\PROGRAMDATA\MICROSOFT\WINDOWS\START MENU\PROGRAMS\KMSPICO, En cuarentena, 6567, 921555, 1.0.63743, , ame, , ,

Adware.Elex.ShrtCln, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 261, 454742, , , , , ,

PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 156, 454832, , , , , ,

PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 156, 454832, , , , , ,

PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 156, 454832, , , , , ,

PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 156, 454832, , , , , ,

PUP.Optional.IbbCo.PN, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 187, 786306, , , , , ,

PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 156, 454832, , , , , ,

PUP.Optional.ASK, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 242, 454827, , , , , ,

PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 156, 454832, , , , , ,

Adware.Elex.ShrtCln, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 261, 454742, , , , , ,

PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, Error durante la eliminación, 156, 454832, , , , , ,

Archivo: 25

HackTool.KMSpico, C:\PROGRAM FILES\KMSPICO\SERVICE_KMS.EXE, En cuarentena, 6567, 921564, , , , , 8D0C31D282CC9194791EA850041C6C45, 2B533757086499E224D5717F94A0F4C33E705398A7610219D82B9D3BC8763378

HackTool.KMSpico, C:\PROGRAM FILES\KMSPICO\SERVICE_KMS.EXE, En cuarentena, 6567, 921550, 1.0.63743, , ame, , 8D0C31D282CC9194791EA850041C6C45, 2B533757086499E224D5717F94A0F4C33E705398A7610219D82B9D3BC8763378

HackTool.KMS, C:\WINDOWS\SYSTEM32\TASKS\AutoPico Daily Restart, En cuarentena, 1276, 769804, , , , , ABF14F205AA14974B1480F227BDFB057, E403060B786D8F49E3D806B1FCCEC696AE7A8C597CFC32C8629833808127ACFB

HackTool.KMS, C:\PROGRAM FILES\KMSPICO\AUTOPICO.EXE, En cuarentena, 1276, 769804, 1.0.63743, , ame, , CFE1C391464C446099A5EB33276F6D57, 4A714D98CE40F5F3577C306A66CB4A6B1FF3FD01047C7F4581F8558F0BCDF5FA

Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000005.ldb, En cuarentena, 261, 454742, , , , , DEF42F31B011D176DDAF5AD6930F1155, 96E03F6683F97E9BEA95D014716FCDF2C8C6049ABEBFAA8AA3C275DC2C70C01F

Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000233.ldb, En cuarentena, 261, 454742, , , , , 41AA135320CA54E300AA90C276309621, 2EC62A1C8357DB9D969FE8F6118D3FBECFA4683CF8878E9C9DFF5D7804E2458D

Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000236.ldb, En cuarentena, 261, 454742, , , , , C33E9E9FAF6B10E4E0C36940F89FF690, B802051B773B8ED6CB0E3500E00CB98E2B6CFB8D526A8792DB2289D795834473

Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000238.log, En cuarentena, 261, 454742, , , , , 48E244860FEE9CC35CDDF6B82F9BAF7F, 085AA7F5FFC842805480D22DBE831409F6DA1FE5C027D77BEE58D04122A589C7

Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000239.ldb, En cuarentena, 261, 454742, , , , , 25532262C696C9D0941E4E34F4635EF0, C5E5F1757AC34DD080BD8C774D7355CC2FF0E5A763C1972194BC89A41187C42A

Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\CURRENT, En cuarentena, 261, 454742, , , , , 46295CAC801E5D4857D09837238A6394, 0F1BAD70C7BD1E0A69562853EC529355462FCD0423263A3D39D6D0D70B780443

Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\LOCK, En cuarentena, 261, 454742, , , , , ,

Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\LOG, En cuarentena, 261, 454742, , , , , 4A2A0CF39E3D8E23551B304D569811EF, 8F0D798166286B3F2EBDCD32CE907D1C1F11B20EEE7CBDC3BEA3A4DC7B58B7F4

Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\LOG.old, En cuarentena, 261, 454742, , , , , B464629C3037CCAEBB09CF11D7AB4890, 7603FF6462BADB0F19DC2D5411D5076C7B16AE616682D557B5125B19E032569C

Adware.Elex.ShrtCln, C:\Users\USUARIO\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\MANIFEST-000001, En cuarentena, 261, 454742, , , , , 23B883E65CCE4E214CDD7BAD051706E4, B1E89461F27D31635F06B10CC988F2EF368B1342AB0F264224D3B5A8D2B1709C

Adware.Elex.ShrtCln, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 261, 454742, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82

PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82

PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82

PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82

PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82

PUP.Optional.IbbCo.PN, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 187, 786306, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82

PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82

PUP.Optional.ASK, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 242, 454827, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82

PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Secure Preferences, Sustituido, 156, 454832, 1.0.63743, , ame, , 5C84A862CF2FD1C9D71A62717BF2D39D, C794D09CCCAB2525CD99C291214D88B5152E2B642B44F8880DF99098B2D2469A

Adware.Elex.ShrtCln, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 261, 454742, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82

PUP.Optional.Conduit, C:\USERS\USUARIO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 156, 454832, 1.0.63743, , ame, , 84BE2C92BC61569A30AC7A3CA3FD2B11, 6B3D6FB259F813B161F0ECDE49CBFC74E655AFABF7C525DB169C182763420A82

Sector físico: 0

(No hay elementos maliciosos detectados)

WMI: 0

(No hay elementos maliciosos detectados)

(end)

`escribe o pega el código aquí`

Buenas @solonegras, me ha enviado usted correctamente el Informe que le he solicitado, realice el mismo procedimiento con los pasos que le he indicado para que me pueda mandar los próximos informes que le solicite en este foro que yo le solicite.

Ahora, realice usted los siguientes pasos a seguir:

IMPORTANTE:

![]() PASALE CADA PROGRAMA POR SEPARADO Y HASTA QUE NO ACABE EL PRIMER PROGRAMA DE ANALIZAR POR COMPLETO, SIGUIENDO LAS INDICACIONES DADAS, NO LE PASE EL SIGUIENTE Y ASÍ CON EL RESTO DE PROGRAMAS.

PASALE CADA PROGRAMA POR SEPARADO Y HASTA QUE NO ACABE EL PRIMER PROGRAMA DE ANALIZAR POR COMPLETO, SIGUIENDO LAS INDICACIONES DADAS, NO LE PASE EL SIGUIENTE Y ASÍ CON EL RESTO DE PROGRAMAS.

![]() DURANTE TODO EL PROCESO DE DESINFECCIÓN DE SU ORDENADOR, QUE NO SE APAGUE LA PANTALLA, ES DECIR, QUE SU PANTALLA NO SE PONGA EN ESTADO DE SUSPENSION YA QUE PUEDE INTERRUMPIRSE EL PROCESO DE DESINFECCIÓN DE SU ORDENADOR Y NO ELIMINAR LAS AMENAZAS E INFECCIONES QUE ENCUENTRE.

DURANTE TODO EL PROCESO DE DESINFECCIÓN DE SU ORDENADOR, QUE NO SE APAGUE LA PANTALLA, ES DECIR, QUE SU PANTALLA NO SE PONGA EN ESTADO DE SUSPENSION YA QUE PUEDE INTERRUMPIRSE EL PROCESO DE DESINFECCIÓN DE SU ORDENADOR Y NO ELIMINAR LAS AMENAZAS E INFECCIONES QUE ENCUENTRE.

![]() SI LOS PROGRAMAS QUE SE LE INDIQUEN EN ESTE FORO QUE SE LE PASEN A SU ORDENADOR YA LOS TUVIERA INSTALADOS, NO HACE FALTA QUE LOS INSTALE DE NUEVO, SIMPLEMENTE EJECUTE EL PROGRAMA QUE SE LE INDIQUE EN ESTE FORO Y SIGA LAS INDICACINES Y EL MANUAL QUE SE LE DEJA JUNTO AL PROGRAMA.

SI LOS PROGRAMAS QUE SE LE INDIQUEN EN ESTE FORO QUE SE LE PASEN A SU ORDENADOR YA LOS TUVIERA INSTALADOS, NO HACE FALTA QUE LOS INSTALE DE NUEVO, SIMPLEMENTE EJECUTE EL PROGRAMA QUE SE LE INDIQUE EN ESTE FORO Y SIGA LAS INDICACINES Y EL MANUAL QUE SE LE DEJA JUNTO AL PROGRAMA.

![]() SI ALGUNO DE LOS PROGRAMA DE LOS QUE SE LE INDIQUE EN ESTE FORO, UNA VEZ FINALIZADO EL PROCESO DE ANALISIS, LE INDICA QUE DEBE REINICIAR! PUES REINICIE, PERO SÓLO SI SE LO INDICA DICHO PROGRAMA.

SI ALGUNO DE LOS PROGRAMA DE LOS QUE SE LE INDIQUE EN ESTE FORO, UNA VEZ FINALIZADO EL PROCESO DE ANALISIS, LE INDICA QUE DEBE REINICIAR! PUES REINICIE, PERO SÓLO SI SE LO INDICA DICHO PROGRAMA.

Ahora ejecutarás una serie de herramientas respetando el orden los pasos con todos los programas cerrados incluidos los navegadores.

![]() Descargue el programa de la siguiente Url: Le dejo “2 Url de Descarga” por si uno no le funciona el proceso de Instalación pueda probar con la segunda Url de Descarga:

Descargue el programa de la siguiente Url: Le dejo “2 Url de Descarga” por si uno no le funciona el proceso de Instalación pueda probar con la segunda Url de Descarga:

Url descarga 1: Click aquí: RogueKiller x64 Bits

Url descarga 2: Click aquí: RogueKiller x82 Bits

Aquí le dejo su manual del: RogueKiller para que sepas cómo utilizarlo y configurarlo correctamente: Siga usted el siguiente tutorial que le dejo a continuación:

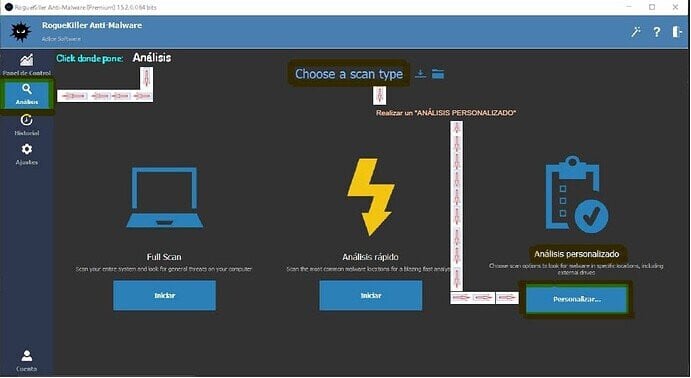

![]() Abra el programa: RogueKiller que ha descargado.

Abra el programa: RogueKiller que ha descargado.

![]() Clikea en la pestaña que pone: Analizar., click en donde pone: Análisis Completo (Full Scan). Nota: Si NO le deja realizar un “Análisis Personalizado” realice un Análisis Análisis Completo (Full Scan) (Tal y cómo se muestra en la imagen):

Clikea en la pestaña que pone: Analizar., click en donde pone: Análisis Completo (Full Scan). Nota: Si NO le deja realizar un “Análisis Personalizado” realice un Análisis Análisis Completo (Full Scan) (Tal y cómo se muestra en la imagen):

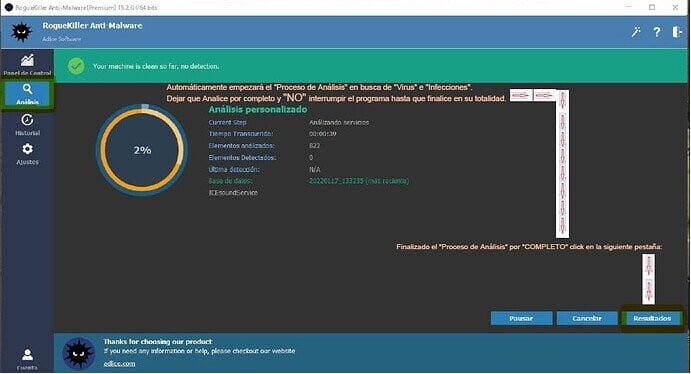

![]() Automáticamente empezará el Proceso de Análisis en busca de Virus e Infecciones dejar que analice por completo y NO interrumpir el programa hasta que finalice en su totalidad. Finalizado el Proceso de Análisis por completo clickea en la pestaña que pone: Resultados: (Proceso tal y como se indica en la siguiente pantalla):

Automáticamente empezará el Proceso de Análisis en busca de Virus e Infecciones dejar que analice por completo y NO interrumpir el programa hasta que finalice en su totalidad. Finalizado el Proceso de Análisis por completo clickea en la pestaña que pone: Resultados: (Proceso tal y como se indica en la siguiente pantalla):

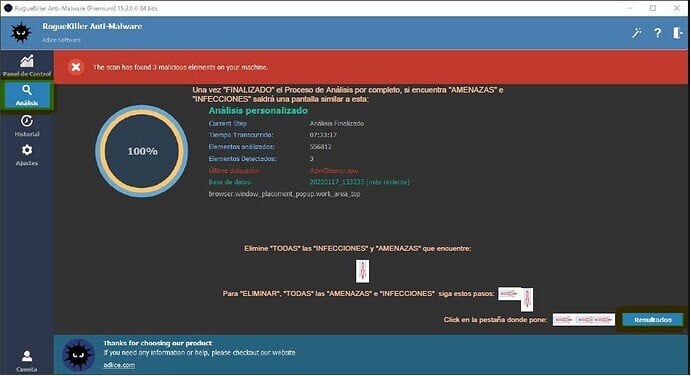

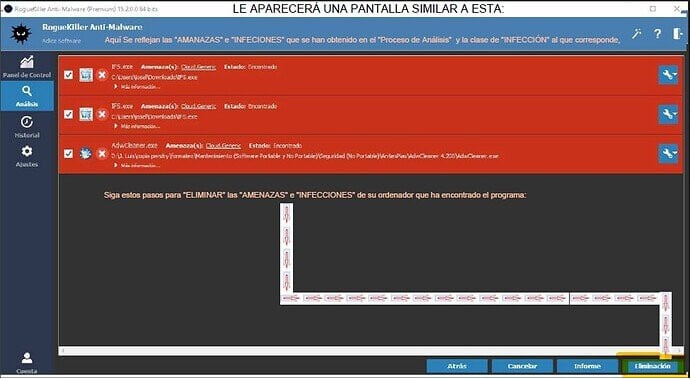

![]() Una vez finalizado el Proceso de Análisis por completo, si encuentra AMENAZAS e INFECCIONES saldrá una pantalla similar a esta, clicka en la pestaña que pone: Resultados para poder eliminar dichas INFECCIONES. (Tal y como se muestra en esta pantalla):

Una vez finalizado el Proceso de Análisis por completo, si encuentra AMENAZAS e INFECCIONES saldrá una pantalla similar a esta, clicka en la pestaña que pone: Resultados para poder eliminar dichas INFECCIONES. (Tal y como se muestra en esta pantalla):

![]() Si le sale una pantalla similar a esta significa que el programa ha ELIMINADO con éxito TODAS las AMENAZAS e INFECCIONES de su ordenador. Clickea en la pestaña que pone: Resultados. (Tal y cómo se indica en esta página):

Si le sale una pantalla similar a esta significa que el programa ha ELIMINADO con éxito TODAS las AMENAZAS e INFECCIONES de su ordenador. Clickea en la pestaña que pone: Resultados. (Tal y cómo se indica en esta página):

![]() Para ELIMINAR las AMENAZAS e INFECCIONES clickea en la pestaña que pone: Eliminación. (Tal y como se muestra en esta pantalla):

Para ELIMINAR las AMENAZAS e INFECCIONES clickea en la pestaña que pone: Eliminación. (Tal y como se muestra en esta pantalla):

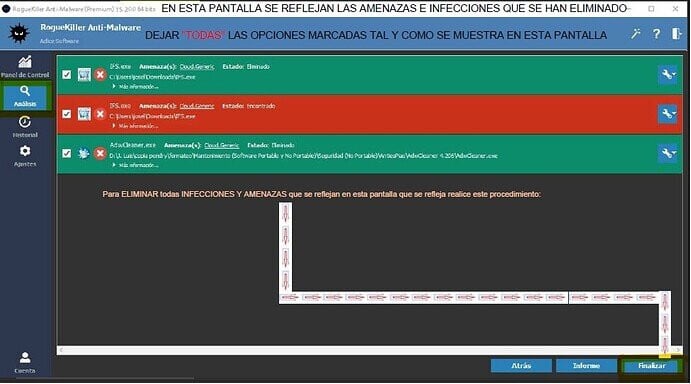

![]() Le aparecerá una pantalla similar a esta, dejar TODAS las opciones marcadas que te salgan a ti. Para ELIMINAR todas las INFECCIONES clikea en la pestaña que pone: Finalizar. (Tal y cómo se muestra en la pantalla):

Le aparecerá una pantalla similar a esta, dejar TODAS las opciones marcadas que te salgan a ti. Para ELIMINAR todas las INFECCIONES clikea en la pestaña que pone: Finalizar. (Tal y cómo se muestra en la pantalla):

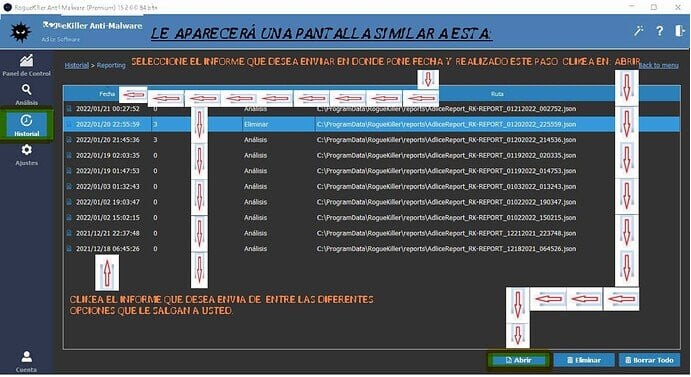

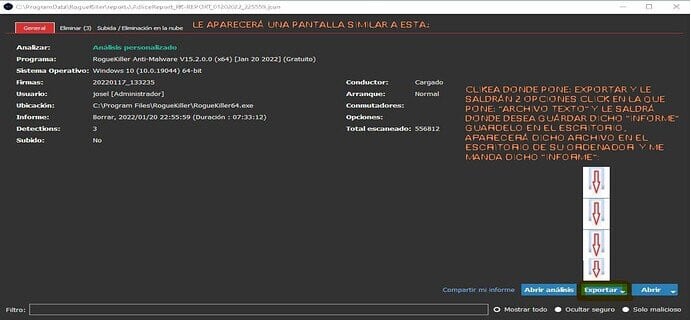

![]() Para enviarme el Informe que ha generado el programa cuando haya finalizado por completo de Analizar siga estos pasos que se reflejan a continuación:

Para enviarme el Informe que ha generado el programa cuando haya finalizado por completo de Analizar siga estos pasos que se reflejan a continuación:

![]() Para poder enviarme usted el Informe y/o Reporte correctamente que le solicito realice usted los siguientes pasos que le indico a continuación:

Para poder enviarme usted el Informe y/o Reporte correctamente que le solicito realice usted los siguientes pasos que le indico a continuación:

Url: ¿Como Pegar Reportes en el Foro?

Quedo a la espera de su respuesta!

Bienos dias, El disco sigue igual, al borde de su capacidad.

Program : RogueKiller Anti-Malware Version : 15.6.4.0 x64 : Yes Program Date : Dec 15 2022 Location : C:\Users\USUARIO\Downloads\RogueKiller_portable64.exe Premium : No Company : Adlice Software Website : https://www.adlice.com/ Contact : Support Form | Contact • Adlice Software Website : Free Virus Cleaner | RogueKiller AntiMalware • Adlice Software Operating System : Windows 10 (10.0.19044) 64-bit 64-bit OS : Yes Startup : 0 WindowsPE : No User : USUARIO User is Admin : Yes Date : 2022/12/28 08:20:16 Type : Scan Aborted : No Scan Mode : Standard Duration : 1045 Found items : 4 Total scanned : 51572 Signatures Version : 20221226_091308 Truesight Driver : Yes Updates Count : 3

************************* Warnings *************************

************************* Updates ************************* WinRAR 6.01 (64-bit) (64-bit), version 6.01.0 [+] Available Version : 6.11 [+] Wow6432 : No [+] Portable : No [+] update_location : C:\Program Files\WinRAR\

K-Lite Codec Pack 16.0.5 Basic (32-bit), version 16.0.5 [+] Available Version : 17.3.5 [+] Size : 77,9 MB [+] Wow6432 : Yes [+] Portable : No [+] update_location : C:\Program Files (x86)\K-Lite Codec Pack\

Notepad++ (32-bit x86) (32-bit), version 7.9.5 [+] Available Version : 8.4.8 [+] Size : 8,77 MB [+] Wow6432 : Yes [+] Portable : No

************************* Processes *************************

************************* Modules *************************

************************* Services *************************

************************* Scheduled Tasks *************************

************************* Registry *************************

O87 - Firewall ├── [PUP.HackTool (Potencialmente Malicioso)] (X64) HKEY_LOCAL_MACHINE\System\ControlSet001\Services\SharedAccess\Parameters\FirewallPolicy\FirewallRules|{7B893F12-0447-424F-BCDF-24A803E3BC0F} – v2.30|Action=Allow|Active=TRUE|Dir=In|Protocol=6|Profile=Public|App=C:\Program Files\KMSpico\AutoPico.exe|Name=KMS Emulator: AutoPico.exe| (missing) → Encontrado └── [PUP.HackTool (Potencialmente Malicioso)] (X64) HKEY_LOCAL_MACHINE\System\ControlSet001\Services\SharedAccess\Parameters\FirewallPolicy\FirewallRules|{98EA686B-EBFA-4B73-92BA-7175966886BF} – v2.30|Action=Allow|Active=TRUE|Dir=In|Protocol=17|Profile=Public|App=C:\Program Files\KMSpico\AutoPico.exe|Name=KMS Emulator: AutoPico.exe| (missing) → Encontrado

************************* WMI *************************

************************* Hosts File ************************* is_too_big : No hosts_file_path : C:\Windows\System32\drivers\etc\hosts

************************* Filesystem ************************* [PUP.HackTool (Potencialmente Malicioso)] (file) SECOH-QAD.dll – C:\Windows\SECOH-QAD.dll → Encontrado [PUP.HackTool (Potencialmente Malicioso)] (file) SECOH-QAD.exe – C:\Windows\SECOH-QAD.exe → Encontrado

************************* Web Browsers *************************

************************* Antirootkit *************************

escribe o pega el código aquí

```Informe 2

Program : RogueKiller Anti-Malware

Version : 15.6.4.0

x64 : Yes

Program Date : Dec 15 2022

Location : C:\Users\USUARIO\Downloads\RogueKiller_portable64.exe

Premium : No

Company : Adlice Software

Website : https://www.adlice.com/

Contact : https://adlice.com/contact/

Website : https://adlice.com/download/roguekiller/

Operating System : Windows 10 (10.0.19044) 64-bit

64-bit OS : Yes

Startup : 0

WindowsPE : No

User : USUARIO

User is Admin : Yes

Date : 2022/12/28 08:22:32

Type : Removal

Aborted : No

Scan Mode : Standard

Duration : 1045

Found items : 4

Total scanned : 51572

Signatures Version : 20221226_091308

Truesight Driver : Yes

Updates Count : 3

************************* Warnings *************************

************************* Removal *************************

[PUP.HackTool (Potencialmente Malicioso)] HKEY_LOCAL_MACHINE\System\ControlSet001\Services\SharedAccess\Parameters\FirewallPolicy\FirewallRules|{7B893F12-0447-424F-BCDF-24A803E3BC0F} -- [%ProgramFiles%\KMSpico\AutoPico.exe] -> Borrado

[+] scan_what : 1

[+] vendors : PUP.HackTool

[+] Name : HKEY_LOCAL_MACHINE\System\ControlSet001\Services\SharedAccess\Parameters\FirewallPolicy\FirewallRules|{7B893F12-0447-424F-BCDF-24A803E3BC0F}

[+] value : [%ProgramFiles%\KMSpico\AutoPico.exe]

[+] Type : Registry

[+] file_vtscore : 0

[+] file_vttotal : 0

[+] is_malicious : Yes

[+] detection_level : 3

[+] id : 0

[+] status : 3

[+] status_str : Borrado

[+] removed : Yes

[+] status_choice : 2

[+] malpe_score : 0

[PUP.HackTool (Potencialmente Malicioso)] HKEY_LOCAL_MACHINE\System\ControlSet001\Services\SharedAccess\Parameters\FirewallPolicy\FirewallRules|{98EA686B-EBFA-4B73-92BA-7175966886BF} -- [%ProgramFiles%\KMSpico\AutoPico.exe] -> Borrado

[+] scan_what : 1

[+] vendors : PUP.HackTool

[+] Name : HKEY_LOCAL_MACHINE\System\ControlSet001\Services\SharedAccess\Parameters\FirewallPolicy\FirewallRules|{98EA686B-EBFA-4B73-92BA-7175966886BF}

[+] value : [%ProgramFiles%\KMSpico\AutoPico.exe]

[+] Type : Registry

[+] file_vtscore : 0

[+] file_vttotal : 0

[+] is_malicious : Yes

[+] detection_level : 3

[+] id : 1

[+] status : 3

[+] status_str : Borrado

[+] removed : Yes

[+] status_choice : 2

[+] malpe_score : 0

[PUP.HackTool (Potencialmente Malicioso)] SECOH-QAD.dll -- %SystemRoot%\SECOH-QAD.dll -> Borrado

[+] scan_what : 1

[+] vendors : PUP.HackTool

[+] Name : SECOH-QAD.dll

[+] value : %SystemRoot%\SECOH-QAD.dll

[+] Type : File/Folder

[+] file_hash : 0398221231CFF97E1FDC03D357AC4610AFB8F3CDDE4C90A9EC4D7823B405699E

[+] file_vtscore : 0

[+] file_vttotal : 0

[+] is_malicious : Yes

[+] detection_level : 3

[+] id : 2

[+] status : 3

[+] status_str : Borrado

[+] removed : Yes

[+] status_choice : 2

[+] malpe_score : 0

[PUP.HackTool (Potencialmente Malicioso)] SECOH-QAD.exe -- %SystemRoot%\SECOH-QAD.exe -> Borrado

[+] scan_what : 1

[+] vendors : PUP.HackTool

[+] Name : SECOH-QAD.exe

[+] value : %SystemRoot%\SECOH-QAD.exe

[+] Type : File/Folder

[+] file_hash : 9896A6FCB9BB5AC1EC5297B4A65BE3F647589ADF7C37B45F3F7466DECD6A4A7F

[+] file_vtscore : 0

[+] file_vttotal : 0

[+] is_malicious : Yes

[+] detection_level : 3

[+] id : 3

[+] status : 3

[+] status_str : Borrado

[+] removed : Yes

[+] status_choice : 2

[+] malpe_score : 0

escribe o pega el código aquí

Ha generado

Creo que ambos informes est'an enviados correctamente.Ahora, realice estos pasos que le indico a continuación:

IMPORTANTE:

![]() SIGA LAS INDICACIONES QUE SE LE INDIQUEN EN ESTE FORO JUNTO CON EL MANUAL QUE LE HE DEJADO JUNTO AL PROGRAMA .

SIGA LAS INDICACIONES QUE SE LE INDIQUEN EN ESTE FORO JUNTO CON EL MANUAL QUE LE HE DEJADO JUNTO AL PROGRAMA .

![]() QUE SU ORDENADOR NO SE PONGA EN ESTADO DE SUSPENSIÓN DURANTE TODO EL PROCESO DE ANALISIS QUE SE LE VAN A REALIZAR CON LOS DIFERENTES PROGRAMAS QUE SE LE INDIQUEN EN ESTE FORO, ES DECIR, QUE SU ORDENADOR NO SE APAGUE LA PANTALLA YA QUE PODRÍA INTERFERIR EN EL PROCESO DE ANALISIS Y NO ELIMINARSE CORRECTAMENTE LAS INFECCIONES Y VIRUS QUE ENCUENTRE.

QUE SU ORDENADOR NO SE PONGA EN ESTADO DE SUSPENSIÓN DURANTE TODO EL PROCESO DE ANALISIS QUE SE LE VAN A REALIZAR CON LOS DIFERENTES PROGRAMAS QUE SE LE INDIQUEN EN ESTE FORO, ES DECIR, QUE SU ORDENADOR NO SE APAGUE LA PANTALLA YA QUE PODRÍA INTERFERIR EN EL PROCESO DE ANALISIS Y NO ELIMINARSE CORRECTAMENTE LAS INFECCIONES Y VIRUS QUE ENCUENTRE.

![]() SI ALGÚN PROGRAMA DE LOS QUE SE LE DIGA EN ESTE FORO YA LOS TUVIERA INSTALADO EN SU ORDENADOR, NO HACE FALTA QUE LO INSTALE DE NUEVO, SIMPLEMENTE SIGA SU MANUAL QUE SE LE DEJA JUNTO AL PROGRAMA.

SI ALGÚN PROGRAMA DE LOS QUE SE LE DIGA EN ESTE FORO YA LOS TUVIERA INSTALADO EN SU ORDENADOR, NO HACE FALTA QUE LO INSTALE DE NUEVO, SIMPLEMENTE SIGA SU MANUAL QUE SE LE DEJA JUNTO AL PROGRAMA.

![]() SI DICHO PROGRAMA LE PIDE REINIICAR! PROCEDES! PERO SÓLO SI SE LO SOLICITA DICHO PROGRAMA.

SI DICHO PROGRAMA LE PIDE REINIICAR! PROCEDES! PERO SÓLO SI SE LO SOLICITA DICHO PROGRAMA.

Realice los siguientes pasos:

![]() Descarga, Instala, y ejecuta: Dr.Web Cureit!. Aquí te dejo la Url de Descarga del: Dr.Web Cureit!, para que sepa cómo instalarlo y descargarlo correctamente: Click aquí: Dr.Web Cureit!. Aquí te dejo su Manual del: Dr.Web Cureit!, para que sepa cómo utilizar el programa y configurarlo correctamente: Click aquí: Manual del Dr.Web Cureit!. (Elimine TODO lo que encuentre! y NO restaure NADA).

Descarga, Instala, y ejecuta: Dr.Web Cureit!. Aquí te dejo la Url de Descarga del: Dr.Web Cureit!, para que sepa cómo instalarlo y descargarlo correctamente: Click aquí: Dr.Web Cureit!. Aquí te dejo su Manual del: Dr.Web Cureit!, para que sepa cómo utilizar el programa y configurarlo correctamente: Click aquí: Manual del Dr.Web Cureit!. (Elimine TODO lo que encuentre! y NO restaure NADA).

MUY IMPORTANTE:

![]() Cuando finalice el proceso completo de análisis el programa: Dr.Web Cureit!, en donde pone:

Cuando finalice el proceso completo de análisis el programa: Dr.Web Cureit!, en donde pone:

![]() un click en la siguiente pestaña:

un click en la siguiente pestaña: ![]() de la lista de opciones que ofrece el programa: Dr.Web Cureit! un click en la opción que pone: Eliminar ó Delete en: ´´TODOS´´ los recuadros que le aparezcan a usted en dicho programa. Si usted no está seguro de la acción a tomar me lo comunica usted por aquí! y aparecerá una pantalla similar a esta:

de la lista de opciones que ofrece el programa: Dr.Web Cureit! un click en la opción que pone: Eliminar ó Delete en: ´´TODOS´´ los recuadros que le aparezcan a usted en dicho programa. Si usted no está seguro de la acción a tomar me lo comunica usted por aquí! y aparecerá una pantalla similar a esta:

Pulsamos en donde pone: ![]()

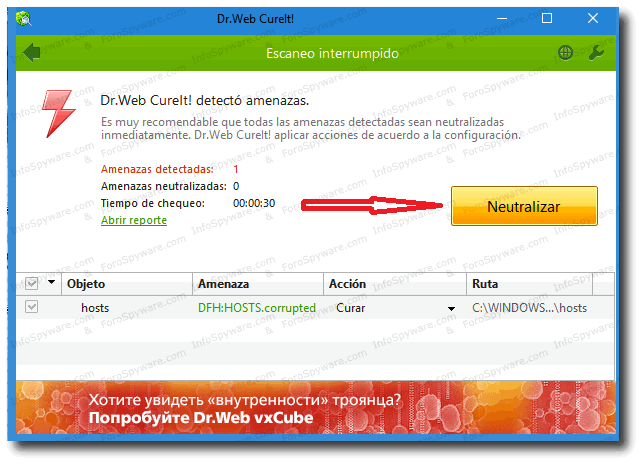

![]() Ahora, me manda usted una Captura de Pantalla con ´´todas´´ las infecciones y virus que ´´refleje´´ el programa: Dr.Web Cureit! que haya ´´eliminado´´.

Ahora, me manda usted una Captura de Pantalla con ´´todas´´ las infecciones y virus que ´´refleje´´ el programa: Dr.Web Cureit! que haya ´´eliminado´´.

![]() Una vez finalizada la desinfección, reiniciamos el pc.

Una vez finalizada la desinfección, reiniciamos el pc.

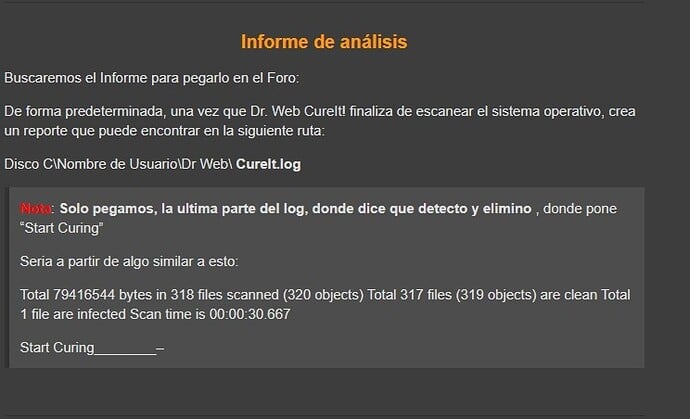

P.D: Para poder enviarme usted el Informe que genera el: Dr.Web Cureit!, realice usted el siguiente procedimiento que le indico a continuación:

Para poder enviarme el Informe y/o Reporte correctamente que le solicito realice usted los siguientes pasos que le indico a continuación:

Url: ¿Como Pegar Reportes en el Foro?

Quedo a la espera de su respuesta!

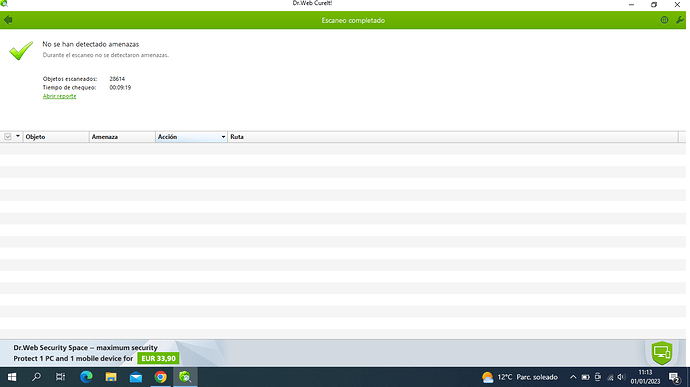

Buenos dias y feliz año. Siguiendo sus instrucciones he pasado el programa Dr Web Curelt y no ha detectado nada (adjunto captura), entonces cuando clickeo en la pestaña de Acción no sale nada. Pensando un poco sobre el problema, se me ocurre que no teniendo nada y digo nada nada, no podrìa ser mas facil formatear y recargar windows, agradecerìa su opinion. Saludos.

Ahora, realice usted los siguientes pasos:

IMPORTANTE:

![]() PASALE CADA PROGRAMA POR SEPARADO Y HASTA QUE NO ACABE EL PRIMER PROGRAMA DE ANALIZAR POR COMPLETO, SIGUIENDO LAS INDICACIONES DADAS Y SU MANUAL QUE LE DEJO JUNTO AL PROGRAMA, NO LE PASES EL SIGUIENTE Y ASÍ CON EL RESTO DE PROGRAMA.

PASALE CADA PROGRAMA POR SEPARADO Y HASTA QUE NO ACABE EL PRIMER PROGRAMA DE ANALIZAR POR COMPLETO, SIGUIENDO LAS INDICACIONES DADAS Y SU MANUAL QUE LE DEJO JUNTO AL PROGRAMA, NO LE PASES EL SIGUIENTE Y ASÍ CON EL RESTO DE PROGRAMA.

![]() QUE SU ORDENADOR NO SE PONGA EN ESTADO DE SUSPENSIÓN DURANTE TODO EL PROCESO DE ANALISIS QUE SE LE VAN A REALIZAR CON LOS DIFERENTES PROGRAMAS QUE SE LE INDIQUEN EN ESTE FORO, ES DECIR, QUE SU ORDENADOR NO SE APAGUE LA PANTALLA YA QUE PODRÍA INTERFERIR EN EL PROCESO DE ANALISIS Y NO ELIMINARSE CORRECTAMENTE LAS INFECCIONES Y VIRUS QUE ENCUENTRE.

QUE SU ORDENADOR NO SE PONGA EN ESTADO DE SUSPENSIÓN DURANTE TODO EL PROCESO DE ANALISIS QUE SE LE VAN A REALIZAR CON LOS DIFERENTES PROGRAMAS QUE SE LE INDIQUEN EN ESTE FORO, ES DECIR, QUE SU ORDENADOR NO SE APAGUE LA PANTALLA YA QUE PODRÍA INTERFERIR EN EL PROCESO DE ANALISIS Y NO ELIMINARSE CORRECTAMENTE LAS INFECCIONES Y VIRUS QUE ENCUENTRE.

![]() SI ALGÚN PROGRAMA DE LOS QUE SE LE DIGA EN ESTE FORO YA LOS TUVIERA INSTALADO EN SU ORDENADOR, NO HACE FALTA QUE LO INSTALE DE NUEVO, SIMPLEMENTE SIGA SU MANUAL QUE SE LE DEJA JUNTO AL PROGRAMA.

SI ALGÚN PROGRAMA DE LOS QUE SE LE DIGA EN ESTE FORO YA LOS TUVIERA INSTALADO EN SU ORDENADOR, NO HACE FALTA QUE LO INSTALE DE NUEVO, SIMPLEMENTE SIGA SU MANUAL QUE SE LE DEJA JUNTO AL PROGRAMA.

![]() SI ALGÚN PROGRAMA DE LOS QUE SE LE INDIQUEN EN ESTE FORO LE PIDE REINICIAR PROCEDES! PERO SÓLO SI SE LO SOLICITA DICHO PROGRAMA.

SI ALGÚN PROGRAMA DE LOS QUE SE LE INDIQUEN EN ESTE FORO LE PIDE REINICIAR PROCEDES! PERO SÓLO SI SE LO SOLICITA DICHO PROGRAMA.

Aclarado todo esto, realice lo siguiente:

![]() EN BUSCA / ELIMINACIÓN DE MALWARE

EN BUSCA / ELIMINACIÓN DE MALWARE

(Mantén conectados todos tus dispositivos externos que tengas como: USBs, discos duros externos, etc)

Por favor, descarga todo el software de los enlaces que pongo/de sus respectivos manuales.

Ahora ejecutarás una serie de herramientas respetando el orden los pasos con todos los programas cerrados incluidos los navegadores.

Conectas todos tus dispositivos externos (todos los discos duros externos que tengas, así como todas las USB que tengas y discos duros externos si también tienes.

Realiza los pasos que te pongo a continuación, sin cambiar el orden y síguelos al pie de la letra:

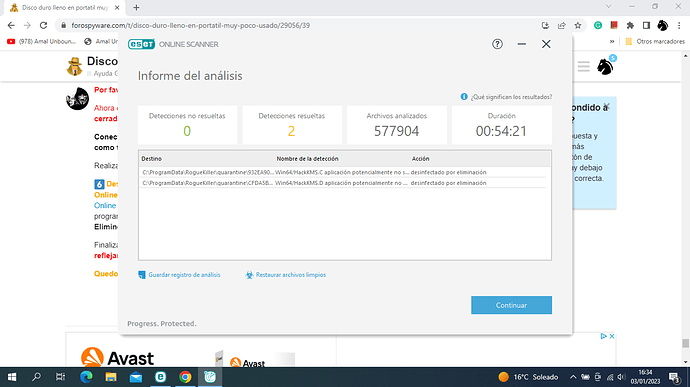

![]() Descarga, Instala, y ejecuta: Eset Online Scaner. Aquí le dejo la Url de Descarga del: Eset Online Scaner, para que sepa cómo descargar e instalar el programa correctamente: Click aquí: Eset Online Scaner. Aquí le dejo su Manual del: Eset Online Scaner, para que sepa cómo utilizar el programa y configurarlo correctamente: Click aquí: Manual de Eset Online Scaner. (IMPORTANTE: Elimine TODO lo que encuentre! y NO restaure NADA).

Descarga, Instala, y ejecuta: Eset Online Scaner. Aquí le dejo la Url de Descarga del: Eset Online Scaner, para que sepa cómo descargar e instalar el programa correctamente: Click aquí: Eset Online Scaner. Aquí le dejo su Manual del: Eset Online Scaner, para que sepa cómo utilizar el programa y configurarlo correctamente: Click aquí: Manual de Eset Online Scaner. (IMPORTANTE: Elimine TODO lo que encuentre! y NO restaure NADA).

Finalizado el dicho programa completamente envíeme usted solamente una Captura de Pantalla reflejando todas las infecciones y virus que refleje que haya eliminado el dicho programa.

Quedo a la espera de su respuesta!