Hola a todos. Tengo una pc con win7 que se infectó. agregándole la extensión repl a todos los archivos (imágenes, música, documentos, etc.) y me aparece un archivo en donde se me solicita pagar para poder recuperar mis archivos. Tengo instalado panda antivirus y lo deshabilita automaticamente cada vez que lo habilito. Le he pasado Malbwarebytes y GridinSoft anti-malware (los dos de version gratis). Si está al alcance me gustaría se me pudieran dar una mano en pricipio para desinfectar la pc y de ser posible recuperar algunos archivos. Adjunto el archivo solicitando el rescate _readme.txt (1,1 KB)

Hola @FernandoP , Bienvenido al Foro

Lo primero que debes hacer es intentar identificar correctamente el tipo y/o variante que te ha infectado, para hacerlo revisa este tema y compruébalo  ID-Ransomware: ¿Cómo identificar el Ransomware que lo ha infectado?

ID-Ransomware: ¿Cómo identificar el Ransomware que lo ha infectado?

Dependiendo que esa infección/variante fuera de las que tienen método/herramienta de recuperación de ficheros(te indicará cual es), quizás puedas lograrlo, pero desgraciadamente en su gran mayoría NO es posible.

Ya nos comentas lo que te ha indicado y los resultados obtenidos…

Después de que comentes ya realizamos la desinfección.

Un saludo

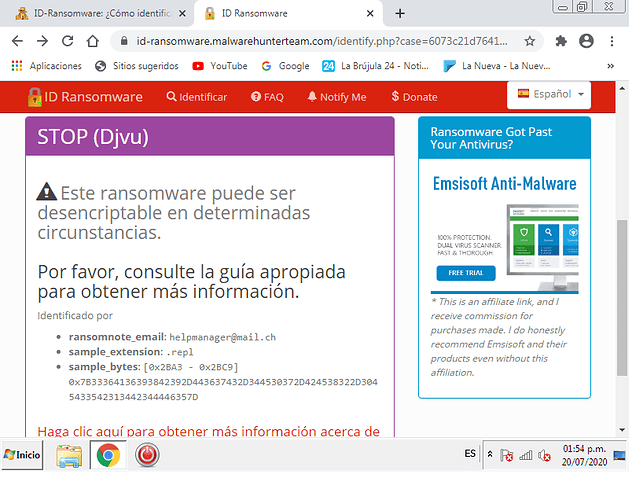

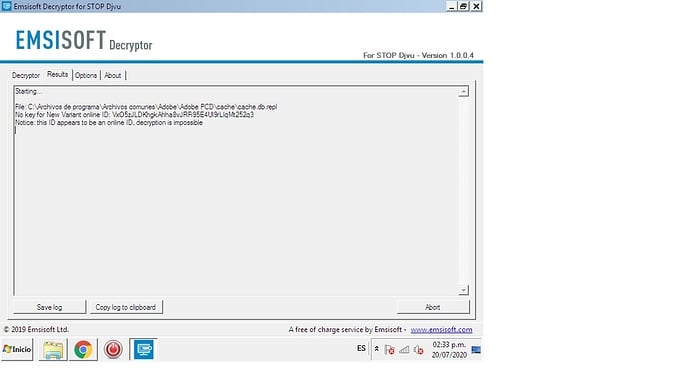

Hola Daniela. Muchas gracias por darme la bienvenida y leerme. Perdón por la demora por motivos laborales recién tengo acceso al PC. He seguido (espero haberlo hecho correctamente) lo que me has indicado. Adjunto lo que ha arrojado .

Muchas gracias de antemano.

Hola

No te preocupes por la demora, no hay problema

Lamentablemente han sido encriptados en linea por lo que, de momento, no se pueden recuperar, guardalos en un USB por si en un futuro se pudieran descifrar.

Y, ahora vamos con la desinfección de tu equipo.

Realiza los siguientes pasos, aunque hayas hecho alguno, sin cambiar el orden:

1) Descarga, actualiza y ejecuta Malwarebytes’ Anti-Malware, revisa en detalle el manual, para que sepas usarlo y configurarlo.

- Realiza un Análisis personalizado, actualizando si te lo pide.

- Pulsar en “Cuarentena seleccionado” para enviarlo a la cuarentena y Reinicias el sistema.

- En el apartado del manual Historial de detecciones encontrarás el reporte de MBAM, clic en Exportar >> Copiar al portapapeles.

2) Descarga AdwCleaner | InfoSpyware en el escritorio.

- Desactiva temporalmente el Antivirus >> Cómo deshabilitar temporalmente su Antivirus.

- Cierra también todos los programas que tengas abiertos.

- Ejecuta Adwcleaner.exe (Si usas Windows Vista/7 u 8 presiona clic derecho y selecciona "Ejecutar como Administrador".)

- Pulsar en el botón Escanear, y espera a que se realice el proceso, inmediatamente pulsa sobre el botón Limpiar.

- Espera a que se complete y sigue las instrucciones, si te pidiera Reiniciar el sistema Aceptas.

- Guardas el reporte que te aparecerá, para copiarlo y pegarlo en tu próxima respuesta.

- El informe también se puede encontrar en C:\AdwCleaner\Logs\AdwCleaner[C001]

3) Descarga CCleaner

- Instala Ccleaner

- Abres Ccleaner en la pestaña limpiador dejas como esta configurada predeterminadamente, haces clic en analizar esperas que termine >> clic en ejecutar limpiador

- Clic en la pestaña Registro >> clic en buscar problemas esperas que termine >> clic en Reparar Seleccionadas y haces una copia de seguridad

- Vuelves a darle clic en buscar problemas hasta que no encuentre ninguno.

Pega los reportes de Malwarebytes y AdwCleaner y comentas como va el problema.

¿Cómo pegar reportes en el foro?

Un saludo

Buenas tardes adjunto reporte Malwarebytes.

Malwarebytes

www.malwarebytes.com

-Detalles del registro-

Fecha del análisis: 22/7/20

Hora del análisis: 18:31

Archivo de registro: bd31805c-cc62-11ea-94c8-001921868ee5.json

-Información del software-

Versión: 4.1.2.73

Versión de los componentes: 1.0.990

Versión del paquete de actualización: 1.0.27231

Licencia: Prueba

-Información del sistema-

SO: Windows 7 Service Pack 1

CPU: x86

Sistema de archivos: NTFS

Usuario: Fernando-PC\Fernando

-Resumen del análisis-

Tipo de análisis: Análisis personalizado

Análisis iniciado por:: Manual

Resultado: Completado

Objetos analizados: 370427

Amenazas detectadas: 41

Amenazas en cuarentena: 41

Tiempo transcurrido: 8 hr, 3 min, 54 seg

-Opciones de análisis-

Memoria: Activado

Inicio: Activado

Sistema de archivos: Activado

Archivo: Activado

Rootkits: Activado

Heurística: Activado

PUP: Detectar

PUM: Detectar

-Detalles del análisis-

Proceso: 0

(No hay elementos maliciosos detectados)

Módulo: 0

(No hay elementos maliciosos detectados)

Clave del registro: 0

(No hay elementos maliciosos detectados)

Valor del registro: 0

(No hay elementos maliciosos detectados)

Datos del registro: 0

(No hay elementos maliciosos detectados)

Secuencia de datos: 0

(No hay elementos maliciosos detectados)

Carpeta: 0

(No hay elementos maliciosos detectados)

Archivo: 41

Trojan.Downloader, C:\ADWCLEANER\QUARANTINE\V1\20200715.183945\6\SEED TRADE\SEED\SEED.EXE#E9A14C296728CC51, En cuarentena, 557, 838853, 1.0.27231, 170A8AD0BCD00E79679A62BF, dds, 00819156

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392593.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392594.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392599.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392592.EXE, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392600.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392598.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392601.EXE, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392605.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392607.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392612.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392597.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392619.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392617.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392626.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392618.EXE, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392625.EXE, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392603.EXE, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392614.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392623.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392624.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392616.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392620.EXE, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392630.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392631.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392627.EXE, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392629.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392602.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392615.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392621.EXE, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.TweakBit, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP529\A0392628.DLL, En cuarentena, 1686, 693955, 1.0.27231, , ame,

PUP.Optional.DriverMax, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP566\A0400642.EXE, En cuarentena, 3537, 812463, 1.0.27231, , ame,

Malware.AI.4029682505, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP566\A0400740.EXE, En cuarentena, 1000000, 0, 1.0.27231, 721A203EF1912D55F0301349, dds, 00819156

HackTool.FilePatch, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP572\A0402784.EXE, En cuarentena, 7507, 281135, 1.0.27231, , ame,

HackTool.FilePatch, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP572\A0402797.EXE, En cuarentena, 7507, 281135, 1.0.27231, , ame,

Adware.ChinAd, C:\SYSTEM VOLUME INFORMATION\_RESTORE{AC6727A1-2CD7-4628-9409-69AC160A4943}\RP583\A0404375.EXE, En cuarentena, 544, 606418, 1.0.27231, , ame,

Trojan.Downloader, C:\WINDOWS\SYSTEM32\CONFIG\SYSTEMPROFILE\APPDATA\LOCALLOW\MICROSOFT\CRYPTNETURLCACHE\CONTENT\C4E951AF6BCCB4121C4713D1B4C09A0E, En cuarentena, 557, 838853, 1.0.27231, 79EE4E7FFD618A5842661675, dds, 00819156

Trojan.Downloader, C:\WINDOWS\SYSTEM32\TRPETUBN\CEZFYLV.EXE, En cuarentena, 557, 838853, 1.0.27231, 170A8AD0BCD00E79679A62BF, dds, 00819156

Trojan.Downloader, C:\USERS\FERNANDO\APPDATA\LOCAL\TEMP\CSRSS\SCHEDULED.EXE, En cuarentena, 557, 838853, 1.0.27231, 79EE4E7FFD618A5842661675, dds, 00819325

Spyware.RedLineStealer, C:\USERS\FERNANDO\APPDATA\LOCAL\TEMP\CA41.TMP.EXE, En cuarentena, 7364, 842266, 1.0.27231, , ame,

Trojan.AdLoad, C:\USERS\FERNANDO\APPDATA\LOCAL\TEMP\DIRECTUMB3.EXE, En cuarentena, 513, 841665, 1.0.27231, , ame,

Sector físico: 0

(No hay elementos maliciosos detectados)

WMI: 0

(No hay elementos maliciosos detectados)

(end)Reportes AdwCleaner.

# -------------------------------

# Malwarebytes AdwCleaner 8.0.6.0

# -------------------------------

# Build: 06-24-2020

# Database: 2020-06-15.1 (Cloud)

# Support: https://www.malwarebytes.com/support

#

# -------------------------------

# Mode: Scan

# -------------------------------

# Start: 07-15-2020

# Duration: 00:00:43

# OS: Windows 7 Ultimate

# Scanned: 31836

# Detected: 11

***** [ Services ] *****

No malicious services found.

***** [ Folders ] *****

Adware.OxyPumper C:\Users\Fernando\AppData\Roaming\UtcTimer

PUP.Optional.Dreamtrips C:\Program Files (x86)\Seed Trade

Trojan.Agent C:\Windows\rss

***** [ Files ] *****

No malicious files found.

***** [ DLL ] *****

No malicious DLLs found.

***** [ WMI ] *****

No malicious WMI found.

***** [ Shortcuts ] *****

No malicious shortcuts found.

***** [ Tasks ] *****

Adware.CloudWeb C:\Windows\System32\Tasks\SCHEDULEDUPDATE

***** [ Registry ] *****

Adware.CloudWeb HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tasks\{AA075F99-4EDC-4A16-B542-E055D2B7B127}

Adware.CloudWeb HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tree\ScheduledUpdate

PUP.Optional.InstallCore HKCU\Software\csastats

PUP.Optional.PowerHandler HKCU\Software\Microsoft\Etsy

PUP.Optional.ProductSetup.A HKCU\Software\PRODUCTSETUP

PUP.Optional.SearchManager HKCU\Software\ProductSetup\Uninstall\0B2U2Z1P0F1P1G1R1P1V0A1Q1Q0O1G

PUP.Optional.SearchManager HKCU\Software\ProductSetup\Uninstall\0S1P1T1C1R1MtT0P1C1F2X1L1Q1P1QtT1S2UtT0Y1T1M1F1F

***** [ Chromium (and derivatives) ] *****

No malicious Chromium entries found.

***** [ Chromium URLs ] *****

No malicious Chromium URLs found.

***** [ Firefox (and derivatives) ] *****

No malicious Firefox entries found.

***** [ Firefox URLs ] *****

No malicious Firefox URLs found.

***** [ Hosts File Entries ] *****

No malicious hosts file entries found.

***** [ Preinstalled Software ] *****

No Preinstalled Software found.

########## EOF - C:\AdwCleaner\Logs\AdwCleaner[S00].txt ##########

Muchas gracias por la ayuda brindada. Estoy a disposición para lo que consideres necesario que haga.

De igual modo estuve viendo en algunas carpetas de programas instalados y dentro de ellas hay algunos archivos con la extension repl agregada.

Por lo tanto estoy pensando en formatear y realizar una instalación limpia.

Se aceptan todo tipo de sugerencias

Hola

No hace falta que formatees, los archivos que sigan con la extensión .repl, después que los hayas guardado, si en algún momento se pudieran recuperar, los puedes eliminar.

Mandaste a cuarentena lo que detectó AdwCleaner? Si no es así lo vuelves a ejecutar y eliminas todo.

Vas a desactivar “Restaurar sistema”, para ello realiza lo siguiente:

- Haga clic en Inicio , clic derecho en Equipo y clic en Propiedades .

- Haga clic en Protección de Sistema en el panel izquierdo.

- En las opciones de Protección de Sistema , seleccione cada letra de unidad y haga clic en Configurar .

- Seleccione Desconectar protección del sistema y haga clic en Aplicar .

- Haga clic en Eliminar , haga clic en Continuar cuando se le solicite y luego haga clic en Ok .

Después lo vuelves a activar.

Vamos a revisar un poco más tu equipo.

Desactiva temporalmente el Antivirus >> Cómo deshabilitar temporalmente su Antivirus

Descarga Farbar Recovery Scan Tool en el escritorio, seleccionando la versión adecuada para la arquitectura (32 o 64bits) de tu equipo. ![]() Como saber si Mi Windows es de 32 o 64 Bits ?.

Como saber si Mi Windows es de 32 o 64 Bits ?.

- Ejecuta FRST.exe.

- En el mensaje de la ventana del Disclaimer, pulsamos Yes

- En la ventana principal pulsamos en el botón Scan y esperamos a que concluya el proceso.

- Se abrirán dos(2) archivos(Logs), Frst.txt y Addition.txt, estos quedaran grabados en el escritorio.

Pon los dos reportes generados.

Debes copiarlos y pegarlos con todo su contenido y usaras varios mensajes si recibes un mensaje de error indicando que es muy largo(mas de 50.000 caracteres aprox.).

Un saludo