Malwarebytes

www.malwarebytes.com

-Detalles del registro-

Fecha del análisis: 5/4/20

Hora del análisis: 9:04

Archivo de registro: 26dedf3e-7742-11ea-9d57-eca86b0bb2a1.json

-Información del software-

Versión: 4.1.0.56

Versión de los componentes: 1.0.867

Versión del paquete de actualización: 1.0.21952

Licencia: Prueba

-Información del sistema-

SO: Windows 7 Service Pack 1

CPU: x86

Sistema de archivos: NTFS

Usuario: ANDRESRODRIGUEZ\Jeremmyaraujo

-Resumen del análisis-

Tipo de análisis: Análisis personalizado

Análisis iniciado por:: Manual

Resultado: Completado

Objetos analizados: 348706

Amenazas detectadas: 87

Amenazas en cuarentena: 70

Tiempo transcurrido: 7 hr, 10 min, 44 seg

-Opciones de análisis-

Memoria: Activado

Inicio: Activado

Sistema de archivos: Activado

Archivo: Activado

Rootkits: Activado

Heurística: Activado

PUP: Advertencia

PUM: Advertencia

-Detalles del análisis-

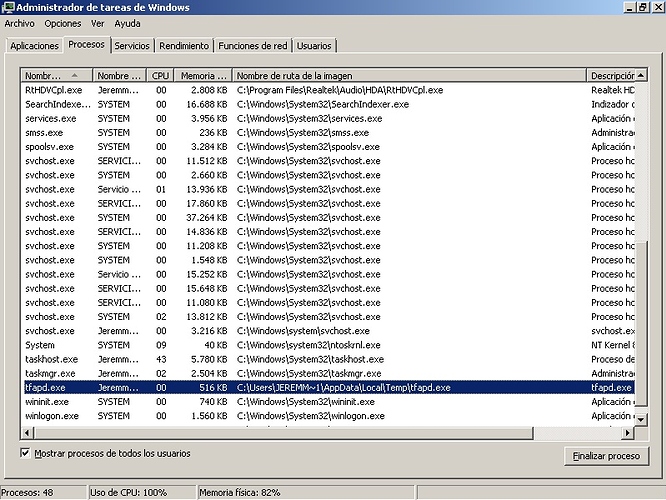

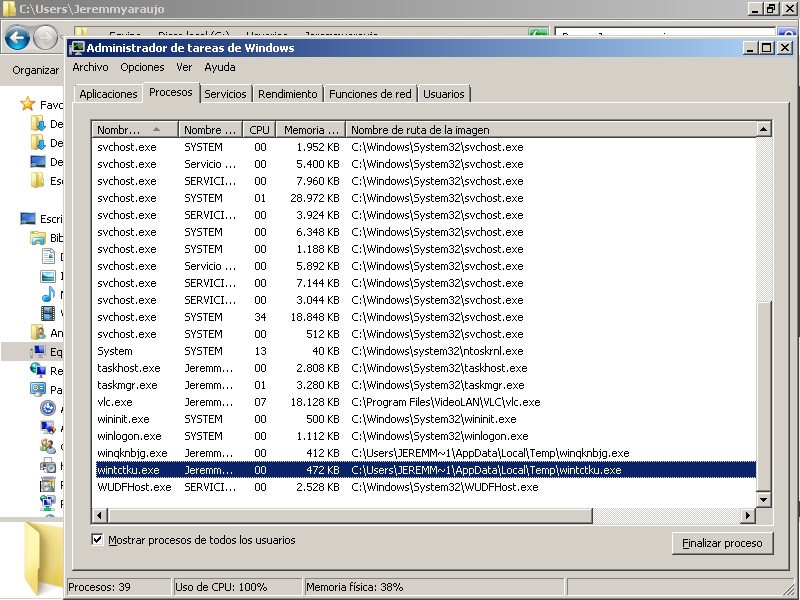

Proceso: 2

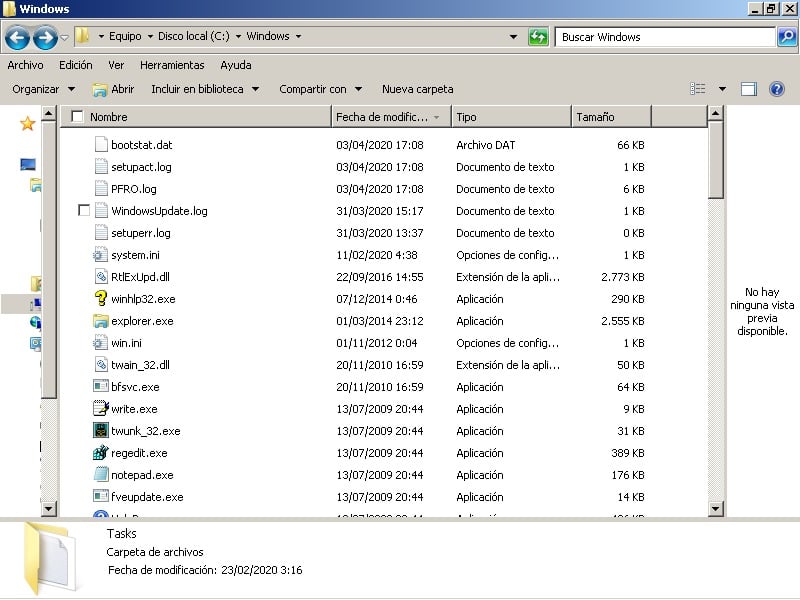

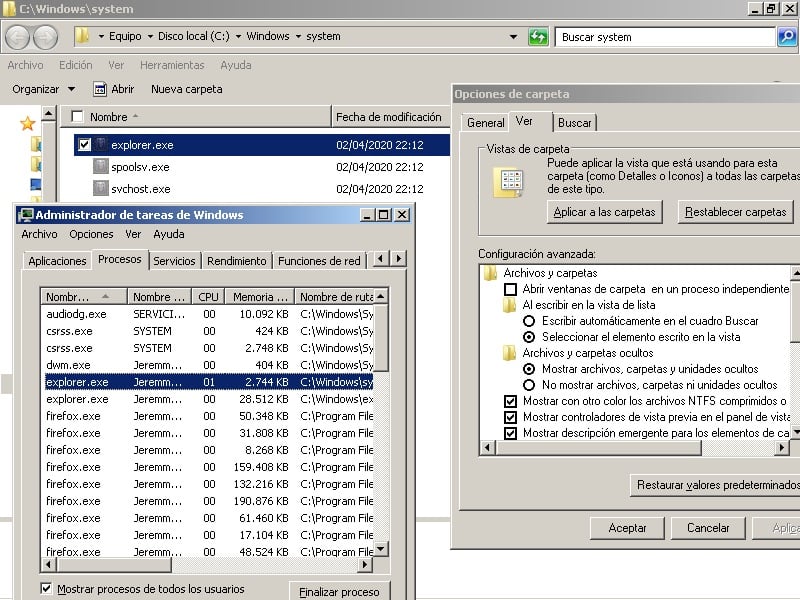

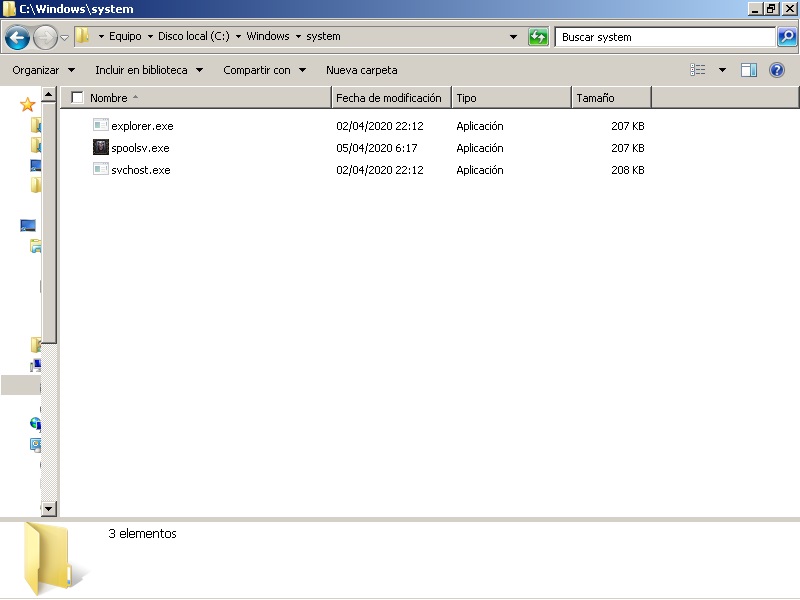

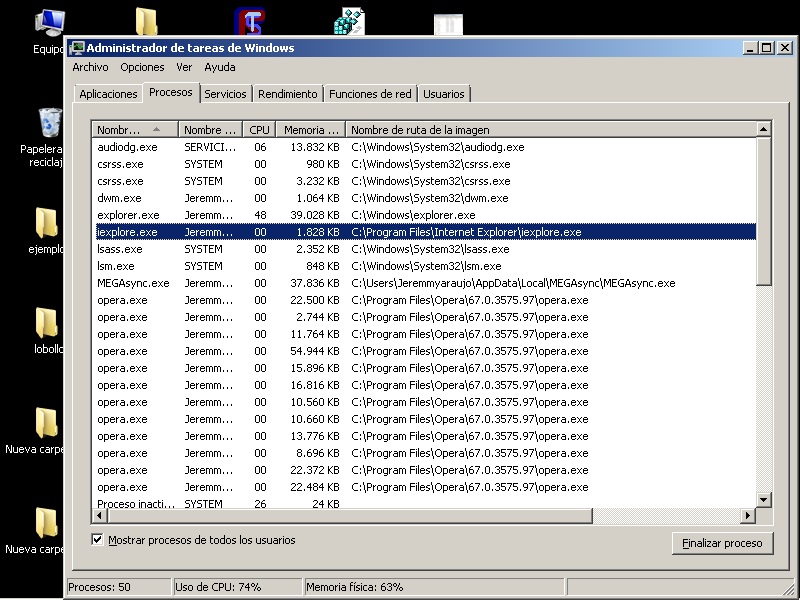

Trojan.Gosys, C:\WINDOWS\SYSTEM\EXPLORER.EXE, En cuarentena, 4125, 212143, , , ,

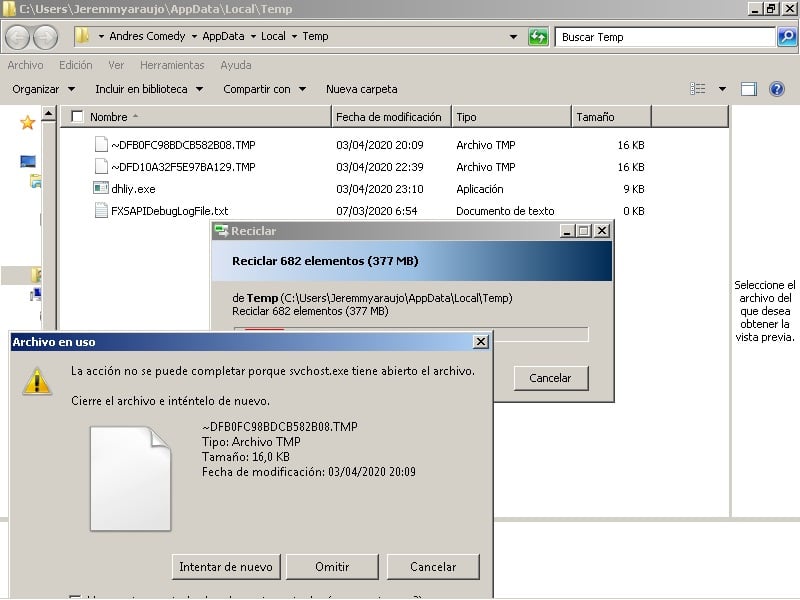

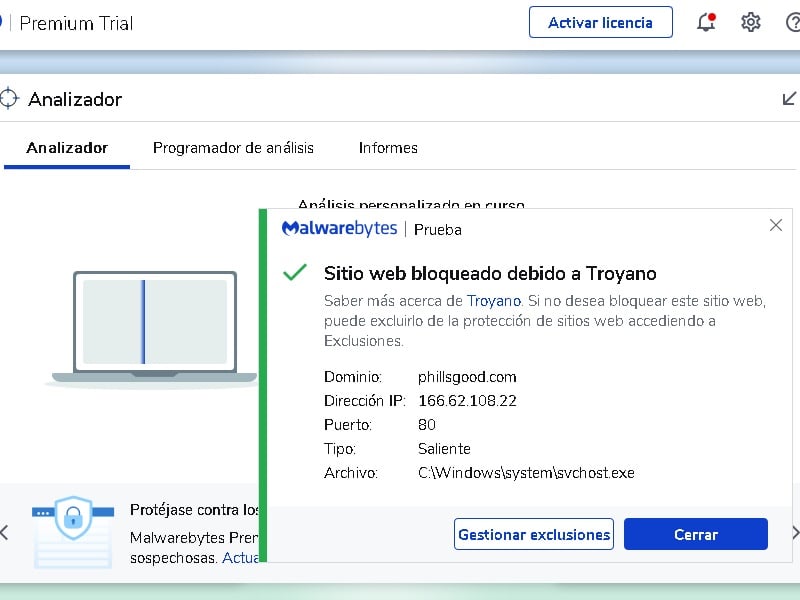

Trojan.Agent, C:\WINDOWS\SYSTEM\SVCHOST.EXE, En cuarentena, 490, 216034, , , ,

Módulo: 2

Trojan.Gosys, C:\WINDOWS\SYSTEM\EXPLORER.EXE, En cuarentena, 4125, 212143, , , ,

Trojan.Agent, C:\WINDOWS\SYSTEM\SVCHOST.EXE, En cuarentena, 490, 216034, , , ,

Clave del registro: 2

Trojan.Agent, HKLM\SOFTWARE\MICROSOFT\ACTIVE SETUP\INSTALLED COMPONENTS\{F146C9B1-VMVQ-A9RC-NUFL-D0BA00B4E999}, Se eliminará al reiniciar, 490, 165494, , , ,

Trojan.Agent, HKLM\SOFTWARE\MICROSOFT\ACTIVE SETUP\INSTALLED COMPONENTS\{Y479C6D0-OTRW-U5GH-S1EE-E0AC10B4E666}, En cuarentena, 490, 165494, 1.0.21952, , ame,

Valor del registro: 4

Trojan.Gosys, HKLM\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN|Explorer, En cuarentena, 4125, 212143, , , ,

Trojan.Gosys, HKLM\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUNONCE|EXPLORER, En cuarentena, 4125, 212143, 1.0.21952, , ame,

Trojan.Agent, HKLM\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN|Svchost, En cuarentena, 490, 216034, , , ,

Trojan.Agent, HKLM\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUNONCE|SVCHOST, En cuarentena, 490, 216034, 1.0.21952, , ame,

Datos del registro: 5

PUM.Optional.DisabledSecurityCenter, HKLM\SOFTWARE\MICROSOFT\SECURITY CENTER|ANTIVIRUSDISABLENOTIFY, Sustituido, 13614, 293294, 1.0.21952, , ame,

PUM.Optional.DisabledSecurityCenter, HKLM\SOFTWARE\MICROSOFT\SECURITY CENTER|FIREWALLDISABLENOTIFY, Sustituido, 13614, 293295, 1.0.21952, , ame,

PUM.Optional.DisabledSecurityCenter, HKLM\SOFTWARE\MICROSOFT\SECURITY CENTER|UPDATESDISABLENOTIFY, Sustituido, 13614, 293296, 1.0.21952, , ame,

Trojan.Gosys, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\WINLOGON|Shell, Sustituido, 4125, 212143, , , ,

Hijack.UserInit, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\WINLOGON|USERINIT, Sustituido, 13671, 292476, 1.0.21952, , ame,

Secuencia de datos: 0

(No hay elementos maliciosos detectados)

Carpeta: 0

(No hay elementos maliciosos detectados)

Archivo: 72

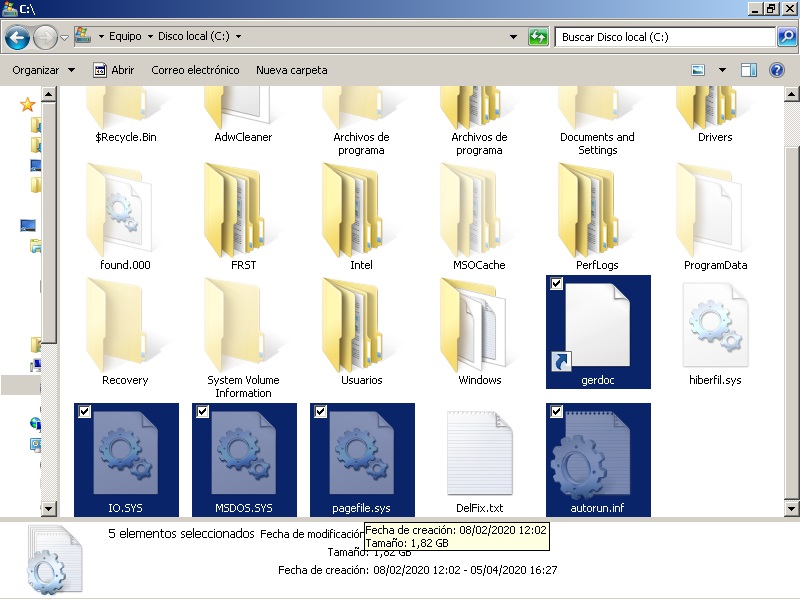

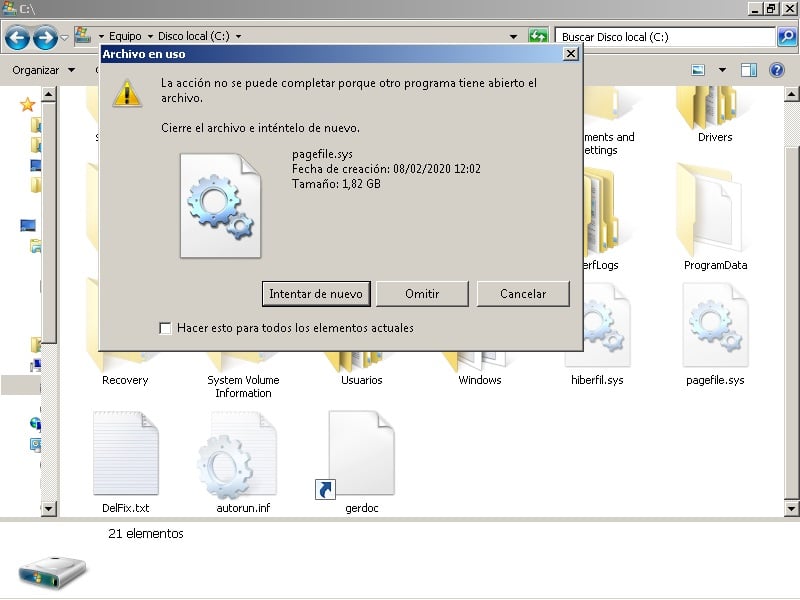

Trojan.Gosys, C:\WINDOWS\SYSTEM\EXPLORER.EXE, Error durante la eliminación, 4125, 212143, , , ,

Trojan.Agent, C:\WINDOWS\SYSTEM\SVCHOST.EXE, Error durante la eliminación, 490, 216034, , , ,

Trojan.Agent, C:\USERS\JEREMMYARAUJO\APPDATA\ROAMING\MRSYS.EXE, En cuarentena, 490, 165494, , , ,

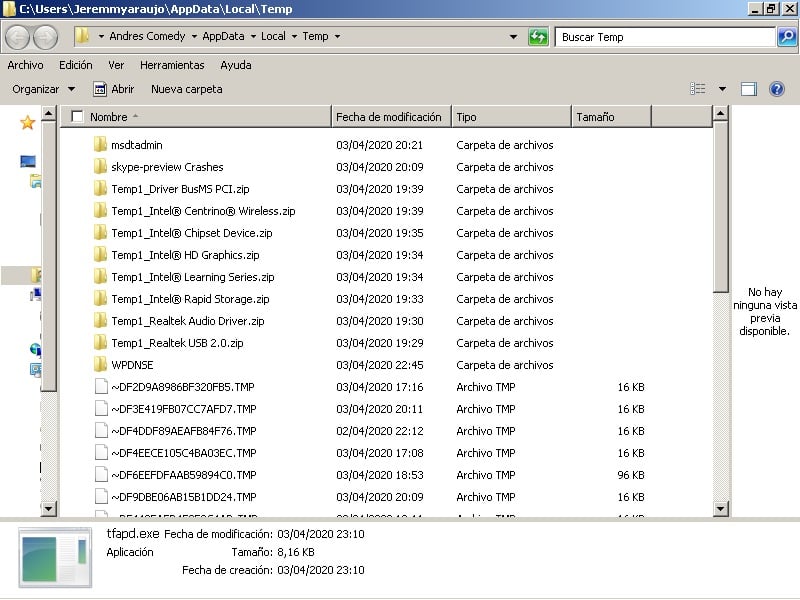

Worm.Qakbot, C:\PROGRAM FILES\COMMON FILES\WONDERSHARE\WONDERSHARE HELPER COMPACT\WSHELPERSRV.EXE, En cuarentena, 7009, 434237, 1.0.21952, , ame,

Worm.Qakbot, C:\PROGRAM FILES\NOTEPAD++\NOTEPAD++SRV.EXE, En cuarentena, 7009, 434237, 1.0.21952, , ame,

Worm.Qakbot, C:\PROGRAM FILES\FTL\FTLGAMESRV.EXE, En cuarentena, 7009, 434237, 1.0.21952, , ame,

Worm.Qakbot, C:\PROGRAM FILES\GOM\GOMPLAYER\GOMSRV.EXE, En cuarentena, 7009, 434237, 1.0.21952, , ame,

Worm.Qakbot, C:\PROGRAM FILES\INTERNET DOWNLOAD MANAGER\IDMGRHLPSRV.EXE, En cuarentena, 7009, 434237, 1.0.21952, , ame,

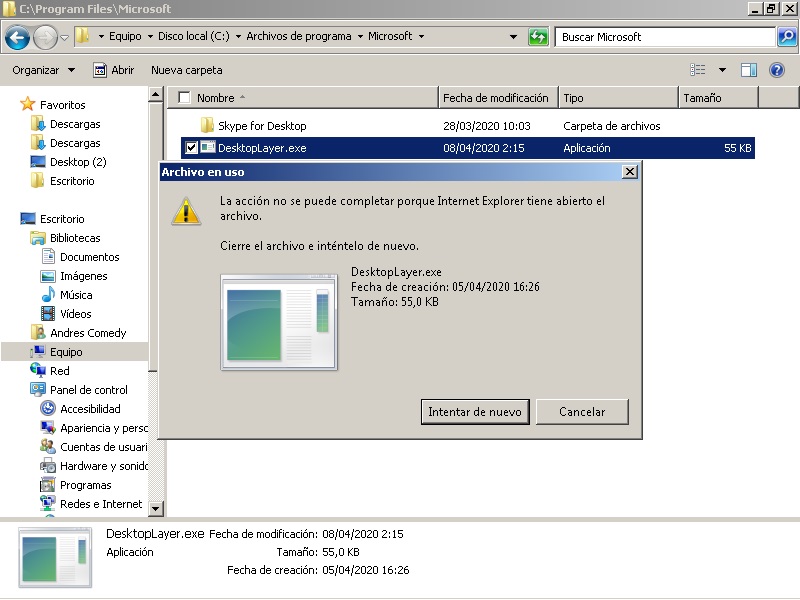

Worm.Qakbot, C:\PROGRAM FILES\MICROSOFT\DESKTOPLAYER.EXE, Error durante la eliminación, 7009, 434237, 1.0.21952, , ame,

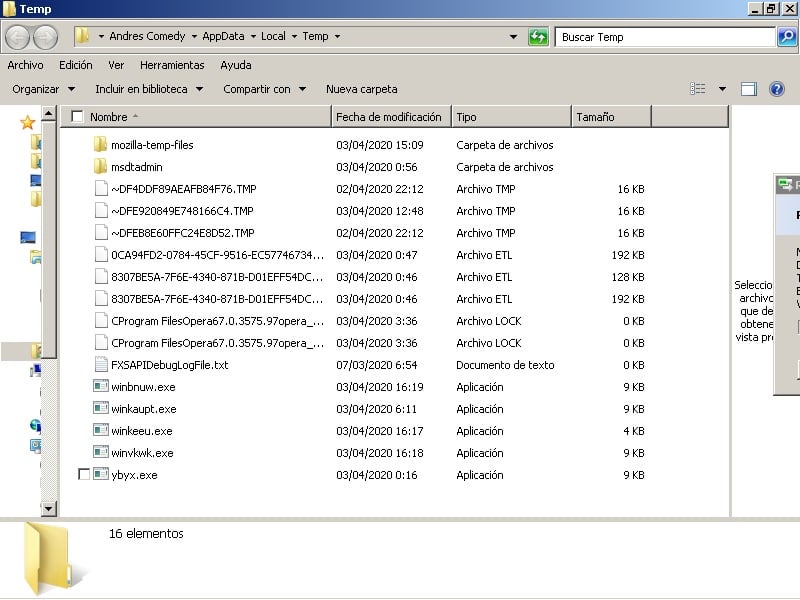

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\TEMP\WINITVG.EXE,, En cuarentena, 4387, 707843, 1.0.21952, 677C05050D6E605B2E9054CD, dds, 00662975

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\TEMP\WINHPXIY.EXE,, En cuarentena, 4387, 707843, 1.0.21952, B2388F1F5A431D15F17B24AC, dds, 00662975

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\TEMP\WINRAJRK.EXE,, En cuarentena, 4387, 707843, 1.0.21952, B2388F1F5A431D15F17B24AC, dds, 00662975

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\TEMP\WINNYMRD.EXE,, En cuarentena, 4387, 707843, 1.0.21952, 677C05050D6E605B2E9054CD, dds, 00662975

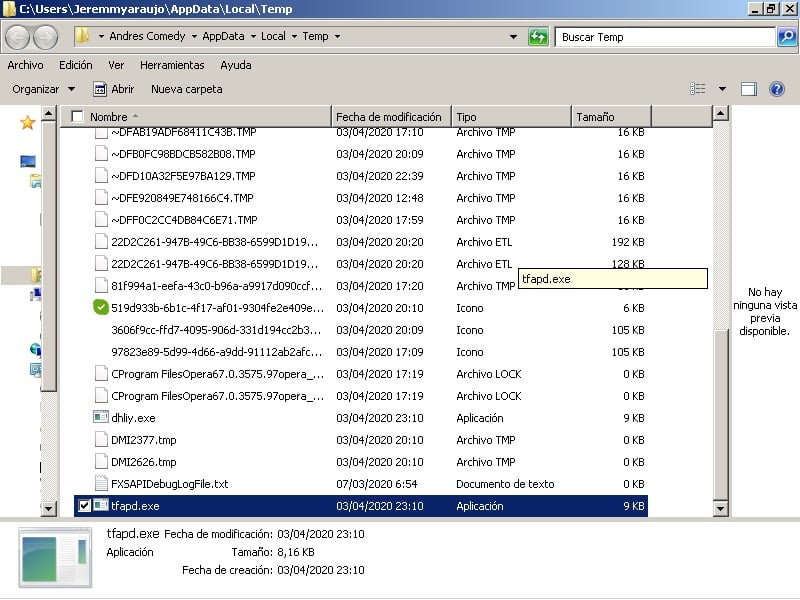

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\TEMP\TFAPD.EXE,, En cuarentena, 4387, 707843, 1.0.21952, 677C05050D6E605B2E9054CD, dds, 00662975

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\TEMP\DHLIY.EXE,, En cuarentena, 4387, 707843, 1.0.21952, B2388F1F5A431D15F17B24AC, dds, 00662975

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\TEMP\LWWU.EXE,, En cuarentena, 4387, 707843, 1.0.21952, B2388F1F5A431D15F17B24AC, dds, 00662975

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\TEMP\KODLTY.EXE,, En cuarentena, 4387, 707843, 1.0.21952, B2388F1F5A431D15F17B24AC, dds, 00662975

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\TEMP\JJTG.EXE,, En cuarentena, 4387, 707843, 1.0.21952, 677C05050D6E605B2E9054CD, dds, 00662975

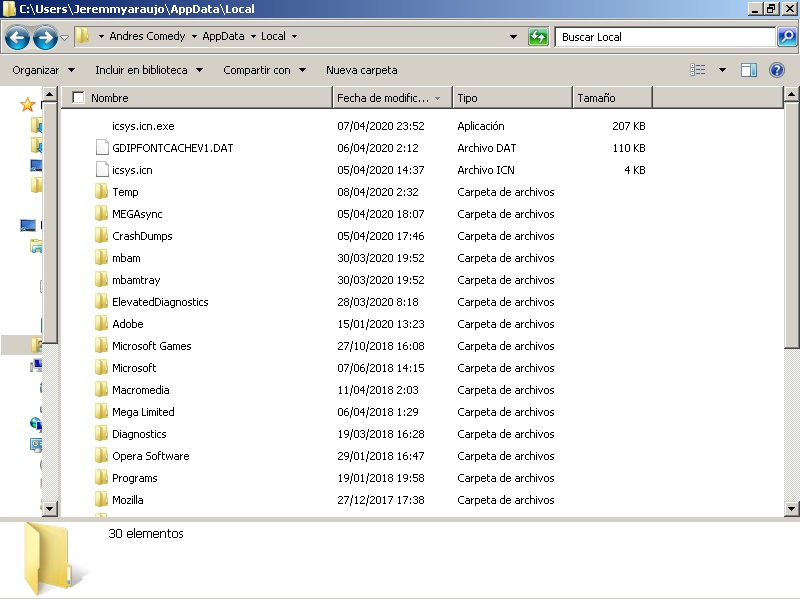

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\ICSYS.ICN.EXE, En cuarentena, 4387, 707843, 1.0.21952, A7664351E5A40F146AD75358, dds, 00662975

Trojan.ClipBanker, C:\USERS\JEREMMYARAUJO\APPDATA\LOCALLOW\IGDUMP\OTNNWARNHDCVLDUOVPYMOWZNDSIOBMOC\OTNNWARNHDCVLDUOVPYMOWZNDSIOBMOC.EXT, Se eliminará al reiniciar, 4347, 803343, 1.0.21952, B2388F1F5A431D15F17B24AC, dds, 00662975

Trojan.ClipBanker, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\TEMP\OCPNQP.EXE, En cuarentena, 4347, 803343, 1.0.21952, B2388F1F5A431D15F17B24AC, dds, 00662975

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\STSYS.EXE, En cuarentena, 4387, 707843, 1.0.21952, 9209EB0E46C36D1DD415E1F2, dds, 00662975

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\DOWNLOADS\TEAMVIEWER_SETUP.EXE, En cuarentena, 4387, 707843, 1.0.21952, B41C808A652A8E83E19B3002, dds, 00662975

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\MUSIC\DESKTOP\NUEVA CARPETA (2)\ADWCLEANER_8.0.2.EXE, En cuarentena, 4387, 707843, 1.0.21952, 75E695D62D2A73AB40B550E1, dds, 00662975

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\DOWNLOADS\3CRDAG675B_WW.EXE, En cuarentena, 4387, 707843, 1.0.21952, 39324FCC55B974A1961311ED, dds, 00662975

Trojan.VBCrypt, C:\FRST\QUARANTINE\C\USERS\JEREMMYARAUJO\APPDATA\ROAMING\MRSYS.EXE.XBAD, En cuarentena, 4387, 707843, 1.0.21952, 9209EB0E46C36D1DD415E1F2, dds, 00662975

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\MUSIC\DESKTOP\SAVE\DOTAHOTKEYS.EXE, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Worm.Qakbot, C:\FRST\QUARANTINE\C\PROGRAM FILES\MICROSOFT\DESKTOPLAYER.EXE.XBAD, En cuarentena, 7009, 434237, 1.0.21952, , ame,

Trojan.LogixoftKeyLogger, C:\WINDOWS\SYSTEM32\RVLKL.EXE, En cuarentena, 4520, 299332, 1.0.21952, 7F0C0BE94DF9F966EE98633E, dds, 00662975

Trojan.VBCrypt, D:\CURSOS\JUEGOS\SUPER NINTENDO ULTIMATE GAME PACK\SUPER NINTENDO.EXE, Sin acciones por parte del usuario, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\CURSOS\JUEGOS\WARCRAFT III\WORLD EDITOR.EXE, Sin acciones por parte del usuario, 4387, 707843, 1.0.21952, 9D7180F4A77CD0B0FA29275E, dds, 00662975

Trojan.VBCrypt, D:\CURSOS\JUEGOS\WARCRAFT III\W3L.EXE, Sin acciones por parte del usuario, 4387, 707843, 1.0.21952, 914C881F0344DAE14DCD4BD4, dds, 00662975

Trojan.VBCrypt, D:\CURSOS\JUEGOS\WARCRAFT III\BLIZZARDERROR.EXE, Sin acciones por parte del usuario, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\CURSOS\JUEGOS\WARCRAFT III\SYSTEMSURVEY.EXE, Sin acciones por parte del usuario, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\CURSOS\JUEGOS\WARCRAFT III\WARCRAFT III.EXE, Sin acciones por parte del usuario, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\CURSOS\JUEGOS\WARCRAFT III\WORLDEDIT.EXE, Sin acciones por parte del usuario, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\CURSOS\JUEGOS\WARCRAFT III\MOVIEPATCHER.EXE, Sin acciones por parte del usuario, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\CURSOS\JUEGOS\WARCRAFT III\BNUPDATE.EXE, Sin acciones por parte del usuario, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\CURSOS\JUEGOS\WARCRAFT III\WC3SETUP.EXE, Sin acciones por parte del usuario, 4387, 707843, 1.0.21952, 9209EB0E46C36D1DD415E1F2, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\MSHDQFE\WIN2K_XP\US\KB888111XPSP1.EXE, Sin acciones por parte del usuario, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\WDM\RTHDCPL.EXE, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\WDM\RTLCPL.EXE, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\CHCFG.EXE, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\WDM\VNCUTIL64.EXE, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\DRIVER BUSMS PCI.EXE, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK USB 2.0\INSTALAR DRIVER.EXE, En cuarentena, 4387, 707843, 1.0.21952, 67F8A5F061A601E3917D5542, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\WDM\ALCWZRD.EXE, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\INTEL® RAPID STORAGE.EXE, En cuarentena, 4387, 707843, 1.0.21952, 76CDF1A78E874D0ADF27E866, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\WDM\RTKAUDIOSERVICE.EXE, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\WDM\SKYTEL.EXE, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\WDM\RTLUPD64.EXE, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\WDM\VNCUTIL.EXE, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\MSHDQFE\WIN2K_XP\US\KB888111XPSP2.EXE, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\WDM\ALCMTR.EXE, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\INSTALAR DRIVER.EXE, En cuarentena, 4387, 707843, 1.0.21952, 67F8A5F061A601E3917D5542, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\INTEL® CENTRINO® WIRELESS.EXE, En cuarentena, 4387, 707843, 1.0.21952, 4FB72FD51A29B7323368236E, dds, 00662975

Trojan.VBCrypt, D:\HEDLGP.EXE,, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.VBCrypt, D:\HEDLGP.EXE, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

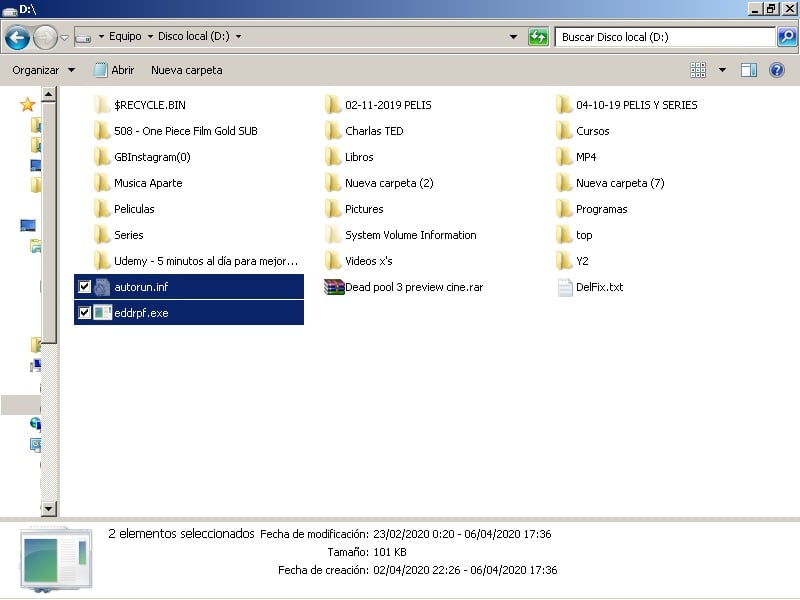

Trojan.VBCrypt, D:\EDDRPF.EXE, Error durante la eliminación, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

Trojan.BitCoinMiner, C:\USERS\JEREMMYARAUJO\APPDATA\ROAMING\AUDIOHD\AUDIODRIVER.EXE, En cuarentena, 905, 450897, 1.0.21952, BF9E5A3841BE6993FEE6E572, dds, 00662975

RiskWare.Crack, C:\PROGRAM FILES\INTERNET DOWNLOAD MANAGER\GPIDMC.EXE, En cuarentena, 7649, 686650, 1.0.21952, D1248EDC88CE663323960113, dds, 00662975

Trojan.VBCrypt, C:\$RECYCLE.BIN\S-1-5-21-2007294222-2133950855-1524518008-1000\$RHB4HTO.EXE, En cuarentena, 4387, 707843, 1.0.21952, 000000000000000000000001, dds, 00662975

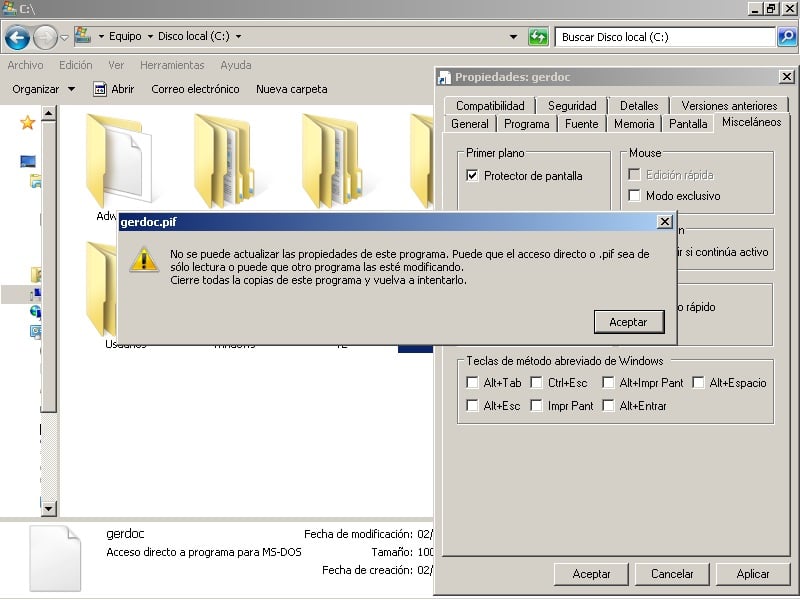

Trojan.MalPack.Gen, C:\GERDOC.PIF, Error durante la eliminación, 10236, 78353, 1.0.21952, 000000000000000000000004, dds, 00662975

Trojan.VBCrypt, C:\$RECYCLE.BIN\S-1-5-21-2007294222-2133950855-1524518008-1000\$RVZWJ0T.lnk, En cuarentena, 4387, 707843, , , ,

Trojan.VBCrypt, D:\CURSOS\JUEGOS\WARCRAFT III\FROZEN THRONE.EXE, Sin acciones por parte del usuario, 4387, 707843, 1.0.21952, 9209EB0E46C36D1DD415E1F2, dds, 00662975

Trojan.ClipBanker, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\TEMP\WINEQIJBT.EXE, En cuarentena, 4347, 803343, 1.0.21952, B2388F1F5A431D15F17B24AC, dds, 00662975

Trojan.ClipBanker, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\TEMP\EPMSWH.EXE, En cuarentena, 4347, 803343, 1.0.21952, B2388F1F5A431D15F17B24AC, dds, 00662975

Trojan.VBCrypt, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\TEMP\WINDSQBTX.EXE,, En cuarentena, 4387, 707843, 1.0.21952, 677C05050D6E605B2E9054CD, dds, 00662975

Trojan.ClipBanker, C:\USERS\JEREMMYARAUJO\APPDATA\LOCAL\TEMP\GLYGLA.EXE, En cuarentena, 4347, 803343, 1.0.21952, B2388F1F5A431D15F17B24AC, dds, 00662975

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\MSHDQFE\WIN2K3\US\KB888111SRVRTM.EXE, En cuarentena, 4386, 707843, 1.0.21952, 000000000000000000000001, dds, 00663565

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\MSHDQFE\WIN2K_XP\US\KB888111W2KSP4.EXE, En cuarentena, 4386, 707843, 1.0.21952, 000000000000000000000001, dds, 00663565

Trojan.VBCrypt, D:\PROGRAMAS\DRIVERS CANAIMA LICEO %22MG101A4%22\REALTEK AUDIO DRIVER\WDM\SOUNDMAN.EXE, En cuarentena, 4386, 707843, 1.0.21952, 000000000000000000000001, dds, 00663565

Sector físico: 0

(No hay elementos maliciosos detectados)

WMI: 0

(No hay elementos maliciosos detectados)

(end)