Malwarebytes

www.malwarebytes.com

-Detalles del registro-

Fecha del análisis: 20/8/23

Hora del análisis: 19:03

Archivo de registro: 702257f2-3f7b-11ee-90f5-c85b7691a345.json

-Información del software-

Versión: 4.6.0.277

Versión de los componentes: 1.0.2114

Versión del paquete de actualización: 1.0.74217

Licencia: Prueba

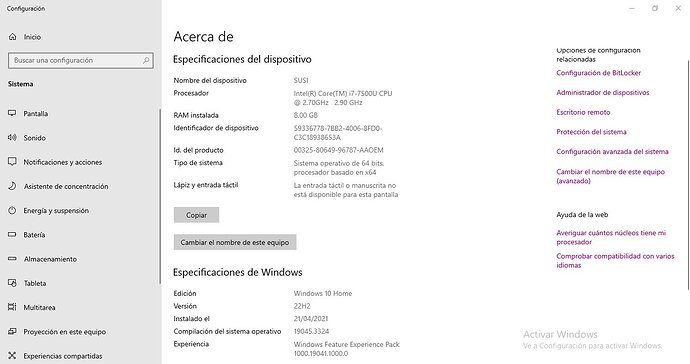

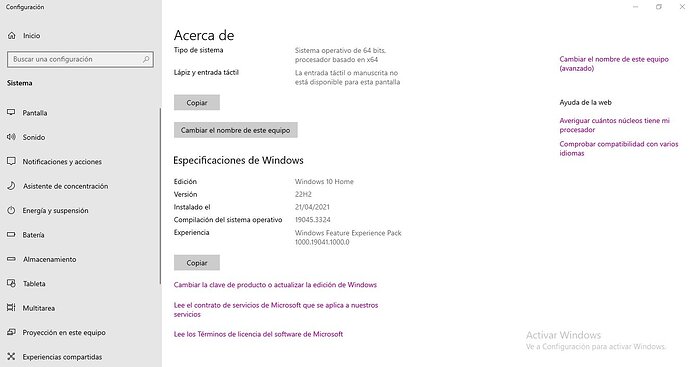

-Información del sistema-

SO: Windows 10 (Build 19045.3324)

CPU: x64

Sistema de archivos: NTFS

Usuario: SUSI\Susi

-Resumen del análisis-

Tipo de análisis: Análisis de amenazas

Análisis iniciado por:: Manual

Resultado: Completado

Objetos analizados: 306844

Amenazas detectadas: 43

Amenazas en cuarentena: 43

Tiempo transcurrido: 2 min, 37 seg

-Opciones de análisis-

Memoria: Activado

Inicio: Activado

Sistema de archivos: Activado

Archivo: Activado

Rootkits: Desactivado

Heurística: Activado

PUP: Detectar

PUM: Detectar

-Detalles del análisis-

Proceso: 1

Generic.Trojan.Agent.DDS, C:\USERS\SUSI\APPDATA\ROAMING\INTEL RAPID\INTELRAPID.EXE, En cuarentena, 1000002, 0, , , , , 150BE50312A4F6C64F292C5DDC2367AE, 8534E712F977AB6F7CAEE080F4281FDAF08337F209E92D1DAE23BBFF80FE6C41

Módulo: 1

Generic.Trojan.Agent.DDS, C:\USERS\SUSI\APPDATA\ROAMING\INTEL RAPID\INTELRAPID.EXE, En cuarentena, 1000002, 0, , , , , 150BE50312A4F6C64F292C5DDC2367AE, 8534E712F977AB6F7CAEE080F4281FDAF08337F209E92D1DAE23BBFF80FE6C41

Clave del registro: 3

Generic.Trojan.Agent.DDS, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TREE\Intel Rapid, En cuarentena, 1000002, 0, , , , , ,

Generic.Trojan.Agent.DDS, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TASKS\{F61C67C2-F649-4B79-B3C3-428C3553278F}, En cuarentena, 1000002, 0, , , , , ,

Generic.Trojan.Agent.DDS, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\LOGON\{F61C67C2-F649-4B79-B3C3-428C3553278F}, En cuarentena, 1000002, 0, , , , , ,

Valor del registro: 0

(No hay elementos maliciosos detectados)

Datos del registro: 0

(No hay elementos maliciosos detectados)

Secuencia de datos: 0

(No hay elementos maliciosos detectados)

Carpeta: 17

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_\cryptocurrency, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_\_Firefox, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\_Files\_Firefox, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_\Binance, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_\_Chrome, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\_Files\Binance, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\_Files\_Chrome, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\_Files\_Wallet, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_\_Brave, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_\_Opera, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\_Files\_Brave, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\_Files\_Files, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\_Files\_Opera, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_\files, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\_Files, En cuarentena, 8660, 1020660, , , , , ,

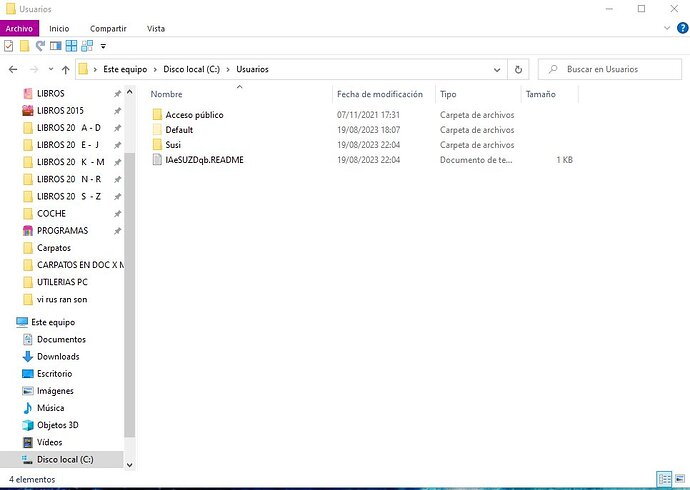

Spyware.StolenData.E, C:\USERS\SUSI\APPDATA\LOCAL\TEMP\mmMTQRPfIQyT, En cuarentena, 8660, 1020660, 1.0.74217, , ame, , ,

Archivo: 21

Spyware.StolenData.E, C:\USERS\SUSI\APPDATA\LOCAL\TEMP\mmMTQRPfIQyT\_FILES\_Screen_Desktop.jpeg, En cuarentena, 8660, 1020660, 1.0.74217, , ame, , C0D962CCE7783D3ED5A16F92C579D267, A9A98D6FC04CE18E2FCD8536929C4CB15C6E0EA873E219A0273C64FD81104757

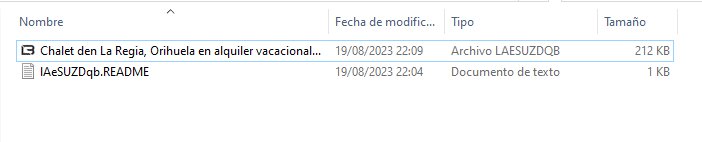

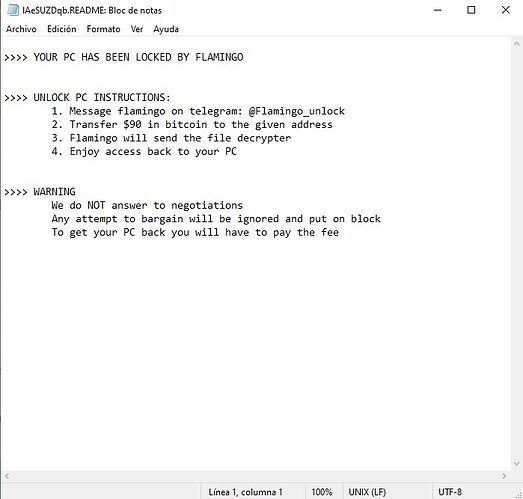

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_\files\lAeSUZDqb.README.txt, En cuarentena, 8660, 1020660, , , , , 52F3E18A0F373C7CA23CE84F62FAF1F8, EB3DDA9EF0F0923FFC58F60AA37988E0F0B1EFB2869A8090D287C9FCE9CD27CA

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_\files\te he denunciado y mi familia te estan buscando o lo arreglas o van por tí.txt, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_\_Chrome\profile1_cookies.db, En cuarentena, 8660, 1020660, , , , , 05AEA66776AC6CFF09D3C83BF0E177BB, 97BEAB6F486EA22496DC03F7AC1770208B61E2DCFA76ABE87458BA5C4CC609C4

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_\_Chrome\profile1_key.bin, En cuarentena, 8660, 1020660, , , , , 4156A4229AA85E187FE4A538CAEBBE62, F0140DE326DE9ABEE85723EE14F8BA7CA57B8190589EAADBC12A001D5737211D

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_\_Chrome\profile1_logins.db, En cuarentena, 8660, 1020660, , , , , B6914D8E5CB470236ECEED8D6F8B4FB7, 45BDA2415419C24D2526AE60CAE5EE1D66BC8D2CC986BB9E94C0F3C414AF06C1

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_\_Chrome\profile1_webdata.db, En cuarentena, 8660, 1020660, , , , , A3C80211B0DC8BACDEF94143C577DC13, F20D0AC5C80C65B3F75EA2DDA1009C02A94DB1FE4594BD2BD7030894CD42959F

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_\screenshot.jpg, En cuarentena, 8660, 1020660, , , , , C0D962CCE7783D3ED5A16F92C579D267, A9A98D6FC04CE18E2FCD8536929C4CB15C6E0EA873E219A0273C64FD81104757

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\files_\system_info.txt, En cuarentena, 8660, 1020660, , , , , 19F19D2F39E56068ADC25A7E381B52EA, 57662B770013A496D539A2D52E73C0475CE458B0D86874C91D698DE7C6ED061B

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\_Files\_Chrome\profile1_cookies.db, En cuarentena, 8660, 1020660, , , , , 05AEA66776AC6CFF09D3C83BF0E177BB, 97BEAB6F486EA22496DC03F7AC1770208B61E2DCFA76ABE87458BA5C4CC609C4

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\_Files\_Chrome\profile1_key.bin, En cuarentena, 8660, 1020660, , , , , 4156A4229AA85E187FE4A538CAEBBE62, F0140DE326DE9ABEE85723EE14F8BA7CA57B8190589EAADBC12A001D5737211D

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\_Files\_Chrome\profile1_logins.db, En cuarentena, 8660, 1020660, , , , , B6914D8E5CB470236ECEED8D6F8B4FB7, 45BDA2415419C24D2526AE60CAE5EE1D66BC8D2CC986BB9E94C0F3C414AF06C1

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\_Files\_Chrome\profile1_webdata.db, En cuarentena, 8660, 1020660, , , , , A3C80211B0DC8BACDEF94143C577DC13, F20D0AC5C80C65B3F75EA2DDA1009C02A94DB1FE4594BD2BD7030894CD42959F

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\_Files\_Files\lAeSUZDqb.README.txt, En cuarentena, 8660, 1020660, , , , , 52F3E18A0F373C7CA23CE84F62FAF1F8, EB3DDA9EF0F0923FFC58F60AA37988E0F0B1EFB2869A8090D287C9FCE9CD27CA

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\_Files\_Files\te he denunciado y mi familia te estan buscando o lo arreglas o van por tí.txt, En cuarentena, 8660, 1020660, , , , , ,

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\_Files\_Information.txt, En cuarentena, 8660, 1020660, , , , , 19F19D2F39E56068ADC25A7E381B52EA, 57662B770013A496D539A2D52E73C0475CE458B0D86874C91D698DE7C6ED061B

Spyware.StolenData.E, C:\Users\Susi\AppData\Local\Temp\mmMTQRPfIQyT\ThIAWCHCirKmN.zip, En cuarentena, 8660, 1020660, , , , , 2B1D2B10F28E522D579DD538193D64B2, 4AEFD362B47F2247237E684D9CBCEBEACAE5210A1A5D5EEB9B9C40D8B5587F71

Trojan.Agent.E, C:\USERS\SUSI\APPDATA\ROAMING\MICROSOFT\WINDOWS\START MENU\PROGRAMS\STARTUP\INTELRAPID.LNK, En cuarentena, 3685, 780488, 1.0.74217, , ame, , 45DB893A0287E0955F20B470445B0C34, 51895E01E2C0EB37AD58A1C4BE69B2DF012C42BABFE87BD68C6FE28AFA6D13C4

Generic.Trojan.Agent.DDS, C:\WINDOWS\SYSTEM32\TASKS\Intel Rapid, En cuarentena, 1000002, 0, , , , , 2FE8E09F57749056EB5E9B354BD28086, BCD8FA0C91A8DA3734A3F96099A8A63C3CC3ADC2962E8C962C5730DC9AF67374

Generic.Trojan.Agent.DDS, C:\USERS\SUSI\APPDATA\ROAMING\INTEL RAPID\INTELRAPID.EXE, En cuarentena, 1000002, 0, 1.0.74217, 206932E32CD05129DF827A51, dds, 02435344, 150BE50312A4F6C64F292C5DDC2367AE, 8534E712F977AB6F7CAEE080F4281FDAF08337F209E92D1DAE23BBFF80FE6C41

Trojan.ClipBanker, C:\PROGRAM FILES (X86)\FOLDER1\SETUP1.EXE, En cuarentena, 7576, 977161, 1.0.74217, , ame, , 150BE50312A4F6C64F292C5DDC2367AE, 8534E712F977AB6F7CAEE080F4281FDAF08337F209E92D1DAE23BBFF80FE6C41

Sector físico: 0

(No hay elementos maliciosos detectados)

WMI: 0

(No hay elementos maliciosos detectados)

(end)