Emsisoft libera herramienta de descifrado gratuito para los ransomwares: Maze / Sekhmet / Egregor

Emsisoft ha lanzado un descifrador para permitir que cualquier víctima de Maze, Egregor y Sekhmet que haya estado esperando recupere sus archivos de forma gratuita.

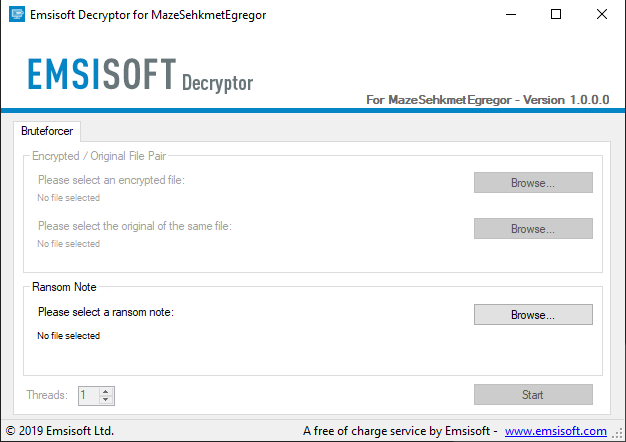

Emsisoft Decryptor para Maze, Sekhmet y Egregor

Para usar el descifrador, las víctimas necesitarán una nota de rescate creada durante el ataque, ya que contiene la clave de descifrado cifrada.

El ransomware Maze comenzó a operar en mayo de 2019 y rápidamente saltó a la fama, ya que era responsable del uso de tácticas de robo de datos y doble extorsión que ahora utilizan muchas operaciones de ransomware.

Después de que Maze anunciara su cierre en octubre de 2020, cambiaron su nombre en septiembre a Egregor, que luego desapareció después de que los miembros fueran arrestados en Ucrania .

La operación Sekhmet fue un poco atípica ya que se lanzó en marzo de 2020, mientras Maze todavía estaba activo.

Los ransomware Maze, Sekhmet y Egregor encriptan los archivos de la víctima usando ChaCha8 y agregan una extensión aleatoria.

A continuación se muestra un ejemplo de nota de rescate:

Attention!

----------------------------

| What happened?

----------------------------

We hacked your network and now all your files, documents, photos, databases, and other important data are safely encrypted with reliable algorithms.

You cannot access the files right now. But do not worry. You can get it back! It is easy to recover in a few steps.

We have also downloaded a lot of private data from your network, so in case of not contacting us as soon as possible this data will be released.

If you do not contact us in a 3 days we will post information about your breach on our public news website and after 7 days the whole downloaded info.

To see what happens to those who don't contact us, google:

* Southwire Maze Ransomware

* MDLab Maze Ransomware

* City of Pensacola Maze Ransomware

After the payment the data will be removed from our disks and decryptor will be given to you, so you can restore all your files.

----------------------------

| How to contact us and get my files back?

----------------------------

The only method to restore your files and be safe from data leakage is to purchase a unique for you private key which is securely stored on our servers.

To contact us and purchase the key you have to visit our website in a hidden TOR network.

There are general 2 ways to reach us:

1) [Recommended] Using hidden TOR network.

a) Download a special TOR browser: https://www.torproject.org/

b) Install the TOR Browser.

c) Open the TOR Browser.

d) Open our website in the TOR browser: http://aoacugmutagkwctu.onion/[redacted]

e) Follow the instructions on this page.

2) If you have any problems connecting or using TOR network

a) Open our website: https://mazedecrypt.top/[redacted]

b) Follow the instructions on this page.

Warning: the second (2) method can be blocked in some countries. That is why the first (1) method is recommended to use.

On this page, you will see instructions on how to make a free decryption test and how to pay.

Also it has a live chat with our operators and support team.

----------------------------

| What about guarantees?

----------------------------

We understand your stress and worry.

So you have a FREE opportunity to test a service by instantly decrypting for free three files from every system in your network.

If you have any problems our friendly support team is always here to assist you in a live chat!

P.S. Dear system administrators, do not think you can handle it by yourself. Inform leadership as soon as possible.

By hiding the fact of the breach you will be eventually fired and sometimes even sued.

-------------------------------------------------------------------------------

THIS IS A SPECIAL BLOCK WITH A PERSONAL AND CONFIDENTIAL INFORMATION! DO NOT TOUCH IT WE NEED IT TO IDENTIFY AND AUTHORIZE YOU

---BEGIN MAZE KEY---

[redacted]

---END MAZE KEY---

* Guía de uso detallada en PDF

Claves maestras de descifrado liberadas

Las claves maestras de descifrado para las operaciones de ransomware Maze, Egregor y Sekhmet fueron publicadas anoche en los foros de BleepingComputer por el presunto desarrollador de malware.

El cartel decía que se trataba de una filtración planificada y que no está relacionada con las recientes operaciones policiales que llevaron a la incautación de servidores y el arresto de afiliados de ransomware.

“Dado que generará demasiadas pistas y la mayoría de ellas serán falsas, es necesario enfatizar que se trata de una filtración planificada y que no tiene ninguna conexión con arrestos y derribos recientes”, explicó el presunto desarrollador del ransomware.

Además, afirmaron que ninguno de los miembros de su equipo volverá jamás al ransomware y que destruyeron todo el código fuente de su ransomware.

- Descargar el: Emsisoft Decryptor for Maze/Sekhmet/Egregor