Hace un tiempo, aparecio en mi ordenador el virus de la doble tilde, así que siguiendo el consejo de este foro me instale malwarebytes y despues de pasarlo y borrarlo todo parecia correcto. Pero dias despues me aparecen 4 virus que borro dia tras dia y vuelven a aparecer, no se como dar con el archivo que los vuelve a instalar. Adjunto aqui los resultados de malwarebytes: Malwarebytes

-Detalles del registro- Fecha del análisis: 28/12/22 Hora del análisis: 13:28 Archivo de registro: 17d50574-86ab-11ed-bebf-d8bbc110cf40.json

-Información del software- Versión: 4.5.19.229 Versión de los componentes: 1.0.1860 Versión del paquete de actualización: 1.0.63941 Licencia: Caducado

-Información del sistema- SO: Windows 10 (Build 19044.2364) CPU: x64 Sistema de archivos: NTFS Usuario: DESKTOP-UQKRGTU\Alvaro

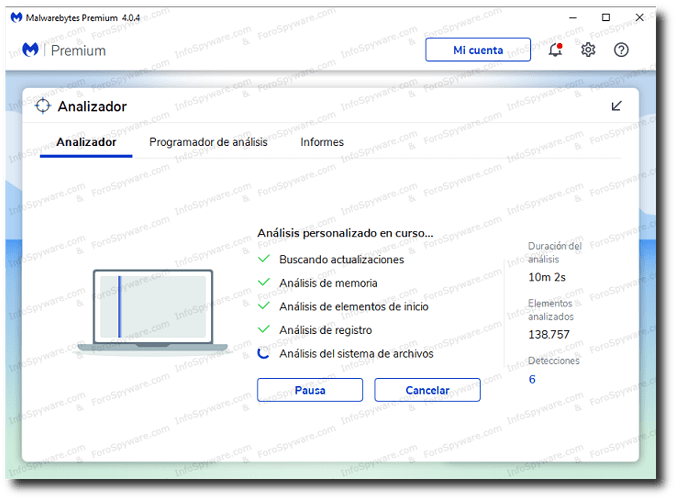

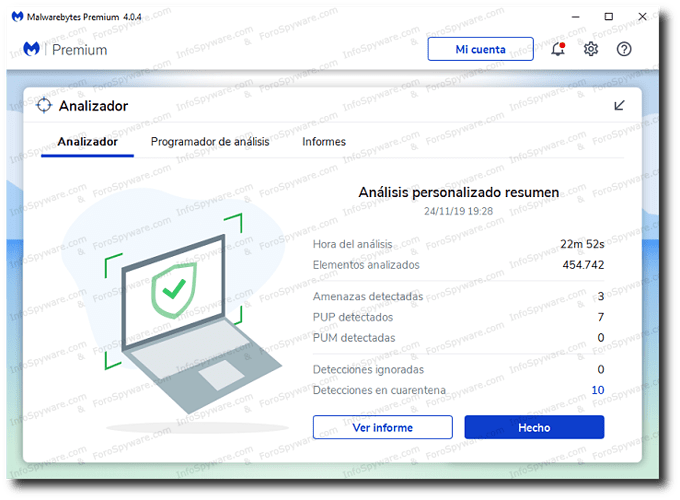

-Resumen del análisis- Tipo de análisis: Análisis de amenazas Análisis iniciado por:: Manual Resultado: Completado Objetos analizados: 359452 Amenazas detectadas: 4 Amenazas en cuarentena: 0 Tiempo transcurrido: 1 min, 15 seg

-Opciones de análisis- Memoria: Activado Inicio: Activado Sistema de archivos: Activado Archivo: Activado Rootkits: Desactivado Heurística: Activado PUP: Detectar PUM: Detectar

-Detalles del análisis- Proceso: 0 (No hay elementos maliciosos detectados)

Módulo: 0 (No hay elementos maliciosos detectados)

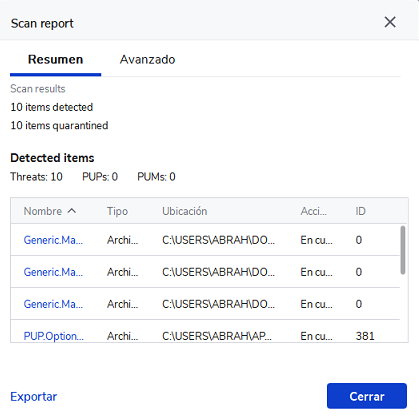

Clave del registro: 3 Trojan.Amadey, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TREE\wfyoot.exe, Sin acciones por parte del usuario, 646, 1085723, , , , , , Trojan.Amadey, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\TASKS{5750CE7C-2F65-4974-9B3B-B13514EA8E37}, Sin acciones por parte del usuario, 646, 1085723, , , , , , Trojan.Amadey, HKLM\SOFTWARE\MICROSOFT\WINDOWS NT\CURRENTVERSION\SCHEDULE\TASKCACHE\PLAIN{5750CE7C-2F65-4974-9B3B-B13514EA8E37}, Sin acciones por parte del usuario, 646, 1085723, , , , , ,

Valor del registro: 0 (No hay elementos maliciosos detectados)

Datos del registro: 0 (No hay elementos maliciosos detectados)

Secuencia de datos: 0 (No hay elementos maliciosos detectados)

Carpeta: 0 (No hay elementos maliciosos detectados)

Archivo: 1 Trojan.Amadey, C:\WINDOWS\SYSTEM32\TASKS\wfyoot.exe, Sin acciones por parte del usuario, 646, 1085723, 1.0.63941, , ame, , C5550E0FABB15919854EB578E42554A9, C578C085B1EC7BD2D53D7112975E1B92B073331B9309717E3F21399E5DAAD853

Sector físico: 0 (No hay elementos maliciosos detectados)

WMI: 0 (No hay elementos maliciosos detectados)

(end)