Buenos días chicloi! Muchísimas gracias, ya he leído la política y te agradezco mucho por ayudarme.

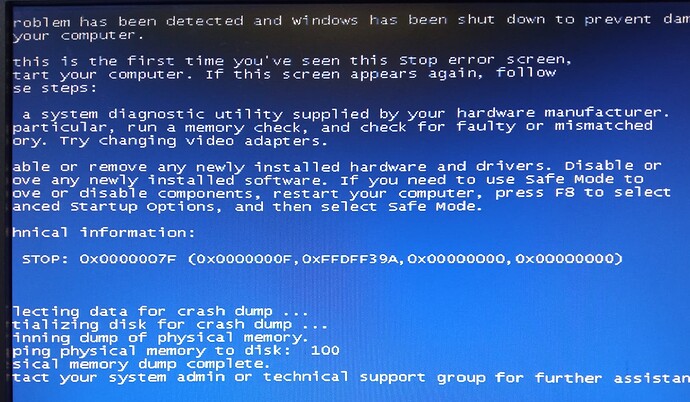

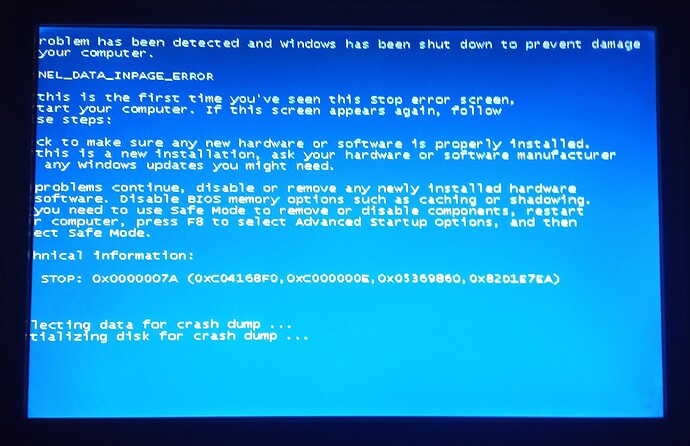

Respecto a si instalé algún programa, pues… el 6 de noviembre me descargué un programa pirateado de mediafire, pero mi pc no había presentado problemas hasta el 17 de noviembre, que empezó a fallar y a presentar pantallazos azules, por eso me parece extraño y no estoy seguro de si se deba a eso o a otra cosa. De todos modos, desinstalé ese programa por si acaso.

Así es, he realizado varios análisis, por desgracia parte de esos análisis los hice antes de formatear la pc y los he perdido, pero después del formateo hice un nuevo análisis que encontró lo siguiente:

Registro de análisis de 360 Total Security

Tiempo de análisis:2022-11-19 18:47:42

Tiempo transcurrido:00:09:44

Objetos analizados:64483

Amenazas encontradas:1

Amenazas resueltas:1

Configuración de análisis

----------------------

Análisis de archivos comprimidos:No

Motor de análisis:El motor KunPeng está desactivado

Ámbito del análisis

----------------------

Análisis completo

Resultado del análisis

======================

Elementos de alto riesgo

----------------------

C:\Windows\System32\config\systemprofile\AppData\Local\Microsoft\Windows\Temporary Internet Files\Content.IE5\48PSL1J1\ef5b8a35faf67ad8708bbcdfaa0f4ac4[1].exe 07B9216D45596749BD20E99662419E3F 1C16460DACCD1927DE027AE49CA158AA14B19F5C 70,3,2,4,280,1,256, || 0_0_1 [Cloud 360][Win32/TrojanSpy.Fsysna.HgIAS0cA][Archivos en papelera][Procesado]

Siguen apareciendo los avisos de detección y los pantallazos azules, actualmente tengo activado tanto el antivirus de 360 Total Security como la protección de Malwarebytes (free-trial) pero el problema persiste, también hice dos análisis con Malwarebytes, uno de amenazas y otro personalizado, aquí le dejo los respectivos informes por si los necesita.

Malwarebytes

www.malwarebytes.com

-Detalles del registro-

Fecha del análisis: 21/11/22

Hora del análisis: 8:17

Archivo de registro: 9bdd58c2-699a-11ed-a011-002264247ee2.json

-Información del software-

Versión: 4.3.0.98

Versión de los componentes: 1.0.1273

Versión del paquete de actualización: 1.0.39721

Licencia: Prueba

-Información del sistema-

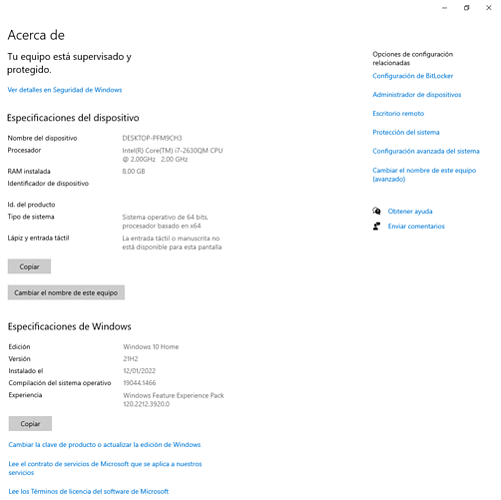

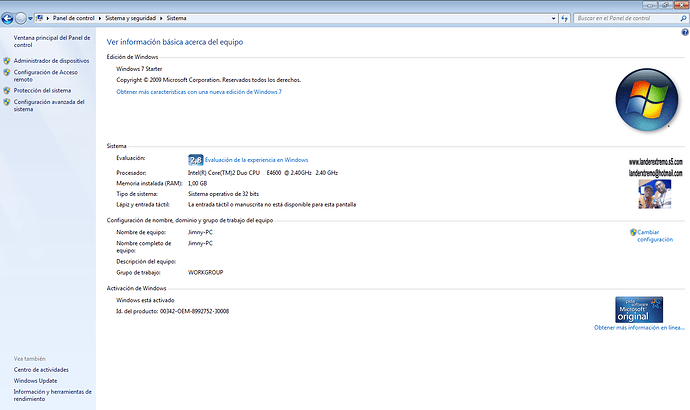

SO: Windows 7

CPU: x86

Sistema de archivos: NTFS

Usuario: Andrea-PC\Andrea

-Resumen del análisis-

Tipo de análisis: Análisis de amenazas

Análisis iniciado por:: Manual

Resultado: Completado

Objetos analizados: 142306

Amenazas detectadas: 26

Amenazas en cuarentena: 26

Tiempo transcurrido: 3 min, 50 seg

-Opciones de análisis-

Memoria: Activado

Inicio: Activado

Sistema de archivos: Activado

Archivo: Activado

Rootkits: Desactivado

Heurística: Activado

PUP: Detectar

PUM: Detectar

-Detalles del análisis-

Proceso: 0

(No hay elementos maliciosos detectados)

Módulo: 0

(No hay elementos maliciosos detectados)

Clave del registro: 0

(No hay elementos maliciosos detectados)

Valor del registro: 0

(No hay elementos maliciosos detectados)

Datos del registro: 0

(No hay elementos maliciosos detectados)

Secuencia de datos: 0

(No hay elementos maliciosos detectados)

Carpeta: 8

PUP.Optional.Babylon, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, En cuarentena, 405, 455059, , , , , ,

PUP.Optional.SweetIM, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, En cuarentena, 459, 455282, , , , , ,

PUP.Optional.MailRu, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, En cuarentena, 259, 716220, , , , , ,

PUP.Optional.Babylon, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, En cuarentena, 405, 455059, , , , , ,

PUP.Optional.WinYahoo, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, En cuarentena, 240, 454794, , , , , ,

PUP.Optional.SweetIM, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, En cuarentena, 459, 455282, , , , , ,

PUP.Optional.Funmoods, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, En cuarentena, 340, 455241, , , , , ,

PUP.Optional.MailRu, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Sync Data\LevelDB, En cuarentena, 259, 454830, , , , , ,

Archivo: 18

PUP.Optional.Babylon, C:\Users\Andrea\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000016.ldb, En cuarentena, 405, 455059, , , , , 9C0EA109BED40D20DDD2BEF46AB37276, DDBD888B9D0C636B9B87CEE52768E373B599C18EF5FC6B679CEFC6BA632511EB

PUP.Optional.Babylon, C:\Users\Andrea\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000018.ldb, En cuarentena, 405, 455059, , , , , 139409ABEB576259249CBDA6798D2584, 5355E238DF69A35607B14DCE3E4745AA2255A96417AB32248F5066F04BC8A80E

PUP.Optional.Babylon, C:\Users\Andrea\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000021.ldb, En cuarentena, 405, 455059, , , , , 8138FB7AA25292B3F78CC2E128F2C2E5, 7CA2100AF312C19727AAE2ED7BC82AC847B2EB7D2BCFB9B9F5586D0115BEFD1F

PUP.Optional.Babylon, C:\Users\Andrea\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000024.ldb, En cuarentena, 405, 455059, , , , , E409782D83814D237652691979FC073E, C531C3CAB922126473D0FC6D326CBE7828B6C3C1F13586EBAA9C8BBC6327A58B

PUP.Optional.Babylon, C:\Users\Andrea\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\000025.log, En cuarentena, 405, 455059, , , , , 634C14B85F8EBE3BE7B22A12B2108D3E, AC4B28BA5E2486AB2E26C5B2D0BE971544613A021CF69224F6C15AC777A40F42

PUP.Optional.Babylon, C:\Users\Andrea\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\CURRENT, En cuarentena, 405, 455059, , , , , 2091E7AF40368B8A9183A08A62EFC8F9, 368B5CDAB2FF128767296BB4F19BFCD39BAA627EAAF43CAFBA54FC223FEEC47F

PUP.Optional.Babylon, C:\Users\Andrea\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\LOCK, En cuarentena, 405, 455059, , , , , ,

PUP.Optional.Babylon, C:\Users\Andrea\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\LOG, En cuarentena, 405, 455059, , , , , E0CF417488166A66324C2D69ABD4939F, C1D572B8826DC817A71A201016DA57F65D68773AD60D21CA620EC7406D410C04

PUP.Optional.Babylon, C:\Users\Andrea\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\LOG.old, En cuarentena, 405, 455059, , , , , F8BBB76BD9571E7879A0F6F83D077BDB, A778DF9A8CB0D1767D2570937E9F633F929291CC6F13A3BCD29A9307CCA1535B

PUP.Optional.Babylon, C:\Users\Andrea\AppData\Local\Google\Chrome\User Data\Default\Sync Data\LevelDB\MANIFEST-000023, En cuarentena, 405, 455059, , , , , 02A71F6BB224311CBE61141383EBB213, 7FA37AE814DC42161D1517647DCF5FE4FAE121717B6E5E9F5C562B0C183987F1

PUP.Optional.Babylon, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Secure Preferences, Sustituido, 405, 455059, 1.0.39721, , ame, , E6AD6705CC3983E2889460CA6556B4EC, 841442181B89EA66E071EB4E738B29F885E717B7B56BA421D3C5350D1A16A01D

PUP.Optional.SweetIM, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Secure Preferences, Sustituido, 459, 455282, 1.0.39721, , ame, , E6AD6705CC3983E2889460CA6556B4EC, 841442181B89EA66E071EB4E738B29F885E717B7B56BA421D3C5350D1A16A01D

PUP.Optional.MailRu, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Secure Preferences, Sustituido, 259, 716220, 1.0.39721, , ame, , E6AD6705CC3983E2889460CA6556B4EC, 841442181B89EA66E071EB4E738B29F885E717B7B56BA421D3C5350D1A16A01D

PUP.Optional.Babylon, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Secure Preferences, Sustituido, 405, 455059, 1.0.39721, , ame, , E6AD6705CC3983E2889460CA6556B4EC, 841442181B89EA66E071EB4E738B29F885E717B7B56BA421D3C5350D1A16A01D

PUP.Optional.WinYahoo, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Secure Preferences, Sustituido, 240, 454794, 1.0.39721, , ame, , E6AD6705CC3983E2889460CA6556B4EC, 841442181B89EA66E071EB4E738B29F885E717B7B56BA421D3C5350D1A16A01D

PUP.Optional.SweetIM, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Secure Preferences, Sustituido, 459, 455282, 1.0.39721, , ame, , E6AD6705CC3983E2889460CA6556B4EC, 841442181B89EA66E071EB4E738B29F885E717B7B56BA421D3C5350D1A16A01D

PUP.Optional.Funmoods, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Secure Preferences, Sustituido, 340, 455241, 1.0.39721, , ame, , E6AD6705CC3983E2889460CA6556B4EC, 841442181B89EA66E071EB4E738B29F885E717B7B56BA421D3C5350D1A16A01D

PUP.Optional.MailRu, C:\USERS\ANDREA\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Sustituido, 259, 454830, 1.0.39721, , ame, , 71C6FDDBF0FA6B30AF1D15BBFD2EEEB3, 7B224EE40CC0CFC4A7422BCEA9B8462F4FC5746F82E236EC7A08869581FFADEA

Sector físico: 0

(No hay elementos maliciosos detectados)

WMI: 0

(No hay elementos maliciosos detectados)

(end)

Malwarebytes

www.malwarebytes.com

-Detalles del registro-

Fecha del análisis: 23/11/22

Hora del análisis: 10:29

Archivo de registro: 70cd2058-6b3f-11ed-bc6f-002264247ee2.json

-Información del software-

Versión: 4.3.0.98

Versión de los componentes: 1.0.1273

Versión del paquete de actualización: 1.0.62677

Licencia: Prueba

-Información del sistema-

SO: Windows 7

CPU: x86

Sistema de archivos: NTFS

Usuario: Andrea-PC\Andrea

-Resumen del análisis-

Tipo de análisis: Análisis personalizado

Análisis iniciado por:: Manual

Resultado: Completado

Objetos analizados: 84274

Amenazas detectadas: 6

Amenazas en cuarentena: 6

Tiempo transcurrido: 39 min, 54 seg

-Opciones de análisis-

Memoria: Activado

Inicio: Activado

Sistema de archivos: Activado

Archivo: Activado

Rootkits: Desactivado

Heurística: Activado

PUP: Detectar

PUM: Detectar

-Detalles del análisis-

Proceso: 0

(No hay elementos maliciosos detectados)

Módulo: 0

(No hay elementos maliciosos detectados)

Clave del registro: 0

(No hay elementos maliciosos detectados)

Valor del registro: 0

(No hay elementos maliciosos detectados)

Datos del registro: 0

(No hay elementos maliciosos detectados)

Secuencia de datos: 0

(No hay elementos maliciosos detectados)

Carpeta: 0

(No hay elementos maliciosos detectados)

Archivo: 6

Trojan.MalPack.GS, C:\WINDOWS\SYSTEM32\CONFIG\SYSTEMPROFILE\APPDATA\LOCAL\MICROSOFT\WINDOWS\TEMPORARY INTERNET FILES\CONTENT.IE5\TH9Z8GL2\EF5B8A35FAF67AD8708BBCDFAA0F4AC4[1].EXE, En cuarentena, 7107, 1020714, 1.0.62677, , ame, , 07B9216D45596749BD20E99662419E3F, F6F9BFB0051934F8D52E0D9CD86AB8138C24B4318162439CFDF4243EED29CBB5

Trojan.MalPack.GS, C:\WINDOWS\SYSTEM32\CONFIG\SYSTEMPROFILE\APPDATA\LOCAL\MICROSOFT\WINDOWS\TEMPORARY INTERNET FILES\CONTENT.IE5\TH9Z8GL2\EF5B8A35FAF67AD8708BBCDFAA0F4AC4[2].EXE, En cuarentena, 7107, 1020714, 1.0.62677, , ame, , 07B9216D45596749BD20E99662419E3F, F6F9BFB0051934F8D52E0D9CD86AB8138C24B4318162439CFDF4243EED29CBB5

Malware.AI.3994076220, D:\AUTOCAD\ACTIVADOR 4UT0C4D 2019 BY HINO\X-FORCE.2019_64BIT\XF-ADSK2019_X64.EXE, En cuarentena, 1000000, 0, 1.0.62677, 3DF77F3A94D3444FEE10C43C, dds, 02048404, EE05A2FD29273588668976C59995A020, DF0EDDEA5AEA614FA5B20649D4573CEDCC160A2E56740E77E9237E3430082F61

Malware.AI.3840659896, D:\AUTOCAD\ACTIVADOR 4UT0C4D 2019 BY HINO\X-FORCE.2019_32BIT\XF-ADSK2019_X86.EXE, En cuarentena, 1000000, 0, 1.0.62677, 8AB223A57E61C052E4EBD1B8, dds, 02048404, 474F536A6A11B103A45078FD42D304F8, 3C41441C458D473C18107BEE003EB4792E7B6D0701E956AD6266AAF35C5E6873

Malware.AI.3840659896, D:\AUTOCAD\ACTIVADOR 4UT0C4D 2019 BY HINO.RAR, En cuarentena, 1000000, 0, 1.0.62677, 8AB223A57E61C052E4EBD1B8, dds, 02048404, 9B89E818267430A5C18C92474D039639, 543AD20A32D041E8FBCB5F6C672FC27116C7F4DEA067A8473539224AA889E66D

Generic.Trojan.Malicious.DDS, D:\RESPALDO\JIMMY\DESCARGAS\CANAIMA\ACTIVADOR WINDOWS 7 ULTIMATE BY ¡KL! TUTOZ.RAR, En cuarentena, 1000002, 0, 1.0.62677, E400AE94EFA509826979AD09, dds, 02048404, 8CF60E55DD66D5C98D7CF8488C3B01A4, 362D93CD418861904830CBF4ABF80A2B53C47C36DD90FC479109A17A67E8FB70

Sector físico: 0

(No hay elementos maliciosos detectados)

WMI: 0

(No hay elementos maliciosos detectados)

(end)

Lamentablemente no tengo los informes de los análisis que hice con ESET Online Scanner porque olvidé guardarlos, pero pude notar que me detectó unos mineros de bitcoin y otras cosas, actualmente están en cuarentena, ayer volví a analizar la pc y no detectó nada.

Nuevamente te agradezco, por tomarte tu tiempo para ayudar a cada personita que pasa por el foro, realmente llevo un tiempo leyéndolos, informándome y tomando en cuenta sus consejos, y esta es la primera vez que paso por aquí. Espero pacientemente tu respuesta.